Stärkung der Widerstandsfähigkeit: Die Roadmap des Utility SOC für 2026

Prayukth K V

In den ersten Wochen des Jahres 2026 verschiebt sich unser Fokus auf den Versorgungssektor. Die "Große Konvergenz" von Operational Technology (OT) und Information Technology (IT) schafft eine neue Reihe von Sicherheits- und Compliance-Herausforderungen für die Sicherheitsteams im Versorgungsbereich. Für die Security Operations Centers (SOCs), die unsere Stromleitungen, Erzeugungsinfrastruktur und Netze schützen, haben sich die Einsätze von der bloßen "Verhinderung von Ausfallzeiten" hin zur "Gewährleistung der Infrastrukturresilienz" vor dem Hintergrund ausgeklügelter Cyberbedrohungen, Insideraktivitäten und zunehmender geopolitischer Spannungen verschoben.

Der heutige Blogbeitrag skizziert die zentralen Trends, Compliance-Vorgaben und Investitionsprioritäten für Utility SOCs im Jahr 2026, gefolgt von einer praktischen Checkliste zur Einsatzbereitschaft.

Bevor wir weitermachen, vergessen Sie nicht, unseren vorherigen Blogbeitrag über „Das OT-Sicherheitskonzept 2026: Übergang von Sichtbarkeit" zu "Resilienz“ anzuschauen, hier.

Sicherheitstrends und Herausforderungen im Jahr 2026

Der Aufstieg von Agenten-KI und "Schattenagenten"

Bis jetzt hat sich KI über einfache "Chatbots" hinaus zu Agenten-KI entwickelt. Wir sprechen von Systemen, die autonome Entscheidungen innerhalb eines Netzwerks treffen können. Während Utility SOCs diese Agenten verwenden, um Level-1-Analysen zu automatisieren, nutzen Bedrohungsakteure sie, um mehrstufige, automatisierte Eindringversuche und Erkundungen durchzuführen, die sich in Echtzeit an defensive Gegenmanöver anpassen.

Die Herausforderung: Die Verteidigung gegen "maschinen-schnelle" Angriffe erfordert eine defensive Haltung von KI gegen KI. Das bedeutet, dass das SOC nicht nur den menschlichen Zugang regeln muss, sondern auch die Identitäten und Berechtigungen dieser autonomen Softwareagenten überprüft werden müssen.

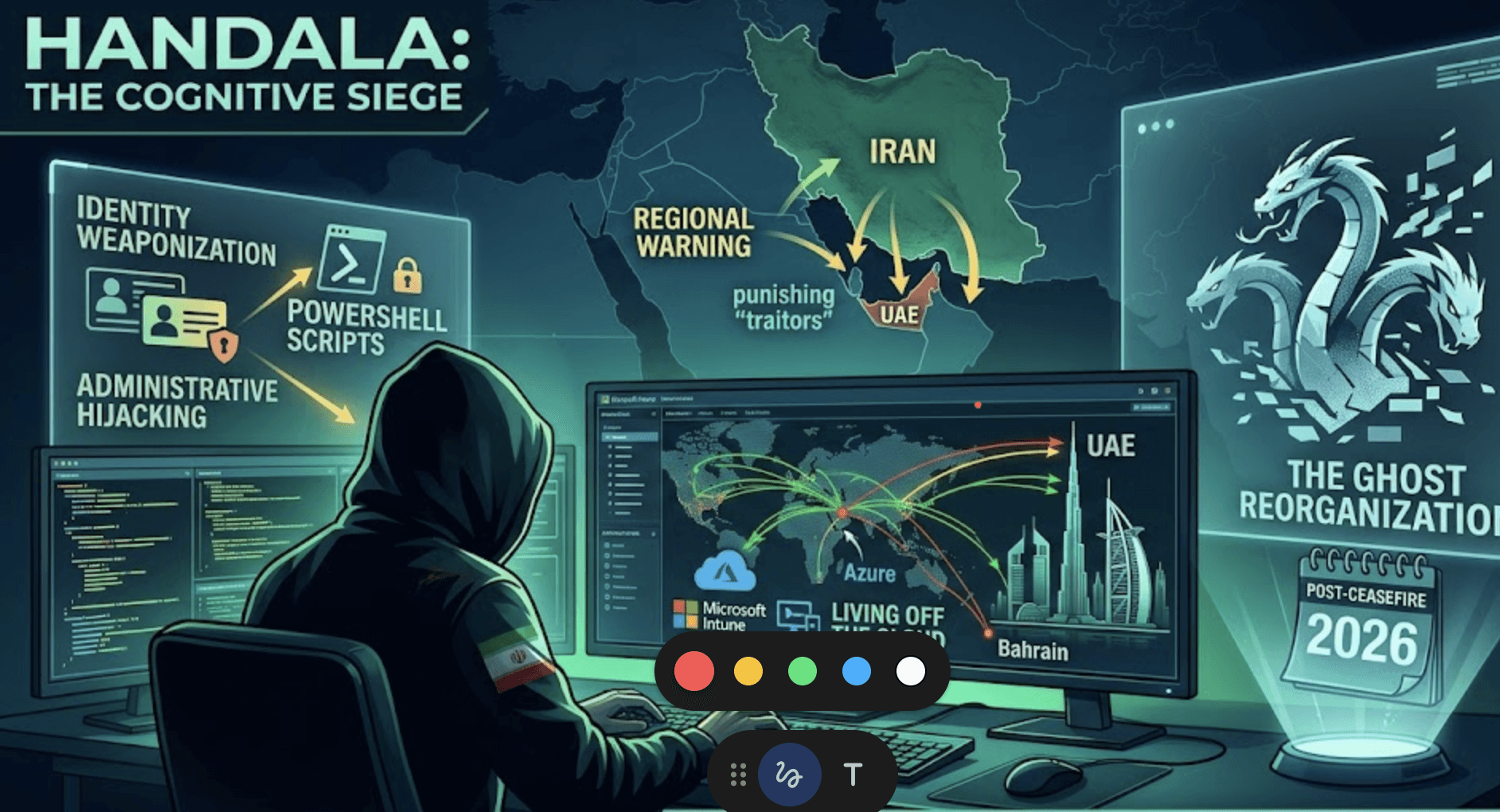

Geopolitische Cyber-Kinetik-Kriegsführung

Im Jahr 2026 ist die Grenze zwischen "Cyber-Angriff" und "physischer Sabotage" nahezu unsichtbar, wie wir im Fall kritischer Infrastrukturen in Rumänien sowie bei Spoofing-Angriffen auf indische Flughäfen gesehen haben. Von Staaten gesponserte Gruppen zielen nun koordiniert auf Inverter-Based Resources (IBRs) und intelligente Netzcontroller ab.

Der Trend: Angreifer wechseln eindeutig „aufwärts“ vom Angriff auf Programmable Logic Controllers (PLCs) hin zum Angriff auf die zentrale KI-Entscheidungslogik, die die Netzstabilität optimiert. Wenn ein Angreifer eine KI-Optimierungssoftware dazu bringen kann, eine Fehleinschätzung des Lastenausgleichs zu berechnen, kann er einen Stromausfall auslösen, ohne jemals eine Firewall zu „brechen“.

Bereitschaft gegenüber Insider-Bedrohungen

Mit der zunehmenden Zahl und dem Risiko von Insider-Bedrohungen wird 2026 das Jahr sein, in dem Utility SOCs mit diesen Bedrohungen auf integrierte Weise umgehen. Dies beinhaltet die Erkennung aller freiwilligen oder unfreiwilligen Befehle, die abgefeuert werden, Datenexfiltration oder Verhaltensweisen, die nicht im Einklang mit ihren Berechtigungen oder der allgemeinen Sicherheit der Infrastruktur stehen.

Compliance-Ziele: Navigation durch NERC CIP und SOC 2

Die Einhaltung von Vorschriften im Versorgungsbereich im Jahr 2026 geht weg von periodischen „zeitpunktspezifischen“ Risiko- und Lückenprüfungen hin zu einer kontinuierlichen und infrastukturspezifischen Compliance-Überwachung.

NERC CIP (Nordamerika)

In diesem Jahr treten neue Standards voll in Kraft:

EOP-012-3 (Kaltwetterbereitschaft): SOCs müssen nun extreme Wetterdaten in die Sicherheitsüberwachung einbeziehen. Ein Cyber-Angriff während eines "Polarwirbels" wird nun als hochwahrscheinliche kombinierte Bedrohung angesehen.

TPL-008-1: Ab dem 1. April 2026 ist hierfür eine erweiterte Analyse der stationären und der transitiven Stabilität bei extremen Wetterszenarien erforderlich, die das SOC durch die Validierung der Datenintegrität unterstützen muss.

SOC 2 (System- und Organisationskontrollen)

Für Dienstleistungsunternehmen, die Dritten (wie Rechenzentren oder Smart-City-Integratoren) Dienste anbieten, ist die SOC 2 Typ II Bescheinigung im Jahr 2026 ein Muss.

Sicherheit und Verfügbarkeit: Diese sind nicht verhandelbar. Im Jahr 2026 suchen Prüfer nach Nachweisen für automatisierte Beweissammlung. Wenn Ihr SOC nicht innerhalb von 5 Minuten über API einen "sauberen" Zugriffsbericht abrufen kann, gelten Sie als "gefährdet".

Integrität der Verarbeitung: Da wir mehr KI zur Balancierung des Netzes verwenden, ist der Nachweis, dass Ihre Dateneingaben unberührt sind (um "Datenvergiftung" zu verhindern), die neue Grenze der SOC 2-Audits.

Wichtige OT-Sicherheitsinvestitionsbereiche für 2026

Um solche Ziele zu erreichen, fließen die Kapitalausgaben (CapEx) in drei Hauptbereiche:

Investitionsbereich | Ziele für 2026 |

Autonome SOC-Ebenen | Automatisierung von 90 % der Tier-1-Alarmierungstriadien mittels agentischer KI zur Bewältigung des Fachkräftemangels. |

OT-spezifisches NDR wie Shieldworkz | Netzwerk-Erkennung und -Response, die Industrieprotokolle (DNP3, Modbus) ebenso nativ versteht wie Windows-Logs. |

Identität-zuerst Sicherheit | Übergang vom Perimeter zu einem Zero Trust Modell, bei dem jeder Sensor, Agent und Techniker eine überprüfbare, ephemere Identität hat. |

Digitale Zwillinge für IR | Nutzung hochpräziser digitaler Replikate des Netzes, um „Kriegsspiele“ zur Vorfallreaktion durchzuführen, ohne die Live-Produktionsumgebung zu gefährden. Solche Infrastrukturen können auch verwendet werden, um eingehende Cyberangriffe abzuwehren |

Mitarbeiterbewusstsein | Vorfallreaktionsübungen und Schulungen zur Sicherstellung der Bereitschaft von Mitarbeitern und Institutionen. |

Compliance ergänzt interne Governance-Ziele | Werkzeuge und Prozesse zur Ergänzung der internen Governance-Mechanismen mit Compliance-Zielen. |

2026 Utility SOC Checkliste

Nutzen Sie diese Checkliste, um sicherzustellen, dass Ihre Operationen mit 1- und 3-Jahres-Resilienz-Zielen übereinstimmen.

Strategische und Governance-Ziele

[ ] Ernennen Sie einen "Leiter der Cybersicherheit": Stellen Sie sicher, dass alle im SOC verwendeten KI-Agenten einen menschlichen „Ausschalter“ und klare Verantwortlichkeiten haben.

[ ] Bereitschaft für Insider-Bedrohungen: Identifizieren Sie alle "hochriskanten" Szenarien, die Mitarbeiter betreffen, und bereiten Sie sich darauf vor.

[ ] Berichterstattung auf Vorstandsebene: Implementieren Sie ein Echtzeit-Risikodashboard für den Vorstand, das technische Schwachstellen in „Netzausfallrisiken“ (in Minuten/Stunden) übersetzt.

[ ] Mitarbeitersensibilisierung: Stellen Sie sicher, dass alle Mitarbeiter über die Bedrohungen und Reaktionen informiert sind.

Operational Technology (OT) und Sicherheit

[ ] Baseline IBR Performance: Legen Sie Sicherheitsgrundlagen für Inverter-Based Resources (Solar/Wind) fest, um Manipulationen auf "Entscheidungsebene" zu erkennen.

[ ] Air-Gap-Validierung: Führen Sie eine physische Prüfung durch, um sicherzustellen, dass "unbeabsichtigte" IT/OT-Brücken (wie das LTE-Hotspot eines Technikers) die Sicherheit nicht umgangen haben.

[ ] Lieferkette SBOMs: Fordern Sie ein Software Bill of Materials (SBOM) für jedes neue OT-Gerät an, um Schwachstellen in Drittanbieterbibliotheken nachzuverfolgen.

Compliance und Audit (SOC/NERC)

[ ] Automatisieren Sie SOC 2-Beweise: Wechseln Sie von manuellen Screenshots zu API-gesteuerten Beweisabrufen für alle 5 Vertrauensdienstkriterien.

[ ] Kaltwetterintegration: Verbinden Sie das SIEM/SOAR des SOCs mit meteorologischen Feeds, um bei extremen Wetterbedingungen (laut EOP-012-3) verstärkte „Hochalarm“-Playbooks auszulösen.

[ ] Unveränderliche Backups: Stellen Sie sicher, dass alle Netzkonfigurationsdateien in einer unveränderlichen, „abgeschotteten“ Umgebung gespeichert werden, die vom Hauptnetzwerk getrennt ist.

Vorfallsreaktion (IR)

[ ] Deepfake-Verifizierung: Schulen Sie SOC-Mitarbeiter und Außendiensttechniker im Einsatz von "Codewort"-Verifizierungen außerhalb des Bandes, um Deepfake-basierte Social-Engineering-Angriffe zu verhindern.

[ ] Machine-Speed-Playbooks: Setzen Sie „Auto-Isolation“-Playbooks für nicht-kritische Segmente (z.B. Büro-WLAN) ein, während für kritische Schalteinrichtungen eine „Mensch-in-der-Schleife“-Aufrechterhaltung erforderlich ist.

Wie geht Ihr SOC mit der Verschiebung hin zu Agenten-KI-Sicherheit und den aufkommenden Herausforderungen um, mit denen Unternehmen heute konfrontiert sind?

Interessiert an einem maßgeschneiderten Briefing zu spezifischen Sicherheitsmaßnahmen zur Segmentierung Ihres OT-Netzwerks? Sprechen Sie mit unserem Experten.

Testen Sie unsere NDR-Lösung für OT-Sicherheit, hier.

Interessiert an einem ausführlichen Briefing zu OT SOC? Lassen Sie es uns wissen hier.

Wöchentlich erhalten

Ressourcen & Nachrichten

Dies könnte Ihnen auch gefallen.

Die 15 größten Herausforderungen beim Schutz von CPS und wie OT-Teams ihnen begegnen können

Team Shieldworkz

IEC 62443 Security Levels SL1-SL4 für die KRITIS-Absicherung verständlich aufbereitet

Team Shieldworkz

Der gescheiterte Angriff: Lehren aus Schwedens Beinahe-Vorfall im OT-Bereich

Prayukth K V

NERC CIP-015 & Interne Netzwerk-Sicherheitsüberwachung (INSM)

Team Shieldworkz

Handalas nächster Schachzug: Von „Hack-and-Leak“ zur „kognitiven Belagerung"

Prayukth K V

HMI-Schwachstellen in Venedig: Eine tiefgehende Analyse des San-Marco-Pumpenvorfalls

Prayukth K V