Der OT-Sicherheitsplan 2026: Übergang von „Transparenz“ zu „Widerstandsfähigkeit“

Prayukth K V

Das Gespräch über die Sicherheit Operationaler Technologien (OT) hat sich in den letzten 24 Monaten erheblich verändert. Es reicht nicht mehr aus, einfach das Netzwerk zu "sehen". Mit der Zusammenführung von KI-gestützten Bedrohungen und zunehmend komplexen Lieferketten muss Ihr OT-Sicherheitsbudget für 2026 der aktiven Reaktion und der validierten Risikobeseitigung Priorität einräumen. Neben ausgeklügelten Bedrohungen behalten auch weniger versierte Bedrohungsakteure OT-Umgebungen im Auge, um Daten zuzugreifen, zu stehlen und/oder zu verschlüsseln, um Lösegeld zu erpressen.

Der heutige Blogpost skizziert die Schlüsselbereiche, auf die sich Industrieunternehmer konzentrieren sollten, um über die Einhaltung hinauszugehen und echte operative Resilienz zu erreichen.

Bevor wir weitermachen, vergessen Sie nicht, unseren vorherigen Blogbeitrag über „Entschlüsselung der koordinierten GPS-Spoofing-Angriffe auf indische Flughäfen“ hier zu überprüfen.

Automatisierte Asset-Transparenz und Echtzeitschutz

Die Führung von Asset-Inventaren auf Papier oder einer Tabelle war vor langer Zeit eine gute Praxis. Im Jahr 2026 sind manuelle Asset-Inventare eine große Haftung. Budgets sollten von statischen Tabellenkalkulationen auf eine echte, automatisierte und kontinuierliche Entdeckung umgestellt werden. Über die Entdeckung hinaus sollten Sie auch die Möglichkeit haben, Ihre Assets und deren Verhaltensweisen zu erfassen. Dies ist sowohl aus Cybersicherheitsgründen als auch zur Verbesserung der betrieblichen Effizienz wichtig.

Das Ziel: Arbeiten Sie mit einem dynamischen Inventar, das nicht nur PLCs und HMIs, sondern auch verschachtelte Komponenten, Firmware-Versionen, den Patch-Status und Kommunikationswege umfasst.

Schutzverschiebung: Mittel für virtuelles Patchen und Endpunktschutz speziell für veraltete industrielle Steuerungen bereitstellen, die nicht für traditionelle Updates offline genommen werden können.

Sorgen Sie dafür, dass das Bedürfnis nach Schutz oder vielmehr die Rechtfertigung für Schutz im gesamten Unternehmen vermittelt wird

Netzwerküberwachung, -erkennung und -reaktion (NDR)

Sichtbarkeit sagt Ihnen, was da ist; Überwachung zeigt Ihnen, was es tut. 2026 ist das Jahr des Managed Detection and Response (MDR) für OT.

Passiv vs. Aktiv: Passive Überwachung ist derzeit der Goldstandard für Sicherheit. Sie sollten ein NIDS-Tool wie Shieldworkz budgetieren, das Bedrohungen erkennen und bei der Beseitigung helfen kann. Das Tool sollte auch aktive Scans unterstützen können.

Reaktionsintegration: Nicht nur erkennen. Sorgen Sie dafür, dass Ihre OT-Überwachungstools in Ihr Security Operations Center (SOC) integriert sind. Budgetieren Sie für OT-spezifische Playbooks, damit Ihr Team genau weiß, wie es auf eine Anomalie in einem Hochofen im Gegensatz zu einem Datenserver reagiert.

Risikobewertungen: Die IEC 62443 AKA der Nordstern der OT-Sicherheit

Risikobewertungen im Jahr 2026 müssen viel mehr sein als ein jährliches Ereignis zum Abhaken von Kästchen. Sie müssen zeitgebunden und validiert sein.

Geplant und maßgeschneidert: Budgetieren Sie für tiefgreifende Bewertungen auf Basis von IEC 62443. Dies sollte Audits zur Segmentation nach „Zone und Conduit“ beinhalten, um sicherzustellen, dass Ihr Netzwerk nicht eine „flache“ Umgebung ist, in der ein einziger Verstoß sich seitwärts bewegen kann.

Validierung: Verwenden Sie Reichweiten- und Angriffs-Simulations (BAS)-Tools, die für OT entwickelt wurden, um zu validieren, dass Ihre Sicherheitskontrollen tatsächlich funktionieren.

Der Kreis schließen: Legen Sie einen „Remediation Fund“ an. Der häufigste Fehler in der OT-Sicherheit besteht darin, ein Risiko zu identifizieren, aber kein Budget zu haben, um die Hardware oder Software zu reparieren, die es verursacht hat.

Die "Unsichtbare" Lieferkette sichern

Der nächste größere Ausfall wird wahrscheinlich nicht durch Ihre Eingangstür, sondern durch einen vertrauenswürdigen Anbieter kommen.

SBOM (Software Bill of Materials): Bevorzugen Sie Anbieter, die eine transparente Liste von Softwarekomponenten bereitstellen. Budgetieren Sie für Tools, die SBOMs auf Schwachstellen analysieren können.

Zugriffskontrolle für Anbieter: Wechseln Sie von „immer verbindlichen“ VPNs für Wartungen. Budgetieren Sie für Zero Trust Network Access (ZTNA)-Lösungen, die Anbietern nur für bestimmte Zeitfenster Zugriff auf bestimmte Assets gewähren.

Menschliche Resilienz: über "Klicken Sie nie auf diesen" hinaus

Wie die meisten CISOs wissen, bleibt das „menschliche Element“ das schwächste Glied, insbesondere in Bezug auf zufällige Fehltritte wie das Anschließen eines infizierten persönlichen USB-Sticks oder „Schatten-OT“ (die Einführung nicht autorisierter Hardware).

Trainingsprioritäten: Wechseln Sie zu simulierten Tischübungen. Verwenden Sie Ihr Trainingsbudget für rollenbasierte Szenarien, in denen Betreiber das Reagieren auf einen simulierten Ransomware-Angriff auf die HMI üben.

Physische Sicherungen: Budgetieren Sie für USB-Desinfektionsstationen (Inseln) und gehärtete USB-Ports. Wenn ein Mitarbeiter ein abnehmbares Laufwerk verwenden muss, sollte es zuerst durch eine „Tauchsieder“-Station geführt werden, die es in einer isolierten Umgebung scannt.

Der Budget-Fahrplan für 2026

Um sicherzustellen, dass Ihre Organisation der Kurve voraus bleibt, ziehen Sie diese vierteljährliche Allokationsstrategie für das Geschäftsjahr 2026 in Betracht:

Quartal | Fokusbereich | Wichtiges Ergebnis |

Q1 | Transparenz und Basislinie | Vollständige automatisierte Asset-Inventur und Basislinie für "normalen" Netzwerkverkehr abschließen. |

Q2 | Risikobewertung | IEC 62443-Audit durchführen; 'Kronjuwel'-Assets und Segmentierungslücken identifizieren. |

Q3 | Härtung und Reaktion | ZTNA für Anbieter implementieren und eine abteilungsübergreifende Vorfallsreaktionssimulation durchführen. |

Q4 | Validierung und Verfeinerung | BAS (Breach & Attack Simulation) durchführen, um die Korrekturen aus Q2/Q3 zu validieren und die Planung für 2027 abzuschließen. |

Die OT-Sicherheitscheckliste 2026.

Ich teile eine Tabelle, die Ihnen hilft, sich auf eine Präsentation auf Führungsebene zur Verbesserung der OT-Sicherheitsfähigkeiten für Ihr Unternehmen vorzubereiten. Diese konzentriert sich auf den Übergang von passiver Transparenz zu aktiver Resilienz.

Die OT-Sicherheitsbudgetscheckliste 2026

Kategorie | Priorität Investitionselement | Strategischer Fokus 2026 | Budgettyp |

Asset-Transparenz | Automatisiertes SBOM-Management | Verfolgung von Softwarekomponenten in PLCs/HMIs zur Verwaltung „stromaufwärts“ liegender Schwachstellen. | CapEx / OpEx |

Legacy Endpoint Shielding | Virtuelles Patchen und Härtung für Systeme, die nicht offline genommen werden können. | OpEx | |

Netzwerk-NDR | Managed OT Detection (MDR) | 24/7-Überwachung speziell für industrielle Protokolle (Modbus, OPC-UA usw.). | OpEx (Service) |

Vereinheitlichte IT/OT-SOC-Integration | Konsolidierung der Logs in einem einzigen Überblick für schnellere Vorfallsreaktionen. | CapEx (Integration) | |

Risiko und Compliance | IEC 62443 Lückenbeseitigung | Ein spezieller „Remediation Fund“, um Hardware-/Netzwerklücken zu beheben, die während Audits gefunden wurden. | CapEx |

Kontinuierliche Validierung (BAS) | Automatisierte Angriffssimulation, um zu testen, ob die Segmentierung tatsächlich standhält. | OpEx | |

Lieferkette | Zero Trust Access (ZTNA) | Umstellung von VPNs auf „Just-in-Time“-basierten Zugang für Anbieter. | OpEx |

Anbietersicherheitsbewertungen | Kontinuierliche Überwachung der Risikoprofile kritischer Lieferanten. | OpEx | |

Menschliches Element | OT-Vorfallseinsatzübungen am runden Tisch | Rollenbasierte Simulationen für Betreiber (nicht nur IT) bei manuellen Überbrückungen. | OpEx (Training) |

USB „Dip“ Kioske | Physische Hardware zum Desinfizieren von Wechseldatenträgern an Werkseingängen. | CapEx | |

Aufkommende Technologie | Agentic AI für Alarm-Triage | Einsatz von KI-Agenten zur Filterung von „Rauschen“ aus proprietären industriellen Protokollen. | OpEx |

Und schließlich die zentrale Erkenntnis für 2026: In der Vergangenheit wurde OT-Sicherheit als „Kostenstelle“ betrachtet. Heute ist es „Versicherung für Betriebszeit und Markenvertrauen“. Denken Sie darüber nach: Jeder heute für die Validierung Ihrer Risikofindungen ausgegebene Dollar spart mindestens zehn Dollar in Notfallmaßnahmen und Produktionsausfällen morgen ein.

Mehr über unsere OT-Sicherheitsbewertung und Compliance-Dienste.

Erfahren Sie mehr über die Incident-Response-Dienste von Shieldworkz

Sprechen Sie mit unserem IEC-62443-Experten (ja, wir haben einen dedizierten Sicherheitsexperten, der weiß, wie Sie Ihre Sicherheitsmaßnahmen in wirtschaftlich schwierigen Zeiten feinabstimmen).

Probieren Sie unsere OT-Sicherheitsplattform hier aus.

Wöchentlich erhalten

Ressourcen & Nachrichten

Dies könnte Ihnen auch gefallen.

Die 15 größten Herausforderungen beim Schutz von CPS und wie OT-Teams ihnen begegnen können

Team Shieldworkz

IEC 62443 Security Levels SL1-SL4 für die KRITIS-Absicherung verständlich aufbereitet

Team Shieldworkz

Der gescheiterte Angriff: Lehren aus Schwedens Beinahe-Vorfall im OT-Bereich

Prayukth K V

NERC CIP-015 & Interne Netzwerk-Sicherheitsüberwachung (INSM)

Team Shieldworkz

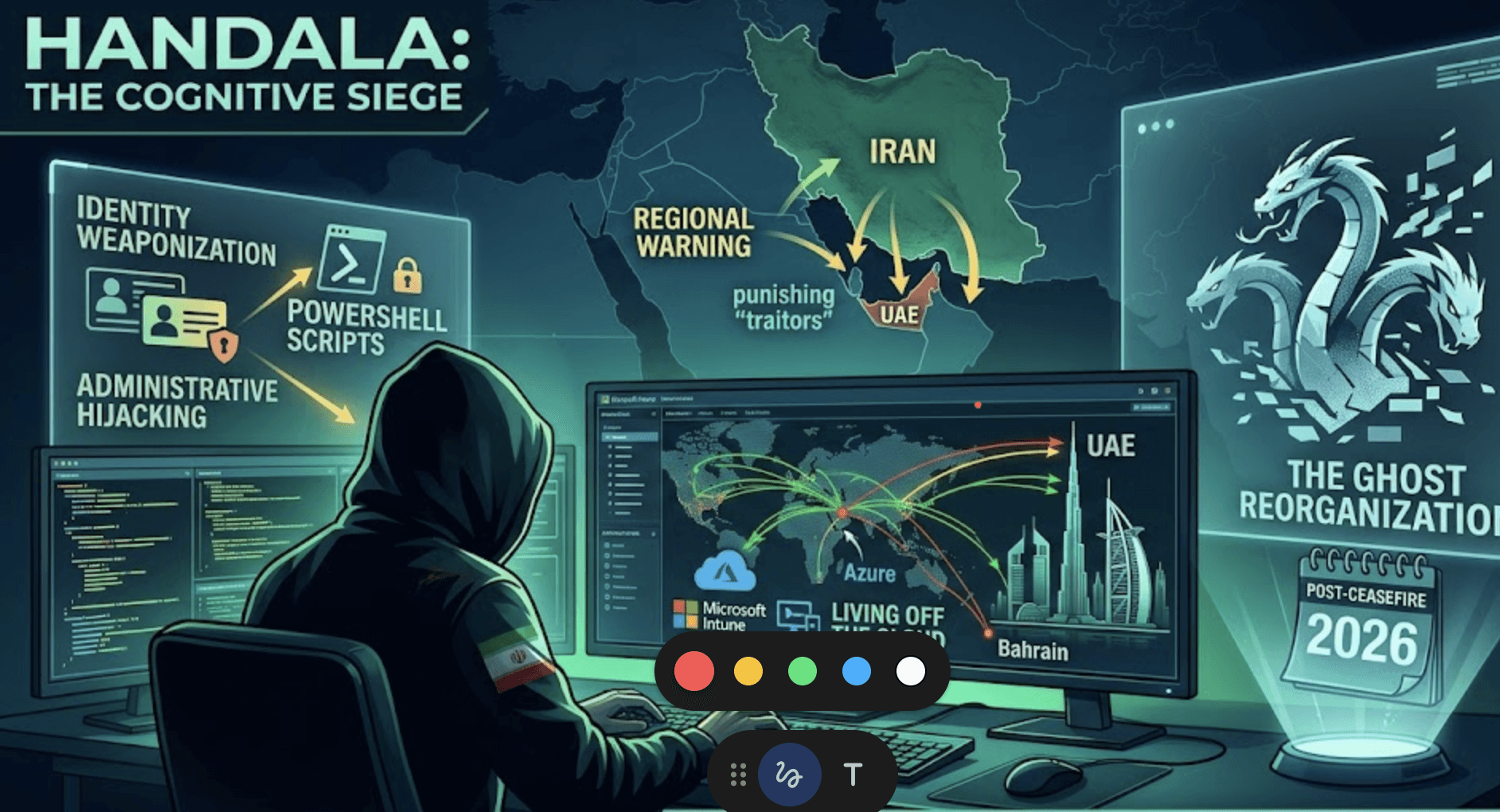

Handalas nächster Schachzug: Von „Hack-and-Leak“ zur „kognitiven Belagerung"

Prayukth K V

HMI-Schwachstellen in Venedig: Eine tiefgehende Analyse des San-Marco-Pumpenvorfalls

Prayukth K V