Entschlüsselung der koordinierten GPS-Spoofing-Angriffe auf indische Flughäfen

Prayukth K V

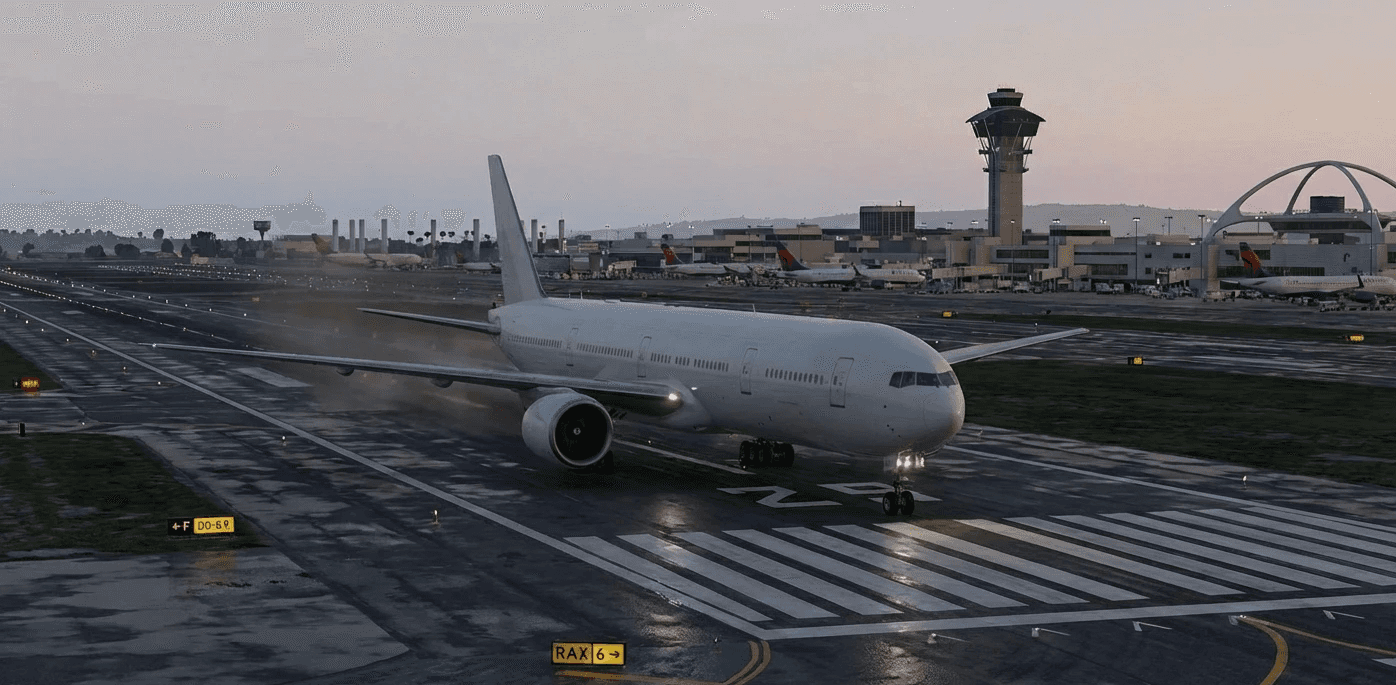

Im Dezember letzten Jahres bestätigte die indische Regierung, dass mehrere große Flughäfen im Land Ziel eines koordinierten Angriffs waren, der darauf abzielte, den Flugbetrieb durch GPS-Spoofing zu destabilisieren. Die Angriffe wurden auf großen Flughäfen in Delhi (dient der National Capital Region und ist Indiens verkehrsreichster Flughafen), Mumbai (Indiens Finanzhauptstadt) und Bengaluru (das IT-Zentrum) durchgeführt. Flüge, die GPS-basierte Landeinrichtungen nutzten, meldeten GPS-Spoofing in der Nähe dieser Flughäfen. Im Fall des IGI-Flughafens in Delhi zielten die Spoofing-Signale speziell auf Landebahn 10.

Im heutigen Blogbeitrag gehen wir diesem Vorfall ausführlich nach und bringen einige interessante und ungemeldete Fakten ans Licht. Doch bevor wir fortfahren, vergessen Sie nicht, unseren vorherigen Blogbeitrag über Cyber-Resilienz im Schienenverkehr 2026 zu lesen: Nutzung der TS 50701 Bewertung, hier.

Jemand erzählte mir von diesem Vorfall, als ich auf einer Veranstaltung war. Während ich sofort einen kurzen Artikel zu diesem Thema schreiben wollte, entschied ich mich zu warten, bis ich mehr Informationen hatte. Also, los geht's.

Der Hintergrund

Im letzten Monat informierte der indische Minister für Zivilluftfahrt das Parlament des Landes, dass Flüge, die an mehreren Flughäfen im Land landeten, während der Nutzung von GPS-basierten Landeprozeduren GPS-Spoofing meldeten. Er erwähnte speziell die Landebahn 28/10 des IGI-Flughafens in Delhi (und dies ist ein wichtiger Aspekt dieses Vorfalls) und erkannte an, dass die Flughäfen von Delhi, Mumbai, Kolkata, Hyderabad und Bengaluru von den Spoofing-Vorfällen betroffen waren. Im Fall des IGI-Flughafens lag die Spoofing-Zone etwa 60 Seemeilen (rund 111 Kilometer) vom Flughafenumfang entfernt.

Schädliche Akteure können falsche GPS-Signale verwenden, um Flugnavigationssysteme über ihre tatsächliche Position und Höhe zu täuschen und so die Navigationsintegrität zu gefährden. Anders als bei der Störung, bei der die Signale blockiert werden, ersetzt der schädliche Akteur beim Spoofing das echte Satellitensignal durch ein gefälschtes, um Flugzeuge zu täuschen, ohne Alarm auszulösen. Diese falschen Signale können dann Piloten oder automatisierte Systeme in die Irre führen, sodass sie aufgrund falscher Daten über Höhe, Kurs oder Richtung falsche Entscheidungen treffen. Dies macht es etwas schwieriger, ein Spoofing zu erkennen. In diesem Fall griffen die betroffenen Flughäfen auf Backup-Systeme zurück und leiteten Notfallmaßnahmen ein, um den sicheren Betrieb zu gewährleisten und eine Unterbrechung zu vermeiden.

Übrigens wurde die Landebahn 10 des IGI-Flughafens in Delhi kürzlich auf das Kategorie III (CAT III) Instrumentenlandesystem (ILS) aufgerüstet, das darauf ausgelegt ist, den Betrieb bei geringer Sicht während der Wintermonate zu verbessern. Das ILS liefert im Wesentlichen horizontale (Localizer) und vertikale (Gleitpfad) Funksignale, um ein Flugzeug beim Landen zu führen und es auszurichten. Diese Maßnahme hat die Landekapazität der Landebahn bei schlechten Sichtverhältnissen nahezu verdoppelt, von 15 auf 30 Flugzeuge pro Stunde. Ab 2024 haben sechs Flughäfen in Indien CAT III zertifizierte Landebahnen. Und dies wird zum entscheidenden Faktor bei der Verstärkung der Sicherheitsprobleme, die mit diesem Vorfall verbunden sind.

Auch ILS-Boden-Sender können durch Manipulation der Funksignale ge-fälscht werden. Dies kann auf drei Arten geschehen:

Durch einen Überschattungsangriff: Ein vom schädlichen Akteur gesendetes Hochleistungssignal ersetzt das legitime völlig. Dadurch kann der Angreifer die dargenommene Navigationsinformation im Cockpit steuern.

Einzelton-Angriff: Der schädliche Akteur sendet nur einen der 90 Hz oder 150 Hz Seitenbandtöne in angemessener Amplitude. Dies stört die DDM-Berechnung und führt dazu, dass die Instrumente des Flugzeugs eine falsche Abweichung anzeigen.

Abweichungskorrektur: Hochentwickelte Angreifer können auch die Position des Flugzeugs überwachen und ihre gefälschten Signale in Echtzeit kontinuierlich anpassen, sodass das Flugzeug subtil vom echten Kurs abweicht, ohne unmittelbare Verdachtsmomente auszulösen.

Kommen wir nun zu dem eigentlichen Szenario oder der Auswirkung, auf die die schädlichen Akteure hinarbeiten könnten.

Hochrisikoszenario: Gleichzeitiges Spoofing von CAT III und GPS-Signalen

Wenn es einem Angreifer gelingt, sowohl CAT III ILS als auch GPS-Signale zu fälschen, entsteht ein extrem hochriskantes Szenario, das letztendlich zum vollständigen Zusammenbruch der grundlegenden Navigationssysteme und möglicherweise zu einem Controlled Flight Into Terrain (CFIT)-Unfall (Euphemismus für Absturz) führen wird. Ein solcher Angriff übersteuert im Wesentlichen jede verfügbare Redundanz und schafft eine sehr gefährliche Umgebung während einer Landung bei schlechter Sicht.

Ein solcher Angriff kann auch das primäre GPS und die kritische Sicherung (in Form von ILS) unbrauchbar machen, wodurch die Fähigkeit des Flugzeugsystems, Navigations- und Geländedaten zu überprüfen und Auffälligkeiten zu melden, deaktiviert wird. Das Ziel-Flugzeug könnte dann ohne Warnungen einem fehlerhaften Weg folgen. Dies könnte das Flugzeug erheblich näher an ein Ereignis mit dem Gelände oder anderen Flugzeugen heranführen, was der Crew sehr wenig Reaktionszeit zum Reagieren lassen würde. Dies kann katastrophale Auswirkungen haben.

Eine gefälschte Position oder Höhe kann auch eine Situation schaffen, in der falsche Alarme im Cockpit durch das Flugzeug ausgelöst werden, um die Crew zu überfordern, die dann möglicherweise einen echten Alarm übersieht. Beide Szenarien sind durchaus im Bereich des Möglichen und können nicht als Überdenken abgetan werden.

Auswirkungen auf die Flugzeugbesatzung und Flugsicherung

Extremer Arbeitsaufwand für die Crew: Piloten, insbesondere bei transkontinentalen Flügen, könnten einer plötzlichen Flut widersprüchlicher Informationen und Warnungen von verschiedenen Systemen ausgesetzt sein. Wie bereits erwähnt, könnte dies ihren Arbeitsaufwand drastisch erhöhen und ihre Fähigkeit, genau in einer kritischen Flugphase wie Anflug oder Landung zu reagieren, verlangsamen.

Verlust des Situationsbewusstseins: Die Fähigkeit der Flugzeugbesatzung, das Bewusstsein für deren tatsächliche Position und Höhe zu erhalten, könnte ernsthaft beeinträchtigt werden. Dies gilt insbesondere unter Sichtbehinderungsbedingungen (CAT III), bei denen externe visuelle Hinweise minimal sind.

Störung des Flugsicherungsmanagements: Die Flugsicherung (ATC) verlässt sich auf Radar- und ADS-B-Daten, um einen sicheren Abstand zwischen Flugzeugen zu halten. Wenn mehrere Flugzeuge in einer Region gleichzeitig betroffen sind, wären die ATC-Systeme überwältigt von ungenauen Positionsberichten, was die Vermeidung von Konflikten und das Anbieten von Radarvektoren schwierig und weniger effizient macht.

Operatives Chaos: Wahrscheinlich wäre das unmittelbare Ergebnis verpflichtende Durchstartmanöver, Umleitungen zu alternativen Flughäfen und erhebliche Verkehrsbelastungen in der Luft. Wenn ein oder mehrere Flugzeuge wenig Treibstoff haben, könnten die Folgen tragisch sein.

Zusammengefasst kann das Spoofing sowohl von ILS- als auch von GPS-Signalen eine Situation schaffen, in der die primären und kritischen sekundären Navigationssysteme des Flugzeugs kompromittiert werden. Es stellt ein erhebliches Sicherheitsrisiko dar, das ein sofortiges Zurückkehren zu grundlegenden, manuellen Flugfähigkeiten und die Abhängigkeit von alternativen, oft weniger präzisen konventionellen Navigationshilfen wie VOR/DME erfordert, welche zunehmend abgeschafft werden. Solche Optionen sind möglicherweise nicht einmal verfügbar bei einer Landebahn mit schlechter Sicht oder einem nationalen Notfall, den die schädlichen Akteure dann zu ihren Gunsten nutzen können.

Potenzielle Akteure: Wer könnte hinter diesem Vorfall stecken?

Während die Wireless Monitoring Organisation (WMO) und CERT-In noch dabei sind, die genauen Quellen der gefälschten Signale zu ermitteln, fällt das Profil potenzieller Akteure im Luftfahrtsektor typischerweise in vier Hauptkategorien:

Staatlich gesponserte APTs (Advanced Persistent Threats): Diese Gruppe umfasst hochentwickelte Gruppen, die darauf abzielen, strategischen Sabotage oder die Resilienz kritischer Infrastrukturen einer Nation und deren angeheuerte Hände zu testen.

Chinesische Saboteure: Im April 2025 wurden Transportflugzeuge der indischen Luftwaffe, die Hilfsgüter in das erdbebengeschüttelte Myanmar flogen, von Spoofing-Angriffen betroffen. In diesem Fall hatte China angeblich die Spoofing-Ausrüstung an Gruppen innerhalb Myanmars geliefert, die sie nutzten, um IAF-Flugzeuge anzugreifen. In der jüngsten Vergangenheit hatte China ähnliche Ausrüstung auch nach Pakistan geliefert, die dort an der Grenze zwischen Indien und Pakistan sowie an der Kontrolllinie intensiv genutzt wird. Könnte solche Ausrüstung auch an schädliche Akteure in indischen Städten geliefert worden sein, die große Flughäfen beherbergen?

Geopolitische Hacktivisten: Ideologisch motivierte Gruppen, die "digitale Blockaden" nutzen, um politische Statements zu machen. Angesichts des Ausmaßes dieses Vorfalls und des Mangels an Ansprüchen können wir sicher die Beteiligung von Hacktivisten an diesem Vorfall ausschließen.

Cyber-kriminelle Syndikate: Es ist sehr unwahrscheinlich, dass gewöhnliche Kriminelle sich in solchen Verbrechen beteiligen, aber es ist dennoch möglich, dass sie das benötigte Personal für solche Episoden bereitgestellt haben.

Was war das wirkliche Motiv hinter diesem Vorfall?

Meiner Meinung nach war dies ein Probelauf, um einen Angriff auf mehrere Flughäfen auf die Navigationssysteme der Luftfahrt als Teil eines viel größeren Plans zu testen. Der schädliche Akteur wollte die Auswirkungen eines Angriffs auf das Ziel-System und die Infrastruktur in mehreren Städten testen. Außerdem testete der Akteur die Reaktionsfähigkeit der Behörden, um festzustellen, welche weiteren Schritte in Zukunft unternommen werden sollten, um sicherzustellen, dass die Auswirkungen eines solchen koordinierten Angriffs auf einem maximalen Level ausspielen und die höchstmögliche Störung verursachen.

Es ist klar, dass wir das letzte Kapitel dieses Vorfalls noch nicht erreicht haben. Der beteiligte schädliche Akteur könnte darauf warten, zu einem opportune moment multipl durchzuschlagen.

Die Cybersicherheits-Roadmap 2026 für Flughäfen weltweit

Die Antwort auf diese "Navigation-Schreckensmeldungen" muss klar, präzise und unmissverständlich ausfallen.

· Die an diese Akteure gelieferte Ausrüstung muss beschlagnahmt und die schädlichen Akteure festgenommen werden

· Es muss eine ständige Wachsamkeit über zivile Flughäfen hinweg aufrechterhalten werden, um die Geräte, die den schädlichen Akteuren ermöglichen, in einem sehr kurzen Zeitraum nach ihrer Aktivierung zu erkennen und zu lokalisieren

· Durchführung von Notfallübungen, um das Initiieren von Notfallmaßnahmen zu testen

· Maßnahmen zur Sabotage von Störungen und Interferenzen erkunden

Die Uhr tickt. Wir müssen schnell handeln.

Kontaktieren Sie uns für eine maßgeschneiderte Information zu Cyber-Bedrohungen.

Erfahren Sie mehr über die Incident Response-Dienstleistungen von Shieldworkz

Testen Sie unsere OT-Sicherheitsplattform hier.

Wöchentlich erhalten

Ressourcen & Nachrichten

Erfahren Sie, wie unsere branchenführenden OT-Security-Lösungen kritische Sicherheitsherausforderungen gemäß KRITIS-Anforderungen bewältigen

Dies könnte Ihnen auch gefallen.

The Ultimate Guide to Zero Trust Security for Industrial Control Systems

Team Shieldworkz

SCADA Security: Why Removable Media Is One of the Biggest Attack Vectors in OT Environments

Team Shieldworkz

Navigating Removable Media Compliance: NERC CIP & IEC 62443 for OT/ICS Environments

Team Shieldworkz

Securing the Distributed Grid: Lessons from the First Coordinated Cyberattack on Wind and Solar Infrastructure

Team Shieldworkz

How to Create a Removable Media Security Policy Template

Team Shieldworkz

The Stuxnet USB Attack: Why Removable Media is Still a Threat

Team Shieldworkz