Prayukth KV

El radio de explosión extendido: Lo que sabemos sobre la violación de seguridad de Nissan-Red Hat

Los actores de amenazas modernas y los ladrones de datos ya no ven a la empresa como un monolito. En su lugar, aplican una taxonomía clínica a sus objetivos, clasificando sistemáticamente los activos de una organización en cuatro dominios estratégicos (iniciales) de interés. Esto incluye la Confianza del Cliente (PII), la Estabilidad Interna (Datos de Empleados), el Capital Intelectual (Datos Empresariales) y, lo más crítico, la Soberanía Funcional (Control Operativo)." Esto facilita la identificación de rutas de ataque y la recolección de los fragmentos relevantes de datos con más enfoque, atención y tácticas.

En el mundo automotriz, poblado de tecnología de alto riesgo, a menudo hablamos sobre ciberseguridad dentro de los "perímetros" de nuestro negocio y los tratamos como si fueran muros sólidos. Las empresas también invierten millones en cortafuegos, EDR y SOCs para asegurar sus puertas internas. Sin embargo, como lo demuestra la reciente violación que involucra a Nissan y Red Hat, la empresa moderna ciertamente no tiene muros. En su lugar, tiene un sistema circulatorio bien conectado que se extiende hasta los consultores externos, quienes se supone son guardianes temporales de datos. Y cuando una arteria principal, como un socio consultor global, se raspa, el impacto de una fuga (sin importar lo pequeño que sea) se puede sentir a miles de kilómetros de distancia.

La línea de tiempo del ataque

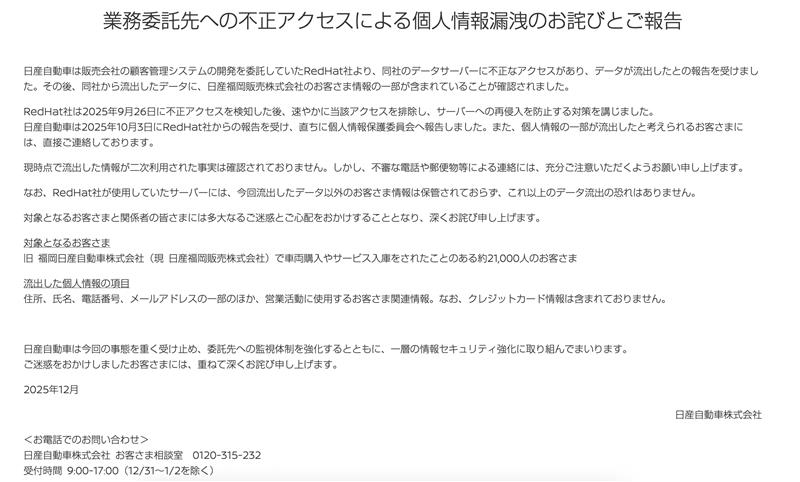

En algún momento de la mañana del 26 de septiembre, que fue un viernes, Red Hat detectó por primera vez el ataque en forma de acceso no autorizado. Actuando inmediatamente, Red Hat bloqueó el acceso a los datos y aisló el servidor para evitar cualquier acceso adicional al servidor incluso de fuentes validadas.

Una semana después y tras una ronda de confirmaciones internas, Red Hat transmitió la información sobre la violación a Nissan el 3 de octubre (el viernes siguiente), quien inmediatamente informó sobre la violación a la Comisión de Protección de Información Personal. Además, según Nissan, también contactaron a los clientes que se cree que se vieron afectados directamente por la violación o cuyos datos fueron comprometidos en la misma. La empresa también emitió una disculpa en su sitio web.

El servidor afectado no se conocía por contener ninguna otra información que no fuera la violada, según Nissan.

La anatomía del ataque a Nissan y su repercusión

Visto desde un nivel estratosférico, la noticia es un titular estándar sobre violación de datos: 21,000 clientes de Nissan en Japón expusieron sus datos personales, incluidos clientes que han (o habían) comprado vehículos y entrado en servicios en la antigua Fukuoka Nissan Motor Co., Ltd. (actualmente Nissan Fukuoka Sales Co., Ltd.)

Pero la fuente de la fuga no fue un servidor de Nissan no asegurado u olvidado. El incidente involucró un golpe indirecto dirigido a Nissan que posiblemente se originó en una instancia comprometida de GitLab que fue utilizada por Red Hat Consulting. Los niveles de protección de datos otorgados al servidor son desconocidos hasta este punto.

El denominado "Colectivo Carmesí", el actor de amenaza detrás de la violación, no solo robó registros. Robaron 570GB de "Informes de Participación de Clientes" (CERs) que suman alrededor de 800.

Según la importante automotriz, la estrategia de participación del cliente de Nissan se centra en gran medida en la mensajería móvil personalizada, una experiencia digital-a-distribuidor sin problemas, y el uso de análisis de datos para ofrecer contenido y servicios relevantes. La empresa busca construir lealtad a largo plazo y lograr altas tasas de conversión, y es posible que estos datos hayan sido recopilados y almacenados como parte de este ejercicio y entregados a Red Hat como parte de un proyecto.

Los informes robados contienen detalles como:

· Nombres completos verificados

· Direcciones físicas

· Números de teléfono

· Direcciones de correo electrónico

· Datos de clientes utilizados en operaciones de ventas y relacionadas con seguros

La empresa ha afirmado que los detalles de tarjetas de crédito no fueron parte de la violación. Nissan también emitió un aviso a los clientes afectados para que tengan cuidado al responder a llamadas sospechosas sobre sus vehículos.

Cuando se combina con otra información que podría obtenerse de bases de datos robadas, esto podría fácilmente acercar a los clientes un paso más hacia una violación en un ataque de phishing. Estos datos también podrían ser utilizados para construir un perfil de comprador del cliente y, esencialmente, ir cuesta abajo desde aquí.

El "Punto Ciego del Consultor"

Nissan tuvo múltiples proyectos colaborativos con Red Hat.

Según la información disponible, Nissan había involucrado a Red Hat con una oportunidad de consultoría para transformar al importante automotriz en un jugador clave en el espacio de vehículos definidos por software. Esta fue una colaboración pesada en datos. De hecho, Nissan había anunciado que estaría usando el Sistema Operativo para Vehículos de Red Hat para alimentar su plataforma de vehículos de próxima generación definidos por software. Según Red Hat, su nuevo sistema operativo para vehículos puede admitir sistemas avanzados de asistencia al conductor, cabinas digitales, telemática, entretenimiento e infotainment, y modelos de IA de avanzada.

Además de esto, Nissan también había encargado a Red Hat la construcción de un sistema de gestión de clientes. Los detalles de este proyecto no son muy claros. De la información disponible que nos fue proporcionada y analizada por nuestro equipo de investigación, parece que fue este proyecto el que se vio afectado por la violación.

Los datos filtrados fueron información proporcionada a los consultores de Red Hat por Nissan para trabajar en el proyecto del sistema de gestión de clientes. La división de consultoría de Red Hat había almacenado la información en su propia instancia interna de GitLab junto con otros artefactos del proyecto. Desafortunadamente, este fue precisamente el servidor que fue violado. Así que, técnicamente, esto no es una violación en Nissan.

Durante años, he argumentado que las firmas de consultoría se están convirtiendo en los puntos definitivos de agregación de credenciales. Contratamos expertos para ayudarnos a escalar, pero al hacerlo, a menudo les otorgamos un nivel de confianza que supera nuestros protocolos estándar de Confianza Cero. Tal dicotomía en los controles de seguridad podría ser fácilmente mal utilizada por un actor de amenaza. De hecho, los actores de amenaza mantienen un ojo atento a los consultores que manejan tales datos. No se trata de culpar a nadie aquí de ninguna manera. Pero esta es una práctica estándar en las industrias que opera basada en el nivel de confianza que existe entre el cliente y el consultor (en algunos casos el consultor podría incluso ser un individuo).

Cuando un consultor crea un "repositorio en la sombra" o un entorno de prueba para construir su próximo sistema de gestión de participación del cliente, ese entorno podría estar mucho más allá de la supervisión rigurosa de su CISO interno o el equipo de seguridad involucrado. En algunos casos, ni siquiera puede estar sujeto a las mismas auditorías de evaluación de riesgos que otros componentes de su infraestructura están sujetos. También ha habido casos en el pasado cuando una colaboración termina pero el consultor retiene los datos del cliente por un tiempo. A veces, los datos incluso se olvidan en el proceso.

Una capa adicional de seguridad para tales datos y colaboración podría ayudar en gran medida a prevenir tales incidentes.

Tres lecciones para el líder estratégico de ciberseguridad

Si hoy estás sentado en una sala de juntas, el evento Nissan-Red Hat debería desencadenar tres cambios inmediatos en tu forma de pensar:

Comienza a auditar compromisos: Pasamos meses comprobando el producto de un proveedor de software, pero solo minutos firmando un SOW para sus consultores. Debemos tratar a los equipos de consultoría como usuarios privilegiados con acceso "permanente-temporal" que requiere monitoreo continuo y automatizado. El consultor debe proporcionar informes de cumplimiento de manera continua para cumplir con las necesidades de exposición al riesgo del cliente.

La muerte de los secretos estáticos: Los secretos codificados en los Informes de Participación de Clientes (CERs) fueron el principal combustible para esta violación. En una era de caza de amenazas impulsada por la IA, los tokens estáticos son una responsabilidad. Si un secreto se puede escribir, se puede robar.

Reconocer el "Radio de Explosión" extendido: Esta violación afectó a Nissan, pero los datos robados incluían informes para más de 800 organizaciones, incluidas agencias gubernamentales y gigantes financieros. Debemos mapear nuestro "radio de explosión" y saber la respuesta a la pregunta "si nuestro consultor principal es violado esta noche, ¿qué llaves específicas de nuestro reino poseen actualmente"?

La gran imagen. Mirar más allá del cortafuegos

En Shieldworkz, a menudo discutimos la convergencia del mundo digital y físico. En el sector automotriz, esto no se trata solo de "nombres de clientes". En su lugar, se trata de datos personales del cliente y la infraestructura que gestiona el ciclo de vida del vehículo. A medida que avanzamos hacia ciudades más inteligentes y conectadas, una violación de un "sistema de gestión de clientes" incluso a nivel piloto puede ser el primer paso hacia una intrusión mucho más peligrosa en la capa OT (Tecnología Operativa) de nuestras vidas.

La seguridad ya no es un problema técnico; es esencialmente un desafío continuo de conciencia intelectual. Requiere la imaginación para ver las conexiones que hemos construido y el valor de protegerlas incluso cuando están fuera de nuestra vista directa.

¿Es la capa de consultoría de tu organización un puente bien supervisado o una violación esperando suceder?

Y finalmente, nueva regla (en la voz de Bill Maher): Trate a sus consultores externos no como "invitados de confianza", sino como una extensión crítica de su superficie de ataque que requiere el mismo rigor de Confianza Cero que sus equipos internos.

Una nota sobre la violación publicada por Nissan hoy más temprano

Recibe semanalmente

Recursos y Noticias

Vea cómo nuestras soluciones de seguridad de OT líderes en la industria abordan los desafíos de seguridad críticos

También te puede interesar

The Ultimate Guide to Zero Trust Security for Industrial Control Systems

Team Shieldworkz

SCADA Security: Why Removable Media Is One of the Biggest Attack Vectors in OT Environments

Team Shieldworkz

Navigating Removable Media Compliance: NERC CIP & IEC 62443 for OT/ICS Environments

Team Shieldworkz

Securing the Distributed Grid: Lessons from the First Coordinated Cyberattack on Wind and Solar Infrastructure

Team Shieldworkz

How to Create a Removable Media Security Policy Template

Team Shieldworkz

The Stuxnet USB Attack: Why Removable Media is Still a Threat

Team Shieldworkz