Prayukth K V

El Departamento de Seguridad Nacional (DHS) y la Agencia de Seguridad de Infraestructura y Ciberseguridad (CISA) han anunciado oficialmente la siguiente fase crítica de la implementación del Acta de Reporte de Incidentes Cibernéticos para Infraestructura Crítica (CIRCIA). Con la publicación del reciente documento del Registro Federal 2026-02948, el gobierno federal está abriendo la puerta a un diálogo de alto riesgo que definirá el panorama regulatorio en los años venideros. A través de este movimiento, las dos agencias se proponen contener incidentes de una manera más robusta y pragmática mediante un reporte transparente y enriquecido.

La semana pasada, a través de un aviso, la Agencia de Seguridad de Infraestructura y Ciberseguridad solicitó retroalimentación de entidades de infraestructura crítica sobre la implementación del Acta CIRCIA. La agencia se encuentra ahora en las etapas finales de finalizar esta regulación. La retroalimentación se solicitará por medio de una serie de reuniones en el ayuntamiento con representantes sectoriales. En estas reuniones, los representantes tendrán la oportunidad de compartir su retroalimentación sobre la regla pendiente requerida en el Acta CIRCIA. Según el aviso, CISA quiere asegurarse de que la implementación de CIRCIA se lleve a cabo de una manera que mejore la postura de seguridad del país mientras minimiza cualquier carga innecesaria para los operadores de infraestructura crítica.

Como con otras medidas, debemos saber que la letra pequeña de cualquier mandato de reporte establece esencialmente el contexto para el cumplimiento. Esta iniciativa representa el esfuerzo de CISA para cerrar la brecha entre las imperativas de seguridad nacional y las realidades operativas del sector privado. Tal diálogo e interacción pueden fortalecer la implementación de CIRCIA, mejorar la seguridad a nivel empresarial y asegurar el despliegue de la nueva regla de manera que no cause desafíos de cumplimiento operativos o estratégicos para las entidades bajo su alcance.

Antes de avanzar, no olvides revisar nuestra publicación anterior en el blog sobre “Paquete de Evidencia NERC CIP: Cómo Documentar la Gestión de Parcheo y Cambio SCADA para Auditorías,” aquí.

La iniciativa: Refinando el marco de CIRCIA

En su esencia, CIRCIA está diseñado para proporcionar al gobierno federal un buen grado de visibilidad en tiempo real en el panorama de amenazas cibernéticas, tal como se refleja en los eventos reportados. Al requerir que las entidades de infraestructura crítica reporten "incidentes cibernéticos significativos" y pagos de rescates, el objetivo es identificar patrones, desplegar recursos y advertir a otros antes de que una violación localizada se convierta en una crisis nacional completa.

Sin embargo, el Aviso de Propuesta de Normativa (NPRM) que es el tema de estos próximos ayuntamientos es esencialmente donde se finalizan los detalles relacionados con el "quién, qué y cuándo". CISA está específicamente buscando retroalimentación sobre:

· La definición de "Entidad Cubierta": Determinar si los criterios basados en tamaño (como las pequeñas empresas) o los criterios basados en sector (como energía, agua, finanzas) deben tener prioridad.

· Incidentes significativos: Definir exactamente qué califica como un "incidente cibernético significativo." Si la definición es demasiado amplia, muchos incidentes y detalles significativos quedarán enterrados en el ruido; si es demasiado estrecha, pueden perder la señal.

· Armonización: Asegurar que las compañías no estén obligadas a presentar informes duplicados a múltiples agencias.

Antecedentes e implicaciones: De la legislación a la regulación

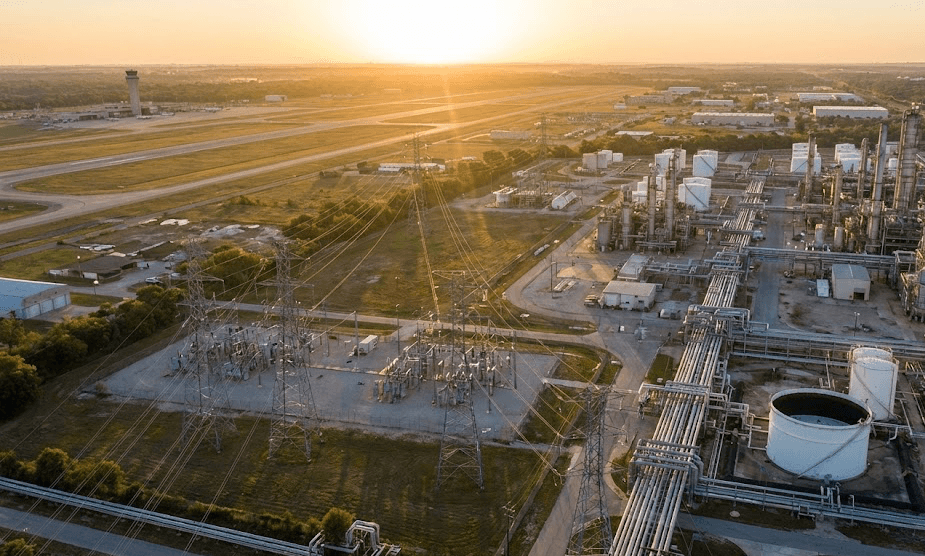

Promulgada como ley en 2022, CIRCIA fue una respuesta directa a una serie de fallos en cascada que impactaron la economía nacional. Los incidentes más notables fueron los ataques cibernéticos al Oleoducto Colonial y SolarWinds. Durante décadas, el reporte de incidentes cibernéticos fue mayormente voluntario, diluido y fragmentado.

Las implicaciones son profundas y tienen un impacto significativo en los operadores de infraestructura crítica:

· Carga de cumplimiento: Por primera vez, miles de entidades, desde distritos de agua rurales hasta conglomerados petroleros globales, tendrán que trabajar con un período de reporte de 72 horas para incidentes y un período de 24 horas para pagos de rescates.

· Poder de ejecución: La normativa propone mecanismos para Solicitudes de Información (RFIs) y citaciones para entidades que no reporten, moviéndose de un modelo de "solo asociación" a uno respaldado por autoridad reguladora exigible.

· Defensa nacional: Al agregar estos datos, CISA puede pasar de ser un respondedor reactivo a un defensor proactivo, usando inteligencia compartida para fortalecer las defensas colectivas de la nación.

Los ayuntamientos: Tu asiento en la mesa

Como se mencionó anteriormente, CISA ha programado una serie de reuniones en el ayuntamiento para capturar retroalimentación directa de las partes interesadas. Esto representa una oportunidad única para que los CISOs, asesores legales generales y defensores de políticas hablen directamente con los arquitectos de la norma y presenten sus perspectivas directamente a los responsables de políticas.

· El formato: Se espera que cada sesión dure aproximadamente dos horas.

· Participación: Las partes interesadas deben registrarse con antelación. Para asegurar la máxima participación, CISA está realizando tanto ayuntamientos sectoriales como generales.

· Protocolo estricto: A cada orador se le asignan típicamente tres minutos para presentar mejoras “accionables”. Esta restricción fomenta recomendaciones concisas y accionables.

· Transparencia: Todas las sesiones serán grabadas y transcritas, con registros colocados en el expediente oficial de elaboración de normas. Si tienes retroalimentación con muchos datos, tienes 7 días calendario después de la reunión para enviar suplementos escritos.

Resultados esperados: Cómo podría lucir el éxito

El objetivo de este ejercicio es una regla final "Ricitos de Oro": una que sea lo suficientemente rigurosa para proteger al país pero lo suficientemente flexible para no arruinar a las entidades que cubre. Esperamos los siguientes resultados de este compromiso:

· Umbrales refinados: Una comprensión más clara de qué entidades "pequeñas" son realmente críticas y cuáles pueden estar exentas.

· Reporte estandarizado: Un impulso hacia una filosofía de "reportar una vez", donde CISA actúe como un centro para otras agencias como el FBI y la SEC.

· Guía mejorada: El desarrollo de una "biblioteca" de ejemplos de incidentes para ayudar a las organizaciones a decidir, en medio de una brecha, si el reloj de 72 horas ha comenzado.

Entonces, si representas un sector de infraestructura crítica, estos ayuntamientos no son opcionales. En cambio, son una parte esencial de tu estrategia de gestión de riesgos de 2026 y una oportunidad para influir en la legislación que afecta materialmente a tu organización.

Lee el aviso: aquí

Para más información, por favor ponte en contacto con: Nichole Clagett, Directora Asociada Adjunta de CIRCIA, Agencia de Seguridad de Infraestructura y Ciberseguridad, circia[arroba]cisa.dhs.gov, 202-815-4427.

Descargar la guía de evaluación de riesgos de Seguridad ICS para transporte y logística

Obtén tu Lista de Verificación de Cumplimiento IEC 62443 y NIS2 aquí.

Descargar: Plantilla de Plan de Respuesta a Incidentes para Ciberseguridad de Infraestructura Crítica

Recibe semanalmente

Recursos y Noticias

Vea cómo nuestras soluciones de seguridad de OT líderes en la industria abordan los desafíos de seguridad críticos

También te puede interesar

The Ultimate Guide to Zero Trust Security for Industrial Control Systems

Team Shieldworkz

SCADA Security: Why Removable Media Is One of the Biggest Attack Vectors in OT Environments

Team Shieldworkz

Navigating Removable Media Compliance: NERC CIP & IEC 62443 for OT/ICS Environments

Team Shieldworkz

Securing the Distributed Grid: Lessons from the First Coordinated Cyberattack on Wind and Solar Infrastructure

Team Shieldworkz

How to Create a Removable Media Security Policy Template

Team Shieldworkz

The Stuxnet USB Attack: Why Removable Media is Still a Threat

Team Shieldworkz