Prayukth KV

Los tiempos de recuperación prolongada están aumentando el costo general de los ciberataques.

En casi todos los incidentes cibernéticos de los que hemos escuchado (y de los que no escuchamos), en 2025 hubo un hilo común. El tiempo tomado para recuperarse de un ciberataque ha aumentado significativamente este año. Esto podría deberse a una combinación de desafíos de seguridad que actúan juntos para degradar tanto la puntualidad como la precisión de la respuesta.

En la publicación de hoy, realizamos un análisis profundo de cómo el tiempo de recuperación prolongado puede convertirse en un motor poderoso para implementar mejores medidas de seguridad y qué se puede hacer para mejorar las iniciativas de recuperación de incidentes.

Antes de profundizar, no olvides revisar nuestra publicación anterior sobre 5 duras lecciones de Ciberseguridad OT que nos enseñó 2025 (Y qué hacer al respecto) aquí.

Entendiendo el precio real de un ciberataque en OT

Cuando la mayoría de las personas piensan en un ciberataque, a menudo piensan en datos robados, listas de clientes filtradas, mala prensa y una demanda de rescate. En el mundo de la Tecnología de la Información (TI), ese suele ser el caso. El daño, aunque grave, se encuentra principalmente en el ámbito digital.

Sin embargo, en el mundo de la Tecnología Operacional (OT) o sistemas de control industrial, poblado por redes eléctricas, plantas de manufactura, instalaciones de tratamiento de agua y refinerías, la definición misma de un ataque es algo completamente diferente. Un ciberataque en OT no se trata solo de datos; se trata de física.

Cuando un sistema OT se apaga de manera no planificada, el costo primario no es solo la demanda de rescate. El costo real y catastrófico es el tiempo de inactividad y las consecuencias cinéticas que surgen. Y en el complejo mundo de los diversos sistemas de control industrial, el tiempo de inactividad no simplemente equivale a unas pocas horas; podría significar días, semanas o incluso meses. Este período de recuperación prolongado es el asesino silencioso y desgastador de presupuestos que eleva el costo total de un ciberataque en OT a decenas o incluso cientos de millones.

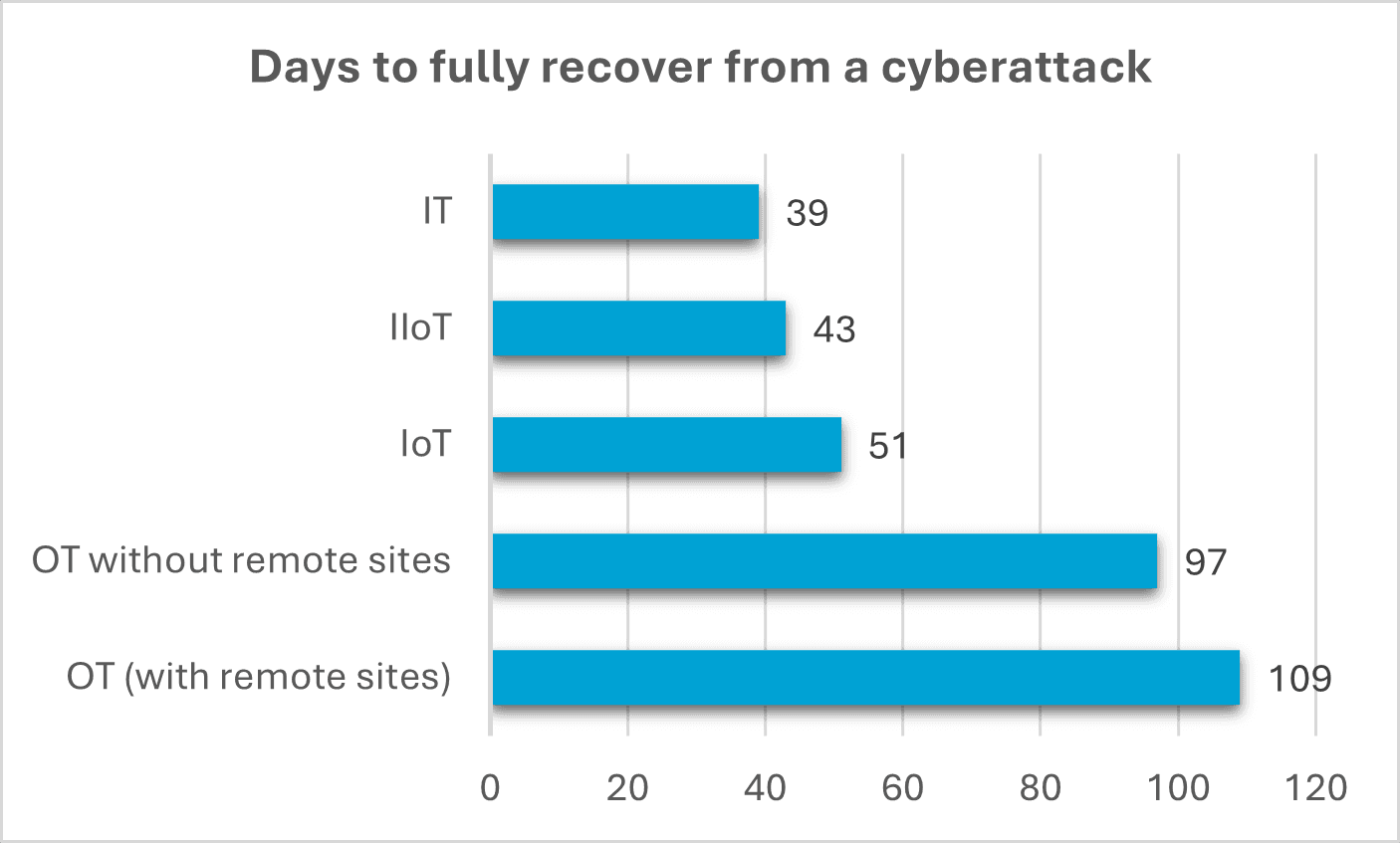

Considera la tabla a continuación de nuestra investigación en 79 incidentes cibernéticos este año.

En promedio, el tiempo de recuperación de un ataque que involucra sitios OT remotos es de alrededor de 109 días. Eso es una gran cantidad de días. Ahora considera una refinería de petróleo y gas o una planta eléctrica o incluso una línea de ensamblaje y multiplica 109 por el ingreso perdido por día y surge una imagen inquietante. ¿Podemos permitirnos tales tiempos de inactividad?

Por qué la recuperación de OT es algo completamente diferente

¿Puedes simplemente "re-imagen" un alto horno o "reiniciar" una planta química? La respuesta es no. A diferencia de una red TI, donde los sistemas pueden ser borrados y restaurados desde copias de seguridad en minutos, la recuperación de OT es lenta, metódica y física por varias razones clave:

• Tecnología especializada y heredada: La mayoría de las plantas funcionan con sistemas "caja negra" propietarios y software heredado como Windows XP) que tienen décadas de antigüedad. Estos sistemas nunca fueron diseñados para ciberseguridad moderna o recuperación rápida. Desplegar una copia de seguridad "limpia" podría ser imposible.

• Pérdida de visibilidad: Los atacantes no solo cifran datos; siempre atacan las Interfaces Hombre-Máquina (HMI). Esto es el equivalente a un piloto perdiendo todos sus instrumentos de cabina mientras está en el aire. Incluso si una planta es técnicamente operable sin HMIs, los operadores están "volando a ciegas" y deben activar un apagado de emergencia, extendiendo la interrupción indefinidamente.

• La seguridad física es primordial: No se puede reiniciar un sistema hasta que se demuestre físicamente seguro o hasta que el riesgo de un incidente cinético haya terminado. Esto significa enviar ingenieros a inspeccionar manualmente miles de válvulas, sensores y turbinas para asegurarse de que el ciberataque no dejó daños físicos ocultos que podrían provocar una explosión, fuga química u otra catástrofe.

• Forense complejo: Antes de poder reconstruir, tienes que entender cómo el atacante ingresó y qué cambió en primer lugar. En una red OT compleja y segmentada, una investigación forense tan detallada puede llevar semanas, mientras la línea de producción permanece detenida. Algunos sistemas pueden no siquiera prestarse a tal investigación.

Los costos cada vez mayores del tiempo de inactividad

Cuando una fábrica que genera $100,000 en ingresos por hora se silencia durante solo dos semanas, las cosas realmente empeoran y la matemática es simplemente implacable. Esa interrupción podría acumular una factura de $33.6 millones en producción perdida, y eso es solo el comienzo. Un período de recuperación prolongado actúa como un "multiplicador de costos", permitiendo que estas heridas financieras se desangren.

La sangría inmediata: Costos directos

• Gran pérdida de producción: Este es el impulsor más obvio. Cada minuto que la línea está detenida es una pérdida directa, irrecuperable de ingresos.

• Sobrecarga manual y horas extras: Las empresas se ven obligadas a pagar un ejército 24/7 de ingenieros, operadores y personal de TI para ejecutar procesos manualmente (si es posible), investigar el incumplimiento e intentar la recuperación.

• Respuesta de emergencia y forense: Volar equipos de respuesta ante incidentes de terceros (IR) que se especializan en OT es increíblemente costoso.

• Reemplazo de activos físicos: Si un ataque manipula un sistema, como por ejemplo hacer que un generador de turbina gire demasiado o se sobrecaliente una mezcla, puede causar daños físicos permanentes. Esto convierte un problema de software en un reemplazo de hardware multimillonario, con sus propios tiempos de entrega largos.

• Costo de un incidente cinético: Si ha habido un impacto físico, entonces los costos aumentan aún más.

Los costos ocultos y de largo plazo: Indirectos

Aquí es donde la recuperación prolongada simplemente devora el resultado final. Estos costos se acumulan durante la larga recuperación y persisten durante años después.

• Colapso de la cadena de suministro: No solo estás detenido; has detenido las cadenas de suministro de tus clientes. Un ataque en 2023 a un proveedor de piezas les costó más de $200 millones. Pero también obligó a uno de sus clientes a reportar una pérdida de $250 millones en el próximo trimestre porque no pudieron obtener sus piezas. Tu tiempo de recuperación también se convirtió en la crisis de tu cliente.

• Multas contractuales y legales: Ahora estás fallando en cumplir con los plazos de entrega para todos tus clientes, lo que desencadena multas masivas y demandas.

• Daño reputacional y de mercado: Los clientes e inversores pierden confianza. Puede llevar años reconstruir la confianza de que eres un socio confiable.

• Multas regulatorias: En infraestructura crítica, los reguladores no son pacientes. Las organizaciones pueden enfrentar enormes multas por parte de organismos como NERC, o bajo regulaciones como NIS2, tanto por la infracción como por la falla en restaurar los servicios rápidamente.

• Aumento de las primas de seguro: Después de presentar una reclamación de esta magnitud, tus primas de seguro cibernético, en el mejor de los casos, se dispararán. En el peor, puede que se te considere no asegurable.

• El "costo humano": El inmenso estrés, las largas horas y la presión sobre los equipos de TI, OT e ingeniería durante una recuperación de meses conduce directamente al agotamiento y la rotación de empleados, drenando a la empresa de su conocimiento institucional más valioso.

La solución: Prevención y resiliencia deben ir juntas

La dura verdad es que una prevención completa puede no ser posible. Los atacantes están constantemente encontrando nuevas formas de ingresar, a menudo moviéndose lateralmente desde la red TI corporativa hacia el entorno OT.

La solución no es simplemente construir muros más altos (prevención) sino invertir en una recuperación más rápida (resiliencia). El objetivo debe ser reducir la ventana de recuperación de meses a días.

Obtener Visibilidad: No puedes proteger o recuperar lo que no puedes ver. Un inventario completo y actualizado de todos los activos OT es el primer paso no negociable.

Desarrollar un Plan de Respuesta a Incidentes Específico de OT: Un plan de respuesta a incidentes centrado en TI es inútil aquí. El plan debe involucrar a ingenieros de planta, oficiales de seguridad y gerentes de operaciones. Debe ser practicado y probado regularmente.

Invertir en Copias de Seguridad Seguras, Fuera de Línea: Tener "arranques negros" probados, validados y fuera de línea para todos los sistemas críticos (PLC, HMI, historiadores) que puedan ser restaurados con confianza.

Hacer Cumplir la Segmentación de Redes: La defensa más fuerte es una línea de separación estricta entre las redes IT y OT. Esto previene que un atacante que compromete una cuenta de correo electrónico "salte" al piso de la fábrica, conteniendo la infracción antes de que pueda comenzar.

En última instancia, el verdadero costo de un ciberataque en OT no es un solo número. Es un cálculo: (Costo del Tiempo de Inactividad por Hora) multiplicado por (Horas para Recuperar).

Mientras no puedas controlar todas las amenazas, puedes controlar la variable de recuperación. Al invertir en resiliencia, no solo estás comprando una herramienta de seguridad; estás comprando tiempo. Y en el mundo de OT, el tiempo lo es todo.

Aprende más sobre cómo una respuesta a incidentes enfocada en OT puede marcar una gran diferencia en tu negocio.

Contáctanos ahora para un briefing gratuito y personalizado de respuesta a incidentes para tu liderazgo.

Recibe semanalmente

Recursos y Noticias

Vea cómo nuestras soluciones de seguridad de OT líderes en la industria abordan los desafíos de seguridad críticos

También te puede interesar

The Ultimate Guide to Zero Trust Security for Industrial Control Systems

Team Shieldworkz

SCADA Security: Why Removable Media Is One of the Biggest Attack Vectors in OT Environments

Team Shieldworkz

Navigating Removable Media Compliance: NERC CIP & IEC 62443 for OT/ICS Environments

Team Shieldworkz

Securing the Distributed Grid: Lessons from the First Coordinated Cyberattack on Wind and Solar Infrastructure

Team Shieldworkz

How to Create a Removable Media Security Policy Template

Team Shieldworkz

The Stuxnet USB Attack: Why Removable Media is Still a Threat

Team Shieldworkz