Prayukth K V

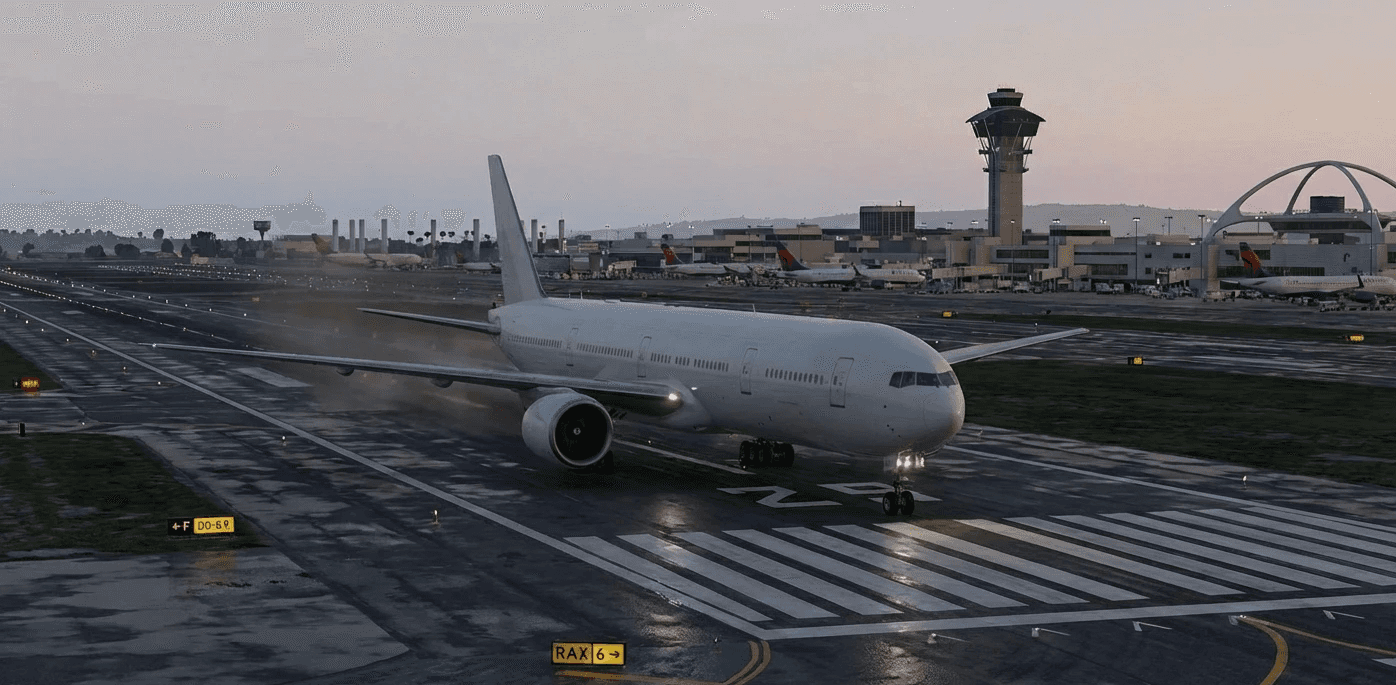

El año pasado en diciembre, el gobierno de India confirmó que varios aeropuertos importantes en el país fueron atacados de manera coordinada con el objetivo de desestabilizar las operaciones de vuelo mediante suplantación del GPS. Los ataques se llevaron a cabo en importantes aeropuertos de Delhi (sirviendo a la Región de la Capital Nacional y siendo el aeropuerto más ocupado de India), Mumbai (la capital financiera de India) y Bengaluru (el centro de TI). Los vuelos que utilizan instalaciones de aterrizaje basadas en GPS informaron de la suplantación del GPS en las cercanías de estos aeropuertos. En el caso del aeropuerto IGI en Delhi, las señales de suplantación estaban específicamente dirigidas a la Pista 10.

En la publicación de blog de hoy, hacemos un análisis profundo de este incidente y sacamos a la luz algunos hechos interesantes y no reportados. Pero antes de avanzar, no olvides consultar nuestra publicación de blog anterior sobre la resiliencia cibernética ferroviaria en 2026: Aprovechando la evaluación TS 50701, aquí.

Alguien me contó sobre este incidente cuando estaba en un evento. Aunque quería escribir un artículo corto sobre este tema de inmediato, decidí esperar hasta tener más información. Así que aquí vamos.

El contexto

El mes pasado, el Ministro de Aviación Civil de India informó al Parlamento de la nación que los vuelos que aterrizaban en múltiples aeropuertos del país reportaron suplantación de GPS mientras utilizaban procedimientos de aterrizaje basados en GPS. Mencionó específicamente la Pista 28/10 del Aeropuerto IGI en Delhi (y este es un aspecto importante de este incidente) al reconocer que los aeropuertos de Delhi, Mumbai, Kolkata, Hyderabad y Bengaluru fueron afectados por los incidentes de suplantación. En el caso del aeropuerto IGI, la zona de suplantación estaba dentro de unos 60 millas náuticas (alrededor de 111 kilómetros) del perímetro del aeropuerto.

Los actores deshonestos pueden usar señales GPS falsas para engañar a los sistemas de navegación de las aeronaves sobre su posición y altitud reales, comprometiendo así la integridad de la navegación. A diferencia del bloqueo donde las señales son bloqueadas, en la suplantación, el actor deshonesto reemplaza la verdadera señal satelital con una falsa para engañar a la aeronave sin levantar sospechas. Estas señales falsas pueden engañar a los pilotos o sistemas automatizados, causando que tomen decisiones equivocadas basadas en datos erróneos de altitud, rumbo o dirección. Esto hace que sea un poco más difícil detectar una suplantación. En esta instancia, los aeropuertos afectados recurrieron a sistemas de respaldo y tomaron medidas de contingencia para asegurar operaciones seguras y evitar interrupciones.

Incidentalmente, la Pista 10 del aeropuerto IGI, Delhi fue recientemente mejorada a Sistema de Aterrizaje Instrumental Categoría III (CAT III ILS), diseñado para mejorar las operaciones de baja visibilidad durante los meses de invierno. El ILS proporciona esencialmente señales de radio horizontales (localizador) y verticales (pendiente de descenso) para guiar a una aeronave a aterrizar alineando la aeronave y el descenso. Esta medida casi duplicó la capacidad de aterrizaje de la pista de 15 a 30 aeronaves por hora en condiciones de baja visibilidad. A partir de 2024, 6 aeropuertos en India tienen pistas certificadas CAT III. Y esto se convierte en un factor importante para amplificar los problemas de seguridad relacionados con este incidente.

Los transmisores terrestres de ILS también pueden ser suplantados mediante la manipulación de las señales de radio. Esto se puede hacer de tres maneras:

A través de un ataque de superposición: Una señal de alta potencia emitida por el actor deshonesto reemplaza completamente la legítima. Esto permite al atacante controlar la información de navegación que se consume en la cabina del piloto.

Ataque de tono único: El actor deshonesto transmite solo uno de los tonos laterales de 90 Hz o 150 Hz a una amplitud adecuada. Esto interfiere con el cálculo DDM y hace que los instrumentos de la aeronave muestren un desplazamiento falso.

Corrección de desplazamiento: Atacantes sofisticados también pueden monitorear la posición de la aeronave y ajustar continuamente sus señales suplantadas en tiempo real, guiando sutilmente a la aeronave fuera del curso verdadero sin desencadenar ninguna sospecha inmediata.

Ahora vamos al escenario real o impacto que los actores deshonestos pueden estar intentando.

Escenario de alto riesgo: Suplantación concurrente de señales CAT III y GPS

Si un actor deshonesto logra suplantar tanto las señales CAT III ILS como GPS, resultará un escenario de riesgo extremadamente alto que eventualmente conduciría a un colapso completo de los sistemas de navegación básicos y posiblemente a un accidente de Vuelo Controlado Contra el Terreno (CFIT, eufemismo para accidente). Tal ataque esencialmente anula todas las redundancias disponibles y establece un entorno de alto riesgo durante un aterrizaje de baja visibilidad.

Tal ataque también puede incapacitar el GPS primario y el respaldo crítico (en la forma de ILS) desactivando la capacidad del sistema de la aeronave para verificar datos de navegación y terreno y marcar anomalías. La aeronave objetivo puede entonces seguir un camino erróneo sin ninguna advertencia. Puede acercar la aeronave a un incidente que involucre el terreno u otras aeronaves dejando muy poco tiempo de reacción para que la tripulación responda. Esto puede resultar en consecuencias catastróficas.

La ubicación o altitud suplantada también puede crear una situación en la que se puedan generar falsas alarmas en la cabina por parte de la aeronave para abrumar a la tripulación que podría pasar por alto una alerta genuina. Ambos escenarios están muy dentro del ámbito de la posibilidad y no pueden descartarse como un producto de pensamiento excesivo.

Impacto en la tripulación de vuelo y el Control de Tráfico Aéreo

Carga extrema de trabajo de la tripulación: Los pilotos, especialmente en vuelos transcontinentales, podrían enfrentar una súbita afluencia de información conflictiva y advertencias de varios sistemas. Como se mencionó anteriormente, esto podría aumentar drásticamente su carga de trabajo y ralentizar su capacidad de reaccionar con precisión durante una fase crítica del vuelo, como el enfoque o el aterrizaje.

Pérdida de conciencia situacional: La capacidad de la tripulación de vuelo para mantener la conciencia de su posición y altitud reales podría verse severamente comprometida. Esto es especialmente cierto en condiciones de baja visibilidad (CAT III) donde las señales visuales externas son mínimas.

Disrupción en la gestión del tráfico aéreo: ATC confía en los datos de radar y ADS-B para mantener una separación segura entre aeronaves. Si múltiples aeronaves en una región se ven afectadas simultáneamente, los sistemas de ATC se verían abrumados por informes de posición inexactos, complicando la resolución de conflictos y proporcionando vectores de radar difíciles y menos eficientes.

Caos operativo: Lo más probable es que el resultado inmediato sean vueltas obligatorias, desvíos a aeropuertos alternativos y una congestión significativa del tráfico aéreo. Si una o más aeronaves se quedan sin combustible, las consecuencias podrían ser trágicas.

En esencia, la suplantación de señales ILS y GPS puede crear una situación en la que los sistemas de navegación primarios y secundarios críticos de la aeronave se ven comprometidos. Crea un riesgo significativo para la seguridad que requiere una reversion inmediata a habilidades básicas de pilotaje manual y dependencia de ayudas de navegación convencionales alternativas, aunque menos precisas, como VOR/DME, que cada vez se están eliminando más. Tales opciones pueden no estar disponibles en el caso de una pista de baja visibilidad o una emergencia nacional que los actores deshonestos pueden aprovechar.

Actores potenciales: ¿Quién podría estar detrás de este incidente?

Mientras que la Organización de Monitoreo Inalámbrico (WMO) y CERT-In todavía están rastreando las fuentes precisas de las señales de suplantación, el perfil de los actores potenciales en el sector de la aviación típicamente cae en cuatro categorías amplias:

APT patrocinados por el estado (Amenazas Persistentes Avanzadas): Este grupo incluye grupos sofisticados que trabajan hacia el sabotaje estratégico o prueban la resiliencia de la infraestructura crítica de una nación y sus contratados.

Saboteadores chinos: En abril de 2025, aviones de carga pertenecientes a la Fuerza Aérea India que transportaban material de ayuda a Myanmar, afectado por un terremoto, enfrentaron ataques de suplantación. En esa instancia, China supuestamente suministró el equipo de suplantación a grupos dentro de Myanmar que lo utilizaron para atacar a los aviones de la FA India. En el pasado reciente, China también ha suministrado equipos similares a Pakistán que están siendo utilizados ampliamente por este a través de la frontera entre India y Pakistán y la Línea de Control. ¿Podría haber suministrado tal equipo a actores deshonestos en ciudades indias que albergan aeropuertos importantes?

Hacktivistas geopolíticos: Grupos ideológicamente motivados que usan "bloqueos digitales" para hacer declaraciones políticas. Considerando la escala de este incidente y la falta de cualquier reclama, podemos descartar de manera segura la participación de hacktivistas en este incidente.

Sindicatos de ciberdelincuentes: Hay muy baja probabilidad de que delincuentes comunes cometan tales crímenes pero nuevamente es posible que la mano de obra requerida para tales episodios haya sido proporcionada por ellos.

¿Cuál fue el verdadero motivo detrás de este incidente?

En mi opinión, esto fue un ensayo general para probar un ataque multiaeropuerto a los sistemas de navegación aeronáuticos como parte de un plan mucho más grande. El actor deshonesto estaba intentando probar el impacto de un ataque multiciudad en los sistemas e infraestructura objetivo. Además, el actor también estaba probando la calidad de respuesta de las autoridades para verificar qué pasos adicionales deberían tomarse en el futuro para garantizar que el impacto de tal ataque coordinado se lleve a cabo al máximo nivel posible causando el mayor nivel de interrupción.

Está claro que aún no hemos llegado al último capítulo de este episodio. El actor deshonesto involucrado podría estar esperando atacar nuevamente de manera mucho mayor en un momento oportuno.

La hoja de ruta de ciberseguridad 2026 para aeropuertos en todas partes

La respuesta a estas "alarmas de navegación" debe ser clara, precisa y inequívoca.

· El equipo suministrado a estos actores debe ser confiscado y los actores deshonestos aprehendidos

· Se debe mantener una vigilancia constante en los aeropuertos civiles para detectar y localizar el equipo habilitador dentro de un período de tiempo muy corto de su activación

· Realizar ejercicios de respuesta a incidentes para probar la iniciación de medidas de contingencia

· Explorar contramedidas para bloquear cualquier intento de interferencia

El reloj está corriendo. Necesitamos actuar rápidamente.

Contáctanos para una sesión informativa personalizada sobre amenazas cibernéticas.

Aprende un poco más sobre los servicios de respuesta a incidentes de Shieldworkz

Prueba nuestra plataforma de seguridad OT aquí.

Recibe semanalmente

Recursos y Noticias

Vea cómo nuestras soluciones de seguridad de OT líderes en la industria abordan los desafíos de seguridad críticos

También te puede interesar

The Ultimate Guide to Zero Trust Security for Industrial Control Systems

Team Shieldworkz

SCADA Security: Why Removable Media Is One of the Biggest Attack Vectors in OT Environments

Team Shieldworkz

Navigating Removable Media Compliance: NERC CIP & IEC 62443 for OT/ICS Environments

Team Shieldworkz

Securing the Distributed Grid: Lessons from the First Coordinated Cyberattack on Wind and Solar Infrastructure

Team Shieldworkz

How to Create a Removable Media Security Policy Template

Team Shieldworkz

The Stuxnet USB Attack: Why Removable Media is Still a Threat

Team Shieldworkz