Prayukth K V

Cuando llegaba a su fin el año 2025 hace unos días, se reveló la última gran ciberbrecha de ese año. El 26 de diciembre de 2025, un actor de amenazas conocido simplemente como “888” puso datos robados de la Agencia Espacial Europea (ESA) en el bloque de subastas digitales. El actor de amenazas afirma haber exfiltrado más de 200 GB de datos internos.

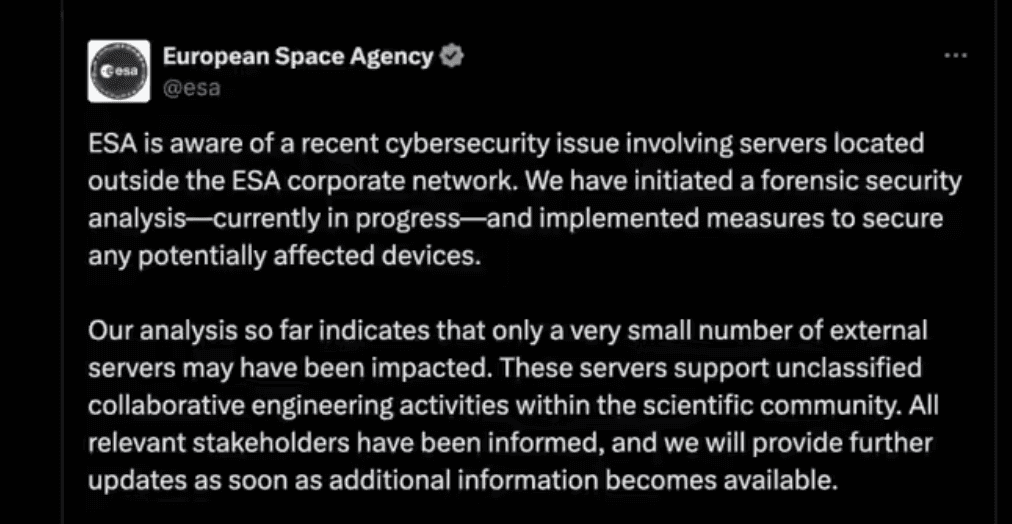

Solo 4 días después, el 30 de diciembre de 2025, la ESA confirmó oficialmente la brecha. Aunque la agencia ha categorizado el impacto real como “limitado” a unos pocos servidores externos no clasificados, nuestra investigación sugiere que el "radio de explosión" podría ser mucho más significativo que unos pocos esquemas filtrados.

La anatomía de la brecha: ¿Qué salió mal?

La declaración inicial de la ESA enfatiza que los sistemas comprometidos estaban limitados a servidores externos que apoyan la ingeniería colaborativa. Sin embargo, cuando se trata de datos, para una agencia espacial, la línea entre "colaboración externa" y "crítico para la misión" podría estar cada vez más borrosa especialmente cuando se trata de misiones críticas que involucran múltiples subproyectos y colaboraciones.

¿Qué se robó?

Según el actor de amenazas, los datos robados incluyen archivos de código fuente, pipelines CI/CD, API y tokens de acceso, documentos confidenciales, archivos de configuración, archivos de Terraform, archivos SQL, credenciales codificadas y repositorios privados de Bitbucket.

Nuestro análisis de las muestras filtradas y un análisis de las afirmaciones del actor revela una posible falla en la intersección de la gestión de identidades y las herramientas de colaboración de terceros.

El punto de entrada: Se dice que el atacante obtuvo acceso el 18 de diciembre de 2025 y fue capaz de mantener una presencia durante toda una semana.

Plataformas objetivo: La brecha se enfocó en los elementos del suite de Atlassian, específicamente Jira y Bitbucket. Estos son los "sistemas nerviosos" de la ingeniería moderna, utilizados para rastrear errores, gestionar tareas y almacenar código fuente.

La infraestructura "sombra": Las pistas disponibles apuntan a un compromiso potencial de pipelines CI/CD (Integración Continúa/Despliegue Continúa) y archivos de Terraform.

Si el hacker obtuvo acceso al código de Terraform, es posible que no solo obtuvieran algunos datos básicos. En cambio, podrían haber obtenido muy bien el plano arquitectónico de la infraestructura de nube de la ESA. Esto podría permitir a un adversario ver cómo se aprovisionan los servidores, dónde las reglas del firewall son débiles y cómo potencialmente pivotar a redes más profundas.

Perfil del actor de amenazas: ¿Quién se esconde detrás de "888"?

El actor de amenazas que se esconde detrás del seudónimo "888" no es nuevo en el mundo del cibercrimen. Este actor de amenazas ha ascendido rápidamente en las filas de BreachForums desde principios de 2024. Aquí hay algunos detalles sobre algunos de los incidentes cibernéticos reclamados por el grupo.

Atributo | Detalles |

Historial Conocido | Vinculado a brechas en Shopify, Decathlon, y HPE (alardeado a principios de 2025). |

Tácticas (TTPs) | Confía fuertemente en credenciales robadas (probablemente obtenidas de registros de infostealer) y explotando tokens de API mal configurados. |

Motivo | Principalmente financiero. Los datos de la ESA se están vendiendo por Monero (XMR) para asegurar el anonimato. |

Sofisticación | Moderada a Alta. No son solo "artistas de arrebatar y llevar"; saben navegar por entornos de desarrollo como Bitbucket para encontrar los activos de mayor valor (claves y tokens). |

Durante la brecha relacionada con Shopify, 888 afirmó haber robado una gran cantidad de datos de una aplicación de terceros comprometida. Posteriormente, el 3 de julio de 2024, "888" ofreció una base de datos para una venta única utilizando la criptomoneda anónima Monero (XMR). Los datos contenían alrededor de 180,000 filas de información de usuarios, que incluía:

· ID de Shopify

· Nombres y apellidos

· Direcciones de correo electrónico

· Números de teléfono móvil

· Contadores de pedidos y cantidad total gastada

· Detalles de suscripción de correo electrónico y SMS

Shopify negó cualquier brecha en sus sistemas centrales.

A principios de mayo de 2024, 888 había afirmado haber violado Decathlon. El objetivo fue Decathlon España y la brecha afectó a casi 6600 empleados.

Actualización forense: El compromiso del "repositorio de código"

Los repositorios objetivo

Un análisis inicial de las capturas de pantalla y estructuras de directorios compartidos por el actor de amenazas apunta a la compromisión de instancias privadas de Bitbucket específicamente vinculadas a Ciencia Abierta e Ingeniería Colaborativa. Aunque en su mayoría son "no clasificadas," contienen la lógica y la infraestructura de varios iniciativas de alto perfil que incluyen (pero no se limitan a):

Pipelines de procesamiento de observación terrestre (EO): La filtración parece incluir código fuente de Python y C++ para la ingestión y calibración de datos. Esto podría afectar probablemente componentes del programa Copernicus (específicamente el procesamiento de datos relacionado con Sentinel) donde socios universitarios externos contribuyen al código.

Activos de Infraestructura como Código (IaC): Lo más alarmante son los archivos de Terraform y Ansible. Estos no son solo "documentos." En su lugar, son las instrucciones utilizadas para ensamblar los entornos de nube de la ESA. Si un atacante obtiene estos, puede potencialmente entender la topología exacta de la red (incluidas medidas de seguridad adicionales), las direcciones IP de las puertas de enlace internas y los tipos de encriptación utilizados para datos en reposo.

Configuraciones de Pipelines CI/CD: La exfiltración de configuraciones de Jenkins y GitHub Action/Bitbucket Pipe sugiere que "888" tenía cierto grado de visibilidad sobre cómo la ESA valida su software. Esto crea un riesgo de

Una nota sobre la violación emitida por ESA

Un análisis inicial de las capturas de pantalla y las estructuras de directorio compartidas por el actor de amenazas apunta a la vulneración de instancias privadas de Bitbucket específicamente vinculadas a Ciencia Abierta e Ingeniería Colaborativa.

Recibe semanalmente

Recursos y Noticias

Vea cómo nuestras soluciones de seguridad de OT líderes en la industria abordan los desafíos de seguridad críticos

También te puede interesar

Navigating Removable Media Compliance: NERC CIP & IEC 62443 for OT/ICS Environments

Team Shieldworkz

Securing the Distributed Grid: Lessons from the First Coordinated Cyberattack on Wind and Solar Infrastructure

Team Shieldworkz

How to Create a Removable Media Security Policy Template

Team Shieldworkz

The Stuxnet USB Attack: Why Removable Media is Still a Threat

Team Shieldworkz

USB Malware Protection: Defending ICS & OT Environments

Team Shieldworkz

USB Device Control Policy Guide for Industrial Networks

Team Shieldworkz