Der Leitfaden 2026 zu ANSSI OT-Risikobewertungen

Prayukth K V

Im aktuellen Umfeld des Jahres 2026 ist Operational Technology (OT) nicht mehr eine "versteckte" Schicht der Infrastruktur, die isoliert funktioniert und niemals angegriffen wird. Mit der vollständigen Umsetzung der NIS2-Richtlinie in das französische Recht und den laufenden Mandaten des Loi de Programmation Militaire (LPM), hat sich die Sicherung von Industrial Control Systems (ICS) von einer Best Practice zu einem strengen rechtlichen Imperativ entwickelt. Darüber hinaus wird es mit gezielten Angriffen auf die OT-Infrastruktur für Unternehmen unerlässlich, ihre OT-Sicherheitsanstrengungen zu skalieren, um sicherzustellen, dass die Abwehrmaßnahmen mit der aktuellen Bedrohungslage übereinstimmen.

Für französische Unternehmen, insbesondere für solche, die als Essenziell (EE) oder Wichtig (IE) eingestuft sind, hat die Nationale Cybersicherheitsagentur Frankreichs (ANSSI) einen Goldstandard für Risikoanalysen festgelegt.

Der heutige Blogartikel skizziert, wie Sie diesen rigorosen Prozess navigieren können, um in nachhaltiger Weise Resilienz und Compliance zu gewährleisten und alle kurz- und langfristigen Ziele zu erreichen.

Bevor wir fortfahren, vergessen Sie nicht, unseren vorherigen Blogartikel mit dem Titel „Ein Bericht über den 200GB ESA-Datenverstoß“ zu lesen. Dieser präsentiert eine RCA über den kürzlichen Einbruch bei der Europäischen Weltraumorganisation.

Wichtige Empfehlungen und Compliance-Imperative

Der Ansatz der ANSSI zur OT-Sicherheit basiert auf dem Prinzip der „Abwehr in die Tiefe“. Zum Jahr 2026 umfassen die Hauptsäulen:

EBIOS Risk Manager (EBIOS RM): Dies ist die obligatorische Methode zur Risikoanalyse. Sie entfernt sich von statischen Q&A-Checklisten hin zu dynamischem, szenariobasiertem Bedrohungsmodellieren.

Die 42 Maßnahmen: ANSSID „Mastering ICS Security“-Leitfaden bleibt die technische Bibel. Dieses Dokument beschreibt 42 spezifische Sicherheitsmaßnahmen, die von organisatorischer Governance bis zum physischen Hardware-Schutz reichen.

NIS2 und LPM Synergie: Während NIS2 den Umfang auf mehr Sektoren (Ernährung, Abfallmanagement usw.) erweitert, setzt das LPM weiterhin strengere Anforderungen an „Betreiber von vitaler Bedeutung“ (OIVs) durch, einschließlich der obligatorischen Verwendung qualifizierter Sicherheitsprodukte.

Wie man durch umfassende Risikoanalyse konform bleibt

Compliance ist nicht nur ein einmaliges Audit. Stattdessen ist es ein iterativer Prozess, der von der EBIOS RM-Methode angetrieben und durch den ANSSI-Leitfaden „Mastering ICS Security“ informiert wird. Eine effektive Analyse sollte fünf verschiedene Workshops in folgender Reihenfolge enthalten:

Umfang und Governance: Definieren Sie den industriellen Umfang (wie eine bestimmte Produktionslinie oder ein Stromnetz) und identifizieren Sie „befürchtete Ereignisse“ (z. B. ein totaler Stromausfall oder eine chemische Verschüttung).

Ursprünge der Risiken: Identifizieren Sie, wer Sie möglicherweise angreifen könnte. Ist es staatlich geförderte Spionage, eine Ransomware-Bande, ein Lieferant oder ein unzufriedener Insider?

Strategische Szenarien und Angriffswege: Kartieren Sie die Angriffswege durch Ihr Ökosystem. Wie bewegt sich ein Angreifer von Ihrer IT-Mail zu Ihrem PLC (Programmable Logic Controller)?

Betriebliche Szenarien: Werden Sie technisch. Identifizieren Sie spezifische Schwachstellen in Ihren OT-Protokollen (Modbus, OPC-UA), die die strategischen Szenarien ermöglichen.

Risikobehandlung: Entscheiden Sie, welche Risiken zu mildern, zu übertragen oder zu akzeptieren sind, was zu einem Risikobehandlungsplan (RTP) führt.

Auswahl eines Anbieters zur Unterstützung der Bewertung

In Frankreich sind nicht alle Cybersicherheitsunternehmen gleich. Um sicherzustellen, dass Ihre Bewertung von ANSSI anerkannt wird, müssen Sie PASSI (Prestataires d’Audit de la Sécurité des Systèmes d’Information) qualifizierte Anbieter priorisieren.

Der „Sicherheitsvisum“: Achten Sie auf das ANSSI-Sicherheitsvisum. Ein PASSI-qualifizierter Anbieter hat seine Auditoren, Methoden und Datenschutzmaßnahmen vom Staat überprüfen lassen.

Spezialisierung: Stellen Sie sicher, dass der Anbieter über spezifische PASSI-LPM-Qualifikationen verfügt, wenn Sie ein OIV sind.

OT-Erfahrung: Fragen Sie nach „Shopfloor“-Erfahrung. Ein Auditor, der ein Rechenzentrum versteht, aber nicht die Sicherheitsvorgaben eines Hochofens, kann bei einem Scan zu Betriebsstörungen führen.

Berichtspflichten für Unternehmen

Transparenz ist ein Grundpfeiler im regulatorischen Umfeld des Jahres 2026. Unternehmen haben strikte Fristen zur Benachrichtigung von CERT-FR (ANSSIs operative Abteilung):

Erhebliche Vorkommnisse: Müssen innerhalb von 24 Stunden (erste Warnung) und 72 Stunden (detaillierter Bericht) gemeldet werden.

Schwachstellenmeldung: Nach LPM 2024-2030 müssen Software- und Hardware-Anbieter ANSSI bedeutende Schwachstellen in ihren Produkten „ohne Verzögerung“ mitteilen.

Vorstandsverantwortung: Nach NIS2 sind Managementorgane persönlich haftbar für das Versäumnis der Einhaltung der Risikomanagementverpflichtungen durch das Unternehmen.

Die Einschätzung muss die Fähigkeit des Unternehmens, diesen Meldepflichten nachzukommen, bewerten.

Fallstricke, auf die Sie achten sollten

Der „Air-Gap“-Mythos: Die Annahme, dass Ihre OT sicher ist, weil sie nicht „mit dem Internet verbunden“ ist. USB-Laufwerke, Wartungslaptops von Anbietern und IIoT-Sensoren haben die Luftlücke effektiv beseitigt.

Verwendung von IT-Tools in OT: Der Einsatz aggressiver IT-Schwachstellenscanner kann alte PLCs abstürzen lassen. Stellen Sie sicher, dass Ihre Bewertung passives Monitoring oder OT-sicheres aktives Scannen verwendet.

Nur Dokumentation: Ein „papierbasierter“ Ansatz zur Compliance wird scheitern. ANSSI verlangt zunehmend „lebendige Beweise“ — tatsächliche Protokolle und Systemkonfigurationen — und nicht nur unterzeichnete Richtlinien.

Umsetzbare Checkliste für ANSSI-konforme OT-Risikoanalyse und Verantwortlichkeitsmatrix

Phase | Schlüsselaktion | Verantwortlichkeit |

Vorbereitung | Kartieren Sie alle OT-Ressourcen (Asset Inventory) und deren Firmware-Versionen. | OT-Leiter / Wartung |

Auswahl | Beauftragen Sie einen PASSI-qualifizierten Auditor für die Bewertung. | CISO / Einkauf |

EBIOS RM | Führen Sie die 5 Workshops durch; schließen Sie OT-Bediener ein, nicht nur IT. | Risikomanager |

Verifizierung | Durchführen eines technischen Audits (Architektur- & Konfigurationsüberprüfung). | PASSI-Auditor |

Berichterstattung | Registrieren Sie Ihre Entität auf dem MonEspaceNIS2-Portal. | Recht / Compliance |

Die Empfehlungen umsetzen und den Fahrplan erstellen

Sobald die Bewertung abgeschlossen ist, haben Sie wahrscheinlich eine lange Liste von Schwachstellen. Versuchen Sie nicht, alles auf einmal zu beheben. Dies würde Ihre organisatorischen Ressourcen und Zeit belasten.

Der 12-Monats-Compliance-Fahrplan:

Monate 1-3: Konzentrieren Sie sich auf Hygiene. Implementieren Sie MFA für Fernzugriff und beschränken Sie die USB-Nutzung.

Monate 4-6: Netzwerksegmentierung. Isolieren Sie das industrielle LAN vom Büro-LAN mit Hilfe von Industriefirewalls.

Monate 7-9: Überwachung. Eine industrielle Intrusion Detection System (IIDS) einsetzen, um Echtzeittransparenz zu gewinnen.

Monate 10-12: Incident Response. Führen Sie eine „Tabletop-Übung“ durch, die einen cyber-physikalischen Angriff auf Ihre spezifische OT-Umgebung simuliert.

Zuletzt empfiehlt Shieldworkz, dass Sie Empfehlungen priorisieren, die „Strategische Szenarien“ adressieren, die im Workshop 3 Ihres EBIOS RM identifiziert wurden. Diese stellen die wahrscheinlichsten Wege dar, die ein Angreifer nutzen würde, um physischen Schaden oder einen Betriebsausfall zu verursachen.

Benötigen Sie Hilfe mit Ihren ANSSI-Compliance-Anforderungen? Sprechen Sie mit unserem Experten.

Mehr über unsere NIS2-Compliance-Dienste.

Erfahren Sie mehr über Shieldworkz‘ Incident Response Services

Sprechen Sie mit einem Urlaubssicherheitsexperten (ja, wir haben einen spezialisierten Sicherheitsexperten, der weiß, wie man Ihre Sicherheitsmaßnahmen während flaue Zeiten fein abstimmt).

Erleben Sie unsere OT-Sicherheitsplattform hier.

Sobald die Bewertung abgeschlossen ist, werden Sie wahrscheinlich eine lange Liste von Schwachstellen haben. Versuchen Sie nicht, alles auf einmal zu beheben.

Wöchentlich erhalten

Ressourcen & Nachrichten

Dies könnte Ihnen auch gefallen.

Die 15 größten Herausforderungen beim Schutz von CPS und wie OT-Teams ihnen begegnen können

Team Shieldworkz

IEC 62443 Security Levels SL1-SL4 für die KRITIS-Absicherung verständlich aufbereitet

Team Shieldworkz

Der gescheiterte Angriff: Lehren aus Schwedens Beinahe-Vorfall im OT-Bereich

Prayukth K V

NERC CIP-015 & Interne Netzwerk-Sicherheitsüberwachung (INSM)

Team Shieldworkz

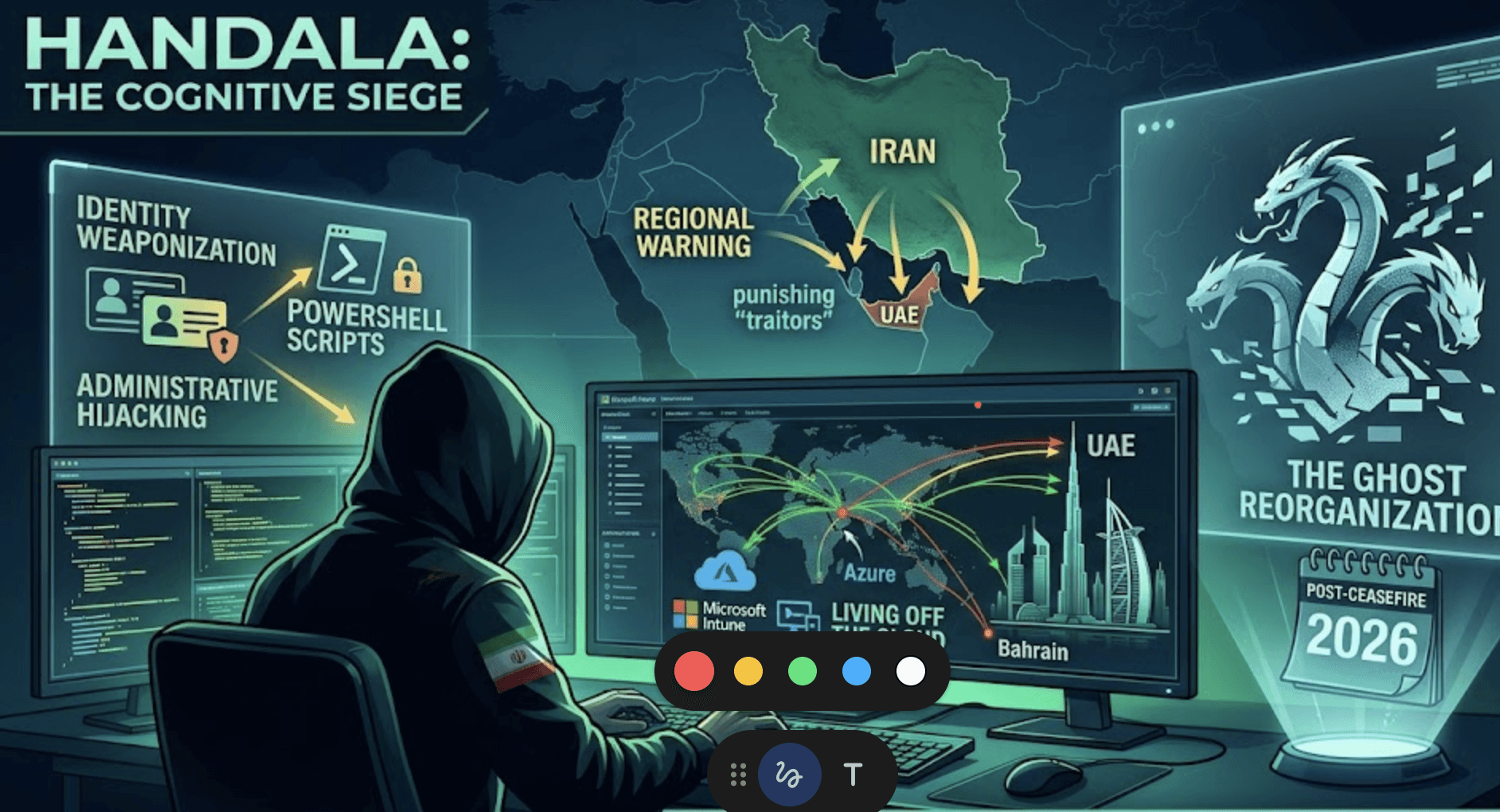

Handalas nächster Schachzug: Von „Hack-and-Leak“ zur „kognitiven Belagerung"

Prayukth K V

HMI-Schwachstellen in Venedig: Eine tiefgehende Analyse des San-Marco-Pumpenvorfalls

Prayukth K V