Prayukth K V

Mientras las familias en toda Francia se preparaban para la temporada navideña de 2025, un tipo diferente de "paquete" fue entregado en la sede de La Poste. Justo unos días antes de Navidad, el 22 de diciembre, el gigante postal y bancario de la nación fue golpeado por un ciberataque masivo. Este fue mucho más allá de simplemente colapsar un sitio web. De hecho, aprovechó la ventana logística más ocupada del año para algún tipo de ganancia geopolítica.

El 22 de diciembre, el sitio web de la organización cargó un breve mensaje que empieza con “Notre site est indisponible” o nuestro sitio no está disponible. Agregó que los equipos de La Poste están haciendo todo lo posible para resolver la situación rápidamente.

Además, en su página de Facebook, La Poste publicó otro aviso que decía “Un importante incidente de red está interrumpiendo actualmente todos nuestros sistemas de información.”

El aviso indicó que el sitio laposte.fr está actualmente caído, al igual que el servicio de almacenamiento seguro de documentos Digiposte, el servicio de identidad digital de La Poste y la aplicación La Poste.

El aviso también advirtió que algunas oficinas de correos podrían experimentar cierto nivel de servicio degradado. Sin embargo, indicó que las transacciones en el mostrador siguen siendo posibles.

La Poste también opera un banco, Banque Postale, que está experimentando problemas.

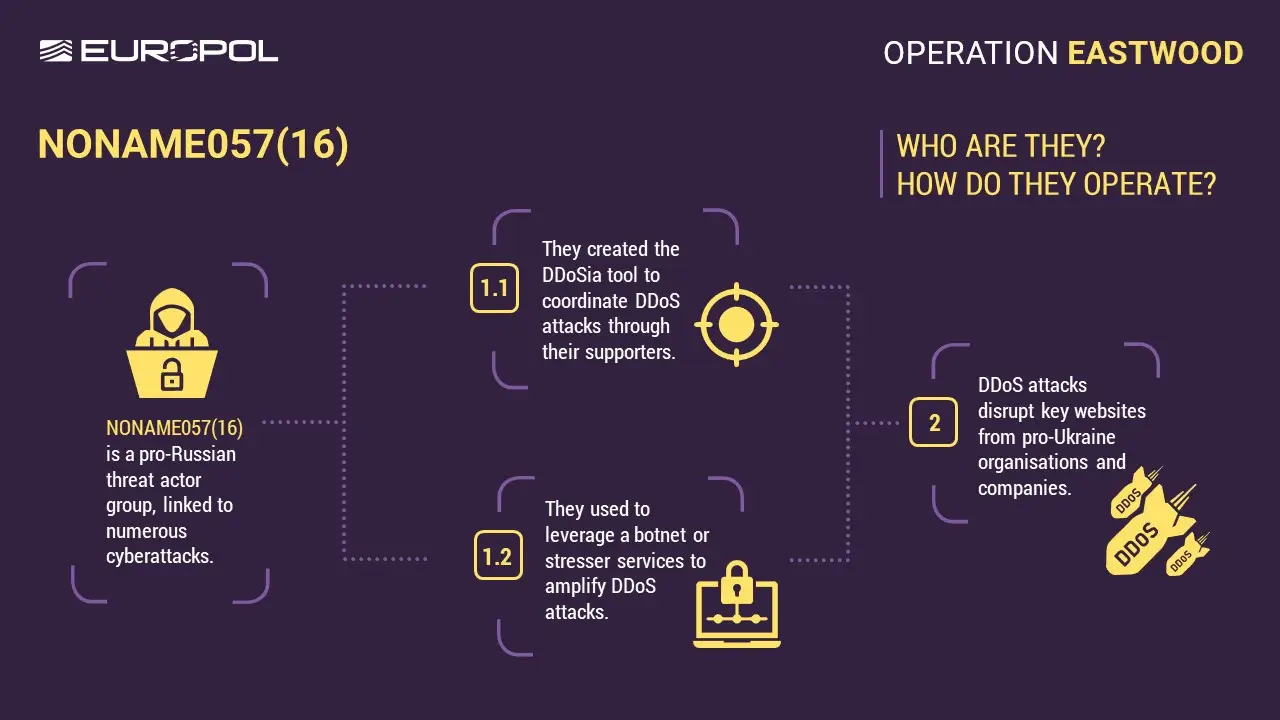

El grupo Hacktivista Pro-Ruso NoName057(16) que reivindicó el ataque es un conocido actor de amenazas que ha estado atacando activos cibernéticos de la OTAN y Ucrania. El momento del ataque y la elección de La Poste ofrecen muchas pistas sobre las motivaciones detrás del ataque y el momento no es coincidente. En su lugar, busca servir como un recordatorio de fin de año del valor molesto que tales grupos respaldados por estados tienen.

En la publicación de hoy en el blog, damos un vistazo interno al ataque, los sospechosos y lo que esto significa para el futuro de la guerra híbrida.

Pero antes de continuar, no olvide consultar nuestro blog anterior sobre “Lo que sabemos sobre la violación de Nissan-Red Hat” aquí.

Vamos a sumergirnos.

El arma elegida

El ataque ha sido identificado por los investigadores de Shieldworkz como un ataque de Denegación de Servicio Distribuida (DDoS). A diferencia de un ataque de ransomware que roba datos por una tarifa, un ataque DDoS está diseñado para abrumar un sistema con un volumen puro. Este es a menudo un modo preferido para grupos hacktivistas que desean dejar un mensaje sin pedir rescate ni entrar en ningún tipo de negociación con los delincuentes detrás de un ciberataque. A veces, estos ataques también se utilizan para:

· Probar las defensas de una organización

· Identificar posibles ventanas para la exfiltración de datos

· Comprobar las competencias de los empleados

· Evaluar las capacidades de respuesta a incidentes de una organización

Todo esto se hace para crear bases para ataques más precisos y específicos en el futuro.

En cuanto a lo que ocurrió el 22 de diciembre, al inundar los servidores DNS (Sistema de Nombres de Dominio) de La Poste con tráfico ilegítimo, los hackers efectivamente "cerraron la puerta principal" a los servicios digitales de la compañía.

El impacto: Mientras que las cartas físicas no se vieron afectadas desde el punto de vista de la entrega, el cerebro digital que gestiona las operaciones quedó efectivamente paralizado.

Las víctimas: El seguimiento de paquetes se desconectó, la aplicación La Banque Postale (que al momento de escribir esta pieza servía a casi 11 millones de personas) se silenció y la bóveda de documentos Digiposte se volvió inaccesible.

El culpable: NoName057(16)

El grupo hacktivista pro-ruso NoName057(16) ya ha reivindicado la responsabilidad por el incidente. Este grupo se ha convertido en una espina persistente en el costado de las naciones y aliados de la OTAN. Surgiendo poco después de la invasión de Ucrania en 2022, se especializan en "propaganda mediante la interrupción."

Al apuntar a La Poste, el grupo no solo está buscando datos; también buscan visibilidad y atención dentro de Rusia y fuera. Su objetivo es crear una sensación de inseguridad digital en las sociedades occidentales, castigando a Francia por su continuo apoyo militar y político a Ucrania.

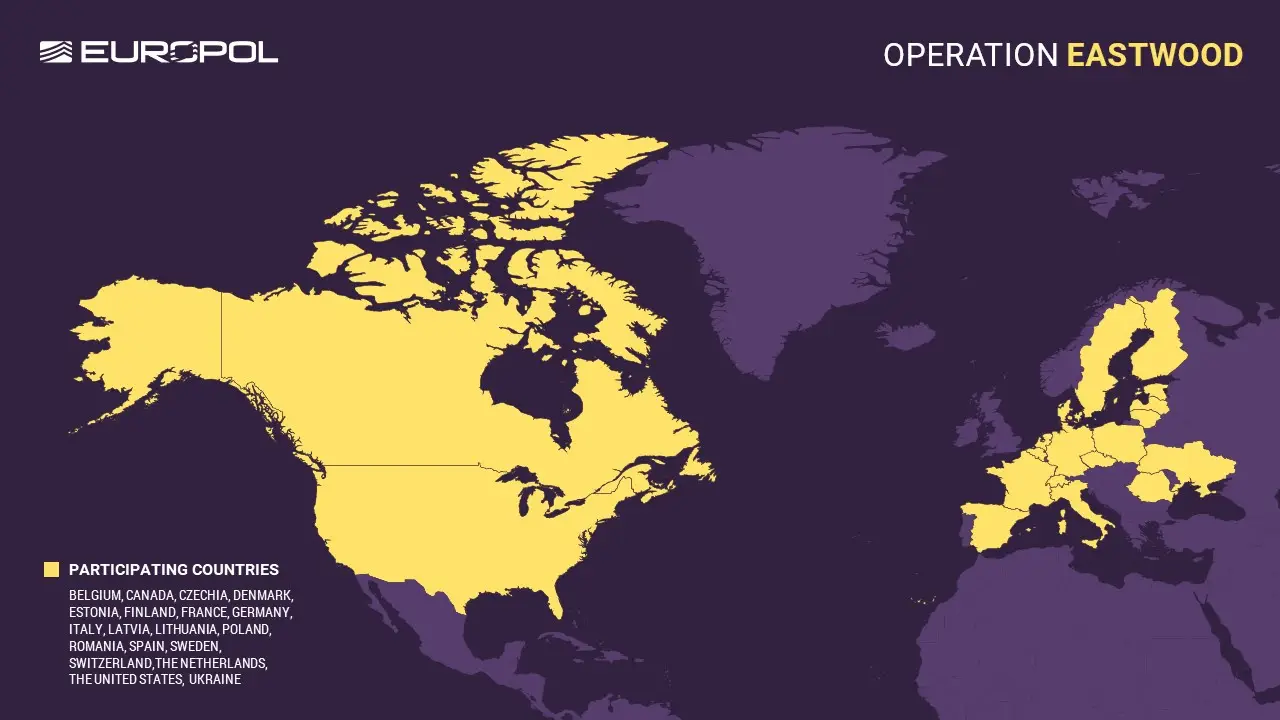

Cabe recordar que entre el 14 y el 17 de julio, una operación internacional conjunta, conocida como Operación Eastwood y coordinada por Europol y Eurojust para atacar la red de ciberdelincuencia asociada con NoName057(16) fue lanzada. Las autoridades encargadas de hacer cumplir la ley y judiciales de República Checa, Francia, Finlandia, Alemania, Italia, Lituania, Polonia, España, Suecia, Suiza, Países Bajos y Estados Unidos tomaron acciones simultáneas en las jurisdicciones contra los cibercriminales y la infraestructura que pertenecía a la red de ciberdelincuencia pro-rusa. La investigación también fue apoyada por ENISA, así como por naciones como Bélgica, Canadá, Estonia, Dinamarca, Letonia, Rumania y Ucrania. Las partes privadas ShadowServer y abuse.ch también asistieron al contribuir con apoyo en la parte técnica de la operación.

Esta campaña llevó a la interrupción de una infraestructura de ataque creada por el grupo. Esto incluía más de cien sistemas y redes informáticas en todo el mundo. Una parte importante de la infraestructura central de servidores del grupo fue desconectada. Más allá del esfuerzo, Alemania emitió seis órdenes de arresto para los delincuentes que residen en suelo ruso. A dos de estas personas se les acusó de ser los principales instigadores responsables de las actividades de "NoName057(16)". Estas personas podrían haber sido los manejadores de los hacktivistas reales o coordinadores. De cualquier manera, eran las llamadas grandes capturas.

En total, las autoridades nacionales emitieron siete órdenes de arresto en julio, que se dirigieron, entre otros, contra seis nacionales rusos por su participación en las operaciones de NoName057(16). Todos los sospechosos han sido desde entonces catalogados como internacionalmente buscados, y en algunos casos, se divulgó su identidad a los medios para involucrar a los ciudadanos en informar sobre las actividades de estos criminales. Los perfiles de cinco cibercriminales de NoName057(16) también fueron publicados en el sitio web de los Más Buscados de la UE.

Las autoridades nacionales desde entonces han contactado a muchas personas que se cree que son simpatizantes clandestinos de esta red de ciberdelincuencia. Los mensajes se enviaron a través de una popular aplicación de mensajería, para informar al destinatario sobre las medidas oficiales resaltando la responsabilidad criminal que asumen por sus acciones de acuerdo con las legislaciones nacionales.

Luego fue reportado por Europol que las personas que actúan para NoName057(16) son principalmente simpatizantes de habla rusa que utilizan herramientas automatizadas para llevar a cabo ataques distribuidos de denegación de servicio (DDoS). Operan sin liderazgo formal ni habilidades técnicas sofisticadas, y están motivados por ideología y recompensas.

A pesar de esta operación, parece que NoName057(16) ha resucitado y está ahora en un estado en el que puede realizar operaciones. ¿Cómo sucedió eso? También tenemos una teoría al respecto. Revelaré eso hacia el final.

¿Por qué ahora? El momento estratégico

En el mundo de la ciberguerra, el momento (más a menudo que no) lo es todo.

Estrés logístico: La Poste clasifica y entrega más de 2 millones de artículos diarios en los días previos a Navidad. Al deshabilitar el seguimiento y los pagos en línea, los hackers forzaron un retorno al procesamiento manual, creando un embotellamiento masivo. Además, también llevó a que La Poste solicitara los servicios de empleados adicionales para manejar el estrés.

Impacto psicológico: Al apuntar a un servicio tan "casero" y esencial como la oficina de correos durante las fiestas, maximiza la frustración pública. Transforma un fallo técnico en una conversación nacional en la mesa de cena.

Recordatorio de fin de año: Mientras que la operación para eliminar al grupo se llevó a cabo en julio, NoName057(16) quería transmitir un mensaje a la maquinaria de aplicación de la ley de la UE de que sigue muy presente y dispuesto a participar en más interrupciones.

El contexto más amplio: Una "ola" de ataques

Este incidente ciertamente no fue un evento aislado. Coronó un mes de creciente tensión geopolítica y digital en Francia:

El Ministerio del Interior: Una violación separada comprometió recientemente archivos sensibles.

Seguridad Marítima: Malware de acceso remoto fue descubierto recientemente en un ferry de pasajeros.

Servicios Públicos: Francia Travail (la agencia de empleo) ha enfrentado intentos repetidos de comprometer datos de ciudadanos.

Geopolíticamente, la postura firme adoptada por el gobierno francés sobre Ucrania ha puesto a Francia en el punto de mira de los cibercriminales rusos y sus manejadores respaldados por el estado. Francia también está trabajando activamente para brindar más garantías de seguridad a Ucrania.

La inteligencia francesa (el DGSI) ha asumido oficialmente la investigación, señalando que el estado ve esto como un asunto de seguridad nacional en lugar de una simple falla de TI corporativa.

Por último, puede que te estés preguntando cómo NoName057(16) ha podido resurgir tan rápidamente. La respuesta es más simple de lo que puedes imaginar. Los actores respaldados por el estado mantienen un flujo constante de recursos y personas para continuar las operaciones en caso de una interrupción. Estos recursos están dispersos en lugares como Corea del Norte e Irán, donde son inmunes a cualquier forma de acción legal. Una vez que los manuales de operaciones del actor de amenazas están maduros y los TTPs (tácticas, técnicas y procedimientos) están enmarcados, entonces no importa dónde opere el grupo o qué tipo de acción sea objeto. El hacktivista o actor de amenazas puede recuperarse en un período muy corto de tiempo con una nueva identidad o utilizando nuevos miembros.

Este enfoque asegura la continuidad de las operaciones y el aprendizaje para el actor de amenazas y su manejador.

La conclusión

El ataque a La Poste en 2025 demuestra que los hackers no celebran fiestas o se toman un tiempo de descanso durante la temporada de baja actividad laboral. También demuestra que la infraestructura crítica sigue siendo un blanco fácil para los cibercriminales empeñados en crear interrupciones. A medida que nos acercamos a 2026, el desafío para naciones como Francia y para la UE será construir una "redundancia digital" y asegurarse de que cuando la nube se oscurezca, el país aún pueda funcionar.

¿Interesado en una sesión informativa personalizada sobre NoName057(16)? Hable con nuestro experto.

Pruebe nuestra solución NDR para la seguridad OT, aquí.

Para todo lo demás, háganoslo saber aquí.

Datos sobre la Operación Eastwood obtenidos de Europol

La imagen utilizada es solo para fines representativos.

Recibe semanalmente

Recursos y Noticias

Vea cómo nuestras soluciones de seguridad de OT líderes en la industria abordan los desafíos de seguridad críticos

También te puede interesar

10 Essential Requirements to Include in an OT Threat Detection RFP

Team Shieldworkz

Best USB Device Control Software for OT Networks

Team Shieldworkz

The USB drive that could shut down a refinery

Team Shieldworkz

The Ultimate Guide to Zero Trust Security for Industrial Control Systems

Team Shieldworkz

SCADA Security: Why Removable Media Is One of the Biggest Attack Vectors in OT Environments

Team Shieldworkz

Navigating Removable Media Compliance: NERC CIP & IEC 62443 for OT/ICS Environments

Team Shieldworkz