Schutz der Informations- und Systemintegrität in Umgebungen industrieller Steuerungssysteme

Prayukth KV

Schutz der Informations- und Systemintegrität in industriellen Steuerungssystemumgebungen

Eines der dringendsten Anliegen, mit denen OT-Betreiber heute konfrontiert sind, ist der Schutz von Informationen und Systemintegrität in ICS-Netzwerken.

In unserem heutigen Blog untersuchen wir die Bedeutung der ICS-Integrität, die spezifischen Herausforderungen dieser Umgebungen und leiten einen umfassenden Ansatz ab, um ICS-Umgebungen gegen interne und externe Bedrohungen abzusichern. Bevor wir ins Detail gehen, klären wir einige grundlegende Aspekte.

Was sind die einzigartigen Sicherheitsanforderungen von ICS-Systemen?

ICS bezieht sich auf eine breite Klasse von Steuerungssystemen, einschließlich Systeme zur Überwachung, Regelung und Datenerfassung (SCADA), verteilte Steuerungssysteme (DCS) und andere Steuerungskonfigurationen wie speicherprogrammierbare Steuerungen (PLCs). Diese Systeme überwachen und steuern industrielle Prozesse oft in Echtzeit.

Im Gegensatz zu IT-Systemen, die die Vertraulichkeit priorisieren, betonen ICS-Umgebungen Verfügbarkeit und Integrität, eine Störung oder Manipulation kann reale Konsequenzen haben, wie z.B. Geräteschäden, Produktionsstopps, Umweltgefahren oder sogar den Verlust von Menschenleben. Im Gegensatz zu einigen Berichten, die behaupten, das Risiko durch statistische Modellierung auf Hunderte von Milliarden Dollar zu bewerten, ist die Wahrheit davon weit entfernt. Solche Berichte sprechen auch von einem sogenannten „schweren modellierten Szenario“, das behauptet, dass bei einem einmaligen Ereignis in einem Jahrtausend Hunderte von Milliarden auf dem Spiel stehen.

Solche Berichte sollten beiseite gelegt werden, wenn der tatsächliche Einfluss der OT-Sicherheit betrachtet wird. Denn im Gegensatz zu dem, was einige Interessen behaupten, bewegen sich die Verluste der OT-Sicherheit nicht linear und beeinflussen eine bestimmte Anzahl von Systemen, was zu Verlusten führen könnte, die in einem bestimmten Bereich liegen. Wissen Sie warum? Lassen Sie mich Ihnen sagen, warum:

· Die OT-Anlage Landschaft ist zu komplex, um auf diese Weise für Risiken bewertet zu werden

· Stattdessen müssen Risiken auf der Ebene des Assets gekennzeichnet werden, da einige Vorfälle sehr assetspezifisch sind

· Die Gleichsetzung des Datenverlusts von Assets mit einem spezifischen monetären Risiko könnte ein komplexer Prozess sein

· An jedem beliebigen Tag variiert die Anzahl der Angriffe auf OT-Infrastrukturen weltweit und es gibt episodische Instanzen von Anstieg und Rückgang der Anzahl erfolgreicher Angriffe, die mit einem geopolitischen Ereignis verbunden sind. Um also Verluste aus solchen Episoden zu prognostizieren, müsste man das zugrundeliegende geopolitische Ereignis, seine Intensität und die Motivationsniveaus einer oder beider Parteien, OT-Infrastruktur im Cyberspace einzusetzen, vorhersagen

Wie sieht die Bedrohungslandschaft für ICS aus?

ICS-Umgebungen geraten aus mehreren Gründen zunehmend ins Visier von Cyberangriffen:

· Altsysteme mit veralteten Sicherheitsmerkmalen.

· Erosion der Air-Gap, wobei ehemals isolierte Systeme jetzt mit Unternehmens-IT-Netzwerken und dem Internet verbunden sind.

· Dritthersteller-Schwachstellen, insbesondere durch Anbieter und Auftragnehmer.

· Staatlich geförderte Bedrohungen gegen kritische nationale Infrastrukturen.

· Insider-Bedrohungen von unzufriedenen oder nachlässigen Mitarbeitern.

· Mangel an Risikobeurteilung für wichtige Systeme

Weitere Informationen finden Sie in unserem Bericht zur OT-Cybersicherheits-Bedrohungslandschaft, veröffentlicht hier

Warum ist die Informationsintegrität für OT-Systeme unerlässlich?

Systemintegrität gewährleistet, dass das ICS wie vorgesehen ohne unbefugte Manipulation oder Eingriffe funktioniert. Informationsintegrität bezieht sich auf die Genauigkeit und Vertrauenswürdigkeit der Daten, die für Entscheidungen und Kontrolle verwendet werden.

Wenn die Integrität beeinträchtigt ist:

· Controller könnten falsche Befehle ausführen.

· Sensoren könnten falsche Daten liefern, was zu falschen Entscheidungen führt.

· Bediener könnten sich der tatsächlichen Prozessstatus nicht bewusst sein.

· Automatisierte Schutzmaßnahmen könnten umgangen werden.

· Ein Vorfall könnte relativ spät entdeckt werden

Dies kann zu katastrophalen Ereignissen führen. Beispielsweise könnten falsche Sensorablesungen eine Wasseraufbereitungsanlage dazu veranlassen, unbehandeltes Wasser in die Umwelt abzugeben, oder falsche Befehle könnten teure Turbinen in einem Kraftwerk beschädigen.

Wichtige Prinzipien der OT-Sicherheit

Verteidigung in der Tiefe

Ein mehrschichtiger Verteidigungsansatz sorgt dafür, dass, selbst wenn eine Schicht durchbrochen wird, andere verbleiben, um kritische Systeme zu schützen.

Wichtige Komponenten

· Perimetersicherheit (Firewalls, DMZs)

· Netzwerksegmentierung

· Endpunktschutz

· Zugangskontrolle

· Überwachung und Protokollierung

Netzwerksegmentierung

Trennen Sie ICS-Netzwerke von Unternehmens-IT-Netzwerken und externem Internetzugang. Verwenden Sie Firewalls, Daten-Dioden und sichere Gateways, um Kommunikationswege strikt zu kontrollieren.

Best Practice: Implementieren Sie Zonen und Kanäle gemäß dem ISA/IEC 62443-Standard.

Patch-Management, Systemhärtung und Systemverfolgung

ICS-Systeme basieren oft auf veralteter Software. Während das Patchen vorsichtig angegangen werden muss, um Ausfallzeiten zu vermeiden, bleibt es essentiell:

· Bekannte Schwachstellen auf unterstützten Systemen patchen.

· Systeme härten, indem unbenutzte Ports, Dienste und Anwendungen deaktiviert werden.

· Verwenden Sie Anwendungswhitelisting.

Zugriffskontrolle und Privilegienverwaltung

Implementieren Sie rollenbasierte Zugriffskontrolle (RBAC) und das Prinzip der geringsten Rechte, um den Benutzer- und Systemzugriff auf das Notwendige zu beschränken.

Eine Multi-Faktor-Authentifizierung (MFA) sollte nach Möglichkeit durchgesetzt werden, insbesondere für den Fernzugriff.

Überwachung und Anomalieerkennung

Implementieren Sie Einbruchserkennungssysteme (IDS) wie Shieldworkz und Sicherheitsinformations- und Ereignismanagement-Tools (SIEM), die für ICS-Protokolle (z.B. Modbus, DNP3) optimiert sind.

Verhaltensanalysen können helfen, abnormale Operationen zu erkennen, die auf Manipulation oder Malware-Aktivität hinweisen.

Datenintegritätsprüfungen

· Verwenden Sie kryptografische Hash-Funktionen (z.B. SHA-256), um Daten zu validieren.

· Nutzen Sie digitale Signaturen für Software-Updates und kritische Kommunikation.

· Führen Sie sichere Prüfnachweise, um Änderungen zu verfolgen und forensische Untersuchungen zu unterstützen.

Wie können Lieferketten- und Insider-Risiken behandelt werden?

Lieferanten und Auftragnehmer haben oft privilegierten Zugang zu ICS-Komponenten. Solche Parteien können für die Verwaltung von Systemupdates, die Wartungsfenster und das Funktionieren der gesamten Infrastruktur verantwortlich sein.

Strategien zur Minderung:

· Lieferanten auf Cybersicherheitskonformität überprüfen.

· Drittherstellerzugriff durch VPNs und Jump-Boxen einschränken.

· Alle Drittaktivitäten überwachen.

· Kontrollen einführen, um sicherzustellen, dass unbefugte Aktivität frühzeitig erkannt und adressiert wird

· Alle Drittanbieter müssen Standards wie IEC 62443 einhalten

· Regelmäßige unternehmensweite Risikobewertungen durchführen

Wie geht man mit Insider-Bedrohungen um?

Insider mit legitimem Zugang können erhebliche Risiken darstellen, sei es durch Nachlässigkeit oder böswillige Absicht.

Minderung:

· Kontinuierliche Überwachung des Benutzerverhaltens.

· Strenge Zugriffspolitiken.

· Trennung von Aufgaben.

· Umfassende Schulungsprogramme für Mitarbeiter.

Vorfälle-Reaktion in ICS-Umgebungen

Reaktionspläne auf Vorfälle müssen für ICS maßgeschneidert sein, mit klaren Rollen und Verantwortlichkeiten und gut durchdachten Szenarien, einschließlich jener, in denen sofortige Abschaltungen möglicherweise nicht möglich sind.

Schlüsselelemente:

Vorbereitung

· Klare Rollen und Kommunikationsprotokolle definieren.

· Durchführung von Planspielen mit Fokus auf ICS-Szenarien.

Entdeckung und Analyse

· Schnelle Identifikation durch Anomalieerkennung und Systemüberwachung.

Eindämmung, Beseitigung, Wiederherstellung

· Betroffene Zonen isolieren, ohne das gesamte System zu stören.

· Wiederherstellung mit getesteten und validierten Backups.

Aktivitäten nach dem Vorfall

· Ursachenanalyse durchführen.

· Verteidigungsmaßnahmen basierend auf den gewonnenen Erkenntnissen aktualisieren.

Rahmenwerke und Standards für ICS-Sicherheit

Mehrere Rahmenwerke helfen bei der Absicherung von ICS-Umgebungen:

NIST SP 800-82

Bietet umfassende Anleitung zur Sicherung von ICS, einschließlich Empfehlungen für Architektur, Richtlinien und technische Kontrollen.

ISA/IEC 62443

Eine weltweit anerkannte Serie von Standards, die sich auf die Sicherheit von industriellen Automations- und Steuerungssystemen konzentriert. Schwerpunkte sind:

· Risikobewertung

· Sicheres Systemdesign

· Sicherheitszonen und Kanäle

· Vorfall-Reaktion

NERC CIP

Für US-amerikanische Energieversorger obligatorisch, reguliert dieser Standardsatz die Cybersicherheit für Betreiber von Großelektrischen Systemen.

Welche Rolle können Cybersicherheitskultur und -schulung spielen?

Technologie allein kann ICS-Umgebungen nicht schützen. Menschen sind oft das schwächste Glied, was Schulung und Sensibilisierung unerlässlich macht.

· Bilden Sie Bediener, Ingenieure und IT-Mitarbeiter zu ICS-spezifischen Bedrohungen aus.

· Führen Sie simulierte Phishing- und Cyber-Angriffsübungen durch.

· Fördern Sie die Zusammenarbeit zwischen IT- und OT-Teams, um die kulturelle Kluft zu überbrücken.

Neue Technologien und Trends

Zero Trust Architektur (ZTA)

Indem sie sich von impliziten Vertrauensmodellen entfernt, erzwingt ZTA eine kontinuierliche Verifikation aller Geräte und Benutzer, insbesondere in Remote- und Drittsystemen.

KI und maschinelles Lernen

Verwendet für vorausschauende Wartung, Anomalieerkennung und verhaltensbasierte Sicherheitsanalysen in ICS.

Blockchain

Erforscht zur Sicherung von Prüfpfaden, manipulationssicheren Datenprotokollen und Identitätsmanagement.

5G im industriellen IoT

Mit der verstärkten Einführung von 5G in intelligenten Fabriken entstehen neue Sicherheitsherausforderungen, die eine Echtzeit-Traffic-Inspektion und Endpunktschutz erfordern.

Da industrielle Steuerungssysteme zunehmend integriert, automatisiert und vernetzt werden, wachsen die Bedrohungen für die Informations- und Systemintegrität in Komplexität und Auswirkung. Von gezielter Malware über Ransomware bis hin zu Insider-Bedrohungen und Risiken durch Dritte – ICS-Umgebungen sind mit einer breiten Palette von Herausforderungen konfrontiert, die eine proaktive, mehrschichtige Verteidigungsstrategie erfordern.

Organisationen müssen investieren in:

· Robuste Architekturdesigns,

· Kontinuierliche Überwachung,

· Sichere Software-Entwicklung,

· Effektive Schulung, Incident-Response-Simulation und Governance,

· Einhaltung von Industriestandards.

· Bleiben Sie auf dem neuesten Stand der neuesten Cyber-Schutzstrategien und -Ansätze

· Informieren Sie sich über spezifische Bedrohungen für OT-Infrastruktur

· Arbeiten Sie mit dem richtigen OT-Cybersicherheitsanbieter wie Shieldworkz

Indem sie dies tun, schützen sie nicht nur ihre Vermögenswerte und ihren Betrieb, sondern sichern auch die öffentliche Sicherheit, die wirtschaftliche Stabilität und die nationale Sicherheit.

Nehmen Sie Kontakt mit uns auf, um mehr über unser Angebot zur Incident-Response für OT-Betreiber zu erfahren

Hier ist etwas mehr über unser IEC 62443-basiertes Risikobewertungsangebot

Sprechen Sie mit einem OT-Cybersicherheitsexperten von Shieldworkz

Wöchentlich erhalten

Ressourcen & Nachrichten

Dies könnte Ihnen auch gefallen.

Die 15 größten Herausforderungen beim Schutz von CPS und wie OT-Teams ihnen begegnen können

Team Shieldworkz

IEC 62443 Security Levels SL1-SL4 für die KRITIS-Absicherung verständlich aufbereitet

Team Shieldworkz

Der gescheiterte Angriff: Lehren aus Schwedens Beinahe-Vorfall im OT-Bereich

Prayukth K V

NERC CIP-015 & Interne Netzwerk-Sicherheitsüberwachung (INSM)

Team Shieldworkz

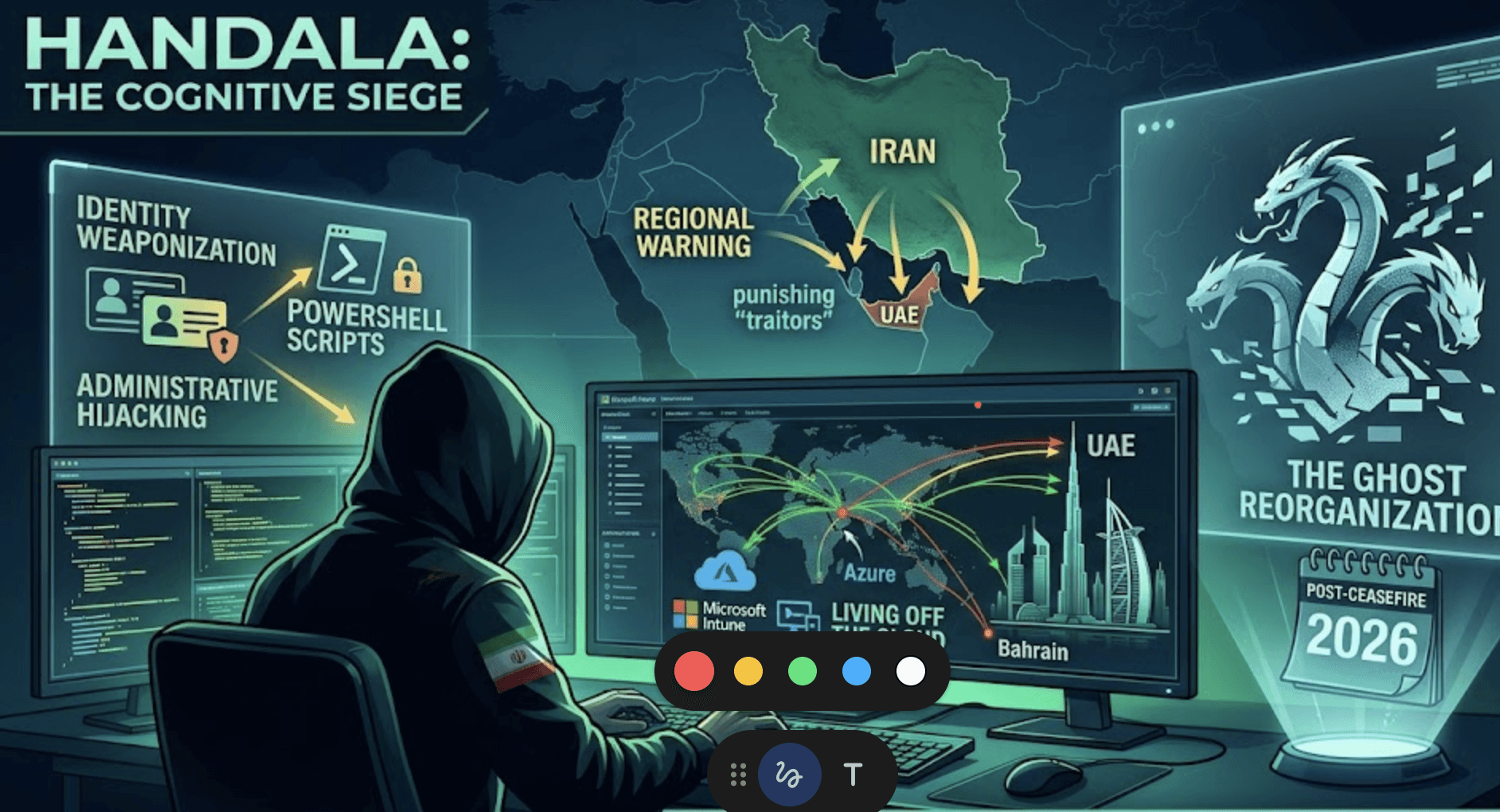

Handalas nächster Schachzug: Von „Hack-and-Leak“ zur „kognitiven Belagerung"

Prayukth K V

HMI-Schwachstellen in Venedig: Eine tiefgehende Analyse des San-Marco-Pumpenvorfalls

Prayukth K V