NIS2 für den Energiesektor: Praktische Schritte zur Sicherung Ihrer OT-Betriebe und zur Einhaltung der Vorschriften

Team Shieldworkz

NIS2 für den Energiesektor: Praktische Schritte zur Sicherung Ihrer OT-Operationen und zur Einhaltung der Vorschriften

Einführung

Der Energiesektor sieht sich zunehmenden Cyberbedrohungen gegenüber, da Betriebstechnologiesysteme (OT) zunehmend vernetzt und komplexer werden. Die neue EU-Richtlinie NIS2 legt strenge Regeln zur Verbesserung der Cybersicherheit kritischer Infrastrukturen fest, insbesondere in Versorgungsunternehmen und Energieunternehmen. Wenn Sie Energieanlagen, OT-Netzwerke verwalten oder die Cybersicherheitsstrategie überwachen, ist das Verständnis der Auswirkungen von NIS2 entscheidend für Ihre Betriebs- und Compliance-Bemühungen.

In diesem Blog werden wir erläutern, was NIS2 für den Energiesektor bedeutet, die wichtigsten regulatorischen Anforderungen skizzieren und praktische Schritte aufzeigen, die Sie unternehmen können, um Ihre OT-Umgebung zu sichern. Darüber hinaus zeigen wir, wie die fortschrittlichen Lösungen von Shieldworkz Ihnen helfen können, Ihre Industriesteuerungssysteme (ICS), IoT-Geräte und kritische Infrastrukturen zu schützen.

Was ist NIS2 und warum ist es für Energieunternehmen wichtig?

Die NIS2-Richtlinie ist die aktualisierte EU-Gesetzgebung, die die Cybersicherheitsregeln für Betreiber essenzieller Dienstleistungen, einschließlich Energieversorger, stärkt. Sie ersetzt die ursprüngliche NIS-Richtlinie durch strengere Anforderungen, einen breiteren Anwendungsbereich und höhere Durchsetzungsstrafen.

Wichtige NIS2-Highlights für den Energiesektor

Erweiterter Anwendungsbereich: Umfasst mehr Energiebetreiber, einschließlich erneuerbarer Energien und Strommarktbetreiber.

Verbessertes Risikomanagement: Mandatiert kontinuierliche Risikobewertungen und incident handling.

Vorfallberichterstattung: Erfordert schnellere, detailliertere Meldungen von Sicherheitsverletzungen.

Lieferkettensicherheit: Betont das Management von Risiken durch Dritte und Lieferanten.

Strengere Durchsetzung: Nationale Behörden haben größere Befugnisse zur Prüfung und Verhängung von Geldstrafen.

Für Energieunternehmen bedeutet NIS2, dass OT-Systeme, die Kraftwerke, Netze und Versorgungsunternehmen steuern, die strengen Cybersicherheitsstandards einhalten müssen — und dabei die operative Zuverlässigkeit und Sicherheit in Einklang bringen.

Top-Bedrohungen für industrielle Steuerungssysteme im heutigen Energiesektor OT

Bevor Sie sich mit der Einhaltung befassen, ist es wichtig, die sich entwickelnde Bedrohungslandschaft in OT-Umgebungen zu erkennen:

Ransomware-Angriffe auf ICS: Angreifer stören die Energieproduktion, indem sie Steuerungssysteme blockieren.

Angriffe auf die Lieferkette: Kompromittierte Software- oder Hardwarelieferanten fügen Schwachstellen ein.

Insider-Bedrohungen: Unbefugter Zugriff oder nachlässiges Verhalten von Mitarbeitern führen zu Vorfällen.

IoT-Geräte-Schwachstellen: Vernetzte Sensoren und Aktoren verfügen oft nicht über starke Sicherheitskontrollen.

Netzwerksegmentierungsfehler: Flache Netzwerke ermöglichen nach Eindringen seitliche Bewegungen der Angreifer.

Diese Risiken verdeutlichen, warum Energieunternehmen einen Defense-in-Depth-Ansatz annehmen müssen, der Menschen, Prozesse und Technologie integriert, um ICS-Netzwerke zu schützen.

Praktische Schritte zur Sicherung Ihrer OT-Operationen unter NIS2

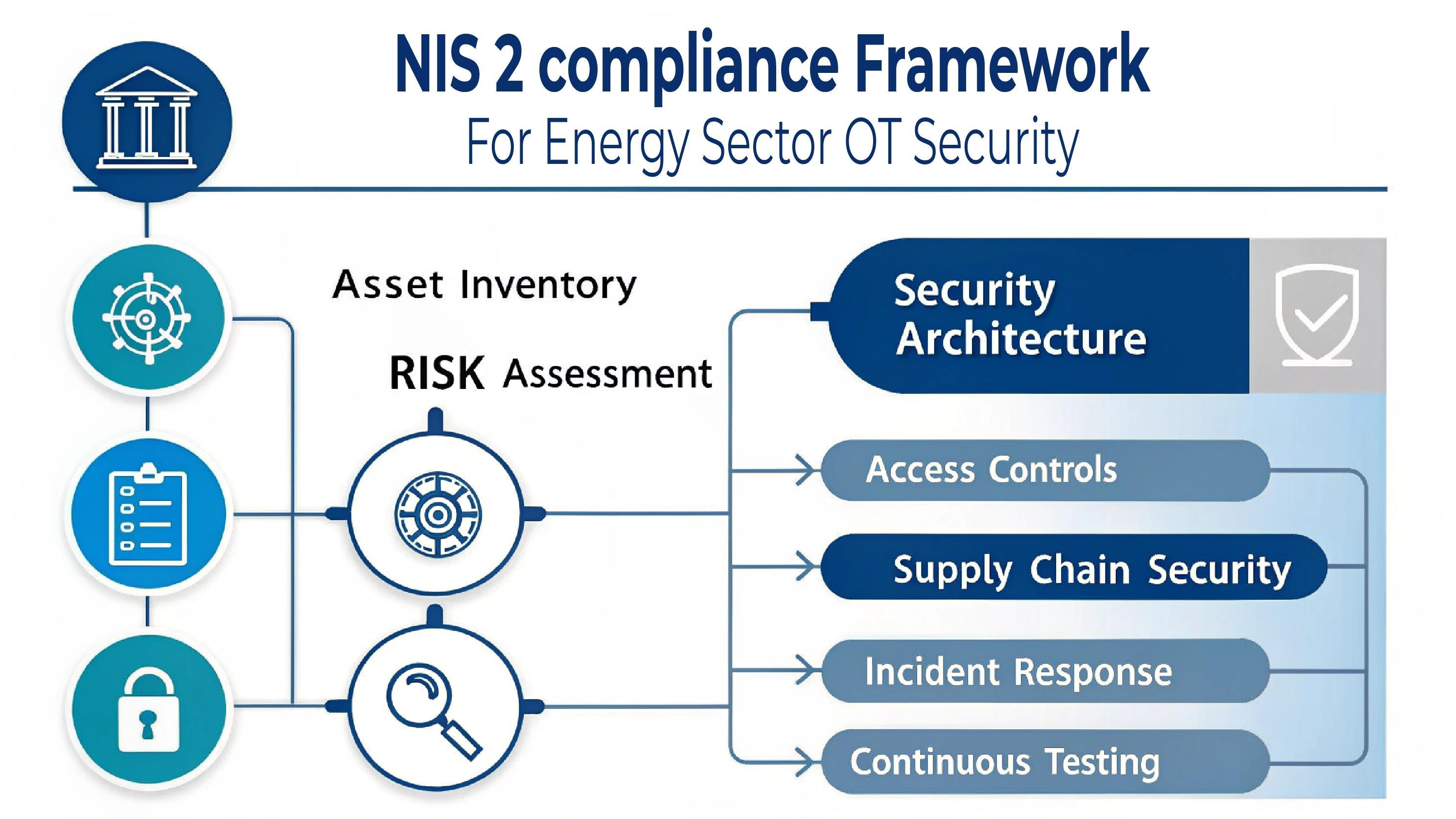

Die Umsetzung der NIS2-Compliance muss nicht überwältigend sein. Hier ist ein schrittweiser Rahmen, der speziell für die OT-Sicherheit im Energiesektor entwickelt wurde:

1. Durchführung einer gründlichen OT-Risikoanalyse

Identifizieren Sie alle OT-Assets, einschließlich ICS-, SCADA-Systemen und IoT-Geräten.

Bewerten Sie Schwachstellen, Bedrohungsakteure und potenzielle Auswirkungen auf den Betrieb.

Priorisieren Sie kritische Assets, die erhöhten Schutz erfordern.

2. Entwicklung einer robusten OT-Sicherheitsarchitektur

Erzwingen Sie die Netzwerksegmentierung, um OT von IT-Netzwerken zu isolieren.

Bereitstellung von ICS-Netzwerkschutz-Tools, die den Datenverkehr auf Anomalien überwachen.

Nutzung von Firewalls und Erkennungs-/Präventionssystemen für Eindringen, die für industrielle Protokolle konzipiert sind.

3. Verstärkung der Zugriffskontrollen und des Identitätsmanagements

Anwendung strikter Benutzeridentifikation, Verwendung von Multi-Faktor-Authentifizierung (MFA).

Einschränkung der Zugriffsrechte basierend auf Rollen und Notwendigkeiten.

Überwachung der Benutzeraktivitäten auf verdächtiges Verhalten.

4. Stärkung der Lieferkettensicherheit

Prüfen Sie Drittanbieter und verlangen Sie Cybersicherheits-Compliance.

Engmaschige Überwachung von Software-Updates und Hardware-Änderungen.

Implementierung von Vertragsklauseln für Vorfallberichterstattung und Sicherheitsverletzungsmanagement.

5. Etablierung von Verfahren zur Vorfallbewältigung und -berichterstattung

Entwicklung klarer Arbeitsabläufe zur Erkennung, Meldung und Eindämmung von OT-Cybersecurity-Vorfällen.

Schulung des Personals zu frühen Warnzeichen und Rollen der Reaktion.

Ausrichtung der Vorfallsberichte an den von NIS2 geforderten Zeitplänen und Inhaltsanforderungen.

6. Regelmäßige Tests und Audits der OT-Sicherheitsmaßnahmen

Durchführung von Penetrationstests und Schwachstellenanalysen bei OT-Systemen.

Überprüfung der Compliance mit Richtlinien und Vorschriften durch Audits.

Kontinuierliche Aktualisierung der Sicherheitskontrollen basierend auf Erkenntnissen und sich entwickelnden Bedrohungen.

7. Integration von IoT-Industrieschutzpraktiken

Absicherung von IoT-Endpunkten mit Geräteauthentifizierung und Verschlüsselung.

Überwachung des Verhaltens von IoT-Geräten auf Anomalien.

Schnelle Behebung von IoT-Schwachstellen, um Angriffsflächen zu reduzieren.

Wie Shieldworkz NIS2-Compliance für Energiebetreiber unterstützt

Bei Shieldworkz verstehen wir die einzigartigen Herausforderungen, denen sich die OT-Sicherheit im Energiesektor gegenübersieht. Unsere Plattform bietet umfassenden ICS-Netzwerkschutz und compliance-gerechte Sichtbarkeit, um Ihnen bei der effektiven Erfüllung der NIS2-Anforderungen zu helfen.

Umfassende OT-Sichtbarkeit

Echtzeitüberwachung aller OT-Assets, einschließlich Altsystemen.

Volle Sichtbarkeit in die Kommunikation von IoT-Geräten.

Erkennung von anomalen Verhaltensweisen, um Verletzungen frühzeitig zu verhindern.

Risikobasierte Bedrohungserkennung

Verhaltensanalysen abgestimmt auf industrielle Protokolle.

Automatisiertes Alarmieren bei verdächtigen Aktivitäten.

Integration in bestehende Security Operations Center (SOCs).

Vorfallmanagement und Berichterstattung

Vereinfachte Arbeitsabläufe für Vorfallserkennung und -reaktion.

Detaillierte Protokolle und Berichte im Einklang mit regulatorischen Anforderungen.

Unterstützung für schnelle Benachrichtigung an Behörden gemäß den NIS2-Zeitplänen.

Sichere Netzwerksegmentierung

Werkzeuge zur Gestaltung und Durchsetzung von Netzwerksegmentierungsrichtlinien.

Kontinuierliche Überwachung unerlaubter seitlicher Bewegungen.

Erhöhter Schutz gegen Bedrohungen aus der Lieferkette und Insider-Bedrohungen.

Diagramm: NIS2-Compliance-Framework für die OT-Sicherheit im Energiesektor

Regulatorische Auswirkungen: Was Energieunternehmen wissen müssen

Energiebetreiber müssen NIS2 nicht nur als Compliance-Anforderung sehen, sondern als strategisches Geschäftsprinzip.

Nicht-Einhaltungsbußen können erheblich sein und Reputation und Finanzen beeinflussen.

Regulierungsbehörden erwarten kontinuierliche Verbesserungen und proaktive Sicherheit.

Zusammenarbeit mit Regulierungsbehörden und Branchenpartnern stärkt die Widerstandsfähigkeit.

Transparente Berichterstattung über Vorfälle baut Vertrauen zu Kunden und Stakeholdern auf.

Shieldworkz arbeitet mit Ihnen zusammen, um diese Anforderungen zu erfüllen und regulativen Druck in eine Chance für stärkere und sicherere Operationen zu verwandeln.

Schlussfolgerung & Handlungsaufforderung

Navigieren durch die NIS2-Compliance im Energiesektor kann komplex erscheinen, aber mit dem richtigen Ansatz und den richtigen Werkzeugen können Sie Ihre OT-Operationen sichern und kritische Infrastrukturen effektiv schützen.

Zentrale Erkenntnisse:

NIS2 erweitert den Anwendungsbereich und verschärft die Cybersicherheitsanforderungen für Energie-OT.

Risikobewertungen und robuste Sicherheitsarchitekturen sind grundlegend.

Ständige Überwachung, Lieferkettenmanagement und Vorfallsreaktion sind entscheidend.

Die Nutzung von Expertensicherheitslösungen für OT wie Shieldworkz rationalisiert die Compliance und verbessert die Verteidigung.

Bereit, den nächsten Schritt zu machen? Sprechen Sie mit unseren Experten für OT-Compliance im Energiesektor, um zu erfahren, wie Shieldworkz Ihnen helfen kann, NIS2-Anforderungen zu erfüllen und Ihr industrielles Kontrollsystem zu sichern.

Fordern Sie eine NIS2-Beratung an | NIS2-konform in nur 5 Wochen – Starten Sie noch heute!

Wöchentlich erhalten

Ressourcen & Nachrichten

Dies könnte Ihnen auch gefallen.

The Gentlemen RaaS breach: What the leak reveals about modern cybercriminal operations

Shieldworkz Threat Research Team

OT Network Segmentation That Actually Works in Industrial Environments

Team Shieldworkz

Shadow warfare threatens India's energy sovereignty

Prayukth K V

How to Secure an OT Network Without Breaking Operations

Team Shieldworkz

The year the plant manager started talking about ransomware

Prayukth K V

How a Vulnerability Management System Secures OT, ICS & IoT Networks Against Modern Cyber Threats

Team Shieldworkz