Ist Ihre OT-Umgebung bereit für NIS2? Ein Schritt-für-Schritt-Konformitätsfahrplan für industrielle Betreiber

Team Shieldworkz

Ist Ihre OT-Umgebung bereit für NIS2? Ein Schritt-für-Schritt-Compliance-Roadmap für Industriebetreiber

Die Dringlichkeit der NIS2-Bereitschaft

Die NIS2-Richtlinie Europas ist mehr als nur ein regulatorisches Update, sie ist ein Weckruf für jeden Industriebetreiber, der OT, ICS oder IoT-fähige Umgebungen verwaltet.

Von der Fertigung und Energie bis hin zu Wasser und Transport: NIS2 verändert, wie KRITIS-Organisationen mit Cyber-Resilienz, Lieferkettenrisiken und Vorfallreaktionen umgehen.

Die Herausforderung? Die meisten OT-Umgebungen wurden nicht mit modernen Cyberbedrohungen oder Compliance-Rahmenwerken entwickelt. Veraltete PLCs, isolierte Netzwerke und fragmentierte Asset-Transparenz machen Compliance komplex.

Dieser Leitfaden führt Sie durch eine praktische NIS2-Compliance-Roadmap, die speziell für Industriebetreiber zugeschnitten ist. Sie lernen, wie Sie Ihre aktuelle Position bewerten, Sicherheitslücken schließen und sich an die neuen Anforderungen der Richtlinie anpassen können, während Ihre Anlagen sicher betrieben werden.

Bei Shieldworkz unterstützen wir Industrieorganisationen dabei, ihre OT- und IoT-Umgebungen gegen sich entwickelnde Cyberbedrohungen zu stärken. So können Sie heute mit Ihrer Reise zur NIS2-OT-Bereitschaft beginnen.

1. Was ist NIS2 und warum es für Industriebetreiber wichtig ist

Ein kurzer Rückblick

Die EU-Richtlinie für Netzwerk- und Informationssicherheit (NIS2) zielt darauf ab, das Baseline-Level der Cybersicherheit in allen EU-Mitgliedstaaten anzuheben. Im Vergleich zu NIS1 hat NIS2 einen breiteren Anwendungsbereich, strengere Durchsetzung und höhere Strafen, bis zu 10 Millionen Euro oder 2 % des Jahresumsatzes.

Betroffene Branchen

NIS2 gilt für:

Energie und Versorgungsunternehmen

Transport und Logistik

Fertigung und Chemieverarbeitung

Wassermanagement

Gesundheitswesen, Lebensmittel- und digitale Infrastrukturanbieter

Wenn Sie industrielle Kontrollsysteme (ICS) oder SCADA-Umgebungen verwalten, fallen Sie ohne Zweifel unter die „wesentlichen“ oder „wichtigen“ Kategorien der NIS2-Entitäten.

2. Die neuen NIS2-Cybersicherheitserwartungen für OT-Umgebungen

NIS2 verlagert den Fokus von IT-only auf IT+OT-Integration. Das bedeutet, dass Ihre Industriesysteme das gleiche Maß an Cyberreife erreichen müssen wie Ihre Unternehmens-IT.

Wichtige NIS2-Sicherheitsanforderungen umfassen:

Risikomanagement: Dokumentierte Richtlinien für OT- und ICS-Umgebungen.

Vorfallreaktion: Erkennen, melden und schnell von Vorfällen erholen.

Verwaltung von Schwachstellen: Regelmäßiges Patchen und Testen von OT-Assets.

Lieferkettensicherheit: Dritte Anbieter prüfen und überwachen.

Netzwerksegmentierung: Kritische OT-Netzwerke von der IT und dem externen Zugriff isolieren.

Geschäftskontinuität: Sicherstellen, dass Operationen während eines Angriffs fortgeführt werden können.

Verantwortlichkeit: Das Management kann persönlich für Nichteinhaltung haftbar gemacht werden.

3. Schritt-für-Schritt NIS2 Konformitäts-Roadmap für Industriebetreiber

Nachfolgend ein strukturierter Ansatz, der für OT- und ICS-Umgebungen entwickelt wurde.

Schritt 1: Alle Assets erfassen und klassifizieren

Sie können nicht schützen, was Sie nicht kennen.

Erstellen Sie ein Inventar aller OT-, ICS- und IoT-Geräte, PLCs, HMIs, Sensoren, Gateways usw.

Identifizieren Sie Netzwerkanbindungen zwischen OT- und IT-Schichten.

Klassifizieren Sie Assets basierend auf Kritikalität und Auswirkungen auf die Operationen.

Shieldworkz Tipp: Nutzen Sie Shieldworkz OT-Asset-Erkennung zur automatischen Erkennung nicht verwalteter Geräte und zur Bewertung von Schwachstellen in Echtzeit.

Schritt 2: Eine NIS2 Lückenbewertung durchführen

Vergleichen Sie Ihre aktuelle OT-Cybersicherheitslage mit NIS2-Anforderungen:

Bewerten Sie bestehende Richtlinien, Kontrollen und Verfahren.

Identifizieren Sie Lücken im Risikomanagement, bei der Überwachung oder Berichterstattung.

Priorisieren Sie Korrekturmaßnahmen basierend auf Risikoschwere und Compliance-Auswirkungen.

Schritt 3: Stärken Sie die Sicherheit des OT-Netzwerks

Industrielle Netzwerke müssen gegen laterale Bewegungen und unbefugten Zugriff widerstandsfähig sein.

Wichtige Maßnahmen:

Segmentieren Sie Netzwerke mit Zonen und Kanälen (IEC 62443 Rahmenwerk).

Implementieren Sie Firewalls und Datenflusskontrolle zwischen OT- und IT-Zonen.

Erzwingen Sie minimalen Zugriffsrechte und Multi-Faktor-Authentifizierung für Fernzugriffe.

Überwachen Sie kontinuierlich auf anomalen Datenverkehr oder Geräteverhalten.

Shieldworkz OT Sicherheitsplattform ermöglicht Echtzeit-Transparenz und Bedrohungserkennung in gemischten ICS-Umgebungen.

Schritt 4: Kontinuierliches Schwachstellen- und Patch-Management implementieren

Viele OT-Systeme laufen mit veralteter Software oder ungepatchter Firmware.

NIS2 erfordert regelmäßige Risikoabschätzung und Schwachstellenbehebung, ohne den Betrieb zu unterbrechen.

Planen Sie Wartungsfenster für die Bereitstellung von Patches.

Verfolgen Sie Schwachstellen über ein zentrales Dashboard.

Dokumentieren Sie alle Patch- und Minderungsmaßnahmen für Prüfungszwecke.

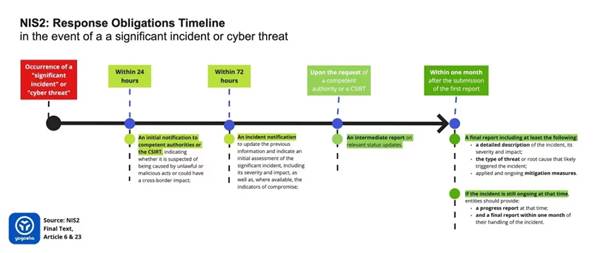

Schritt 5: Verbesserung der Vorfallreaktion und Berichtsfähigkeiten

NIS2 verlangt, dass Organisationen signifikante Vorfälle innerhalb von 24 Stunden melden.

Sie benötigen:

Einen klaren Plan für Vorfallklassifikation und -eskalation.

Definierte Rollen und Verantwortlichkeiten zwischen IT- und OT-Teams.

Regelmäßige Tabletop-Übungen und Reaktionsübungen.

Quelle: ENISA

Shieldworkz bietet NIS2 Tabletop-Übungen, um industriellen Teams zu helfen, reale OT-Angriffsszenarien zu simulieren.

Schritt 6: Stärkung der Lieferkette und der Kontrollen Dritter

Industrielle Umgebungen sind stark auf Drittanbieter-Integratoren, OEMs und Anbieter angewiesen.

NIS2 hält Organisationen jetzt für die Cyber-Hygiene ihrer gesamten Lieferkette verantwortlich.

Checkliste:

Prüfen Sie die Sicherheitspraktiken von Anbietern.

Integrieren Sie NIS2-Konformitätsklauseln in Verträge.

Überwachen Sie die Fernzugriffssitzungen von Anbietern auf OT-Netzwerke.

Schritt 7: Etablierung von Governance, Richtlinien und Bewusstsein

NIS2 hebt Cybersicherheit auf eine Vorstandsverantwortungsebene.

Das Management muss Bewusstsein und Verantwortung zeigen.

Maßnahmen:

Definieren Sie ein Cyber-Governance-Rahmenwerk für OT-Assets.

Sensibilisierungsschulung für alle Ingenieure und Betriebspersonal durchführen.

Stellen Sie sicher, dass regelmäßig Bericht an die Führungsebene und Regulierungsbehörden erstattet wird.

Schritt 8: Kontinuierliche Überwachung und Verbesserung

NIS2 ist kein einmaliges Projekt, es ist ein kontinuierlicher Konformitätszyklus.

Etablieren Sie ein Programm zur fortlaufenden Überwachung, Tests und Optimierung.

Verwenden Sie Sicherheitsinformationen und Ereignismanagement (SIEM), die mit OT-Daten integriert sind.

Überprüfen Sie regelmäßig Risikoposition und Compliance-Berichte.

Richten Sie Aktualisierungen anhand der sich entwickelnden EU-Richtlinien aus.

Shieldworkz NIS2-Compliance-Dashboard vereinfacht laufende Berichterstattung, KPIs und Risiko-Transparenz für OT-Umgebungen.

4. Häufige Herausforderungen bei der NIS2 OT-Bereitschaft

Veraltete Ausrüstung ohne Anbieter-Patches oder Authentifizierung.

Begrenzte Sichtbarkeit in gemischten Anbieter-ICS-Netzwerken.

Risiken von Betriebsausfallzeiten bei der Implementierung neuer Kontrollen.

Kulturelle Trennung zwischen IT- und OT-Teams.

Mangel an spezialisierten NIS2-Kompetenzen in industriellen Umgebungen.

Die Zusammenarbeit mit Experten wie Shieldworkz hilft, diese Barrieren durch maßgeschneiderte OT-Bewertungen, sichere Architekturdesigns und prüfbereite Dokumentation zu überwinden.

5. Wie Shieldworkz Ihre NIS2-Compliance-Reise unterstützt

Phase | Shieldworkz Lösung | Wichtige Ergebnisse |

Bewertung | NIS2 OT Lückenanalyse & Asset-Discovery basierend auf IEC 62443 | Sichtbarkeit aller Assets und Schwachstellen. Alle Risiken und Lücken werden zur Behebung priorisiert; Ausgleichskontrollen werden, wo zutreffend, empfohlen |

Implementierung | Sichere Netzarchitektur und Härtung | Reduzierte Angriffsfläche, segmentierte ICS-Zonen |

Validierung | NIS2 Tabletop-Übungen | Geprüfte Vorfallreaktionsfähigkeiten |

Erhaltung | Kontinuierliche Überwachung & Compliance-Berichterstattung | Ständige Bereitschaft und Prüfungssupport |

Mit tiefgehender Expertise in industrieller Cybersicherheit und regulatorischer Konformität tritt Shieldworkz als Ihr vertrauenswürdiger NIS2-Partner auf, der sicherstellt, dass Ihre Anlagen sicher, konform und produktiv bleiben.

Fazit: Compliance in einen Wettbewerbsvorteil verwandeln

NIS2 dreht sich nicht nur darum, Strafen zu vermeiden, sondern um den Aufbau von Resilienz in Ihrem OT-Ökosystem.

Durch das Befolgen dieser Schritt-für-Schritt-Roadmap können Industriebetreiber:

Vollständige Sichtbarkeit in OT-Assets erlangen.

Sicherheitslücken schließen, bevor Angreifer sie ausnutzen.

Governance mit EU-Compliance-Standards in Einklang bringen.

NIS2 wird die Art und Weise, wie jedes Werk und jeder Industriebetreiber Cyber-Risiken verwaltet, verändern. Die Organisationen, die jetzt handeln, bevor die Durchsetzung verstärkt wird, werden Strafen vermeiden, die betriebliche Exposition verringern und ihre Fähigkeit stärken, auf echte Bedrohungen zu reagieren.

Diese Roadmap gibt Ihnen das Fundament. Shieldworkz bietet Ihnen die Partnerschaft, die Werkzeuge und den betrieblichen Einblick, um es schnell und effektiv umzusetzen.

Ihre OT-Umgebung kann bis 2026 NIS2-bereit sein!

Fordern Sie eine NIS2-Beratung an | Werden Sie in nur 5 Wochen NIS2-konform – Starten Sie noch heute!

Wöchentlich erhalten

Ressourcen & Nachrichten

Dies könnte Ihnen auch gefallen.

The Gentlemen RaaS breach: What the leak reveals about modern cybercriminal operations

Shieldworkz Threat Research Team

OT Network Segmentation That Actually Works in Industrial Environments

Team Shieldworkz

Shadow warfare threatens India's energy sovereignty

Prayukth K V

How to Secure an OT Network Without Breaking Operations

Team Shieldworkz

The year the plant manager started talking about ransomware

Prayukth K V

How a Vulnerability Management System Secures OT, ICS & IoT Networks Against Modern Cyber Threats

Team Shieldworkz