Innerhalb von Shieldworkz: Integrierte IDS & NIDS für industrielle Netzwerke

Team Shieldworkz

Inside Shieldworkz: Eingebettete IDS & NIDS für industrielle Netzwerke

Heutige Industrieanlagen laufen nach vorhersehbaren Rhythmen: Eine SPS fragt alle zwei Sekunden einen Sensor ab, SCADA fordert regelmäßig Daten an, und Sicherheitssysteme antworten auf die gleiche Weise bei jedem Schichtwechsel. Diese Vorhersehbarkeit sorgt für einen stabilen Produktionsfluss - und bietet Angreifern und fehlerhaften Geräten eine Angriffsfläche. Wenn unerwartete Befehle, eine plötzliche Flut von Paketen oder eine fehlerhafte Nachricht auftreten, kann dies zu Produktionsausfällen, Sicherheitsrisiken oder physischen Schäden führen.

Hier werden Eingebettete IDS & NIDS für industrielle Netzwerke unentbehrlich. Diese Systeme sind darauf ausgelegt, industrielle Protokolle zu verstehen, Sicherheitsbeschränkungen zu respektieren und Ihnen rechtzeitige, umsetzbare Warnungen zu geben, ohne den Betrieb zu stören. In diesem Beitrag erklären wir, wie netzwerkbasierte Erkennung in OT-Umgebungen funktioniert, warum IT-Tools nicht ausreichen und wie der integrierte Ansatz von Shieldworkz den Betriebsleitern, OT-Ingenieuren und CISOs hilft, klügere und schnellere Entscheidungen zu treffen, um Verfügbarkeit und Sicherheit zu schützen.

Was sind Eingebettete IDS & NIDS für industrielle Netzwerke?

IDS (Intrusion Detection System): Überwacht Aktivitäten und warnt bei Abweichungen vom Richtlinienverhalten oder bekannten Angriffsmustern. Es beobachtet und warnt - es blockiert den Datenverkehr nicht standardmäßig.

NIDS (Netzwerkbasiertes IDS): Lauscht auf dem Netzwerkkabel über einen Spiegelport oder Netzwerk-Tap. Es analysiert Paketflüsse und Protokollaustausch über die Segmente hinweg und erkennt verdächtige Aktivitäten, die mehrere Geräte betreffen.

Wenn wir eingebettet sagen, meinen wir, dass die Erkennungslogik und Sensoren so in die industrielle Netzwerkschicht integriert sind, dass sie sicher für den Betrieb sind: standardmäßig passiv, protokollbewusst und auf OT-Verhalten abgestimmt.

Warum standardmäßige IT IDS/NIDS in industriellen Umgebungen nicht ausreichen:

Industrielle Netzwerke unterscheiden sich von Büro-IT-Netzwerken in Aspekten, die für die Erkennung wichtig sind:

Priorität: OT priorisiert zuerst Sicherheit und Verfügbarkeit, dann Vertraulichkeit. Wenn ein falsches Paket blockiert wird, kann dies den Produktionsprozess stoppen oder Alarm auslösen.

Datenverkehrsmuster: OT-Verkehr ist deterministisch und zyklisch. Eine SPS verhält sich vorhersehbar; Abweichungen signalisieren oft ein Problem.

Protokolle: OT verwendet industrielle Protokolle (Modbus, DNP3, PROFINET, IEC 61850, OPC UA, S7). IT IDSs, die nur HTTP/DNS verstehen, verpassen den Zweck von OT-Befehlen.

Latenztoleranz: OT-Systeme erfordern oft extrem niedrige Latenz. Inline-Blockiergeräte, die Verzögerungen verursachen, sind riskant.

Geräteeinschränkungen: Viele SPS und RTUs sind ältere Geräte, die keine Sicherheitsagenten hosten können oder ohne Genehmigung nicht neu gestartet werden dürfen.

Aufgrund dieser Unterschiede benötigt OT protokollbewusste, passive Erkennung, die die Absicht von Nachrichten liest und Warnungen nach Produktionsauswirkungen priorisiert.

Wie Industrielle NIDS arbeitet - eine einfache Übersicht

Zwei komplementäre Engines

Signaturbasierte Erkennung

Suche nach bekannten bösartigen Mustern und Angriffs-Fingerabdrücken.

b. Gut darin, bekannte Malware oder Angreifer-Tools zu entdecken, die über Umgebungen hinweg wiederverwendet werden.

Anomaliebasierte Erkennung

Lernt normales Verhalten (Zeitmanagement, Befehlsarten, Payload-Größen) und markiert Abweichungen.

b. Erkennt unbekannte Bedrohungen oder betriebliche Fehler, die von Signaturen nicht erfasst werden.

Beide Engines arbeiten zusammen: Signaturen liefern Treffer mit hoher Zuverlässigkeit bei bekannten Problemen; Anomalieerkennung entdeckt neues oder gezieltes Verhalten.

Tiefenpaketanalyse (DPI)

Ein gut gestaltetes industrielles NIDS analysiert die Nutzlast von Industrieprotokollen, um zu sehen, was ein Befehl bewirkt, nicht nur, wer ihn gesendet hat. Zum Beispiel ist ein Modbus-Schreibbefehl, der eine kritische Spule umschaltet, nur dann aussagekräftig, wenn das NIDS das Zielgerät, die Befehlsart und die Erwartung dieser Aktion versteht.

Passive Platzierung - Sicherheitsdenken

Sensoren sollten an Spiegelports oder Netzwerk-Taps in wichtigen Netzwerkzonen angeschlossen sein. Auf diese Weise beobachtet der Sensor den Verkehr, ohne im Pfad von Produktionspaketen zu sein. Wenn ein Sensor abstürzt, bleibt das Netzwerk in Betrieb - was für die Sicherheit entscheidend ist.

Schnell sichtbar werdende Vorteile

Schnellere Erkennung gezielter Angriffe und Konfigurationsfehler. Sie sehen bösartige oder ungewöhnliche Befehle direkt auf dem Kabel, anstatt auf nicht vorhandene Endpunktprotokolle zu warten.

Automatische Erkennung von Anlagen. Passives Monitoring erstellt eine Inventarliste von Geräten, Modellen und Firmware, entdeckt oft nicht dokumentierte Ausrüstung.

Betriebssichtbarkeit. Viele Warnmeldungen verweisen genauso auf fehlerhafte Sensoren oder Konfigurationsprobleme wie auf Angriffe.

Bereitschaft für Forensik und Ermittlungen. Paketaufnahmen und Zeitpläne helfen Ihnen, Vorfälle zu rekonstruieren und die Wiederherstellung zu beschleunigen.

Unterstützung der Compliance. Kontinuierliches Monitoring hilft, die für industrielle Sicherheitsstandards erforderlichen Kontrollen nachzuweisen.

Gemeinsame industrielle Bedrohungen, die NIDS erkennt

Unbefugte Schreib-/Zwangsbefehle auf SPS, die Sollwerte ändern oder Geräte aktivieren.

Seitliche Bewegung, bei der Angreifer von Unternehmens- oder Ingenieursystemen in Kontrollzonen wechseln.

Protokollmissbrauch und fehlerhafte Nachrichten als Werkzeugfehler, fehlerhafte Geräte oder Ausnutzungsversuche signalisierend.

Datenexfiltration über Ingenieurarbeitsplätze oder Jump-Boxen.

Frühe Anzeichen von Ransomware oder destruktive Tools, die Ingenieurhosts oder Dateiserver manipulieren.

Praktische, schrittweise Präventionstaktiken

Beginnen Sie mit passiver Anlagenerkennung. Betreiben Sie Sensoren im Lernmodus über Produktionszyklen hinweg, um Geräte, Verkehrsflüsse und Basisverhalten zu kartieren.

Segmentieren Sie Ihr Netzwerk nach dem Purdue-Modell. Platzieren Sie Sensoren an Zonen-Grenzen - Unternehmen/DMZ, DMZ/SCADA, SCADA/Zelle.

Halten Sie Sensoren zunächst passiv. Vermeiden Sie inline Blockierung, bis Sie Verhalten und Fail-Open-Verfahren validiert haben.

Optimieren Sie Signaturen für den OT-Kontext. Deaktivieren Sie störende IT-Regeln. Aktivieren Sie OT-Protokollregeln und verfeinern Sie diese anhand bekannter Anlagenoperationen.

Trainieren Sie Anomalie-Modelle auf Produktionszyklen. Verwenden Sie repräsentative Fenster (Tag/Nacht, Chargenläufe), um Modellabdrift zu vermeiden.

Integrieren Sie mit SIEM und OT-Ticketing. Bereichern Sie Warnmeldungen mit Gerätekontext und leiten Sie priorisierte Vorfälle an SOC und Betrieb weiter.

Behandeln Sie Erkennungsregeln wie Änderungssteuerung. Testen, genehmigen und dokumentieren Sie Regeländerungen, um überraschende Warnungen zu verhindern.

Üben Sie Tischübungen. Verwenden Sie aufgezeichnete Warnungen, um Vorfallspielbücher mit OT und Sicherheitsteams zu durchlaufen.

Aktualisieren Sie regelmäßig Regeln und Informationen. Halten Sie Signatursätze und Verhaltensmodelle nach Prozess- oder Firmwareänderungen aktuell.

Ergebnisse messen. Verfolgen Sie Sichtbarkeitsabdeckung, Fehlerraten, mittlere Zeit bis zur Erkennung und vermiedene Produktionsauswirkungen.

Wie Shieldworkz seine eingebetteten IDS & NIDS aufbaut

Bei Shieldworkz gestalten wir die Erkennung für die OT-Realität. Unser Ansatz basiert auf drei Prinzipien: Sicherheit zuerst, operative Intelligenz und Handlungsfähigkeit.

Sichere, passive Bereitstellung als Standard

Wir verwenden passive Sensoren, die an Spiegelports oder Taps angeschlossen sind. Dies vermeidet die Einführung von Latenz oder Einzelpunkten des Versagens in Ihren Kontrollnetzwerken.

Protokolltiefen-Parsen mit Produktionskontext

Unsere Erkennung liest industrielle Protokolle, um die Absicht eines Befehls zu verstehen. Das bedeutet, dass wir Ihnen sagen können, wann ein Schreibbefehl ein Sicherheitsgerät anvisiert, im Gegensatz zu wann ein Lesen routinemäßig ist - und entsprechend priorisieren.

Hybride Erkennungs-Engines

Wir kombinieren kuratierte Signaturregeln für bekannte ICS-Angriffsmuster mit Anomalie-Basislinien, die auf jede Anlage abgestimmt sind. Das reduziert das Rauschen und erkennt neue, zielgerichtete Bedrohungen.

Asset-basierte Warnungen

Jede Warnung enthält relevante Gerätekontexte - Modell, Firmware, erwartetes Verhalten - damit Ihr OT-Team schnell validieren und handeln kann.

Umsetzbare Spielbücher

Warnmeldungen enthalten empfohlene Triageschritte und Auswirkungenseinschätzungen, um Ihnen zu helfen zu entscheiden, ob ein Gerät isoliert, eine Konfigurationsänderung zurückgesetzt oder zu einer Vorfallsreaktion eskaliert wird.

Forensik und Berichterstattung

Wir bewahren Paketaufnahmen, Zeitpläne und Ereignisprotokolle für Untersuchungen und Compliance-Berichterstattung auf, was es einfacher macht, Prüfern und Stakeholdern zu zeigen, was passiert ist und wann.

Typische Einsatzmuster

Einzelstandorthersteller: Ein oder zwei Sensoren im Kernbereich, plus eine zentrale Konsole. Fokus: umfassende Anlageninventur und Anomalieerkennung.

Mehrere Standorte: Lokale Sensoren an jedem Standort, die eine zentrale Analyseplattform speisen. Fokus: standortübergreifende Korrelation und Bedrohungssuche.

Kritische Versorger (Strom, Wasser): Mehrere Sensoren über Umspannwerke und Kontrollanlagen hinweg, priorisierte Regeln für Umspannwerksprotokolle.

Hybride Standorte: Agentlose NIDS über das Netzwerk kombiniert mit leichter Sichtbarkeit auf unterstützten Ingenieurservern und Sprunghosts.

Metriken, die Ihrer Führung wichtig sind

Geräteabdeckung (% der entdeckten OT-Geräte): Ziel ist es, mindestens 95% der Vor-Ort-Geräte zu entdecken.

Falsch-positiv-Rate (Warnungen pro Gerät pro Monat): Halten Sie das Rauschen durch Abstimmung und regelmäßige Überprüfung niedrig.

Mittlere Zeit bis zur Erkennung (MTTD): Streben Sie an, die Zeit von bösartigem Handeln bis zur ersten umsetzbaren Warnung zu verkürzen.

Reduzierung von ungeplanten Ausfallzeiten: Verknüpfen Sie Sicherheitsverbesserungen mit Produktions-KPIs, um den Geschäftswert zu demonstrieren.

Häufige Einwände und einfache Antworten

„Wird das unsere Anlage stören?“ Nein - Sensoren sind standardmäßig passiv und respektieren Fail-Open-Design. Wir validieren umfassend, bevor irgendwelche Inline-Aktionen betrachtet werden.

„Das wird zu viele Warnungen erzeugen.“ Wir optimieren Signaturen und Anomalie-Modelle auf die Zyklen Ihrer Anlage. Anfangslernperioden und enge Zusammenarbeit zwischen OT und Sicherheit reduzieren das Rauschen schnell.

„Wir haben Legacy-Geräte, die wir nicht ändern können.“ Das ist ein Grund für den Einsatz passiver NIDS: Sie erhalten Sichtbarkeit über diese unbekannten Geräte, ohne sie zu modifizieren.

„Wer wird das verwalten?“ Beginnen Sie mit einem gemeinsamen OT + Sicherheits-Takt. Shieldworkz kann bei der Bereitstellung unterstützen und Betriebsleitfäden bereitstellen, damit Ihr Team die Erkennung effektiv ausführt.

Fazit

Eingebettete IDS & NIDS für industrielle Netzwerke bringen Sichtbarkeit und Sicherheit an die Orte, die traditionelle IT-Tools übersehen. Sie lesen industrielle Protokolle, lernen normales Verhalten, entdecken Geräte und zeigen umsetzbare Warnungen - alles ohne die Produktion zu stören. Für Betriebsleiter, OT-Ingenieure und CISOs bedeutet dies schnellere Erkennung, klarere Entscheidungen und bessere Abstimmung zwischen Sicherheit und Betrieb.

Wenn Sie einen risikofreien, wertvollen Einstiegspunkt wünschen, fordern Sie eine Demo oder einen Verkehrsbericht an. Wir bewerten eine Woche Spiegelungsdaten, zeigen priorisierte Erkenntnisse und skizzieren einen gestaffelten Implementierungsplan, der zu Ihren Abläufen passt. Sie erkennen, wo Sie blinde Flecken haben, welche Warnungen am wichtigsten sind und wie Sie die Erkennung abstimmen können, sodass Ihr Team sicher handeln kann. Um eine kostenlose Beratung zu buchen, senden Sie uns hier eine Nachricht.

Wöchentlich erhalten

Ressourcen & Nachrichten

Dies könnte Ihnen auch gefallen.

Die 15 größten Herausforderungen beim Schutz von CPS und wie OT-Teams ihnen begegnen können

Team Shieldworkz

IEC 62443 Security Levels SL1-SL4 für die KRITIS-Absicherung verständlich aufbereitet

Team Shieldworkz

Der gescheiterte Angriff: Lehren aus Schwedens Beinahe-Vorfall im OT-Bereich

Prayukth K V

NERC CIP-015 & Interne Netzwerk-Sicherheitsüberwachung (INSM)

Team Shieldworkz

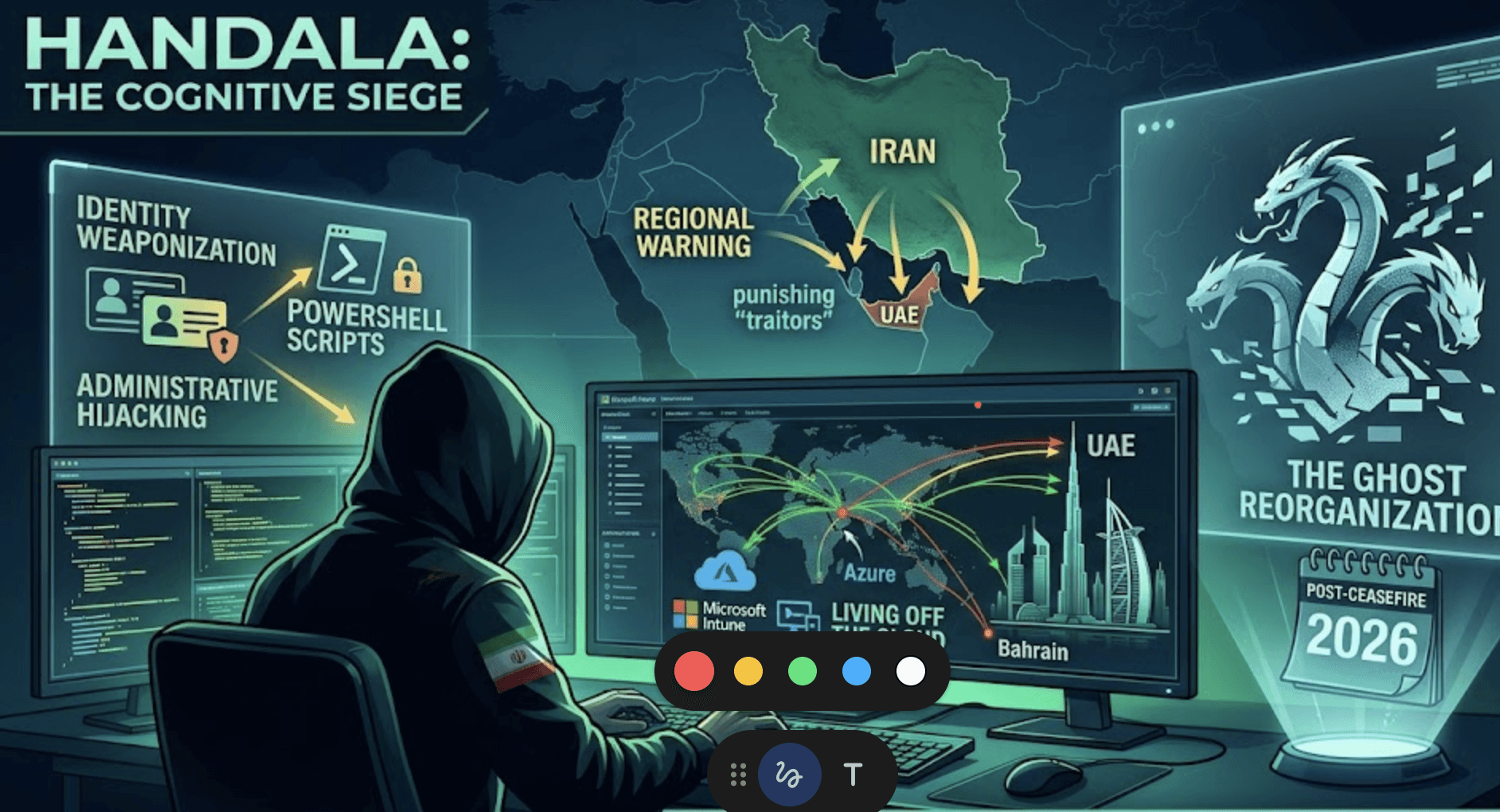

Handalas nächster Schachzug: Von „Hack-and-Leak“ zur „kognitiven Belagerung"

Prayukth K V

HMI-Schwachstellen in Venedig: Eine tiefgehende Analyse des San-Marco-Pumpenvorfalls

Prayukth K V