Durchführung einer OT-Cybersicherheitslückenbewertung: Vorlage und priorisierter Sanierungsplan

Team Shieldworkz

Durchführung einer OT-Cybersicherheits-Lückenbewertung: Vorlage und priorisierter Sanierungsplan

OT-Umgebungen betreiben die Maschinen, die Ihr Geschäft am Laufen halten. Wenn diese Systeme ausfallen, verlieren Sie nicht nur Daten – Sie verlieren Produktion, Umsatz und manchmal auch Sicherheit. Deshalb ist OT-Sicherheit kein nachgelagerter IT-Gedanke mehr: Sie ist ein geschäftskritisches Risiko auf Vorstandsebene. Sie benötigen eine klare Übersicht darüber, was gefährdet ist, eine reproduzierbare Methode zur Messung von Lücken im Vergleich zu den besten industriellen Praktiken und einen Sanierungsplan, der Sicherheit und Verfügbarkeit an erster Stelle schützt und gleichzeitig das Cyberrisiko reduziert.

Dieser Beitrag gibt Betriebsleitern, OT-Ingenieuren und CISOs eine praktische, schrittweise OT-Lückenbewertungs-Vorlage sowie einen klaren, priorisierten OT-Sanierungsplan, den Sie in diesem Quartal umsetzen können. Sie erhalten den Bewertungsumfang, die zu sammelnden Nachweise, wie man Korrekturen nach Einfluss und Sicherheit einordnet, und spezifische Sanierungsbeispiele, die den Prioritätsstufen zugeordnet sind. Ich erkläre auch, wie Rahmenwerke wie NIST und IEC in den Ansatz passen und wie ein verwalteter Partner wie Shieldworkz die Ergebnisse beschleunigen kann. Wo es nützlich ist, habe ich Industriedaten zitiert, die zeigen, warum Schnelligkeit und Konzentration wichtig sind. Lassen Sie uns zur Arbeit gehen - der erste Schritt besteht darin, das zu sehen, was Sie noch nicht kennen.

Warum OT-Sicherheit jetzt wichtig ist

OT-Systeme sind zunehmend erreichbar und werden mit wachsender OT/IT-Konvergenz gezielt angegriffen. Eindringversuche und störende Ereignisse nehmen von Jahr zu Jahr zu, und Angreifer wenden sich gezielt Ransomware und zerstörerischen Werkzeugen zu, die physische Prozesse beeinträchtigen können.

Rahmenwerke und betriebliche Leitlinien, die speziell auf OT zugeschnitten sind, insbesondere NIST SP 800-82 und IEC/ISA-62443, bieten die Leitplanken zur Bewertung von Risiken und zur Abstimmung von Kontrollen, ohne die Betriebszeit zu beeinträchtigen. Verwenden Sie sie als Benchmark für Ihre Lückenbewertung.

MITRE ATT&CK für ICS hilft, das Verhalten von Angreifern in Erkennungs- und Schutzanforderungen für Steuerungen, HMIs, Engineering-Arbeitsstationen und Netzwerkgeräte zu übersetzen. Wenn Sie Ihre Telemetrie auf diese Taktiken abbilden, wird der Sanierungsplan evidenzbasiert.

Gängige OT-Bedrohungen, die Sie berücksichtigen müssen

Ransomware & Erpressung – Ransomware, die auf industrielle Umgebungen abzielt, hat sich schnell entwickelt; Gegner übernehmen nun Taktiken, die über die Verschlüsselung hinausgehen (Datenklau, Wiper, Erpressung).

Identitätsdiebstahl & laterale Bewegung – Schwache oder geteilte Bedieneranmeldungen, Altkonten und flache Netzwerksegmente ermöglichen es Angreifern, von IT zu OT zu wechseln.

Missbrauch des Fernzugriffs – Unverwaltete VPNs, Drittanbieter-Remote-Tools und exponierte Engineering-Ports bleiben häufige Einstiegspunkte.

Ungepatchte Legacy-Geräte – Viele SPS und Feldgeräte sind nicht patchbar oder laufen mit alter Firmware mit bekannten Schwachstellen.

Lieferketten- & Anbieterrisiken – Eine Kompromittierung von Anbietertools oder Drittanbieterdiensten kann tief in das Netzwerk Risiken einbringen.

Insider-Risiko & Fehlkonfiguration – Bedienerfehler, schlecht dokumentierte Änderungen und permissive Konfigurationen schaffen ausnutzbare Zustände.

Diese Bedrohungskategorien sollten jeweils der Beweisführung in der Lückenbewertung - Vermögenswerte, Netzwerkflüsse, Protokolle und Kontrollen - zugeordnet werden, damit der Sanierungsplan die Ausnutzbarkeit direkt reduziert.

Was ist eine OT-Lückenbewertung?

Eine OT-Lückenbewertung ist eine strukturierte, evidenzbasierte Überprüfung Ihrer Betriebsumgebung, um die Unterschiede zwischen dem aktuellen Stand und einem vereinbarten Sicherheitsziel (Normen, behördliche Anforderungen oder Geschäftstoleranz) zu identifizieren. Die Bewertung führt zu:

Umfang & Inventarisierung der Vermögenswerte und Zonen

Kontrollabbildung gegen ein gewähltes Rahmenwerk (NIST CSF / NIST SP 800-82 / IEC 62443)

Schwachstellen- und Konfigurationsbefunde mit Auswirkungen auf das Betriebsrisiko

Priorisierte Sanierungsempfehlungen mit Zeitplänen und Verantwortlichen

Verwenden Sie die Bewertung, um eine messbare Sanierungs-Roadmap zu erarbeiten, nicht als einmaliges Audit, das in einem Ordner landet.

OT-Lückenbewertung: praktische Vorlage (Schritt-für-Schritt)

Nachfolgend finden Sie eine wiederholbare Bewertungs-Vorlage, die Sie mit Ihrem Team oder einem vertrauenswürdigen Partner durchführen können.

1) Umfang & Stakeholder definieren

Ziele: Sicherheit, Ransomware-Risikoreduzierung, Compliance oder M&A?

Anlagengrenzen: Welche Standorte, Linien, Zonen und Steuerungssysteme sind eingeschlossen.

Stakeholder: Betriebsleiter, OT-Leiter, IT, Einrichtungen, Beschaffung, Recht und Drittanbieter.

Lieferergebnis: Umfangs- und Stakeholder-RACI-Dokument.

2) Vermögenswerte entdecken & inventarisieren

Sammeln: SPS, RTUs, HMIs, Engineering-Stationen, Switches, Firewalls, ICS-spezifische Appliances und verbundene VMs.

Methoden: passive Netzerkundung, ARP/Netflow, CMDB-Export, manuelle Verifizierung.

Markieren: Kritikalität (Sicherheit/Produktion/Nicht-kritisch), Hersteller, Firmware, Unterstützungsstatus.

Lieferergebnis: Asset-Inventar-CSV mit Kritikalitäts-Tags.

3) Netzwerk- & Segmentierungsüberprüfung

Kartiere Zonen und Kanäle (Kontrollzone, Prozesszone, DMZ, Unternehmensbereich).

Validiere ACLs, Firewall-Regeln und Erreichbarkeit mit vereinbarten Skripten oder Tests.

Identifiziere flache Netzwerkpfade und exponierte Engineering-Ports.

Lieferergebnis: Zonenkarte + Liste der Segmentierungslücken.

4) Kontrollabbildung auf Rahmenwerk

Wählen Sie das Zielrahmenwerk (NIST SP 800-82 + IEC 62443 empfohlen).

Bewerten Sie jede Kontrolle (implementiert / teilweise implementiert / nicht implementiert).

Lieferergebnis: Kontrollabdeckungsmatrix.

5) Schwachstellen- & Konfigurationsanalyse

Schwachstellenscan wo sicher (nicht-intrusive).

Manuelle Konfigurationsüberprüfungen für Geräte, bei denen das Scannen unsicher ist (SPS, HMIs).

Firmware-Überprüfung und Identifizierung von End-of-Life-Ausrüstung.

Lieferergebnis: Schwachstellen nach Ausnutzbarkeit und betrieblicher Auswirkung gereiht.

6) Überprüfung von Identität, Authentifizierung & Zugriff

Konto-, Dienst- und gemeinsame Anmeldeinformationen inventarisieren.

Prüfen Sie die Nutzung der Multi-Faktor-Authentifizierung für Remote-Bediener und den Zugriff von Anbietern.

Überprüfen Sie die Durchsetzung von Least-Privilege-Prinzipien.

Lieferergebnis: Konto-Inventar & Liste hochriskanter Anmeldeinformationen.

7) Überwachungs- & Erkennungsfähigkeiten

Telemetriequellen: PLC-Protokolle, IDS/IPS, angepasst an OT, Syslog, Netflow, EDR für Engineering-Arbeitsstationen.

Überdeckungsprüfung: Welcher Prozentsatz der kritischen Vermögenswerte generiert Protokolle? Wie lange dauert die Erkennung durchschnittlich? (MTTD)

Lieferergebnis: Erkennungsberichterstattung.

8) Bereitschaft zur Vorfallreaktion

Handbücher: ICS-spezifische Eindämmungsschritte, Sicherheitskoordination und Wiederherstellungsleitfäden.

Tabletops: Nachweise über aktuelle Übungen und Punkte nach der Aktion.

Lieferergebnis: Reifegrad der IR und priorisierte Lücken in den Handbüchern.

9) Governance, Richtlinien & Schulungen

Überprüfung der Richtlinien für Änderungssteuerung, Fernzugriff, Patchen, Lebensdauer von Vermögenswerten.

Schulungsnachweise: Häufigkeit der Cybersicherheitsschulung der Bediener und Erwartungen an Dritte.

Lieferergebnis: Liste der Governance-Lücken.

10) Risiko-Bewertung & finale Empfehlungen

Risiko berechnen: Für jeden Befund Wahrscheinlichkeit × Auswirkung abschätzen (Skala, die mit Sicherheit/Produktion verbunden ist).

Funde in priorisierte Kategorien mit Verantwortlichen und Zielzeiträumen gruppieren.

Lieferergebnis: Priorisiertes Sanierungs-Backlog.

Erstellung des priorisierten OT-Sanierungsplans

Bewertungsbefunde sind nur nützlich, wenn sie mit einem realistischen, priorisierten Plan gepaart werden. Unten sehen Sie einen klaren Ansatz, der technische Lösungen mit geschäftlichen Risiken in Einklang bringt.

Priorisierungsprinzipien

Sicherheit & Verfügbarkeit zuerst. Alle Sanierungen, die Menschen oder Produktion gefährden könnten, müssen mit dem Betrieb geplant und offline getestet werden.

Ausnutzbarkeit über Schweregrad. Eine kritische Schwachstelle ohne Exposition hat eine niedrigere Priorität als eine mittlere Schwachstelle, die über das Internet erreichbar ist.

Gewichtung des Geschäftseinflusses. Priorisieren Sie Korrekturen, die den finanziellen oder reputationsbezogenen Einfluss einer Störung verringern.

Schnelle Gewinne, die Fortschritt ermöglichen. Kurze Aufgaben, die das Risiko reduzieren (z. B. Standardkonten deaktivieren) schaffen Schwung.

Kompensationsmaßnahmen für langlebige Vermögenswerte. Wo Firmware-Updates unmöglich sind, Netzwerkkontrollen und Überwachung anwenden.

Prioritätenkategorien (empfohlene Kadenz)

Kritisch (Sofort, 0-7 Tage): Aktiver Einbruch erkannt, exponierte Engineering-Ports, laufende Ransomware oder sicherheitskritischer Steuerungspfad kompromittiert.

Hoch (30 Tage): Internetzugängliche OT-Vermögenswerte, Schwachstellen mit hoher Ausnutzbarkeit, fehlende Multi-Faktor-Authentifizierung für Anbieterzugriff.

Mittel (90 Tage): Ungepatchte, aber nicht exponierte Systeme, Segmentierungsdurchsetzung, die Änderungen benötigt, Prozess zur Entfernung geteilter Anmeldeinformationen.

Niedrig (6-12 Monate): Richtlinienaktualisierungen, Schulungserweiterungen, langfristiger Ersatz von EOL-Hardware.

Beispiel für eine Sanierungsmatrix

Befund | Priorität | Verantwortlicher | Ziel | Aktion |

Standardanbieter-Konten auf SPS | Kritisch | OT-Leiter | 7 Tage | Deaktivieren/rotieren; einzigartige Konten + Protokollierung implementieren |

Remote-VPN-gemeinsame Anmeldedaten | Hoch | IT/Operationen | 30 Tage | MFA erzwingen, Quell-IPs beschränken, Anbieterzugriffstickets |

Segmentierung von Kontroll- und Unternehmens-VLANs | Hoch | Netzwerk-Ing | 30 Tage | Zonen-ACLs implementieren, Failover mit Betrieb testen |

EOL-SPS mit bekannter Schwachstelle | Mittel | Beschaffung | 90 Tage | Isolation durch Filterung + kompensierende Regeln; Ersatz planen |

Keine OT-SIEM-Abdeckung | Mittel | Sicherheitsoperationen | 90 Tage | Ingenieurarbeitsplätze und HMIs in OT-bewusstes Monitoring einbinden |

Jährliche Sicherheitsschulung für Betreiber | Niedrig | HR/Training | 6 Monate | ICS-spezifisches Modul entwickeln und Abschluss verfolgen |

Praktische Taktiken, die das Ransomware-Risiko jetzt reduzieren

Netzwerk-Egress-Kontrolle: Unbekannte ausgehende Verbindungen von OT blockieren. Viele Ransomware-Operationen benötigen externe Befehlskanäle. (Priorität Hoch)

MFA für alle Fernzugriffe: Multi-Faktor-Authentifizierung für Anbieter- und Remote-Bedienerzugriff durchsetzen (Hoch).

Segmentierung & Jump-Hosts: Direkten Engineering-Zugriff durch gehärtete Jump-Hosts und strenge ACLs ersetzen (Hoch).

Least-Privilege & Anmeldeinformations-Hygiene: Geteilte Konten entfernen, eindeutige Benutzer-IDs erzwingen und Schlüssel rotieren lassen (Kritisch/Hoch).

Unveränderliche Backups & Wiederherstellungsvalidierung: Regelmäßige, luftdichte oder unveränderliche Snapshots der Steuerlogik und HMI-Daten (Kritisch).

Überwachung gemäß MITRE ATT&CK für ICS: Erkennungsregeln für bekannte ICS-Angriffstechniken bereitstellen und Engineering-Endpunkte instrumentieren.

Erfolg messen: KPIs für das Sanierungsprogramm

Wählen Sie eine kleine Anzahl messbarer KPIs und berichten Sie sie wöchentlich an die Stakeholder:

% der inventarisierten kritischen Vermögenswerte (Ziel: 100%)

Durchschnittliche Erkennungszeit (MTTD) für OT-Vorfälle (Ziel: Reduzierung um 30% in 6 Monaten)

% der innerhalb der Zielzeitfenster geminderten kritischen Schwachstellen

Segmentierungskompatibilitätspunkte (aus automatisierten Erreichbarkeitstests)

Anzahl der abgeschlossenen Tabletop-Übungen & Wiederherstellungszeit in Testszenarien

Verwenden Sie diese KPIs, um Verantwortliche zur Rechenschaft zu ziehen und Führungskräften zu zeigen, wie das Risiko reduziert wird.

Wie Shieldworkz hilft - praktische Wege, wie wir Ihren Plan beschleunigen

Wir arbeiten mit Betrieben zusammen, um die Ergebnisse der Bewertungen in Maßnahmen umzusetzen. Hier ist, wie wir uns typischerweise engagieren:

Lückenbewertung als Dienstleistung: Wir führen die Entdeckung, Kontrollabbildung und Risikobewertung mit OT-sicheren Techniken durch und liefern Ihnen ein evidenzbasiertes Backlog, das Sie umsetzen können.

Priorisierte Sanierungssprints: Wir helfen Ihnen, das Backlog in 30/90-Tage-Sprints zu übersetzen, die auf Produktionsfenster und Sicherheitsbeschränkungen abgestimmt sind.

Verwaltetes OT-Monitoring: OT-angepasstes Monitoring und Bedrohungsjagd, um Angreiferverhalten frühzeitig zu identifizieren, kartiert auf MITRE ATT&CK für ICS.

IR & Handbuchunterstützung: ICS-spezifische Vorfallreaktion, die die Sicherheit bewahrt, während Systeme wiederhergestellt werden.

Schulung & Governance: Sicherheitschulungen für Betreiber und Anbieter sowie Governance-Vorlagen, die das Programm voranbringen.

Wir konzentrieren uns auf umsetzbare Korrekturen, die die Betriebszeit erhalten und die Wahrscheinlichkeit störender Ereignisse wie Ransomware reduzieren – nicht nur Checklisten.

Fazit

Zusammenfassung: OT-Sicherheit erfordert gezielte, evidenzbasierte Bewertungen und einen Sanierungsplan, der Sicherheit und Verfügbarkeit priorisiert, während die Ausnutzbarkeit reduziert wird. Beginnen Sie mit der Festlegung des Bewertungsumfangs, der Inventarisierung von Vermögenswerten, der Kontrollabbildung auf NIST/IEC-Standards und der Erstellung eines priorisierten Sanierungs-Backlogs mit Verantwortlichen und Zeitplänen. Schnelle Erfolge (Standardkonten deaktivieren, MFA, Segmentierung) reduzieren das unmittelbare Risiko, während mittel- und langfristige Anstrengungen (EOL-Ersatz, Governance) dauerhafte Resilienz aufbauen. Industriestandards und Bedrohungsabbildungen wie NIST SP 800-82 und MITRE ATT & CK für ICS bieten Ihnen wiederholbare Kriterien und Erkennungsziele. Wenn Sie eine gebrauchsfertige, vorlagenbasierte OT-Lückenbewertung und einen priorisierten Sanierungsplan für Ihr Werk wünschen, laden Sie unsere auf IEC 62443 basierende OT-Sicherheitsbewertung Risiko- & Lückenanalyse-Audit herunter oder fordern Sie eine Demo des Shieldworkz OT-Bewertungsdienstes an. Wir zeigen Ihnen die Beweise, die wir sammeln, das genaue Sanierungs-Backlog, das Sie in 30/90-Tage-Sprints umsetzen können, und wie Fortschritte gemessen werden, die dem Vorstand wichtig sind.

Wöchentlich erhalten

Ressourcen & Nachrichten

Dies könnte Ihnen auch gefallen.

Die 15 größten Herausforderungen beim Schutz von CPS und wie OT-Teams ihnen begegnen können

Team Shieldworkz

IEC 62443 Security Levels SL1-SL4 für die KRITIS-Absicherung verständlich aufbereitet

Team Shieldworkz

Der gescheiterte Angriff: Lehren aus Schwedens Beinahe-Vorfall im OT-Bereich

Prayukth K V

NERC CIP-015 & Interne Netzwerk-Sicherheitsüberwachung (INSM)

Team Shieldworkz

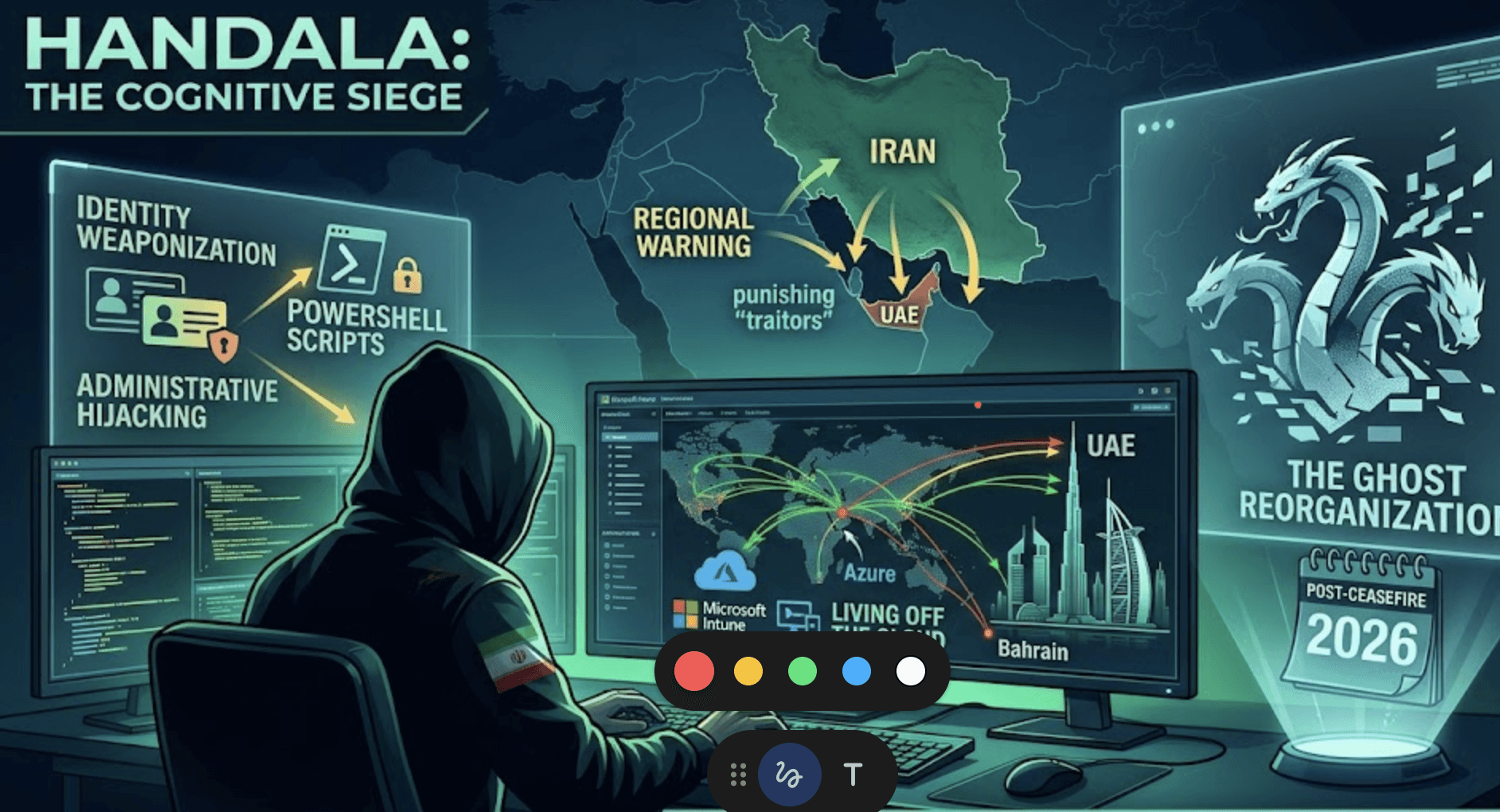

Handalas nächster Schachzug: Von „Hack-and-Leak“ zur „kognitiven Belagerung"

Prayukth K V

HMI-Schwachstellen in Venedig: Eine tiefgehende Analyse des San-Marco-Pumpenvorfalls

Prayukth K V