Equipo Shieldworkz

Si usted es un CISO o Gerente de Planta en una empresa de servicios públicos europea hoy en día, probablemente esté operando bajo un nuevo tipo de presión. La Directiva de Seguridad de Redes e Información (NIS2) ha cambiado la conversación de "mejores prácticas sugeridas" a "requisitos legales obligatorios", con la responsabilidad personal de la gestión ahora sobre la mesa.

Para muchas empresas de servicios públicos, el mayor obstáculo de cumplimiento no es la red de TI, es la sombra de la tecnología operativa (OT). Específicamente, los cientos de Controladores Lógicos Programables (PLC) y Unidades Terminales Remotas (RTU) funcionando en subestaciones y plantas de generación. Muchos de estos dispositivos hablan lenguajes heredados como Modbus o IEC 104, protocolos diseñados décadas antes de que "guerra cibernética" fuera una palabra.

No se puede proteger lo que no se puede ver, y durante demasiado tiempo, los inventarios de activos de OT han dependido de hojas de cálculo en Excel estáticas que están desactualizadas en el momento en que se guardan. Para cumplir con los estrictos requisitos de gestión de activos y análisis de riesgos de NIS2 (Artículo 21), las empresas de servicios públicos deben pasar a un inventario dinámico y automatizado. Pero, ¿cómo se mapean estos frágiles dispositivos "caja negra" sin desconectar accidentalmente la red?

Esta guía describe un marco seguro, paso a paso, para Mapeo de Riesgos NIS2 & PLC, ayudándole a inventariar sus activos más críticos sin interrumpir las operaciones.

Antes de avanzar, no olvide revisar nuestro blog post anterior "Recomendación de CISA para operadores de infraestructura crítica para mejorar las comunicaciones seguras", aquí.

El Mandato de NIS2: Por Qué "Suficientemente Bueno" ya No es Suficiente

Bajo NIS2, las entidades en el sector energético están clasificadas como "esenciales". Esta designación conlleva obligaciones estrictas. Ya no es suficiente tener un firewall en el límite de TI/OT. Ahora se requiere demostrar:

Visibilidad Profunda de Activos: Un inventario completo y actualizado de todo el hardware y software.

Análisis de Riesgos: Una comprensión documentada de las vulnerabilidades dentro de esos activos.

Seguridad de la Cadena de Suministro: Evaluación de la postura de seguridad de los proveedores que fabricaron sus PLC.

No cumplir no es solo una multa (hasta €10 millones o el 2% de la facturación global); puede llevar a prohibiciones temporales para que los ejecutivos ocupen cargos de gestión. Los días de alegar ignorancia sobre un gateway Modbus clandestino en una subestación remota han terminado.

El Desafío: La Paradoja del "Caja Negra"

¿Por qué es tan difícil inventariar los PLC? Se reduce a la fragilidad de los protocolos industriales heredados.

En el mundo de TI, se puede "escanear" una red de manera agresiva. Se hace ping a un servidor, y responde. Se consulta un puerto, y proporciona su versión. Hacer eso con un PLC de 15 años que controla un interruptor de alta tensión, y se corre el riesgo de sobrecargar su CPU. A esto lo llamamos "riesgo de escaneo activo".

Modbus TCP/RTU: Un protocolo maestro-esclavo sin seguridad incorporada. Confía en cada comando. Un escaneo agresivo puede saturar la cola de comandos, provocando que el PLC se congele o reinicie.

IEC 61850 / IEC 60870-5-104: Aunque más modernos, estos protocolos complejos a menudo funcionan en hardware heredado con capacidad de procesamiento limitada.

Esto crea una paradoja: necesita saber qué dispositivos tiene para asegurarlos (NIS2), pero tratar de encontrarlos eficazmente podría interrumpir el mismo servicio que está tratando de proteger. La solución radica en el descubrimiento pasivo y análisis consciente del protocolo.

Paso a Paso: Un Marco Seguro para Inventariar PLCs

Para cerrar la brecha entre hardware frágil y regulación estricta, Shieldworkz recomienda un enfoque de cuatro fases alineado con los estándares IEC 62443.

Fase 1: Identificación Pasiva de Activos

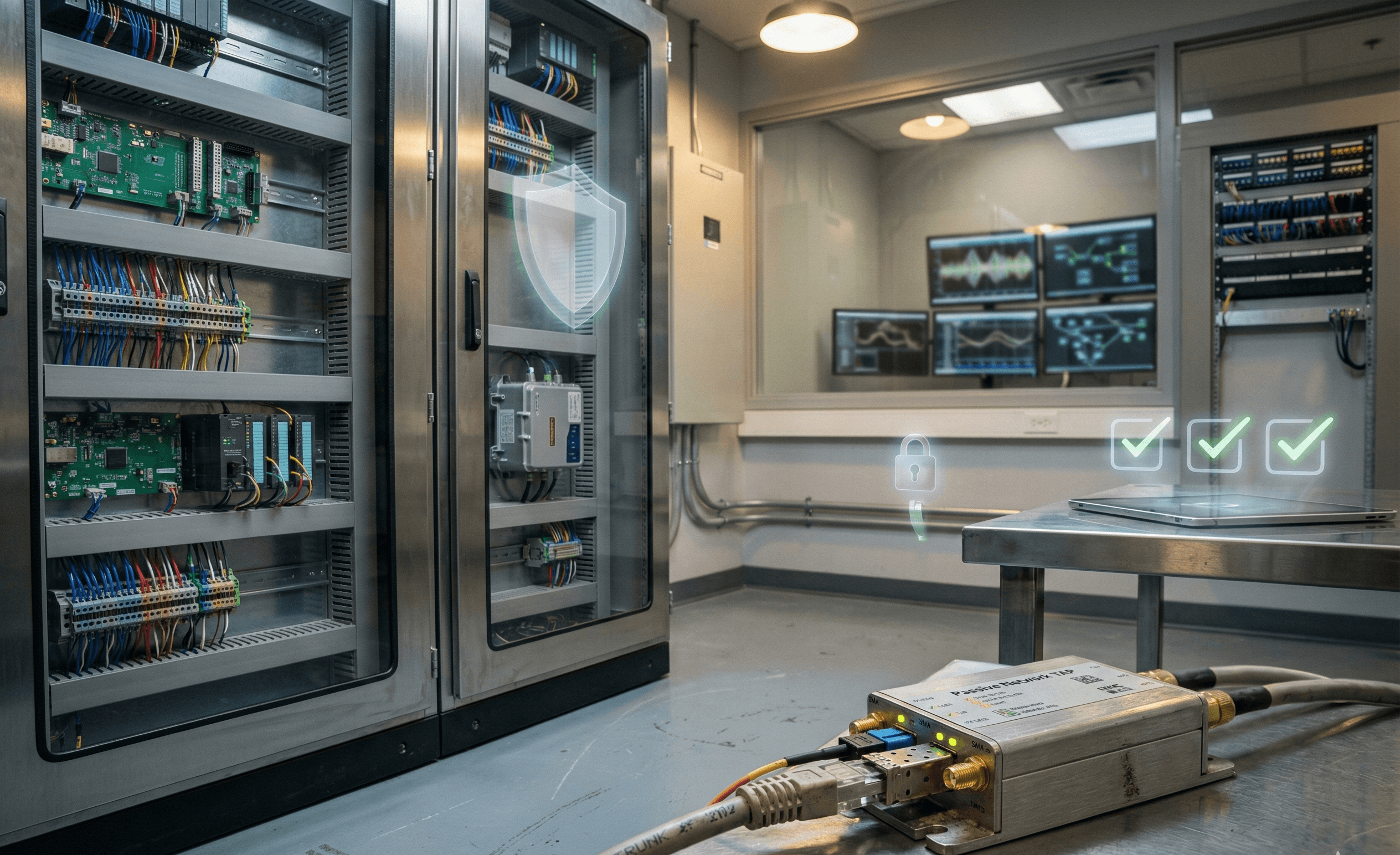

En lugar de "preguntar" a los dispositivos quiénes son (escaneo activo), escuchamos la conversación que ya están teniendo. Colocando un tap pasivo o configurando un puerto SPAN en sus interruptores industriales, puede ingerir copias del tráfico de red sin tocar los PLC.

Lo que capturamos: Direcciones MAC, direcciones IP, OUI (Identificador Único Organizacional) del proveedor.

El Resultado: Un mapa base de cada dispositivo que se comunica en la red, incluyendo dispositivos "sombra OT" como laptops de mantenimiento no autorizados o puntos de acceso Wi-Fi no autorizados.

Fase 2: Análisis De Protocolo Profundo (DPI)

Una vez que vemos los dispositivos, necesitamos entender su lenguaje. La Inspección Profunda de Paquetes (DPI) nos permite diseccionar las cargas útiles de los protocolos industriales.

Para Modbus: Analizamos los códigos de función. ¿Este dispositivo solo lee datos (Código de Función 03/04) o escribe bobinas (Código de Función 05/15)? Un PLC que recibe comandos de escribo desde una IP desconocida es un riesgo crítico.

Para IEC 61850: Analizamos mensajes GOOSE (Evento Genérico de Subestación Orientado a Objetos) para entender los comandos de control en tiempo real que se envían entre relevadores.

Detección de Firmware: A menudo, los dispositivos transmiten su versión de firmware en el encabezado de paquetes de configuración. El análisis pasivo puede capturarlo para compararlo con bases de datos CVE (Vulnerabilidades y Exposiciones Comunes).

Fase 3: Mapeo de Topología de Red y Segmentación

NIS2 e IEC 62443-3-2 enfatizan "Zonas y Conduits". Debe demostrar que los dispositivos críticos de control están segmentados de las redes empresariales.

Su inventario debe visualizar el camino lógico del tráfico.

¿Están sus sistemas instrumentados de seguridad (SIS) hablando directamente con el servidor de facturación? (No deberían estarlo).

¿Está el tráfico Modbus cruzando el firewall hacia la zona de TI corporativa?

Fase 4: Evaluación de Criticidad y Riesgo

No todos los PLC son iguales. Un PLC que monitorea la temperatura del aire acondicionado de la sala de descanso es menos crítico que el PLC que controla la velocidad de la turbina.

Fórmula de Mapeo de Riesgo:

$$\text{Puntuación de Riesgo} = (\text{Criticidad del Activo} \times \text{Severidad de la Vulnerabilidad}) \times \text{Nivel de Exposición}$$

Criticidad del Activo: ¿Este dispositivo impacta la seguridad, la capacidad de generación o el cumplimiento ambiental?

Severidad de la Vulnerabilidad: ¿Tiene firmware sin parches con exploits conocidos (por ejemplo, los objetivos de malware "Incontroller" o "Pipedream")?

Exposición: ¿Es accesible a través de Internet o gateways celulares?

Inmersión Técnica: Mapeo de Registros Modbus para Seguridad

Para los líderes técnicos e ingenieros, el mapeo de riesgos va más allá de solo direcciones IP. Necesita mapear el mapa de memoria del PLC para entender el impacto físico de un ciberataque.

Los hackers no solo "hackean un PLC"; manipulan registros de memoria específicos para engañar al proceso.

El Vector de Ataque: Un atacante podría sobrescribir un setpoint de "Alarma de Alta Temperatura" (por ejemplo, Registro Modbus 40001) de 100°C a 1000°C. El sistema piensa que es seguro mientras el equipo se sobrecalienta.

La Defensa: Su sistema de inventario debe identificar qué registros corresponden a parámetros críticos. Al establecer una línea base de valores "normales" para estos registros específicos, puede establecer alertas para Anomalías de Proceso.

Ejemplo: "Avísame si el valor en el Registro 40001 cambia más del 10% en 1 minuto."

Este nivel de detalle es lo que transforma una simple "lista de dispositivos" en una Evaluación de Riesgos Ciber-Físicos.

Alineación con ENISA y Estándares Regulatorios

Su proyecto de inventario apoya directamente su postura de cumplimiento. Aquí se muestra cómo estos datos se mapean a las regulaciones:

Regulación / Estándar | Requisito | Cómo el Mapeo de Riesgos lo Resuelve |

NIS2 Artículo 21 | Gestión de Activos | Proporciona una lista dinámica y automatizada de todo el hardware/software. |

NIS2 Artículo 21 | Manejo de Incidentes | Los registros de tráfico históricos le permiten retroceder y ver exactamente lo que sucedió durante una brecha (requerido para informes de 24 horas). |

IEC 62443-2-1 | Evaluación de Riesgos | La puntuación de criticidad le permite priorizar el parcheo basado en riesgo real, no solo en puntuaciones CVSS. |

IEC 62443-3-3 | Integridad del Sistema | Las líneas base aseguran que los cambios no autorizados en la lógica o firmware del PLC se detecten de inmediato. |

Errores Comunes en Proyectos de Inventario de PLCs

Confiar en la Documentación: Recientemente auditamos una empresa de servicios públicos que afirmaba tener 50 PLCs. Nuestro escaneo pasivo encontró 85. Los "extra" 35 eran unidades de prueba y puertas de mantenimiento del proveedor que nunca se documentaron: perfectas puertas traseras para los atacantes.

Ignorar los Dispositivos Seriales: Muchos PLCs críticos se conectan vía serie (RS-485) a un gateway. Si solo escanea el lado Ethernet, podría perder los dispositivos detrás del gateway. Solución: Use una solución que pueda analizar protocolos anidados.

"Configurar y Olvidar": Un inventario es una instantánea. NIS2 requiere monitoreo continuo. Un contratista conectando un portátil el próximo martes invalida su inventario de hoy.

Cómo Ayuda Shieldworkz

En Shieldworkz, entendemos que en el sector de servicios públicos, la disponibilidad es lo más importante. No puede permitirse inactividad por el bien de la seguridad.

Nuestra plataforma Protección de Infraestructura Potenciada por Agentic-AI está diseñada específicamente para las restricciones únicas de los entornos de OT:

Visibilidad 100% Pasiva: Utilizamos taps de red avanzados y la ingestión de puerto span para mapear sus activos Modbus e IEC sin enviar un solo paquete que pueda interrumpir las operaciones.

Mapeo de Riesgo Automatizado: Nuestra IA correlaciona la criticidad de los activos con la inteligencia de amenazas en tiempo real para darle una "lista de reparaciones" priorizada, no solo un diluvio de alertas.

Cumplimiento Continuo: Mapeamos automáticamente su postura de seguridad a los requisitos de NIS2 e IEC 62443, generando los informes que necesitan sus auditores con un solo clic.

No espere la auditoría. Obtenga visibilidad en su infraestructura crítica hoy mismo.

Conclusión

NIS2 está elevando el estándar para la ciberseguridad industrial, pero también es una oportunidad para recuperar el control de sus redes OT. Al pasar de hojas de cálculo estáticas a Mapeo de Riesgos de PLC dinámico, no solo consigue cumplimiento, sino que construye una empresa de servicios públicos más resiliente, confiable y segura.

¿Listo para comenzar su viaje de mapeo de riesgos?

Descargue nuestro "Lista de Verificación Esencial NIS2 para Preparación Organizacional" Aquí

Acceda a nuestros manuales regulatorios aquí

O, dé el siguiente paso y reserve una consulta gratuita con nuestros expertos: aquí para ver su red claramente por primera vez.

Recibe semanalmente

Recursos y Noticias

Vea cómo nuestras soluciones de seguridad de OT líderes en la industria abordan los desafíos de seguridad críticos

También te puede interesar

10 Essential Requirements to Include in an OT Threat Detection RFP

Team Shieldworkz

Best USB Device Control Software for OT Networks

Team Shieldworkz

The USB drive that could shut down a refinery

Team Shieldworkz

The Ultimate Guide to Zero Trust Security for Industrial Control Systems

Team Shieldworkz

SCADA Security: Why Removable Media Is One of the Biggest Attack Vectors in OT Environments

Team Shieldworkz

Navigating Removable Media Compliance: NERC CIP & IEC 62443 for OT/ICS Environments

Team Shieldworkz