Rechenzentren (industrielle OT-Umgebungen) - OT, ICS & IIoT-Sicherheit durch Shieldworkz

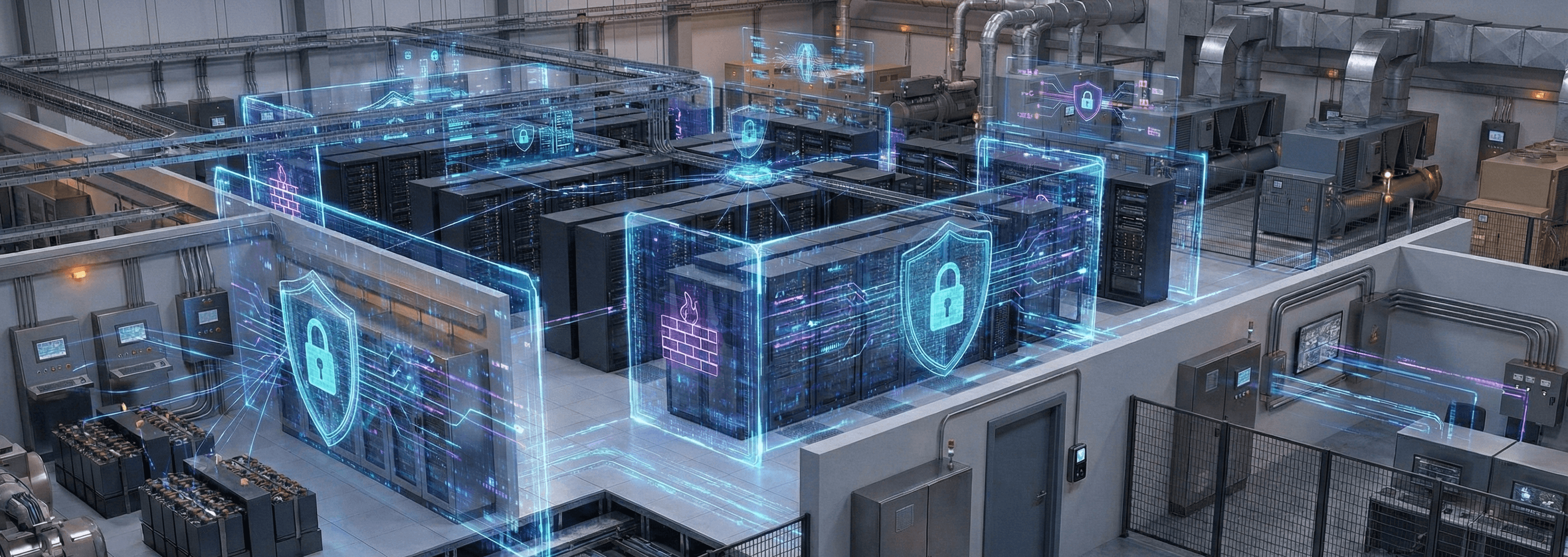

Wie Shieldworkz OT-Umgebungen von Rechenzentren sichert

Shieldworkz wendet ein gestaffeltes, ingenieurgetriebenes Programm an, das die Betriebszeit schützt und gleichzeitig die Angriffsfläche reduziert:

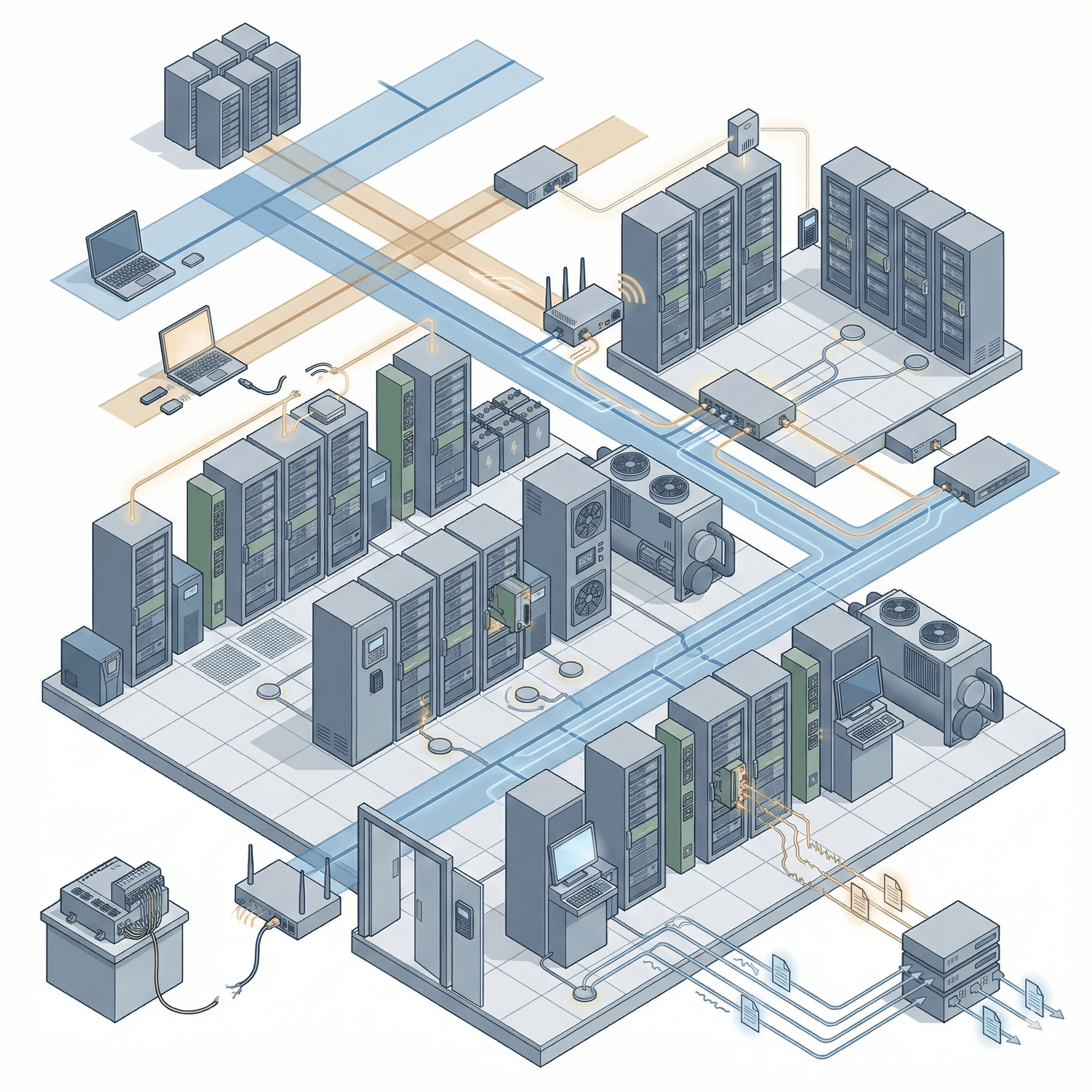

1. Produktionssichere Entdeckung & umfassende Inventarisierung

Wir entdecken und identifizieren PDUs, UPS, Batterie Management Systeme, CRACs, Kühlgeräte, BMS, Brandbekämpfungssteuerungen, Generatoren, Racksensoren und Herstellerkonsolen, indem wir passives Traffic Capture und kalibrierte aktive Techniken verwenden, die Steuerloops nicht stören. Jedes Gerät wird auf Racks, Zonen, Redundanzbereiche und Dienstverantwortliche abgebildet.

2. Asset-Verbergung & logisches Verstecken

Wo angebracht, wendet Shieldworkz Asset-Verschleierungs- und Unsichtbarkeitskontrollen an, die kritische OT-Systeme unsichtbar für unautorisierte Scans und Aufklärung machen, wodurch die verfügbare Angriffsfläche verringert wird, ohne die operative Topologie zu verändern.

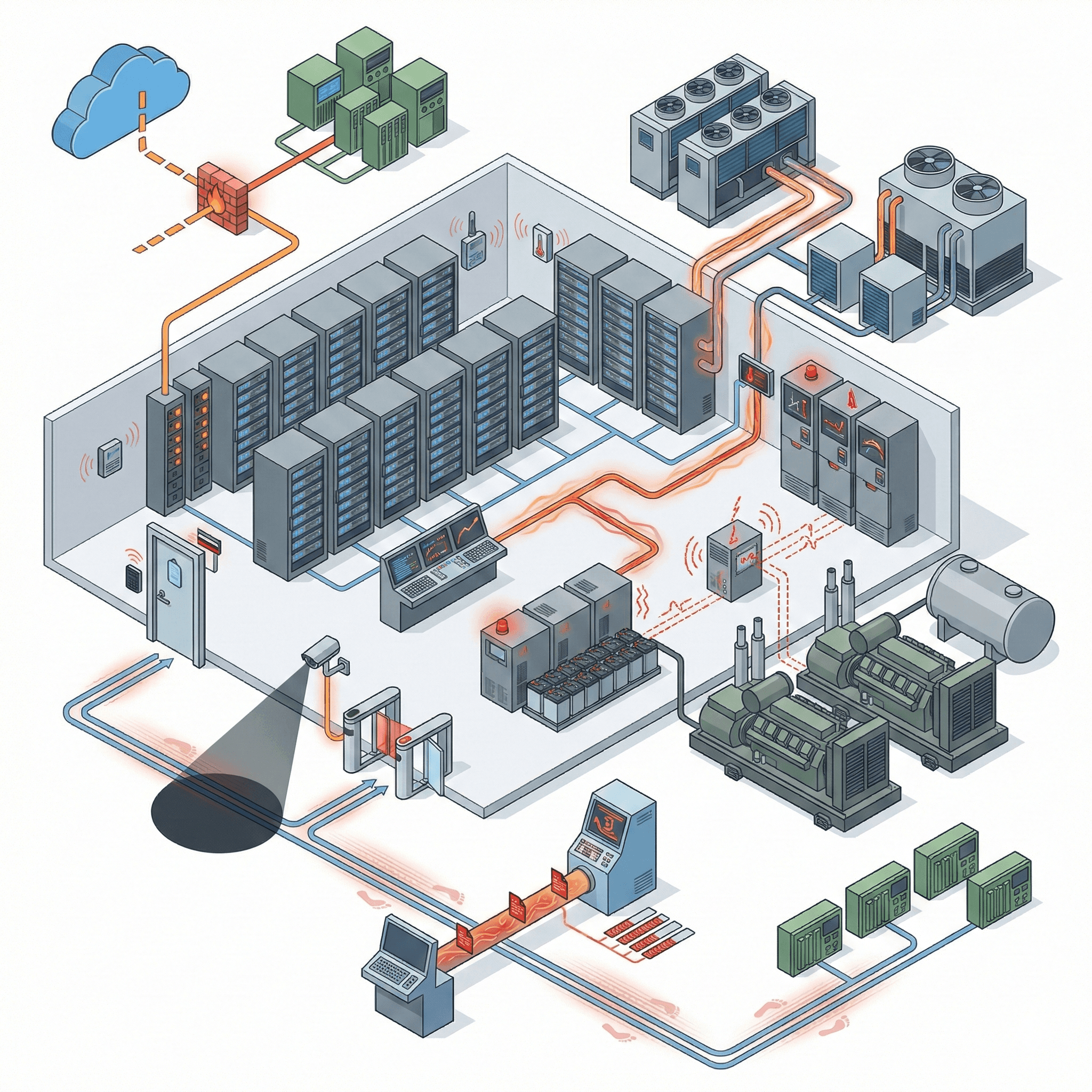

3. Protokollbewusste Verhaltensbaselining

Wir erstellen semantische Baselines von Steuerbefehlen, Telemetrie-Taktungen und Wartungsmustern. Dies ermöglicht es Teams, bedeutende Abweichungen zu erkennen - unbefugte Schalterbetätigungen, unübliche CRAC-Zyklen oder anomale UPS-Umschaltungen -, während die Anzahl der Fehlalarme gering gehalten wird.

4. Mikrosegmentierung & sichere Durchsetzung

Shieldworkz entwirft Mikrosegmentierung, die auf Redundanzzonen und Failover-Pfade ausgerichtet ist. Die Segmentierungsregeln werden gegen die Steuerungsebene-Timing validiert und in der Staging-Umgebung getestet, um sicherzustellen, dass es keine Unterbrechungen der Redundanz oder des N+1-Verhaltens gibt.

5. Sicherer Fernzugriff & Lieferantengovernance

Alle Drittanbietersitzungen werden mit minimalen Berechtigungen, zeitlich begrenzten Anmeldeinformationen, Multi-Faktor-Authentifizierung und Sitzungsaufzeichnung vermittelt. Shieldworkz bietet Just-in-Time-Zugriff, sofortige Widerrufung und Prüfpfade für jede Wartungssitzung.

6. OT-überwachte Erkennung & OT-MDR

Unsere Detektions-Engines sind auf Modbus, SNMP, BACnet, OPC UA und herstellerspezifische Stacks in Rechenzentrumsinfrastruktur abgestimmt. Shieldworkz bietet 24/7 OT-MDR: Analysten mit Erfahrung in Energie- und HLK-Steuerungen liefern kontextbezogene Ersteinschätzungen, produktsichere Eingrenzungen und industrielle Forensik.

7. Unveränderbares Logging & forensische Beweise

Ereignisse werden in manipulationssicheren, auditfähigen Formaten gespeichert, um die Zusammenarbeit mit Regulierungsbehörden, die Lösung von SLA-Streitigkeiten und Versicherungsansprüche zu unterstützen. Forensische Exporte enthalten zeitsynchronisierte Telemetrie, Befehlprotokolle und aufgezeichnete Wartungssitzungen.

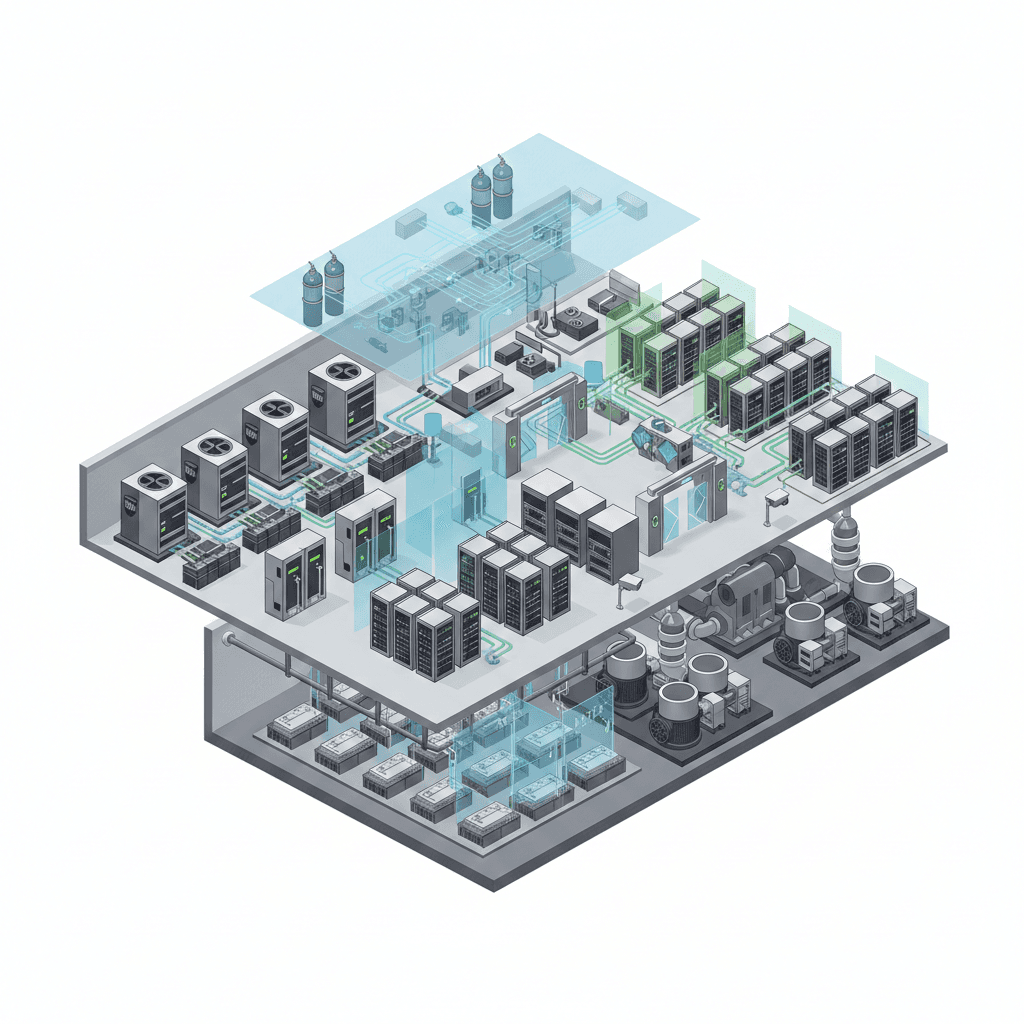

Plattformfähigkeiten - Entwickelt für belastbare Einrichtungen

Die Shieldworkz-Plattform bietet Funktionen für den Betrieb von Rechenzentren, die nach deutschen BSI-Standards zur KRITIS-Konformität entwickelt wurden.

Passive, nicht störende Asset-Erkennung über segmentierte und intermittierende Verwaltungsverbindungen

Tiefenprotokolldekodierung (Modbus, SNMP, BACnet, OPC UA, vendor APIs) mit semantischer Kontrollanalyse

Zeitreihen-Korrelation, die Telemetrie, Netzwerkevents und Wartungssitzungen verbindet

Vermögensverschleierung (logisches Cloaking) für kritische OT-Endpunkte zur Verhinderung von Aufklärung

Automatisiertes Segmentierungsdesign und Validierung der Durchsetzung, abgebildet auf Redundanz- und Failover-Domänen

Sichere Fernzugriffsvermittlung mit MFA, JIT-Anmeldedaten und Sitzungsaufzeichnung

Firmware- und Konfigurationsüberwachung für PDU-, UPS-, BMS- und CRAC-Controller

Unveränderliche Audit-Trails und forensische Exporte für Compliance und Ansprüche

Integration mit DCIM, NMS, SOC/SIEM, CMDB und ITSM für vereinheitlichte operative Arbeitsabläufe

Vereinbaren Sie noch heute ein kostenloses Beratungsgespräch mit unseren Experten!

Geschäftsvorteile

Was Betreiber und Kunden messen

Shieldworkz verwandelt OT-Sicherheit in messbare Geschäftsergebnisse:

Zugehörige Anwendungsfälle

IIoT-Gerätesicherheit für intelligente Rechenzentren

Rechenzentren sind die Motoren der modernen Welt, aber ihre Zuverlässigkeit beruht nicht mehr ausschließlich auf der Betriebszeit der Server und Software-Patches.

Mehr erfahren

OT-Asset-Transparenz für Rechenzentrumsinfrastruktur

Moderne Rechenzentren sind das unbestrittene Rückgrat des globalen Handels. Während Unternehmen immense Ressourcen in die Sicherung ihrer Daten und IT-Netzwerke investieren

Mehr erfahren

ICS-Netzwerksegmentierung für Strominfrastruktur

Energieinfrastruktur ist das Lebenselixier der modernen Industrie und dient als kritische Grundlage für Hyper-Scale-Rechenzentren, kontinuierlich arbeitende Produktionsanlagen und intelligente Städte.

Mehr erfahren