Was sind Common Vulnerabilities and Exposures (CVEs) in OT-Systemen?

Team Shieldworkz

Was ist eine CVE?

Jede Woche werden Hunderte neuer Software-Schwachstellen in industriellen Leitsystemen, SCADA-Plattformen und vernetzten OT-Geräten entdeckt. Ohne eine gemeinsame Sprache, um diese Schwachstellen zu benennen, zu beschreiben und zu priorisieren, würden Ihr Security-Team und die gesamte Branche aneinander vorbeireden, unterschiedliche Probleme patchen, kritische Risiken übersehen und Zeit verschwenden.

Bevor wir in die tiefere Analyse einsteigen, vergessen Sie nicht, unseren vorherigen Blogbeitrag mit dem Titel Was ist ein Cyber-Physical System (CPS) hier. anzusehen.

Diese gemeinsame Sprache ist CVE (Common Vulnerabilities and Exposures). Seit 1999 ist CVE das universelle Referenzsystem, das es Herstellern, Behörden, Forschenden und Security-Teams weltweit ermöglicht, sich exakt darauf zu einigen, welche Schwachstelle gemeint ist, wie schwerwiegend sie ist und wie dringend sie behoben werden muss.

In OT- und ICS-Umgebungen, in denen ein einzelner ungepatchter PLC- oder SCADA-Server eine Anlage stilllegen oder einen Sicherheitsvorfall auslösen kann, ist das Verständnis von CVE nicht optional. Es ist grundlegend.

Dieser Leitfaden beantwortet jede Ihrer Fragen zu CVE: was es ist, wie es funktioniert, wer es betreibt, welche Schwachstellen qualifizieren, wie sie bewertet werden und – ganz entscheidend – wie Shieldworkz CVE-Intelligence in praktischen OT-Schutz übersetzt.

Warum CVE für OT- und Industriesysteme wichtig ist

Stellen Sie sich eine kritische Schwachstelle vor, die sechs Monate lang unentdeckt im SCADA-System Ihrer Anlage verbleibt. Angreifer wissen von ihrer Existenz, weil sie eine CVE-Kennung und einen öffentlichen Eintrag in der National Vulnerability Database hat. Ihr Team weiß es nicht, weil niemand den CVE-Tracking-Prozess mit Ihrer OT-Umgebung verknüpft hat. Genau an dieser Lücke beginnen Industrievorfälle.

Common Vulnerabilities and Exposures (CVE) ist der globale Standard zur Identifizierung und Benennung von Sicherheitslücken. Seit dem Start im Jahr 1999 durch die MITRE Corporation hat das CVE-System über 200.000 Schwachstellen katalogisiert und ist zum Rückgrat des modernen Schwachstellenmanagements geworden. In OT-, ICS- und CPS-Umgebungen ist dies jedoch anders. Wenn das Patchen eines PLC einen 72-stündigen Produktionsstillstand bedeuten kann, ist CVE-Management eine völlig andere Herausforderung.

Wie funktioniert das CVE-System?

Der CVE-Lebenszyklus folgt einem strukturierten Prozess von der Entdeckung bis zur Veröffentlichung. So wandert eine Schwachstelle vom Forschenden bis zur Behebung:

Phase | Wer handelt | Was passiert |

1. Entdeckung | Security Researcher / Hersteller / Bug Bounty | Eine neue Schwachstelle wird in Software oder Hardware gefunden |

2. Meldung | Forschende kontaktieren CNA oder MITRE | Details zur Schwachstelle werden über Responsible Disclosure gemeldet |

3. Zuweisung | CNA (CVE Numbering Authority) | Eine CVE-ID wird reserviert und der Schwachstelle zugewiesen |

4. Analyse | NVD-Analysten (NIST) | Technische Details validiert; CVSS-Score berechnet |

5. Veröffentlichung | NVD / CVE.org | Eintrag wird öffentlich, Hersteller, Tools und Teams können handeln |

6. Behebung | Betroffene Hersteller / Asset-Owner | Patches werden veröffentlicht; Organisationen spielen Korrekturen ein |

Die zentralen Akteure in diesem Prozess sind CVE Numbering Authorities (CNAs). Organisationen, die autorisiert sind, CVE-IDs innerhalb ihres Zuständigkeitsbereichs zu vergeben. Große Technologieunternehmen wie Microsoft, Cisco, Siemens, Rockwell Automation und Schneider Electric sind allesamt CNAs, was bedeutet, dass sie CVE-IDs für Schwachstellen in ihren eigenen Produkten vergeben können.

Über CVE-Kennungen

Eine CVE-Kennung folgt dem Format: CVE-[JAHR]-[NUMMER]. Zum Beispiel ist CVE-2026-44228 die berüchtigte Log4Shell-Schwachstelle, ein kritischer Fehler in Apache Log4j, der Unternehmens- und OT-Systeme weltweit betroffen hat.

Aufbau einer CVE-Kennung |

•Format: CVE-JAHR-NUMMER (z. B. CVE-2021-44228) • CVE = Common Vulnerabilities and Exposures-Programm • 2026 = Jahr, in dem die CVE-ID zugewiesen wurde (nicht zwangsläufig das Jahr der Entdeckung) • 44228 = Eindeutige fortlaufende Nummer • Die ID ist dauerhaft; sie ändert sich nie und wird nie wiederverwendet • Wird durchgängig in NVD, Herstellerhinweisen, SIEM-Regeln und Patch-Management-Tools referenziert |

Sobald eine CVE-ID zugewiesen ist, wird sie zum universellen Referenzpunkt in Ihrer gesamten Security-Toolchain, von Threat-Intelligence-Feeds über Firewall-Regeln bis hin zu Vulnerability Scannern.

Welche Eigenschaften muss eine Schwachstelle erfüllen, um für eine CVE zu qualifizieren?

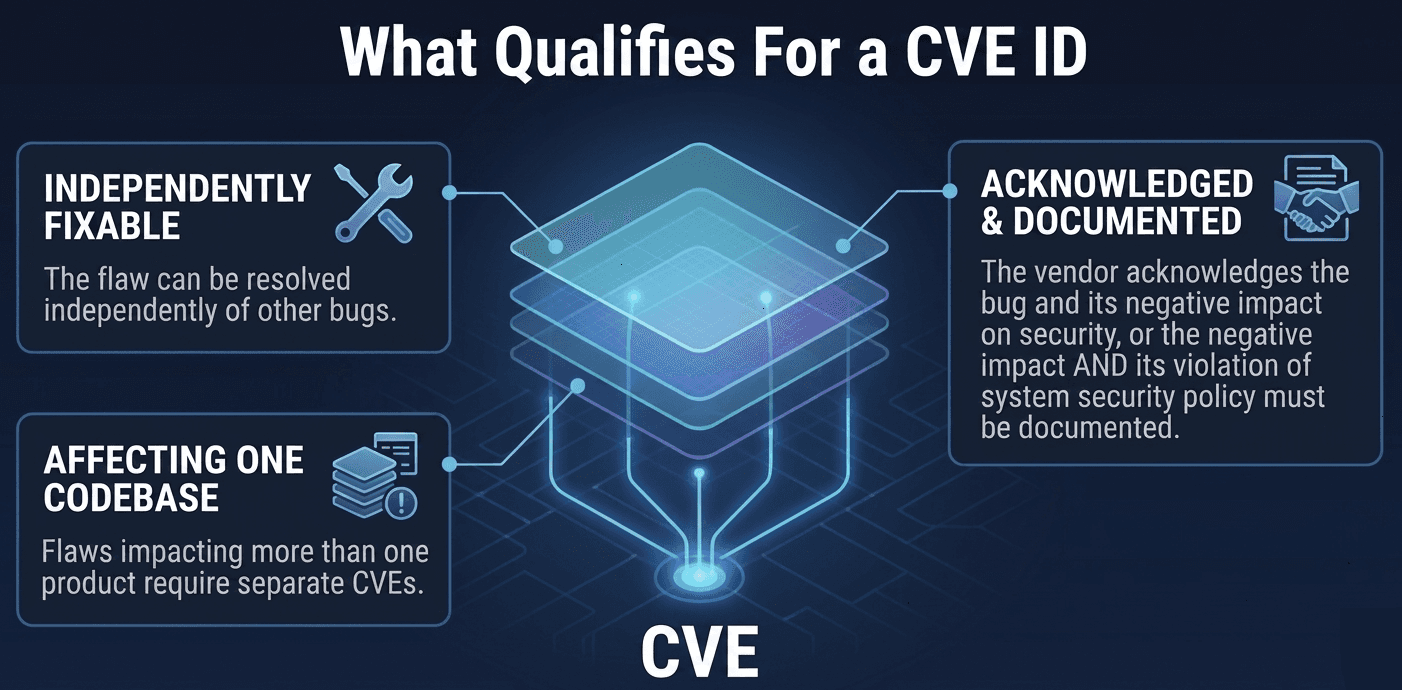

Nicht jeder Softwarefehler erhält eine CVE. MITRE wendet drei strenge Kriterien an. Eine Schwachstelle muss:

Unabhängig behebbar sein: Der Fehler kann gepatcht oder gemindert werden, ohne etwas anderes zu beheben. Wenn zwei Fehler dieselbe Behebung erfordern, können sie sich eine CVE teilen.

Vom Hersteller anerkannt oder in der öffentlichen Domäne dokumentiert sein: Entweder bestätigt der Softwarehersteller den Fehler, oder es gibt belastbare öffentliche Belege (z. B. ein funktionierender Exploit oder eine Forschungsarbeit).

Nur eine Codebasis betreffen: Wenn derselbe Fehler aufgrund gemeinsam genutzten Quellcodes in mehreren Produkten existiert, erhält jedes Produkt typischerweise seine eigene CVE.

In der Praxis bedeutet dies, dass Konfigurationsschwächen, Designfehler und Richtlinienprobleme in der Regel keine CVE-IDs erhalten; diese werden durch andere Frameworks wie CWE (Common Weakness Enumeration) oder CCE (Common Configuration Enumeration) behandelt

Was ist das Common Vulnerability Scoring System (CVSS)?

CVSS erzeugt einen numerischen Score von 0.0 bis 10.0, der einer Schweregradbezeichnung zugeordnet wird. Die aktuelle Version ist CVSS v3.1; CVSS v4.0 ist inzwischen ebenfalls verfügbar. Drei Metrikgruppen bilden den Score:

Base Score: Die intrinsischen Eigenschaften des Angriffsvektors, der Komplexität, der erforderlichen Privilegien, der Benutzerinteraktion und der CIA-Auswirkungen.

Temporal Score: Passt den Score an die Reife des Exploits an (ist Exploit-Code öffentlich verfügbar?) und an die Verfügbarkeit von Gegenmaßnahmen.

Environmental Score: Passt den Score an Ihre spezifische Umgebung an, was in OT kritisch ist, da eine mittlere IT-Schwachstelle aufgrund der Steuerung eines physischen Prozesses kritisch werden kann.

Eine CVE, die einen Windows-Engineering-Workstation betrifft, könnte in IT mit 7,5 (High) bewertet werden. Wenn dieselbe Workstation SCADA-Software steuert, die eine Wasseraufbereitungsanlage regelt, kann der Environmental Score auf 9,8 (Critical) steigen. Bewerten Sie CVSS immer im Kontext Ihrer OT-Umgebung.

CVSS-Schweregrade und empfohlene OT-Reaktionszeiten:

Schweregrad | CVSS-Bereich | OT-Maßnahme |

Kritisch | 9.0–10.0 | Sofort patchen oder Prozess anhalten |

Hoch | 7.0–8.9 | Innerhalb von 24–72 Stunden patchen |

Mittel | 4.0–6.9 | Innerhalb von 30 Tagen patchen |

Niedrig | 0.1–3.9 | Nächstes Wartungsfenster |

Keine | 0.0 | Keine Maßnahmen erforderlich |

Wer führt die CVE-Initiativen an?

MITRE Corporation: Förderer und Betreiber des CVE-Programms, finanziert durch CISA/DHS. Verwaltet die CVE-Liste und betreibt die Root-CNA.

CISA: US-Bundesbehörde, die ICS-CERT betreibt, OT-/ICS-Hinweise veröffentlicht und den KEV-Katalog (Known Exploited Vulnerabilities) pflegt, der CVEs markiert, die aktiv in freier Wildbahn ausgenutzt werden.

CVE Numbering Authorities (CNAs): Mehr als 350 Organisationen weltweit, die zur Vergabe von CVE-IDs autorisiert sind, darunter Microsoft, Cisco, Siemens, Schneider Electric, nationale CERTs und Bug-Bounty-Plattformen.

NIST NVD Team: Ergänzt CVE-Einträge um CVSS-Scores, CWE-Klassifizierungen und CPE-Zuordnungen und macht aus rohen CVE-IDs verwertbare Intelligence.

Welche Schwachstellen qualifizieren für eine CVE?

Zu verstehen, was eine CVE erhält und was nicht, ist für OT-Teams, die Asset-Risikoregister aufbauen, entscheidend.

Schwachstellen, die qualifizieren

Remote Code Execution (RCE)-Schwachstellen in Firmware oder Software

Authentication-Bypass-Schwachstellen in ICS-Protokollen (Modbus, DNP3, OPC-UA)

Buffer Overflow und Memory Corruption in Embedded Systems

SQL Injection und XSS in HMI/SCADA-Webschnittstellen

Kryptografische Schwächen in der Kommunikation industrieller Geräte

Privilege Escalation auf Engineering Workstations

Schwachstellen, die NICHT qualifizieren

Unsichere Standardkonfigurationen; dies sind Fehlkonfigurationen, keine Schwachstellen

Denial-of-Service, verursacht durch normales, erwartetes Verhalten

Theoretische oder unbestätigte Schwachstellen ohne funktionierenden Proof of Concept

. Schwachstellen in nicht mehr unterstützten, EOL-OT-Produkten, die Hersteller nicht anerkennen

. Physische Sicherheitslücken, etwa unverschlossene Schaltschranktüren

ICS-CERT veröffentlicht Hinweise zu OT-Schwachstellen auch dann, wenn keine CVE existiert, als wichtige sekundäre Quelle, die Shieldworkz für Kunden kontinuierlich überwacht.

Offene CVE-Datenbanken

Diese offenen Datenbanken sind der Ausgangspunkt für jedes OT-CVE-Tracking-Programm:

Wichtige CVE-Datenbanken für OT-Security-Teams |

• NVD (nvd.nist.gov) - Primäre CVE-Datenbank der US-Regierung mit CVSS-Scores, CPE-Zuordnungen und CWE-Klassifizierungen • MITRE CVE List (cve.mitre.org) - Das maßgebliche CVE-Register, gepflegt vom CVE-Programm • ICS-CERT Advisories (cisa.gov/ics-advisories) - OT-/ICS-spezifische Sicherheitshinweise von CISA • Herstellerportale - Siemens ProductCERT, Schneider Electric, Rockwell Automation, ABB Cybersecurity • OpenCVE (opencve.io) - Kostenlose, Open-Source-Plattform zur CVE-Überwachung mit Alarm-Abonnements • Exploit-DB (exploit-db.com) - Offene Datenbank mit öffentlichen Details zu Proof-of-Concept-Exploits |

Ordnen Sie jeden CVE-Eintrag Ihrem OT-Asset-Inventar mithilfe von CPE-Tags (Common Platform Enumeration) zu. Dadurch wird aus einer generischen Schwachstellenliste ein zielgerichtetes Risikoregister, das spezifisch für die in Ihrer Anlage betriebenen PLCs, HMIs und RTUs ist.

Vorteile von CVE in der OT-Cybersicherheit

Universelle Sprache: CVE-IDs ermöglichen es Ihrem CIRT-Team, OEM-Herstellern, Systemintegratoren und Regulierungsbehörden, sich ohne Mehrdeutigkeit auf dieselbe Schwachstelle zu beziehen und so Missverständnisse bei der Incident Response zu vermeiden.

Priorisierte Patches: CVSS-Scores ermöglichen es OT-Teams, Schwachstellen nach Risiko zu priorisieren; dies ist essenziell, wenn das Patchen der Live-Produktion geplante Ausfallzeiten erfordert.

Regulatorische Compliance: IEC 62443, NERC CIP und NIS2 verweisen alle auf CVE-basiertes Schwachstellenmanagement als Basiskontrolle.

Schnellere Erkennung: SIEM-Regeln, IDS-Signaturen und Vulnerability Scanner basieren auf CVE-IDs, sodass bekannte Schwachstellen automatisch Alarme auslösen.

Transparenz in der Lieferkette: CVE-Tracking erstreckt sich auch auf Firmware und Drittkomponenten in OT-Geräten, was für das Management von Lieferkettenrisiken kritisch ist.

Audit-Trail: CVE-Datensätze schaffen eine dokumentierte Historie bekannter Schwachstellen und Behebungsmaßnahmen, was bei forensischen Analysen nach Vorfällen und bei Versicherungsansprüchen essenziell ist.

Auswirkungen von CVE auf das Schwachstellenmanagement in OT-Umgebungen

Effektives Schwachstellenmanagement in OT bedeutet nicht nur zu wissen, welche CVEs existieren; es geht darum, darauf zu reagieren, ohne die Produktion zu beeinträchtigen. Hier ist der CVE-gestützte Workflow, den Shieldworkz empfiehlt:

Schritt 1 – Kontinuierliches Asset-Inventar

Sie können keine Schwachstellen in Assets managen, deren Existenz Sie nicht kennen. Shieldworkz nutzt passives OT-Netzwerkmonitoring, um ein Live-Asset-Register für jeden PLC, HMI, Historian und Engineering Workstation zu erstellen, wobei Firmware-Versionen, Software-Versionen und Netzwerk-Expositionsdetails automatisch erfasst werden.

Schritt 2 – CVE-Korrelation

Ihr Asset-Inventar wird kontinuierlich mit NVD, ICS-CERT-Hinweisen und proprietären OT-Threat-Intelligence-Feeds von Shieldworkz korreliert. In dem Moment, in dem eine neue CVE für einen Siemens S7-1500 PLC veröffentlicht wird und Sie diesen PLC in Ihrer Umgebung haben, erhalten Sie automatisch innerhalb von Stunden, nicht Wochen, eine Benachrichtigung.

Schritt 3 – OT-kontextbezogene Risikobewertung

Nicht jede CVE ist in Ihrer Umgebung gleich relevant. Shieldworkz legt Prozesskritikalität, Netzwerksegmentierungsstatus, Ausnutzbarkeit in freier Wildbahn und kompensierende Kontrollen über den Basis-CVSS-Score, um einen Operational Risk Score zu erzeugen, damit Ihr Team zuerst die CVEs patcht, die am wichtigsten sind.

Schritt 4 – Geführte Behebung

Für jede priorisierte CVE stellt Shieldworkz einen verständlich formulierten Behebungsleitfaden bereit, der auf OT-Rahmenbedingungen zugeschnitten ist: Patch-Anweisungen, kompensierende Kontrollen für Systeme, die nicht gepatcht werden können (z. B. Legacy-PLCs mit langen Wartungszyklen), sowie Empfehlungen zur Netzwerksegmentierung.

Schritt 5 – Compliance-Reporting

Schwachstellenmanagement-Aktivitäten werden automatisch den Controls von IEC 62443, NIST CSF 2.0, NERC CIP und NIS2 zugeordnet, sodass der CISO dem Vorstand belastbare Nachweise über Ihre OT-Sicherheitslage liefern kann – ganz ohne stundenlange manuelle Dokumentation.

Die Zukunft von CVEs

CVE 5.0 JSON-Format: Maschinenlesbares strukturiertes Format, das die automatisierte Aufnahme in SIEM-, SOAR- und Patch-Management-Tools ermöglicht.

CVSS v4.0: Ergänzt OT-/ICS-spezifische Metriken und verbessert die Granularität für Cloud-native und eingebettete Systemschwachstellen.

Erweitertes OT-CNA-Ökosystem: Mehr OT-Hersteller und nationale CERTs werden zu CNAs, wodurch die Zeit von der Entdeckung bis zur CVE-Veröffentlichung sinkt.

VEX (Vulnerability Exploitability eXchange): Neuer Standard, mit dem Hersteller mitteilen können, ob eine CVE in einer bestimmten Produktkonfiguration ausnutzbar ist; kritisch für OT-Betreiber, die Tausende von CVEs verwalten.

KI-gestützte CVE-Analyse: ML-Modelle prognostizieren Ausnutzbarkeit, korrelieren CVEs mit TTPs von Bedrohungsakteuren und generieren automatisch Erkennungsregeln, wodurch die Zeit von der CVE-Veröffentlichung bis zur aktiven Verteidigung verkürzt wird.

Fazit

CVE ist die universelle Sprache der Vulnerability Intelligence, und für OT-Security-Teams ist Sprachsicherheit in dieser Sprache essenziell. Fassen wir die Kernaussagen zusammen:

CVE (Common Vulnerabilities and Exposures) gibt jeder bekannten Software-Schwachstelle eine eindeutige, weltweit anerkannte ID und beseitigt so Unklarheiten zwischen Teams und Herstellern.

Der CVE-Lebenszyklus verläuft von der Entdeckung über CNA-Zuweisung, NVD-Anreicherung, Veröffentlichung und Behebung; mehr als 400 CNAs decken das globale Software-Ökosystem ab.

CVSS-Scores bewerten die Schwere von Schwachstellen von 0 bis 10 auf Basis von Base-, Temporal- und Environmental-Metriken; OT-Kontext ist jedoch entscheidend für eine präzise Priorisierung in industriellen Umgebungen.

ICS-CERT sowie Siemens-/Schneider-CNAs bieten dedizierte OT-CVE-Abdeckung. Ihr Team sollte diese Feeds kontinuierlich überwachen.

Effektives CVE-basiertes Schwachstellenmanagement folgt fünf Schritten: Inventarisieren → Korrelieren → Bewerten → Beheben → Berichten, und Shieldworkz automatisiert alle fünf für OT-Umgebungen.

Neue Trends – CVE 5.0, VEX, SBOM-Integration und KI-gestützte Bewertung werden Vulnerability Intelligence für OT-Verteidiger schneller, reichhaltiger und handlungsfähiger machen.

Lassen Sie nicht zu, dass eine ungepatchte Schwachstelle Ihre Produktion stilllegt. Die Lücke zwischen CVE-Entdeckung und OT-Behebung ist der Punkt, an dem industrielle Vorfälle beginnen. Hören Sie auf, irrelevante IT-Alerts zu verfolgen, und beginnen Sie, die Risiken zu priorisieren, die Ihre Anlage tatsächlich bedrohen. Buchen Sie eine Demo mit Shieldworkz noch heute, um zu sehen, wie wir rohe CVE-Daten in automatisierte, OT-sichere Aktionspläne umsetzen.

Zusätzliche Ressourcen

Umfassender Leitfaden zu Network Detection and Response NDR im Jahr 2026 hier

Ein herunterladbarer Bericht zum Cybervorfall bei Stryker hier

Behebungsleitfäden hier

Best Practices für OT-Sicherheit und Leitlinien zur Risikobewertung hier

IEC 62443-basierte OT-/ICS-Risikobewertungs-Checkliste für den Lebensmittel- und Getränkefertigungssektor hier

Wöchentlich erhalten

Ressourcen & Nachrichten

Erfahren Sie, wie unsere branchenführenden OT-Security-Lösungen kritische Sicherheitsherausforderungen gemäß KRITIS-Anforderungen bewältigen

Dies könnte Ihnen auch gefallen.

Top 5 Removable Media Protection Strategies for Critical Infrastructure

Team Shieldworkz

Achieving NIS2 compliance through IEC 62443: A practical guide

Team Shieldworkz

Understanding the Phoenix Contact PLCnext Privilege Escalation Vulnerability

Team Shieldworkz

The Lake Risevatnet Dam Cyberattack: A Stark Reminder That Basic Hygiene Still Defeats Advanced OT Defenses

Team Shieldworkz

10 Peripheral Media Security Controls Every Organization Needs

Team Shieldworkz

USB Malware Protection Strategies for SCADA Systems

Team Shieldworkz