Jenseits der letzten Grenze: Ein Bericht über den 200GB ESA-Datenverstoß

Prayukth K V

Da das Jahr 2025 vor einigen Tagen zu Ende ging, wurde die letzte große Cyber-Attacke dieses Jahres aufgedeckt. Am 26. Dezember 2025 bietet ein Bedrohungsakteur, der einfach als „888“ bekannt ist, gestohlene Daten der Europäischen Weltraumorganisation (ESA) auf einem digitalen Marktplatz an. Der Bedrohungsakteur behauptet, über 200 GB interner Daten exfiltriert zu haben.

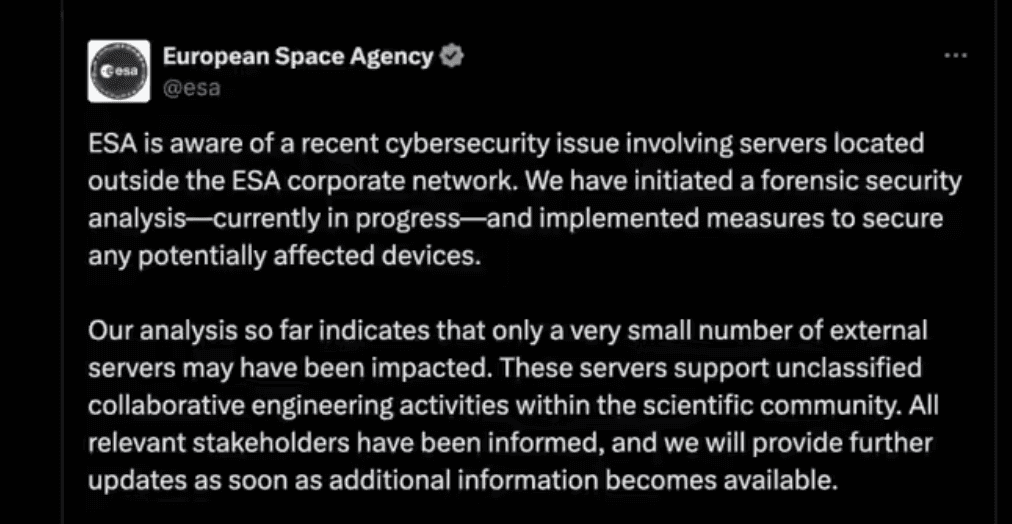

Nur vier Tage später, am 30. Dezember 2025, bestätigte die ESA offiziell den Datenverlust. Während die Agentur die tatsächlichen Auswirkungen als „begrenzt“ auf wenige externe, nicht klassifizierte Server beschreibt, legen unsere Forschungen nahe, dass die "Ausstrahlungswirkung" weitaus bedeutender sein könnte als nur einige geleakte Pläne.

Anatomie des Angriffs: Was ist schiefgelaufen?

Die erste Stellungnahme der ESA betont, dass die kompromittierten Systeme auf externen Servern beschränkt waren, die kollaborative Ingenieurprojekte unterstützen. Doch in Bezug auf Daten könnte für eine Weltraumorganisation die Grenze zwischen „externer Zusammenarbeit“ und „missionskritisch“ zunehmend verschwimmen, insbesondere bei kritischen Missionen, die mehrere Teilprojekte und Kooperationen involvieren.

Was wurde gestohlen?

Laut des Bedrohungsakteurs umfassen die gestohlenen Daten Quellcodedateien, CI/CD-Pipelines, API- und Zugangstoken, vertrauliche Dokumente, Konfigurationsdateien, Terraform-Dateien, SQL-Dateien, fest codierte Anmeldeinformationen und private Bitbucket-Repositories.

Unsere Analyse der geleakten Proben und die Analyse der Behauptungen des Akteurs zeigen möglicherweise ein Versagen an der Schnittstelle zwischen Identitätsmanagement und Tools zur Drittparteienzusammenarbeit.

Der Einstiegspunkt: Der Angreifer soll am 18. Dezember 2025 Zugriff erlangt und eine Woche lang einen Fuß in der Tür gehabt haben.

Gezielte Plattformen: Der Angriff konzentrierte sich auf Atlassians Suite-Elemente, insbesondere Jira und Bitbucket. Diese sind die

Eine Mitteilung zum Verstoß, herausgegeben von ESA

Eine erste Analyse der vom Bedrohungsakteur geteilten Screenshots und Verzeichnisstrukturen deutet auf die Kompromittierung privater Bitbucket-Instanzen hin, die speziell mit Open Science und Collaborative Engineering verbunden sind.

Wöchentlich erhalten

Ressourcen & Nachrichten

Erfahren Sie, wie unsere branchenführenden OT-Security-Lösungen kritische Sicherheitsherausforderungen gemäß KRITIS-Anforderungen bewältigen

Dies könnte Ihnen auch gefallen.

SCADA Security: Why Removable Media Is One of the Biggest Attack Vectors in OT Environments

Team Shieldworkz

Navigating Removable Media Compliance: NERC CIP & IEC 62443 for OT/ICS Environments

Team Shieldworkz

Securing the Distributed Grid: Lessons from the First Coordinated Cyberattack on Wind and Solar Infrastructure

Team Shieldworkz

How to Create a Removable Media Security Policy Template

Team Shieldworkz

The Stuxnet USB Attack: Why Removable Media is Still a Threat

Team Shieldworkz

USB Malware Protection: Defending ICS & OT Environments

Team Shieldworkz