Prayukth KV

Modelos de Lenguaje Pequeños y su implicación para la seguridad OT

Aunque los Modelos de Lenguaje Pequeños (SLMs) a menudo se consideran más seguros (de alguna manera) o incluso inofensivos que sus contrapartes más grandes, es posible armar fácilmente SLMs para atacar la infraestructura OT. En nuestra última publicación del blog, desvelamos las dimensiones de ciberseguridad de los SLMs y qué medidas de seguridad pueden ser implementadas por los operadores de OT para proteger su infraestructura contra ataques basados en SLM.

Comprendiendo las amenazas asociadas con los SLMs

· Recolección de datos: Los SLMs pueden ser entrenados para recopilar (o exfiltrar) datos sobre negocios específicos y objetivos vulnerables dentro de tales organizaciones. Por ejemplo, un gerente de contratación puede ser un objetivo para una carga maliciosa incrustada en un documento de currículum.

· Ingeniería Social: Los datos mencionados anteriormente también pueden ser utilizados para entrenar SLMs para crear correos electrónicos de phishing altamente convincentes y personalizados, mensajes, llamadas o incluso audio/video falsificados. Debido al pequeño tamaño de los SLMs, pueden ser entrenados más rápidamente. Los SLMs también pueden ser utilizados para detectar y extraer contraseñas filtradas pertenecientes a individuos objetivo de la web y la Dark Web.

· Escaneo de Vulnerabilidad y Generación de Explotación: Los actores malintencionados pueden usar SLMs como "agentes de ataque persistentes" para descubrir vulnerabilidades, sistemas no parcheados o sistemas en mantenimiento sin controles adecuados. Al entrenar un SLM con datos de configuración de red, informes de errores y código, puede identificar rápidamente múltiples debilidades en un sistema y generar rutas de ataque probables para que los actores malintencionados las exploten. Además, los SLMs pueden ser utilizados para generar código malicioso o adaptar exploits existentes para eludir las medidas de seguridad.

· Ataques a SLMs: Los modelos mismos pueden ser un objetivo. Los atacantes pueden usar técnicas como la inyección de prompts, donde se crea un prompt malicioso para forzar al SLM a realizar acciones no deseadas, o el envenenamiento de datos, donde se inyectan datos maliciosos en el conjunto de entrenamiento para manipular el comportamiento y resultados del modelo. Cuando se despliegan en un entorno conectado,

· Los SLMs también pueden ser utilizados para descubrir zero-days en dispositivos

· Ataques de Denegación de Servicio (DoS): Los SLMs pueden ser utilizados para generar un volumen masivo de consultas o solicitudes en un corto período de tiempo para abrumar un servidor, haciendo que un servicio no esté disponible para usuarios legítimos.

· Ataques a la cadena de suministro: Los SLMs también pueden ser incrustados por actores malintencionados en componentes que pueden formar parte de un sistema crítico como puertas traseras para ser explotadas posteriormente

Como se menciona en nuestro informe sobre el panorama de amenazas de seguridad OT, los SLMs también están ayudando a los actores de amenazas en la planificación de campañas de violación a gran escala. Mini SLMs también se están creando para actuar como ensambladores de malware y/o para identificar puertos abiertos o puntos de entrada en una red objetivo. Al menos dos grupos APT han construido sus propios mini SLMs y los están utilizando activamente para buscar nuevas variantes de malware para cosechar en el entorno.

¿Cómo pueden los operadores de OT proteger su infraestructura contra amenazas de la IA y los SLMs?

· Los SLMs y el uso de IA en general deben considerarse una actividad que requiere aprobación previa y autorización excepcional. Por defecto, la IA y los SLMs deben considerarse opciones menos seguras para asociarse a cualquier actividad empresarial

· Asegúrese de que se realicen auditorías de seguridad OT periódicamente: Al realizar evaluaciones basadas en IEC 62443, los operadores de OT pueden asegurar que los riesgos de seguridad sean identificados y corregidos mucho antes de que sean explotados. El proveedor de la evaluación de riesgos debe ser fluido en IEC 62443, especialmente al realizar una evaluación de riesgos OT basada en IEC 62443 2-1, 3-2 y 3-3

· Entrenar regularmente a los empleados: Asegúrese de que los empleados sean conscientes de las amenazas que plantea el uso de la IA y no participen en comportamientos que puedan comprometer datos, credenciales o cualquier parte de la infraestructura

· Usar NDR: Mediante el uso de una solución de Detección y Respuesta en la Red, como Shieldworkz, los operadores de OT pueden detectar cualquier actividad o amenaza anómala y desencadenar una respuesta proporcional para contener la amenaza

· Asegúrese de una preparación adecuada y capacidad de Respuesta a Incidentes para lidiar con cualquier incidente que involucre una violación debida a la IA.

· Proteja los activos críticos con protección adicional: Use microsegmentación para asegurar los sistemas centrales de cualquier actividad no autorizada

· Desarrollar e implementar una política de seguridad OT en toda la empresa que tenga en cuenta las amenazas planteadas por el uso de la IA.

¿Interesado en una evaluación basada en IEC 62443 para conocer las debilidades de su postura de seguridad? Hable con nosotros

Obtenga una consulta gratuita de auditoría de preparación NIS2

Hable con nosotros para obtener un paquete de información sobre IEC 62443 y seguridad AI

Aprende más sobre nuestras ofertas para seguridad OT.

Recibe semanalmente

Recursos y Noticias

También te puede interesar

Los 15 principales desafíos en la protección de CPS y cómo los equipos de OT pueden abordarlos

Equipo Shieldworkz

Desmitificando los niveles de seguridad IEC 62443 SL1-SL4 para la defensa de infraestructuras críticas

Equipo Shieldworkz

El ataque que fracasó: lecciones del incidente OT de casi accidente en Suecia

Prayukth K V

NERC CIP-015 y Monitoreo interno de seguridad de red (INSM)

Equipo Shieldworkz

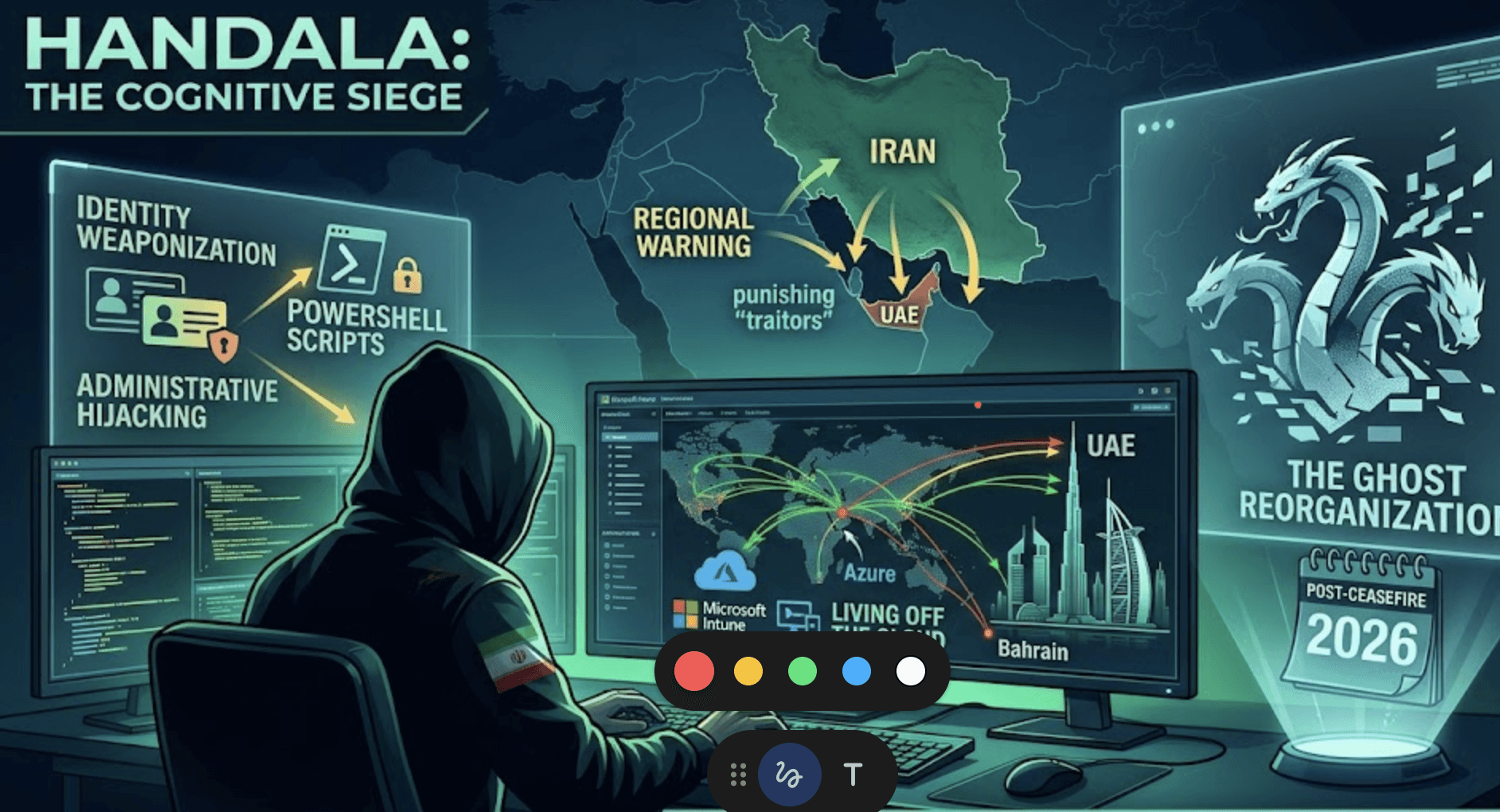

La próxima jugada de Handala: de "hack-and-leak" a "asedio cognitivo"

Prayukth K V

Vulnerabilidades de HMI en Venecia: Un análisis profundo del incidente de la bomba de San Marco

Prayukth K V