Verlängerte Wiederherstellungszeiten treiben die Gesamtkosten von Cyberangriffen in die Höhe.

Prayukth KV

Verlängerte Wiederherstellungszeiten treiben die Gesamtkosten von Cyberangriffen in die Höhe.

Bei fast jedem Cybervorfall, von dem wir gehört haben (und nicht), im Jahr 2025 gab es einen gemeinsamen Nenner. Die Zeit, die benötigt wird, um sich von einem Cyberangriff zu erholen, ist dieses Jahr erheblich gestiegen. Dies könnte auf eine Kombination von Sicherheitsherausforderungen zurückzuführen sein, die zusammenwirken, um sowohl die Aktualität als auch die Genauigkeit der Reaktion zu beeinträchtigen.

Im heutigen Beitrag gehen wir tief darauf ein, wie verlängerte Wiederherstellungszeiten zu einem starken Treiber für die Umsetzung besserer Sicherheitsmaßnahmen werden können und was getan werden kann, um Initiativen zur Vorfallwiederherstellung zu verbessern.

Bevor wir eintauchen, vergessen Sie nicht, unseren vorherigen Beitrag über 5 harte OT-Cybersicherheitslektionen, die uns 2025 gelehrt hat (und was dagegen zu tun ist) hier zu überprüfen.

Den wahren Preis eines OT-Cyberangriffs verstehen

Wenn die meisten Menschen an einen Cyberangriff denken, denken sie oft an gestohlene Daten, durchgesickerte Kundenlisten, schlechte Presse und Lösegeldforderungen. In der Welt der Informationstechnologie (IT) ist das oft der Fall. Der Schaden ist, obwohl er ernst ist, meist im digitalen Bereich allein.

In der Welt der Betriebstechnologie (OT) oder industriellen Steuerungssysteme jedoch, die von Stromnetzen, Fertigungsanlagen, Wasseraufbereitungsanlagen und Raffinerien bevölkert sind, ist die Definition eines Angriffs etwas völlig anderes. Ein OT-Cyberangriff betrifft nicht nur Daten, sondern die Physik.

Wenn ein OT-System ungeplant ausfällt, sind die Hauptkosten nicht nur die Lösegeldforderung. Die echten, katastrophalen Kosten sind Ausfallzeiten und der kinetische Fallout, der entsteht. Und in der komplexen Welt der vielfältigen industriellen Steuerungssysteme bedeuten Ausfallzeiten nicht einfach nur ein paar Stunden; sie könnten stattdessen Tage, Wochen oder sogar Monate dauern. Diese verlängerte Wiederherstellungszeit ist der stille, budgetzersetzende Killer, der die Gesamtkosten eines OT-Cyberangriffs in die Zehner oder sogar Hunderte von Millionen treibt.

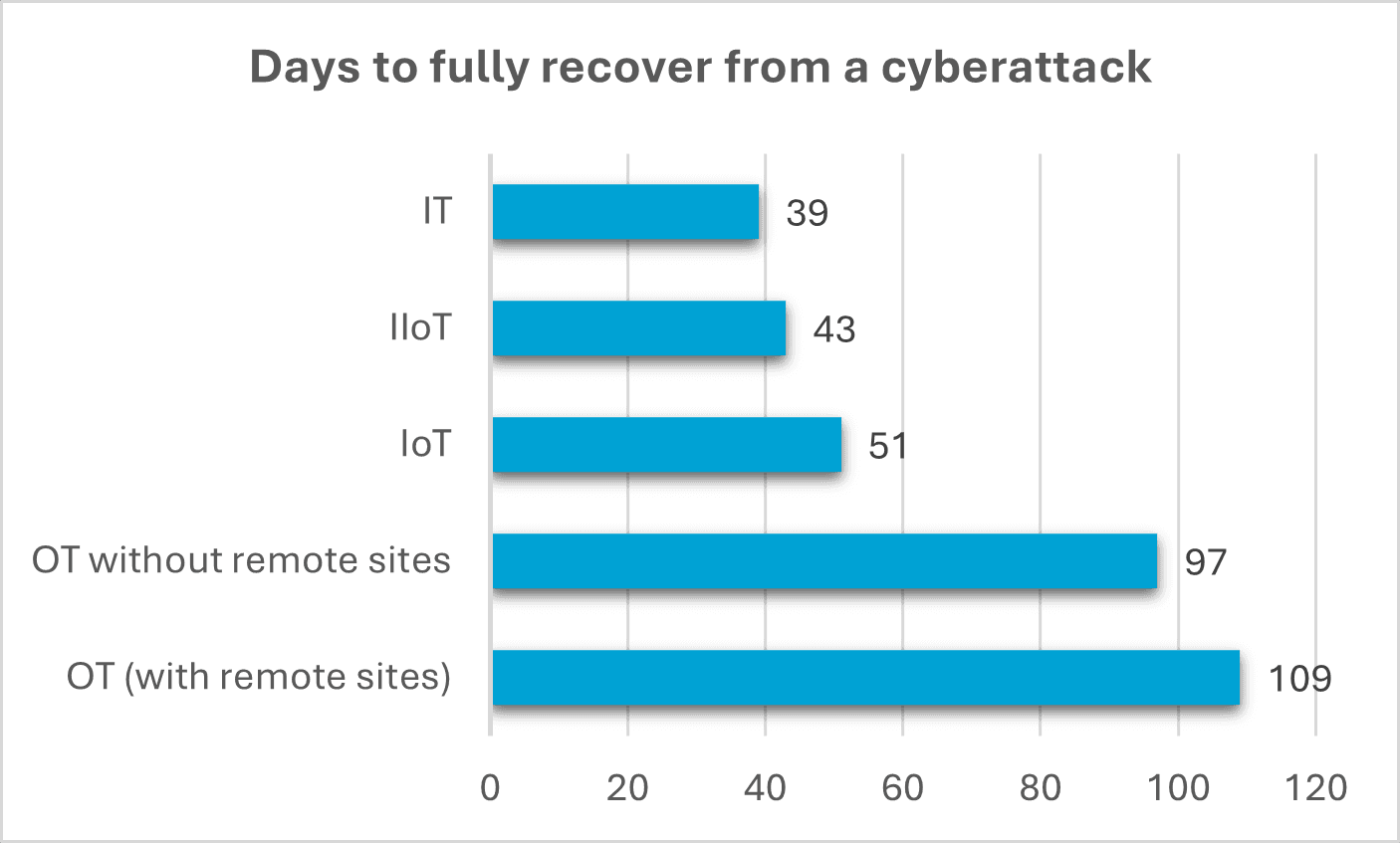

Betrachten Sie das untenstehende Diagramm aus unserer Forschung zu 79 Cybervorfällen in diesem Jahr.

Im Durchschnitt beträgt die Wiederherstellungszeit für einen Angriff auf entfernte OT-Standorte etwa 109 Tage. Das ist eine ganze Menge Tage. Betrachten Sie nun eine Öl- und Gasraffinerie oder ein Kraftwerk oder sogar eine Montagelinie und multiplizieren Sie 109 mit dem pro Tag verlorenen Umsatz und ein beunruhigendes Bild entsteht. Können wir uns solche Ausfallzeiten leisten?

Warum die OT-Wiederherstellung etwas ganz anderes ist

Können Sie einfach einen Hochofen "neu abbilden" oder eine Chemieanlage "neu starten"? Die Antwort ist nein. Im Gegensatz zu einem IT-Netzwerk, bei dem Systeme in Minuten gelöscht und aus Backups wiederhergestellt werden können, ist die OT-Wiederherstellung aus mehreren wichtigen Gründen langsam, methodisch und physisch:

• Veraltete und spezialisierte Technik: Die meisten Anlagen laufen auf proprietären "Black Box"-Systemen und veralteter Software wie Windows XP), die Jahrzehnte alt sind. Diese Systeme waren nie für moderne Cybersicherheit oder schnelle Wiederherstellung konzipiert. Es könnte unmöglich sein, ein "sauberes" Backup zu deployen.

• Verlust der Sichtbarkeit: Angreifer verschlüsseln nicht nur Daten; sie zielen ständig auf die Mensch-Maschine-Schnittstellen (HMIs) ab. Dies ist gleichbedeutend damit, dass ein Pilot alle seine Cockpit-Instrumente verliert, während er in der Luft ist. Selbst wenn eine Anlage technisch ohne HMIs betrieben werden kann, fliegen Betreiber "blind" und müssen einen Notfall-Shutdown auslösen, wodurch der Ausfall unbestimmt verlängert wird.

• Physische Sicherheit hat Vorrang: Sie können ein System erst wieder starten, wenn es physisch nachgewiesen sicher ist oder das Risiko eines kinetischen Vorfalls vorbei ist. Dies erfordert, dass Ingenieure tausende von Ventilen, Sensoren und Turbinen manuell inspizieren, um sicherzustellen, dass der Cyberangriff keine verborgenen physischen Schäden hinterlassen hat, die zu einer Explosion, einem Chemieleck oder einer anderen Katastrophe führen könnten.

• Komplexe Forensik: Bevor Sie neu aufbauen können, müssen Sie verstehen, wie der Angreifer hereingekommen ist und was er ursprünglich verändert hat. In einem komplexen, segmentierten OT-Netzwerk kann eine so detaillierte forensische Untersuchung Wochen dauern, während die Produktionslinie still steht. Einige Systeme können sich einer solchen Untersuchung möglicherweise nicht einmal anpassen.

Die ständig steigenden Kosten der Ausfallzeiten

Wenn eine Fabrik, die 100.000 US-Dollar Umsatz pro Stunde generiert, nur zwei Wochen lang stillsteht, wird die Situation wirklich ernst und die Mathematik ist einfach gnadenlos. Dieser Shutdown könnte in verlorener Produktion eine Rechnung von 33,6 Millionen US-Dollar aufwerfen, und das ist erst der Anfang. Eine verlängerte Wiederherstellungsperiode wirkt als "Kostenmultiplikator" und lässt diese finanziellen Verwundungen bluten.

Die sofortigen Verluste: Direkte Kosten

• Massiver Produktionsverlust: Dies ist der offensichtlichste Treiber. Jede Minute, in der die Linie stillsteht, ist ein direkter, nicht wiederherstellbarer Umsatzverlust.

• Manuelle Übersteuerungen und Überstunden: Unternehmen sind gezwungen, eine 24/7-Armee von Ingenieuren, Betreibern und IT-Mitarbeitern zu bezahlen, um Prozesse manuell auszuführen (wenn möglich), den Einbruch zu untersuchen und die Wiederherstellung zu versuchen.

• Notfallmaßnahmen und Forensik: Der Einsatz spezialisierter Drittanbieter-Vorfallreaktionsteams (IR) in der OT ist unglaublich teuer.

• Physischer Austausch von Anlagen: Wenn ein Angriff ein System manipuliert, z. B. indem er eine Turbine überdreht oder eine Mischung überhitzt, kann er dauerhaften physischen Schaden verursachen. Dies verwandelt ein Softwareproblem in einen millionenschweren Hardwareaustausch mit eigenen langen Vorlaufzeiten.

• Kosten eines kinetischen Vorfalls: Wenn es physische Auswirkungen gegeben hat, steigen die Kosten noch weiter.

Die langfristigen, indirekten und versteckten Kosten

Hier frisst die verlängerte Wiederherstellung einfach das Endergebnis auf. Diese Kosten entstehen während der langen Wiederherstellungszeit und bleiben Jahre danach bestehen.

• Zusammenbruch der Lieferkette: Sie sind nicht nur ausgefallen; Sie haben die Versorgungsketten Ihrer Kunden gestoppt. Ein Angriff im Jahr 2023 auf einen Teilelieferanten kostete ihn über 200 Millionen US-Dollar. Er zwang jedoch auch einen seiner Kunden dazu, im nächsten Quartal einen Verlust von 250 Millionen US-Dollar zu melden, weil er seine Teile nicht bekommen konnte. Ihre Wiederherstellungszeit wurde auch zur Krise Ihres Kunden.

• Vertrags- und gesetzliche Strafen: Sie halten jetzt alle Lieferfristen Ihrer Kunden nicht ein und löst damit massive Strafen und rechtsverbindliche Klagen aus.

• Reputations- und Markenschäden: Kunden und Investoren verlieren das Vertrauen. Es kann Jahre dauern, das Vertrauen wieder aufzubauen, dass Sie ein zuverlässiger Partner sind.

• Regulatorische Strafen: In der kritischen Infrastruktur sind Regulierungsbehörden nicht geduldig. Organisationen können mit enormen Geldstrafen von Einrichtungen wie NERC oder unter Vorschriften wie NIS2 für den Einbruch und das Versäumnis, Dienste prompt wiederherzustellen, konfrontiert werden.

• Erhöhte Versicherungssummen: Nachdem Sie einen Anspruch dieser Größenordnung eingereicht haben, werden Ihre Cyber-Versicherungssummen im besten Fall in die Höhe schnellen. Im schlimmsten Fall könnten Sie als nicht versicherbar gelten.

• Die "menschlichen Kosten": Der immense Stress, die langen Arbeitsstunden und der Druck auf die IT-, OT- und Ingenieurteams während einer monatelangen Wiederherstellung führen direkt zu Burnout und Mitarbeiterfluktuation und entziehen dem Unternehmen sein wertvollstes institutionelles Wissen.

Die Lösung: Prävention und Resilienz sollten zusammenlaufen

Die harte Wahrheit ist, dass vollständige Prävention möglicherweise nicht möglich ist. Angreifer finden ständig neue Wege, um einzudringen, und bewegen sich häufig lateral vom Unternehmens-IT-Netzwerk in die OT-Umgebung.

Die Lösung besteht nicht nur darin, höhere Mauern (Prävention) zu bauen, sondern in eine schnellere Wiederherstellung (Resilienz) zu investieren. Das Ziel muss sein, das Wiederherstellungsfenster von Monaten auf Tage zu verkleinern.

Sichtbarkeit gewinnen: Sie können nicht schützen oder wiederherstellen, was Sie nicht sehen können. Eine vollständige, aktuelle Inventarisierung aller OT-Assets ist der nicht verhandelbare erste Schritt.

Entwicklung eines OT-spezifischen IR-Plans: Ein IT-zentrischer Vorfallreaktionsplan ist hier nutzlos. Der Plan muss Anlageningenieure, Sicherheitsbeauftragte und Betriebsleiter einbeziehen. Er muss regelmäßig geübt und getestet werden.

Investieren Sie in sichere, Offline-Backups: Stellen Sie sicher, dass überwacht und validiert wurde, und offline "Black Start"-Backups für alle kritischen Systeme (PLCs, HMIs, Historians), die mit Vertrauen wiederhergestellt werden können.

Durchsetzung von Netzwerksegmentierung: Die stärkste Verteidigung ist eine feste Trennlinie zwischen IT- und OT-Netzwerken. Dies verhindert, dass ein Angreifer, der ein E-Mail-Konto kompromittiert, auf die Fabrikationshalle "springt" und den Einbruch vor Beginn eindämmt.

Letzten Endes ist der wahre Preis eines OT-Cyberangriffs keine einzelne Zahl. Es ist eine Berechnung: (Kosten der Ausfallzeit pro Stunde) mal (Stunden zur Wiederherstellung).

Während Sie nicht jede Bedrohung kontrollieren können, können Sie die Wiederherstellungsvariable kontrollieren. Indem Sie in Resilienz investieren, kaufen Sie nicht nur ein Sicherheitstool; Sie kaufen Zeit. Und in der Welt der OT ist Zeit alles.

Erfahren Sie mehr darüber, wie fokussierte OT-Vorfallsreaktionen einen großen Unterschied für Ihr Unternehmen machen können.

Kontaktieren Sie uns jetzt für ein kostenloses, maßgeschneidertes Vorfallsreaktionsbriefing für Ihre Führungskräfte.

Wöchentlich erhalten

Ressourcen & Nachrichten

Dies könnte Ihnen auch gefallen.

Shadow warfare threatens India's energy sovereignty

Prayukth K V

How to Secure an OT Network Without Breaking Operations

Team Shieldworkz

The year the plant manager started talking about ransomware

Prayukth K V

How a Vulnerability Management System Secures OT, ICS & IoT Networks Against Modern Cyber Threats

Team Shieldworkz

Your SCADA System Is Being Watched Just Not By You - The Case for Managed Detection and Response in ICS Environments

Team Shieldworkz

Die grundlegenden Unterschiede zwischen einem IT- und OT-SOC verstehen

Team Shieldworkz