Centros de Datos (entornos industriales OT) - Seguridad OT, ICS & IIoT por Shieldworkz

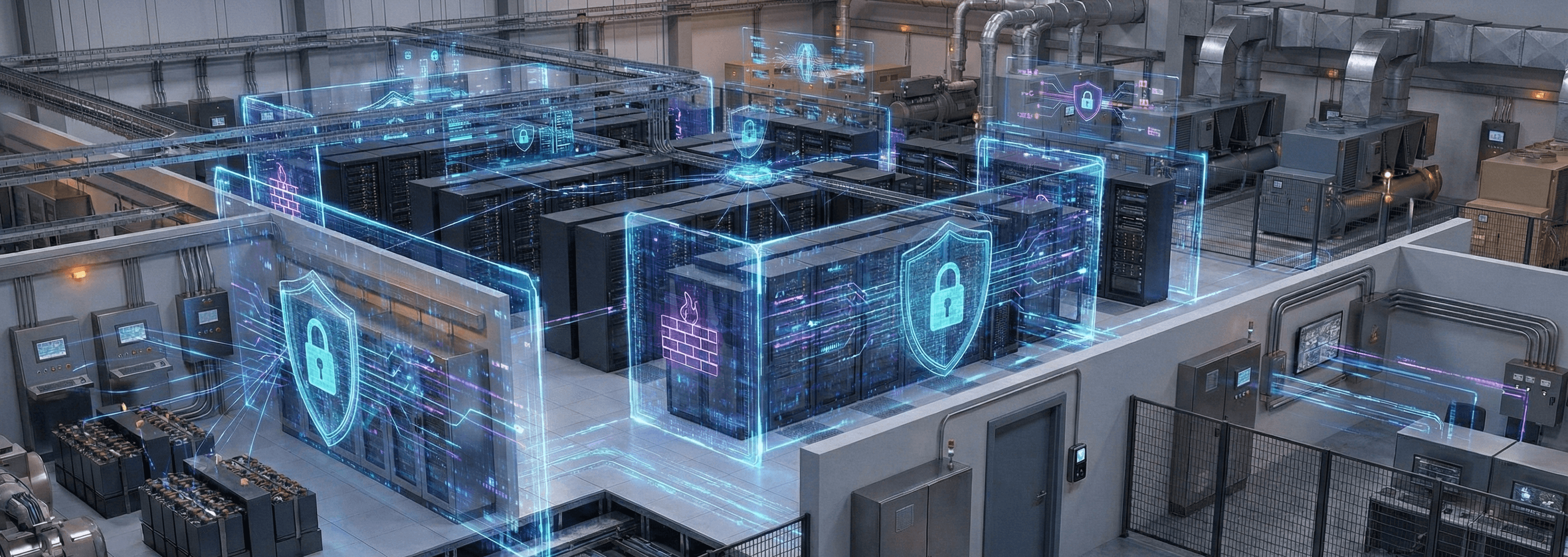

Cómo Shieldworkz asegura los entornos OT del centro de datos

Shieldworkz aplica un programa de capas, con un enfoque primero en ingeniería, que protege el tiempo de actividad mientras reduce la superficie de ataque:

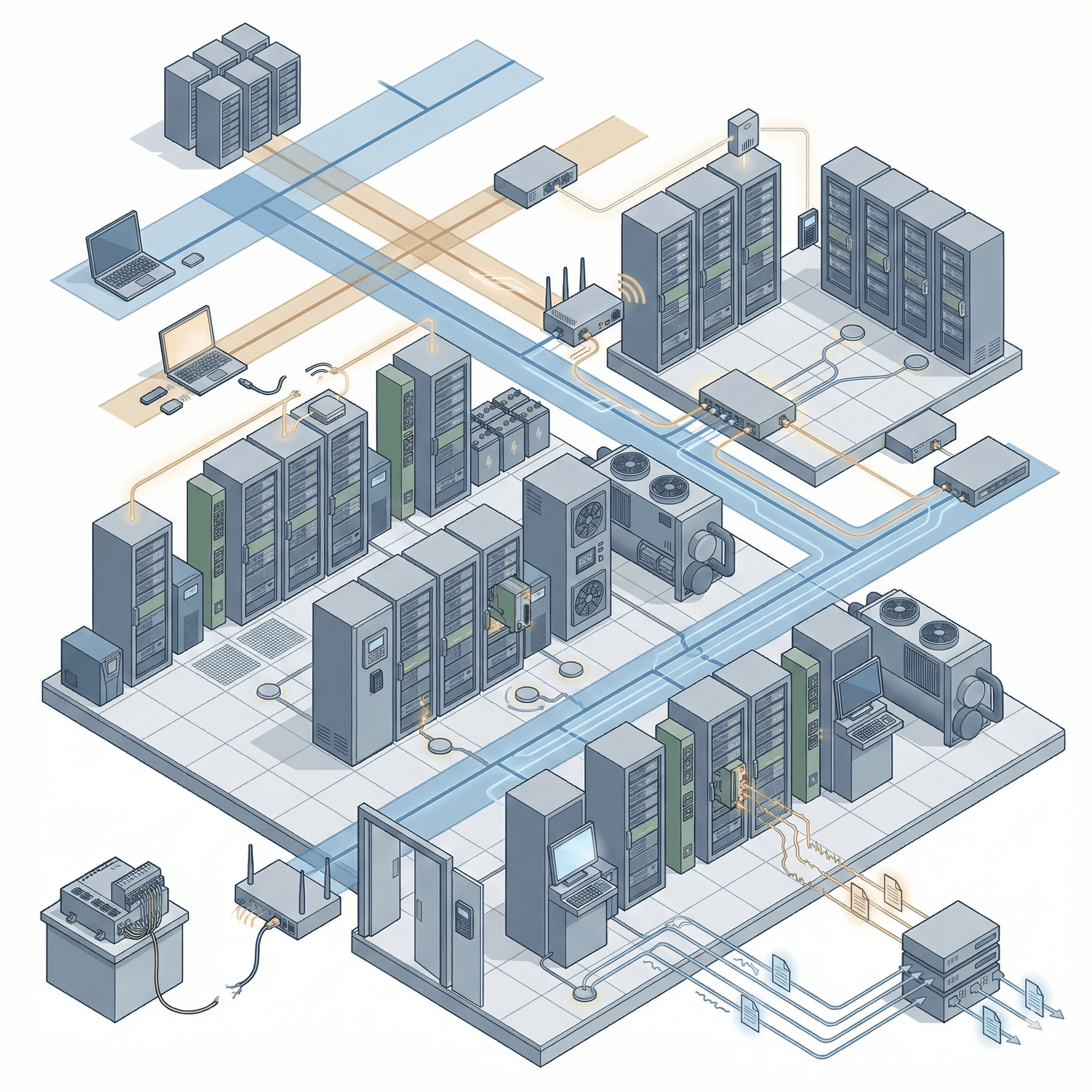

1. Descubrimiento seguro para la producción y inventario completo

Descubrimos y identificamos las UDIs, UPS, gestión de baterías, CRACs, enfriadores, BMS, controladores de extinción de incendios, generadores, sensores de racks y consolas de proveedores utilizando captura de tráfico pasivo y técnicas activas calibradas que evitan perturbar los bucles de control. Cada dispositivo se asigna a racks, zonas, dominios de redundancia y propietarios de servicios.

2. Ocultación de activos y enmascaramiento lógico

Cuando es apropiado, Shieldworkz aplica controles de ocultación e invisibilidad de activos que hacen que los sistemas OT críticos sean invisibles a escaneos y reconocimientos no autorizados, reduciendo así la superficie de ataque disponible sin cambiar la topología operativa.

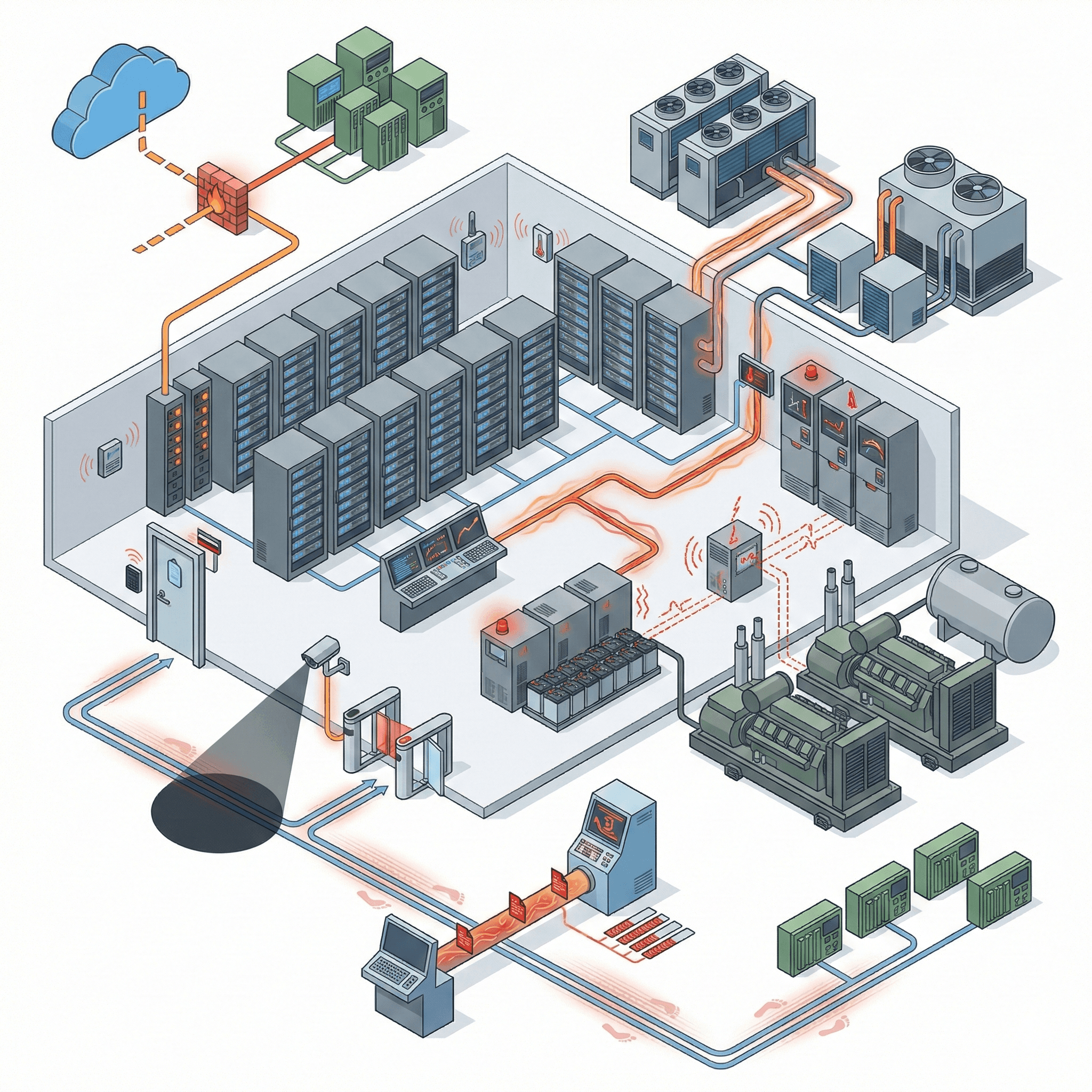

3. Baseline de comportamiento consciente del protocolo

Construimos líneas base semánticas de comandos de control, cadencia de telemetría y patrones de mantenimiento. Esto permite a los equipos detectar desviaciones significativas - operaciones de interruptor no autorizadas, ciclos CRAC fuera de perfil o conmutaciones UPS anómalas - mientras mantienen bajos los falsos positivos.

4. Micro-segmentación y aplicación segura

Shieldworkz diseña micro-segmentación alineada con zonas de redundancia y rutas de conmutación por error. Las reglas de segmentación se validan contra el tiempo del plano de control y se prueban en el entorno de preparación para garantizar que no haya interrupciones en la redundancia o el comportamiento N+1.

5. Acceso remoto seguro y gobernanza de proveedores

Todas las sesiones de terceros se gestionan con credenciales con el menor privilegio posible, limitadas en el tiempo, autenticación de múltiples factores y grabación de sesiones. Shieldworkz proporciona acceso justo a tiempo, revocación instantánea y registros de auditoría para cada sesión de mantenimiento.

6. Detección consciente de OT & OT-MDR

Nuestros motores de detección están ajustados para Modbus, SNMP, BACnet, OPC UA y pilas de proveedores utilizadas en la infraestructura de centros de datos. Shieldworkz ofrece OT-MDR 24/7: analistas con experiencia en controles de energía y HVAC proporcionan triaje contextual, contención segura para la producción y forense industrial.

7. Registro inmutable y evidencia forense

Los eventos se preservan en formatos auditables y resistentes a manipulaciones para respaldar la interacción con reguladores, la resolución de disputas de SLA y las reclamaciones de seguros. Las exportaciones forenses incluyen telemetría sincronizada en el tiempo, registros de comandos y sesiones de mantenimiento grabadas.

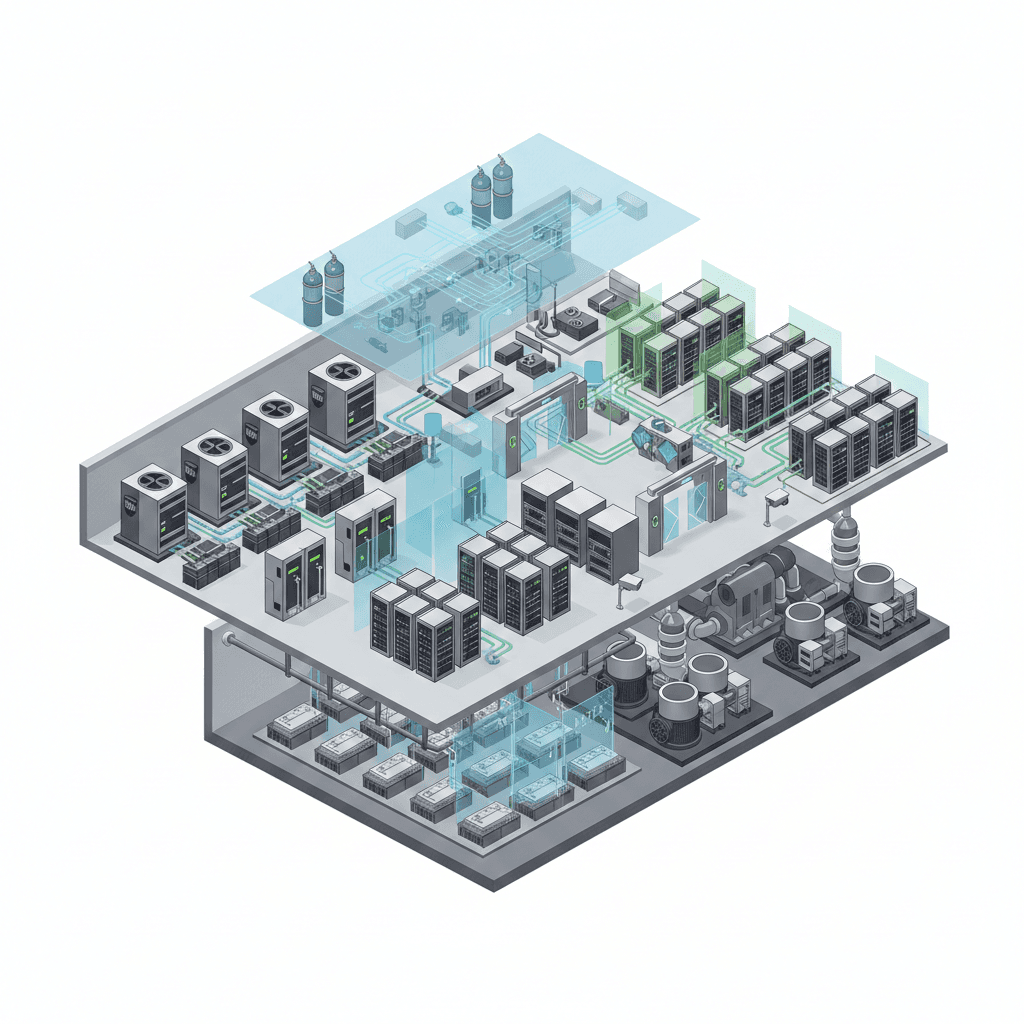

Capacidades de la plataforma - Diseñado para instalaciones resilientes

Características de la plataforma Shieldworkz diseñadas para operaciones de centros de datos:

Descubrimiento pasivo y no disruptivo de activos a través de enlaces de gestión segmentados e intermitentes

Decodificación profunda de protocolos (Modbus, SNMP, BACnet, OPC UA, APIs de proveedores) con análisis de control semántico

Correlación de series temporales que vincula la telemetría, eventos de red y sesiones de mantenimiento

Ocultamiento de activos (encubrimiento lógico) para endpoints críticos de OT para prevenir el reconocimiento

Diseño de segmentación automatizada y validación de aplicación mapeada a dominios de redundancia y conmutación por falla

Corretaje de acceso remoto seguro con MFA, credenciales JIT y grabación de sesiones

Monitoreo de firmware y configuración para PDUs, UPS, BMS y controladores CRAC

Rastros de auditoría inmutables y exportaciones forenses para cumplimiento y reclamaciones

Integración con DCIM, NMS, SOC/SIEM, CMDB e ITSM para flujos de trabajo operativos unificados

¡Reserve una consulta gratuita con nuestros expertos hoy mismo!

Beneficios para el negocio

Qué miden los operadores y clientes

Shieldworkz convierte la seguridad OT en resultados comerciales medibles:

Casos de uso relacionados

Seguridad de Dispositivos IIoT para Centros de Datos Inteligentes

Los centros de datos son los motores del mundo moderno, pero su confiabilidad ya no depende únicamente del tiempo de actividad de los servidores y las actualizaciones de software.

Aprende más

Visibilidad de Activos OT para Infraestructura de Centros de Datos

Los centros de datos modernos son, sin duda, la columna vertebral del comercio global. Mientras las empresas invierten ingentes recursos en asegurar sus datos y redes de TI

Aprende más

Segmentación de Redes ICS para Infraestructura Eléctrica

La infraestructura de energía es el alma de la industria moderna, sirviendo como la base crítica para centros de datos a hiperescala, instalaciones de manufactura continua y ciudades inteligentes.

Aprende más