Equipo Shieldworkz

¿Qué es un CVE?

Cada semana, se descubren cientos de nuevas fallas de software en sistemas de control industrial, plataformas SCADA y dispositivos OT conectados. Sin un lenguaje común para nombrar, describir y priorizar esas fallas, su equipo de seguridad y la industria en general estarían hablando en distinto idioma, parcheando problemas diferentes, pasando por alto riesgos críticos y desperdiciando tiempo.

Antes de comenzar el análisis a fondo, no olvides revisar nuestra publicación anterior del blog titulada ¿Qué es un sistema ciberfísico (CPS)? aquí.

Ese lenguaje común es CVE (Common Vulnerabilities and Exposures). Desde 1999, CVE ha sido el sistema de referencia universal que permite a proveedores, gobiernos, investigadores y equipos de seguridad de todo el mundo ponerse de acuerdo exactamente sobre qué vulnerabilidad se está discutiendo, qué tan grave es y con qué urgencia necesita corregirse.

En entornos OT e ICS donde un solo PLC o servidor SCADA sin parchear puede detener una planta por completo o desencadenar un incidente de seguridad, comprender CVE no es opcional. Es fundamental.

Esta guía responde todas las preguntas que tienes sobre CVE: qué es, cómo funciona, quién lo administra, qué vulnerabilidades califican, cómo se puntúan y, de forma crítica, cómo Shieldworkz convierte la inteligencia de CVE en protección OT real en el mundo.

Por qué CVE es importante para OT y sistemas industriales

Imagina una vulnerabilidad crítica que permanece sin detectarse en el sistema SCADA de tu planta durante seis meses. Los atacantes saben que existe porque tiene un identificador CVE y una entrada pública en la National Vulnerability Database. Tu equipo no lo sabe, porque nadie conectó el proceso de seguimiento de CVE con tu entorno OT. Esa brecha es בדיוק donde comienzan los incidentes industriales.

Common Vulnerabilities and Exposures (CVE) es el estándar global para identificar y nombrar vulnerabilidades de seguridad. Desde su lanzamiento en 1999 por MITRE Corporation, el sistema CVE ha catalogado más de 200,000 vulnerabilidades y se ha convertido en la base de la gestión moderna de vulnerabilidades. Pero en entornos OT, ICS y CPS, donde parchear un PLC podría significar una parada de producción de 72 horas, la gestión de CVE es un desafío completamente distinto.

¿Cómo funciona el sistema CVE?

El ciclo de vida de CVE sigue un proceso estructurado desde el descubrimiento hasta la publicación. Así es como una vulnerabilidad viaja desde el investigador hasta la remediación:

Etapa | Quién actúa | Qué sucede |

1. Descubrimiento | Investigador de seguridad / proveedor / bug bounty | Se encuentra una nueva vulnerabilidad en software o hardware |

2. Reporte | El investigador contacta a una CNA o a MITRE | Los detalles de la vulnerabilidad se reportan mediante divulgación responsable |

3. Asignación | CNA (Autoridad de Numeración de CVE) | Se reserva y asigna un ID CVE a la falla |

4. Análisis | Analistas de NVD (NIST) | Se validan los detalles técnicos; se calcula la puntuación CVSS |

5. Publicación | NVD / CVE.org | La entrada se publica, los proveedores, herramientas y equipos pueden actuar |

6. Remediación | Proveedores afectados / propietarios de activos | Se liberan parches; las organizaciones aplican las correcciones |

Los actores clave en este proceso son las Autoridades de Numeración de CVE (CNAs). organizaciones autorizadas para asignar IDs CVE dentro de su ámbito. Grandes empresas de tecnología como Microsoft, Cisco, Siemens, Rockwell Automation y Schneider Electric son todas CNAs, lo que significa que pueden emitir IDs CVE para vulnerabilidades en sus propios productos.

Acerca de los identificadores CVE

Un identificador CVE sigue el formato: CVE-[AÑO]-[NÚMERO]. Por ejemplo, CVE-2026-44228 es la infame vulnerabilidad Log4Shell, una falla crítica en Apache Log4j que afectó sistemas empresariales y OT a nivel global.

Anatomía de un identificador CVE |

•Formato: CVE-AÑO-NÚMERO (por ejemplo, CVE-2021-44228) • CVE = programa Common Vulnerabilities and Exposures • 2026 = año en que se asignó el ID CVE (no necesariamente el año del descubrimiento) • 44228 = número secuencial único • El ID es permanente; nunca cambia ni se reutiliza • Se referencia de manera consistente en NVD, avisos de proveedores, reglas SIEM y herramientas de gestión de parches |

Una vez asignado, un ID CVE se convierte en el punto de referencia universal en toda tu cadena de herramientas de seguridad, desde fuentes de inteligencia de amenazas hasta reglas de firewall y escáneres de vulnerabilidades.

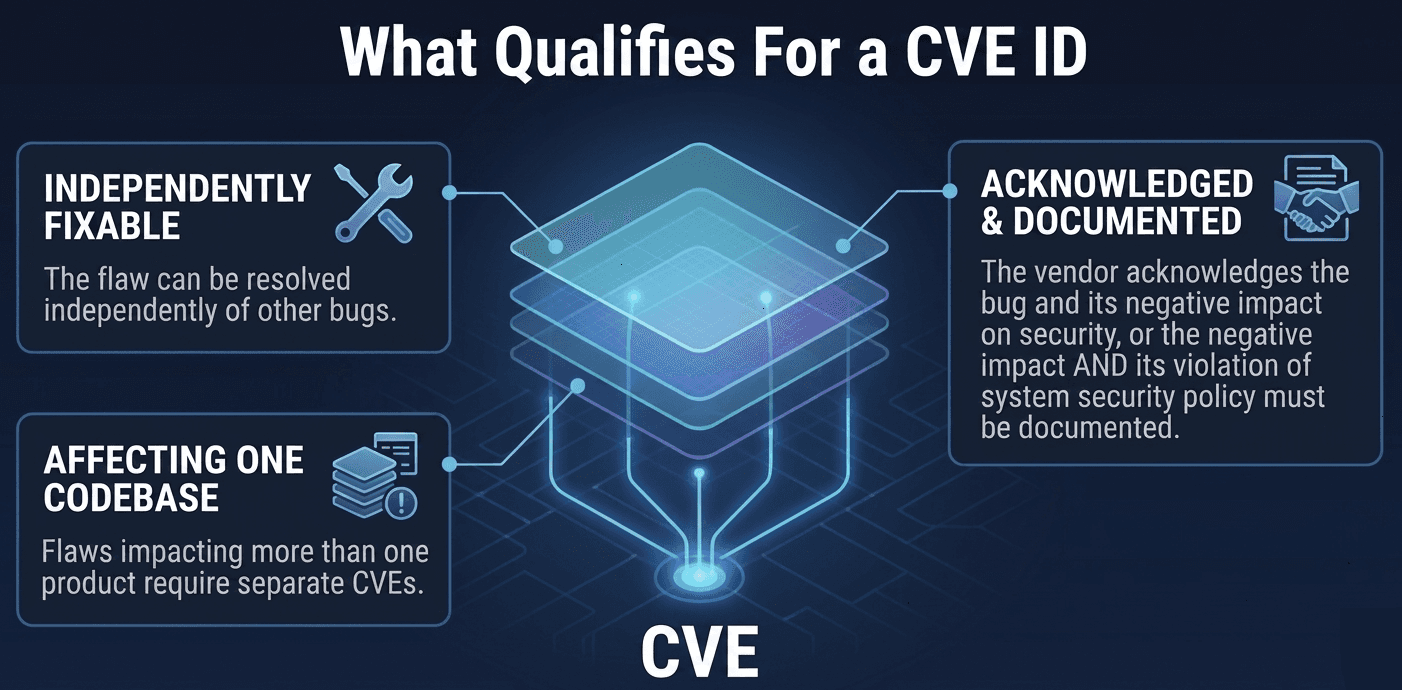

¿Qué cualidades debe tener una vulnerabilidad para calificar para un CVE?

No todos los errores de software obtienen un CVE. MITRE aplica tres criterios estrictos. Una vulnerabilidad debe:

Ser corregible de forma independiente: La falla puede parchearse o mitigarse sin corregir otra cosa. Si dos errores requieren la misma corrección, pueden compartir un solo CVE.

Ser reconocida por el proveedor o estar documentada en el dominio público: El fabricante del software confirma la falla, o existe evidencia pública creíble (por ejemplo, un exploit funcional o un artículo de investigación).

Afectar solo una base de código: Si la misma falla existe en múltiples productos debido a código fuente compartido, cada producto normalmente recibe su propio CVE.

En la práctica, esto significa que las debilidades de configuración, fallas de diseño y problemas de políticas generalmente no reciben IDs CVE; esos se manejan mediante otros marcos como CWE (Common Weakness Enumeration) o CCE (Common Configuration Enumeration)

¿Qué es el Common Vulnerability Scoring System (CVSS)?

CVSS produce una puntuación numérica de 0.0 a 10.0 que se asigna a una etiqueta de severidad. La versión actual es CVSS v3.1, y ahora también está disponible v4.0. Tres grupos de métricas construyen la puntuación:

Puntuación base: Las características intrínsecas del vector de ataque, la complejidad, los privilegios requeridos, la interacción del usuario y el impacto en CIA.

Puntuación temporal: Ajusta según la madurez del exploit (¿el código de explotación está disponible públicamente?) y la disponibilidad de remediación.

Puntuación ambiental: Personaliza la puntuación para tu entorno específico, algo crítico en OT, donde una vulnerabilidad IT de severidad media puede volverse crítica porque controla un proceso físico.

Un CVE que afecte una estación de trabajo de ingeniería con Windows podría tener una puntuación de 7.5 (Alta) en TI. Si esa estación ejecuta software SCADA que controla una planta de tratamiento de agua, la puntuación ambiental puede elevarla a 9.8 (Crítica). Siempre contextualiza CVSS para tu entorno OT.

Niveles de severidad CVSS y tiempos de respuesta OT recomendados:

Severidad | Rango CVSS | Acción OT |

Crítica | 9.0–10.0 | Aplicar el parche de inmediato o detener el proceso |

Alta | 7.0–8.9 | Aplicar parche en 24–72 horas |

Media | 4.0–6.9 | Aplicar parche en 30 días |

Baja | 0.1–3.9 | En la siguiente ventana de mantenimiento |

Ninguna | 0.0 | No se requiere acción |

¿Quién lidera los esfuerzos de CVE?

MITRE Corporation: Patrocinador y operador del Programa CVE, financiado por CISA/DHS. Mantiene la Lista CVE y opera la CNA raíz.

CISA: Agencia federal de EE. UU. que opera ICS-CERT, publica avisos OT/ICS y mantiene el catálogo KEV (Known Exploited Vulnerabilities), identificando CVEs que se están explotando activamente en el mundo real.

Autoridades de Numeración de CVE (CNAs): Más de 350 organizaciones en todo el mundo autorizadas para asignar IDs CVE, incluidas Microsoft, Cisco, Siemens, Schneider Electric, CERT nacionales y plataformas de bug bounty.

Equipo NVD de NIST: Enriquece las entradas CVE con puntuaciones CVSS, clasificaciones CWE y mapeos CPE, convirtiendo los IDs CVE sin procesar en inteligencia accionable.

¿Qué vulnerabilidades califican para un CVE?

Entender qué obtiene un CVE y qué no lo obtiene es fundamental para los equipos OT que construyen registros de riesgo de activos.

Vulnerabilidades que sí califican

Fallas de ejecución remota de código (RCE) en firmware o software

Vulnerabilidades de omisión de autenticación en protocolos ICS (Modbus, DNP3, OPC-UA)

Desbordamiento de búfer y corrupción de memoria en sistemas embebidos

Inyección SQL y XSS en interfaces web HMI/SCADA

Debilidades criptográficas en comunicaciones de dispositivos industriales

Escalada de privilegios en estaciones de trabajo de ingeniería

Vulnerabilidades que NO califican

Configuraciones predeterminadas inseguras; estas son malas configuraciones, no vulnerabilidades

Denegación de servicio causada por un comportamiento normal y esperado

Vulnerabilidades teóricas o no confirmadas sin una prueba de concepto funcional

. Problemas en productos OT no compatibles o al final de su vida útil (EOL) que los proveedores se niegan a reconocer

. Brechas de seguridad física, como gabinetes de control sin llave

ICS-CERT publica avisos que cubren vulnerabilidades OT incluso cuando no existe un CVE, como una fuente secundaria importante que Shieldworkz supervisa de forma continua para sus clientes.

Bases de datos CVE abiertas

Estas bases de datos abiertas son el punto de partida de cualquier programa de seguimiento de CVE en OT:

Bases de datos CVE clave para equipos de seguridad OT |

• NVD (nvd.nist.gov) - Base de datos CVE primaria del gobierno de EE. UU. con puntuaciones CVSS, mapeos CPE y clasificaciones CWE • Lista CVE de MITRE (cve.mitre.org) - El registro CVE autorizado mantenido por el Programa CVE • Avisos ICS-CERT (cisa.gov/ics-advisories) - Avisos de vulnerabilidades específicos de OT/ICS emitidos por CISA |

Mapea cada entrada CVE a tu inventario de activos OT usando etiquetas CPE (Common Platform Enumeration). Esto convierte una lista genérica de vulnerabilidades en un registro de riesgos dirigido específicamente a los PLC, HMI y RTU que operan en tu planta.

Beneficios de CVE en ciberseguridad OT

Lenguaje universal: Los IDs CVE permiten que tu equipo CIRT, los proveedores OEM, los integradores de sistemas y los reguladores hagan referencia a la misma vulnerabilidad sin ambigüedad, eliminando malentendidos durante la respuesta a incidentes.

Priorización de parches: Las puntuaciones CVSS permiten a los equipos OT clasificar las vulnerabilidades por riesgo; esto es esencial cuando parchear producción en vivo requiere tiempo de inactividad programado.

Cumplimiento normativo: IEC 62443, NERC CIP y NIS2 hacen referencia a la gestión de vulnerabilidades basada en CVE como control base.

Detección más rápida: Las reglas SIEM, firmas IDS y escáneres de vulnerabilidades se construyen alrededor de IDs CVE, lo que significa que las vulnerabilidades conocidas activan alertas automáticamente.

Visibilidad de la cadena de suministro: El seguimiento de CVE se extiende al firmware y a componentes de terceros en dispositivos OT, algo crítico para gestionar el riesgo de la cadena de suministro.

Rastro de auditoría: Los registros CVE crean un historial documentado de vulnerabilidades conocidas y acciones de remediación, esencial durante forense postincidente y reclamaciones de seguros.

Impacto de CVE en la gestión de vulnerabilidades en entornos OT

La gestión eficaz de vulnerabilidades en OT no se trata solo de saber qué CVEs existen; se trata de actuar sobre ellos sin interrumpir la producción. Este es el flujo de trabajo impulsado por CVE que Shieldworkz recomienda:

Paso 1- Inventario continuo de activos

No puedes gestionar vulnerabilidades en activos que no sabes que existen. Shieldworkz utiliza monitoreo pasivo de red OT para construir un registro de activos en vivo para cada PLC, HMI, historian y estación de trabajo de ingeniería, con versiones de firmware, versiones de software y detalles de exposición de red recopilados automáticamente.

Paso 2- Correlación de CVE

Tu inventario de activos se correlaciona continuamente con NVD, los avisos ICS-CERT y los feeds propietarios de inteligencia de amenazas OT de Shieldworkz. En el momento en que aparece un nuevo CVE para un PLC Siemens S7-1500 y tú tienes ese PLC en tu entorno, recibes una alerta automáticamente, en horas y no en semanas.

Paso 3- Puntuación de riesgo contextualizada para OT

No todos los CVEs son iguales en tu entorno. Shieldworkz superpone criticidad del proceso, estado de segmentación de red, explotabilidad en el mundo real y controles compensatorios sobre la puntuación base CVSS para producir una Puntuación de Riesgo Operativo, de modo que tu equipo aplique primero parches a los CVEs que más importan.

Paso 4 - Remediación guiada

Para cada CVE de alta prioridad, Shieldworkz proporciona una guía de remediación en lenguaje claro adaptada a las restricciones OT: instrucciones de parcheo, controles compensatorios para sistemas que no pueden parchearse (por ejemplo, PLC heredados con ciclos largos de mantenimiento) y recomendaciones de segmentación de red.

Paso 5- Reportes de cumplimiento

La actividad de gestión de vulnerabilidades se asigna automáticamente a los controles de IEC 62443, NIST CSF 2.0, NERC CIP y NIS2, brindando al CISO evidencia lista para el consejo sobre tu postura de seguridad OT sin horas de documentación manual.

El futuro de los CVEs

Formato JSON de CVE 5.0: Formato estructurado legible por máquina que permite la ingesta automatizada en herramientas SIEM, SOAR y de gestión de parches.

CVSS v4.0: Agrega métricas específicas para OT/ICS y mejora la granularidad para vulnerabilidades de sistemas nativos en la nube y embebidos.

Ecosistema ampliado de CNAs OT: Más proveedores OT y CERT nacionales convirtiéndose en CNAs, reduciendo el tiempo desde el descubrimiento hasta la publicación del CVE.

VEX (Vulnerability Exploitability eXchange): Nuevo estándar que permite a los proveedores comunicar si un CVE es explotable en una configuración específica del producto, crítico para los operadores OT que gestionan miles de CVEs.

Análisis CVE asistido por IA: Modelos de ML que predicen la explotabilidad, correlacionan CVEs con TTP de actores de amenazas y generan automáticamente firmas de detección, acelerando el tiempo desde la publicación del CVE hasta la defensa activa.

Conclusión

CVE es el lenguaje universal de la inteligencia de vulnerabilidades y, para los equipos de seguridad OT, dominar ese lenguaje es esencial. Recapitulemos lo básico:

CVE (Common Vulnerabilities and Exposures) le da a cada falla de software conocida un ID único y reconocido universalmente, eliminando la confusión entre equipos y proveedores.

El ciclo de vida de CVE va desde el descubrimiento hasta la asignación por una CNA, el enriquecimiento en NVD, la publicación y la remediación, con más de 400 CNAs cubriendo el ecosistema global de software.

Las puntuaciones CVSS califican la severidad de las vulnerabilidades de 0 a 10 en métricas Base, Temporal y Ambiental, pero el contexto OT es esencial para priorizar con precisión en entornos industriales.

ICS-CERT y las CNAs de Siemens/Schneider brindan cobertura OT dedicada de CVE. tu equipo debería estar monitoreando estos feeds continuamente.

La gestión de vulnerabilidades basada en CVE de forma eficaz sigue cinco pasos: Inventario → Correlacionar → Puntuar → Remediar → Reportar, y Shieldworkz automatiza los cinco en entornos OT.

Tendencias emergentes- CVE 5.0, VEX, integración SBOM y puntuación asistida por IA harán que la inteligencia de vulnerabilidades sea más rápida, más rica y más accionable para los defensores OT.

No permitas que una vulnerabilidad sin parche detener tu producción. La brecha entre el descubrimiento de CVE y la remediación OT es donde comienzan los incidentes industriales. Deja de perseguir alertas IT irrelevantes y comienza a priorizar los riesgos que realmente amenazan tu planta. Reserva una demostración con Shieldworkz hoy mismo para ver cómo convertimos datos CVE sin procesar en planes de acción automatizados y seguros para OT.

Recursos adicionales

Guía completa de Network Detection and Response NDR en 2026 aquí

Un informe descargable sobre el incidente cibernético de Stryker aquí

Guías de remediación aquí

Mejores prácticas de seguridad OT y guía para evaluación de riesgos aquí

Lista de verificación para evaluación de riesgos OT/ICS basada en IEC 62443 para el sector de manufactura de alimentos y bebidas aquí

Recibe semanalmente

Recursos y Noticias

Vea cómo nuestras soluciones de seguridad de OT líderes en la industria abordan los desafíos de seguridad críticos

También te puede interesar

Top 5 Removable Media Protection Strategies for Critical Infrastructure

Team Shieldworkz

Achieving NIS2 compliance through IEC 62443: A practical guide

Team Shieldworkz

Understanding the Phoenix Contact PLCnext Privilege Escalation Vulnerability

Team Shieldworkz

The Lake Risevatnet Dam Cyberattack: A Stark Reminder That Basic Hygiene Still Defeats Advanced OT Defenses

Team Shieldworkz

10 Peripheral Media Security Controls Every Organization Needs

Team Shieldworkz

USB Malware Protection Strategies for SCADA Systems

Team Shieldworkz