NIS2 & PLC Risikoabbildung: Wie EU-Versorgungsunternehmen Modbus- und IEC-basierte PLCs inventarisieren sollten

Team Shieldworkz

Wenn Sie heute ein CISO oder Anlagenleiter bei einem europäischen Versorgungsunternehmen sind, arbeiten Sie wahrscheinlich unter einem neuen Druck. Die Netzwerk- und Informationssicherheitsrichtlinie (NIS2) hat das Gespräch von "empfohlenen Best Practices" zu "verbindlichen gesetzlichen Anforderungen" verschoben, wobei die persönliche Haftung für das Management nun auf dem Tisch liegt.

Für viele Versorgungsunternehmen ist die größte Hürde der Compliance nicht das IT-Netzwerk, sondern der operative Technologiebereich (OT). Insbesondere die Hunderte von speicherprogrammierbaren Steuerungen (PLCs) und Remote Terminal Units (RTUs), die in Umspannwerken und Erzeugungsanlagen im Einsatz sind. Viele dieser Geräte sprechen veraltete Sprachen wie Modbus oder IEC 104, Protokolle, die Jahrzehnte vor dem Wort "Cyberkriegsführung" entwickelt wurden.

Sie können nicht schützen, was Sie nicht sehen können, und allzu lange haben sich OT-Vermögensinventuren auf statische Excel-Tabellen verlassen, die veraltet sind, sobald sie gespeichert werden. Um die strengen Anforderungen an das Asset Management und die Risikoanalyse gemäß NIS2 (Artikel 21) zu erfüllen, müssen Versorgungsunternehmen zu einer dynamischen, automatisierten Inventarisierung übergehen. Aber wie kartieren Sie diese fragilen "Black Box"-Geräte, ohne versehentlich das Netz offline zu schalten?

Dieser Leitfaden bietet einen sicheren, schrittweisen Rahmen für NIS2 & PLC Risiko-Mapping, um Ihnen bei der Inventarisierung Ihrer kritischsten Vermögenswerte zu helfen, ohne den Betrieb zu stören.

Bevor wir weitermachen, vergessen Sie nicht, unseren vorherigen Blogbeitrag "CISA's Beratung für Betreiber kritischer Infrastrukturen zur Verbesserung der sicheren Kommunikation" hier anzuschauen.

Das NIS2 Mandat: Warum "gut genug" verschwunden ist

Unter NIS2 werden Unternehmen im Energiesektor als "essenziell" eingestuft. Diese Bezeichnung geht mit strengen Verpflichtungen einher. Es reicht nicht mehr aus, eine Firewall an der IT/OT-Grenze zu haben. Sie müssen nun nachweisen:

Tiefgehende Asset-Sichtbarkeit: Ein umfassendes, aktuelles Inventar aller Hard- und Software.

Risikoanalyse: Eine dokumentierte Verständnis der Schwachstellen innerhalb dieser Vermögenswerte.

Lieferkettensicherheit: Bewertung der Sicherheitslage der Anbieter, die Ihre PLCs hergestellt haben.

Die Nichtbeachtung führt nicht nur zu einer Geldstrafe (bis zu 10 Millionen € oder 2% des globalen Umsatzes); sie kann zu temporären Berufsverboten für Führungskräfte führen, die Managementpositionen innehalten. Die Zeiten, in denen man Unwissenheit über ein entflohenes Modbus-Gateway in einem abgelegenen Umspannwerk vortäuschen konnte, sind vorbei.

Die Herausforderung: Das "Black Box"-Paradoxon

Warum ist die Inventarisierung von PLCs so schwierig? Es liegt an der Fragilität der veralteten industriellen Protokolle.

In der IT-Welt können Sie ein Netzwerk aggressiv "scannen". Sie pingen einen Server, und er pingt zurück. Sie fragen einen Port an, und er teilt Ihnen seine Version mit. Tun Sie dies bei einem 15 Jahre alten PLC, der einen Hochspannungs-Schalter steuert, und Sie riskieren eine Überlastung seiner CPU. Wir nennen dies das "Risiko des aktiven Scannens".

Modbus TCP/RTU: Ein Master-Slave-Protokoll ohne integrierte Sicherheit. Es vertraut jedem Befehl. Ein aggressiver Scan kann die Befehlswarteschlange überfluten, was dazu führt, dass der PLC einfriert oder zurückgesetzt wird.

IEC 61850 / IEC 60870-5-104: Obwohl moderner, laufen diese komplexen Protokolle häufig auf veralteter Hardware mit begrenzter Verarbeitungskapazität.

Dies schafft ein Paradoxon: Sie müssen wissen, welche Geräte Sie haben, um sie zu sichern (NIS2), aber der Versuch, sie effektiv zu finden, könnte den Dienst, den Sie zu schützen versuchen, stören. Die Lösung liegt in der passiven Entdeckung und protokollbewusster Analyse.

Schritt-für-Schritt: Ein sicherer Rahmen für die Inventarisierung von PLCs

Um die Lücke zwischen fragiler Hardware und strengen Vorschriften zu schließen, empfiehlt Shieldworkz einen vierphasigen Ansatz im Einklang mit den IEC 62443 Standards.

Phase 1: Passive Asset-Identifikation

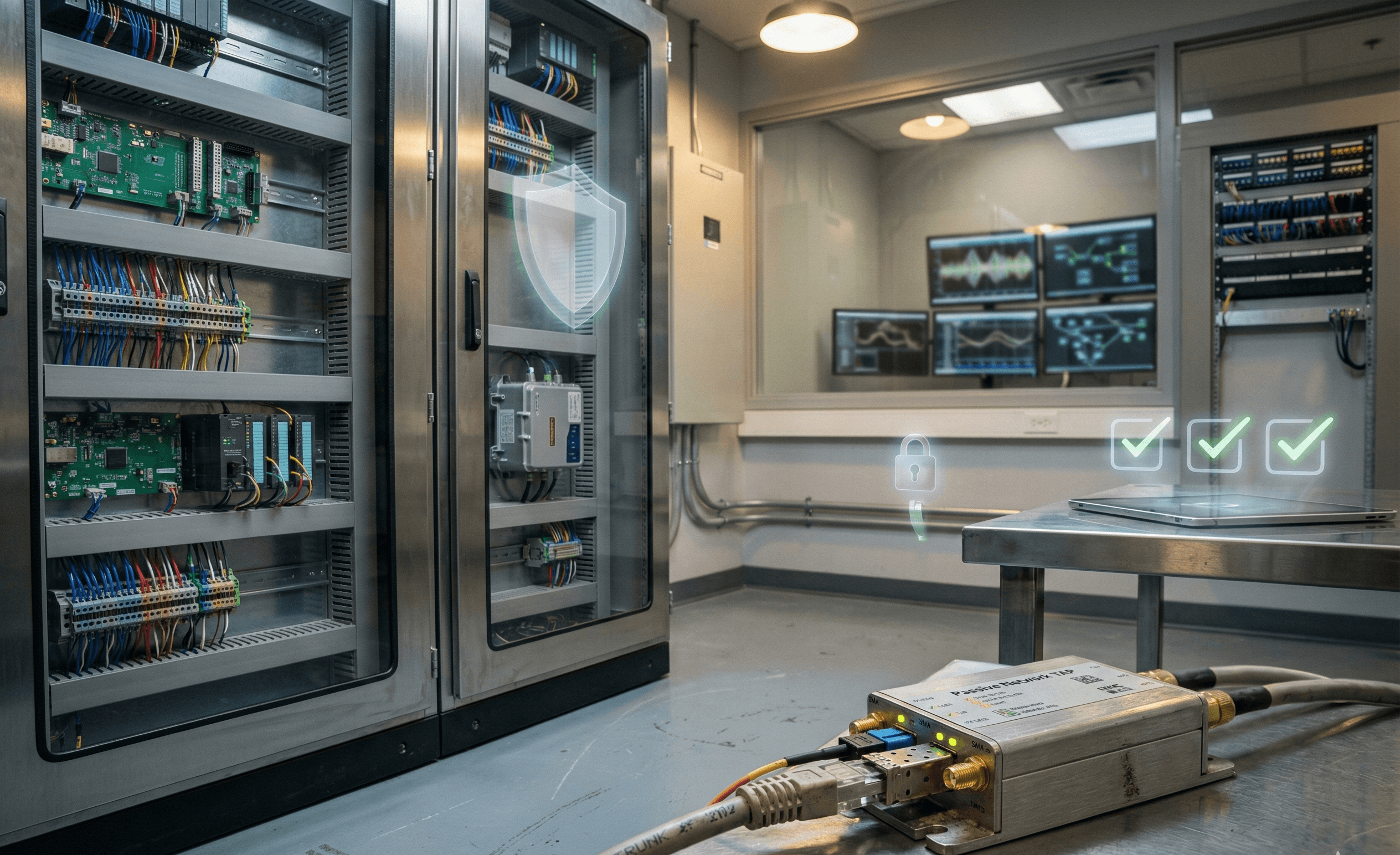

Anstatt Geräte zu "fragen", wer sie sind (aktives Scannen), hören wir zu, welches Gespräch sie bereits führen. Durch das Anbringen eines passiven Abgriffs oder das Konfigurieren eines SPAN-Ports auf Ihren industriellen Switches können Sie Kopien des Netzwerkverkehrs erfassen, ohne die PLCs zu berühren.

Was wir erfassen: MAC-Adressen, IP-Adressen, Hersteller-OUI (Organisationally Unique Identifier).

Das Ergebnis: Eine Ausgangskarte jedes Geräts, das im Netzwerk kommuniziert, einschließlich "Schatten-OT"-Geräten wie nicht autorisierten Wartungslaptops oder schurkischen Wi-Fi-Zugangspunkten.

Phase 2: Tiefgehende Protokollanalyse (DPI)

Sobald wir die Geräte sehen, müssen wir ihre Sprache verstehen. Deep Packet Inspection (DPI) erlaubt es uns, die Payloads industrieller Protokolle zu dissecten.

Für Modbus: Wir analysieren die Funktionscodes. Liest dieses Gerät nur Daten (Funktionscode 03/04), oder schreibt es Spulen (Funktionscode 05/15)? Ein PLC, der Schreibbefehle von einer unbekannten IP empfängt, ist ein kritisches Risiko.

Für IEC 61850: Wir parse GOOSE-Nachrichten (Generic Object Oriented Substation Event), um die Echtzeit-Steuerungsbefehle zu verstehen, die zwischen Relais gesendet werden.

Firmware-Erkennung: Häufig senden Geräte ihre Firmware-Version im Header von Einrichtungspaketen. Passive Analyse kann dies erfassen, um es mit CVE-Datenbanken (Common Vulnerabilities and Exposures) abzugleichen.

Phase 3: Netzwerk-Topologie- & Segmentierungsmapping

NIS2 und IEC 62443-3-2 betonen "Zonen und Kanäle". Sie müssen beweisen, dass kritische Steuergeräte vom Firmennetzwerk segmentiert sind.

Ihre Inventur muss den logischen Pfad des Verkehrs visualisieren.

Sprechen Ihre sicherheitsinstrumentierten Systeme (SIS) direkt mit dem Abrechnungsserver? (Sollten sie nicht).

Durchquert Modbus-Verkehr die Firewall in die Corporate-IT-Zone?

Phase 4: Kritikalitäts- & Risikoevaluation

Nicht alle PLCs sind gleich. Ein PLC, der die Temperatur der Pausenraum-Klimaanlage überwacht, ist weniger kritisch als der PLC, der die Turbinengeschwindigkeit steuert.

Risikomapping-Formel:

$$\text{Risikowert} = (\text{Kritikalität des Assets} \times \text{Schwere der Sicherheitslücke}) \times \text{Expositionsniveau}$$

Kritikalität des Assets: Hat dieses Gerät Auswirkungen auf Sicherheit, Erzeugungskapazität oder Umweltkonformität?

Schwere der Sicherheitslücke: Hat es ungepatchte Firmware mit bekannten Exploits (z.B. "Incontroller" oder "Pipedream" Malware-Ziele)?

Exposition: Ist es über das Internet oder Mobilfunk-Gateways zugänglich?

Technisches Deep Dive: Mapping von Modbus-Registern für Sicherheit

Für technische Leiter und Ingenieure geht das Risikomapping tiefer als nur zu IP-Adressen. Sie müssen die Speicherkarte des PLCs abbilden, um den physischen Einfluss eines Cyberangriffs zu verstehen.

Hacker hacken nicht einfach einen PLC; sie manipulieren spezifische Speicherregister, um den Prozess zu täuschen.

Der Angriffsvektor: Ein Angreifer könnte einen "Hochtemperaturalarm"-Setpoint (z.B. Modbus-Register 40001) von 100°C auf 1000°C überschreiben. Das System denkt, es ist sicher, während das Gerät überhitzt.

Die Verteidigung: Ihr Inventursystem muss identifizieren, welche Register kritischen Parametern entsprechen. Indem Sie "normale" Werte für diese spezifischen Register baselinen, können Sie Alarme für Prozessanomalien einstellen.

Beispiel: "Alarmiere mich, wenn sich der Wert im Register 40001 um mehr als 10% in 1 Minute ändert."

Diese Granularitätsebene verwandelt eine einfache "Geräteliste" in eine Cyber-Physikalische Risikoanalyse.

Übereinstimmung mit ENISA- & regulatorischen Standards

Ihr Inventurprojekt unterstützt direkt Ihre Compliance-Haltung. Hier erfahren Sie, wie diese Daten den Vorschriften zugeordnet werden:

Regulation / Standard | Anforderung | Wie Risikomapping es löst |

NIS2 Artikel 21 | Asset Management | Bietet eine dynamische, automatisierte Liste aller Hardware/Software. |

NIS2 Artikel 21 | Vorfallsbearbeitung | Historische Verkehrsdaten ermöglichen es Ihnen, zurückzuspulen und genau zu sehen, was während eines Vorfalls passiert ist (erforderlich für 24h-Berichterstattung). |

IEC 62443-2-1 | Risikobewertung | Kritikalitäts-Bewertung ermöglicht es Ihnen, Patches basierend auf tatsächlichem Risiko zu priorisieren, nicht nur CVSS-Werten. |

IEC 62443-3-3 | Systemintegrität | Baselines stellen sicher, dass unautorisierte Änderungen an der PLC-Logik oder Firmware sofort erkannt werden. |

Häufige Fallstricke in PLC-Inventarisierungsprojekten

Dem Papierdokument vertrauen: Wir haben kürzlich ein Versorgungsunternehmen auditiert, das behauptete, 50 PLCs zu haben. Unser passiver Scan fand 85. Die "extra" 35 waren Testeinheiten und Wartungs-Gateways von Anbietern, die nie dokumentiert wurden—perfekte Hintertüren für Angreifer.

Serielle Geräte ignorieren: Viele kritische PLCs verbinden sich über seriell (RS-485) mit einem Gateway. Wenn Sie nur die Ethernet-Seite scannen, verpassen Sie die Geräte hinter dem Gateway. Lösung: Verwenden Sie eine Lösung, die verschachtelte Protokolle analysieren kann.

"Einrichten und vergessen": Eine Inventur ist eine Momentaufnahme. NIS2 erfordert kontinuierliche Überwachung. Ein Auftragnehmer, der nächsten Dienstag einen Laptop anschließt, macht Ihre Inventur von heute ungültig.

Wie Shieldworkz hilft

Bei Shieldworkz wissen wir, dass im Versorgungssektor Verfügbarkeit entscheidend ist. Sie können sich keine Ausfallzeit für die Sicherheit leisten.

Unsere Agentic-AI Powered Infrastructure Protection Plattform ist speziell für die einzigartigen Einschränkungen von OT-Umgebungen konzipiert:

100% passive Sichtbarkeit: Wir nutzen fortschrittliche Netzwerktaps und SPAN-Port-Ingestion, um Ihre Modbus- und IEC-Assets zu kartieren, ohne ein einziges Paket zu senden, das den Betrieb stören könnte.

Automatisiertes Risikomapping: Unsere KI korreliert Asset-Kritikalität mit Echtzeit-Bedrohungsintelligenz, um Ihnen eine priorisierte "Fixliste" zu geben, nicht nur eine Flut von Alarmen.

Ständige Compliance: Wir kartieren Ihre Sicherheitslage automatisch auf NIS2 und IEC 62443 Anforderungen, generieren die Berichte, die Ihre Prüfer mit einem Klick benötigen.

Warten Sie nicht auf die Prüfung. Verschaffen Sie sich noch heute Sichtbarkeit in Ihre kritische Infrastruktur.

Fazit

NIS2 hebt die Messlatte für industrielle Cybersicherheit, bietet aber auch die Möglichkeit, die Kontrolle über Ihre OT-Netzwerke zurückzugewinnen. Indem Sie von statischen Tabellen zu dynamischem PLC-Risikomapping wechseln, erreichen Sie nicht nur Compliance—Sie bauen ein widerstandsfähigeres, zuverlässigeres und sichereres Versorgungsunternehmen.

Bereit für den Start Ihrer Risikomapping-Reise?

Laden Sie unsere "Wesentliche NIS2-Checkliste für organisatorische Bereitschaft" hier herunter

Zugriff auf unsere regulatorischen Leitfäden hier

Oder, machen Sie den nächsten Schritt und vereinbaren Sie ein kostenloses Beratungsgespräch mit unseren Experten: hier um Ihr Netzwerk zum ersten Mal klar zu sehen.

Wöchentlich erhalten

Ressourcen & Nachrichten

Erfahren Sie, wie unsere branchenführenden OT-Security-Lösungen kritische Sicherheitsherausforderungen gemäß KRITIS-Anforderungen bewältigen

Dies könnte Ihnen auch gefallen.

USB Security in Industrial Control Systems: 15 Controls That Actually Reduce Risk

Team Shieldworkz

What a mysterious New York sewer intrusion reveals about hybrid warfare

Prayukth K V

Top 5 Removable Media Protection Strategies for Critical Infrastructure

Team Shieldworkz

Achieving NIS2 compliance through IEC 62443: A practical guide

Team Shieldworkz

Understanding the Phoenix Contact PLCnext Privilege Escalation Vulnerability

Team Shieldworkz

The Lake Risevatnet Dam Cyberattack: A Stark Reminder That Basic Hygiene Still Defeats Advanced OT Defenses

Team Shieldworkz