تعزيز المرونة: خارطة طريق مركز عمليات أمن المرافق لعام 2026

برايوكت كيه في

بينما نمضي في الأسابيع الأولى من عام 2026، يتحول اهتمامنا إلى قطاع المرافق العامة. يخلق "التقارب العظيم" بين التكنولوجيا العملية (OT) وتكنولوجيا المعلومات (IT) مجموعة جديدة من تحديات الأمن والامتثال لأفرقة أمن المرافق العامة. بالنسبة لمراكز عمليات الأمن (SOCs) التي تحمي خطوط الطاقة والبنية التحتية للتوليد والشبكات، تغيرت الأهداف من مجرد "منع التوقف" إلى "ضمان مرونة البنية التحتية" في ظل تهديدات إلكترونية متطورة ونشاط داخلي وصدامات جيوسياسية متزايدة.

توضح منشور المدونة اليوم الاتجاهات الأساسية والتفويضات الامتثالية وأولويات الاستثمار لقطاع أمن المرافق العامة في عام 2026، تليها قائمة مراجعة جاهزية عملية.

قبل أن نتقدم إلى الأمام، لا تنسى مراجعة منشور مدونتنا السابق حول "المخطط الأمني لـ 2026 للتكنولوجيا العملية: التحول من الرؤية" إلى "المرونة", هنا.

الاتجاهات الأمنية والتحديات في عام 2026

صعود الذكاء الاصطناعي الذاتي و"العملاء الظل"

بحلول الآن، تجاوز الذكاء الاصطناعي مرحلة "الرُّوبوتات الدردشة" البسيطة إلى الذكاء الاصطناعي الذاتي. نحن نتحدث عن أنظمة قادرة على اتخاذ قرارات مستقلة ضمن الشبكة. بينما تستخدم مراكز عمليات الأمن هذه العوامل لأتمتة تحليل المستوى الأول، يستخدمها الجهات المهددة للقيام بتطفلات متعددة المراحل آلية والتكيف في الوقت الفعلي مع المناورات الدفاعية المضادة.

التحدي: الدفاع ضد الهجمات بسرعة الآلة يتطلب موقفًا دفاعيًا يعتمد على الذكاء الاصطناعي ضد الذكاء الاصطناعي. يعني هذا أن مركز عمليات الأمن لابد أن يحكم ليس فقط الوصول البشري، ولكن التحقق من هويات وتصريحات هؤلاء العوامل البرامجية الذاتية.

الحرب السيبرانية والجيوسياسية الفيزيائية

في عام 2026، يكاد يكون الفاصل بين "الهجوم السيبراني" و"التخريب الفيزيائي" غير مرئي كما رأينا في حالة البنية التحتية الحرجة في رومانيا وكذلك هجمات المغالطة في المطارات الهندية. الآن تستهدف المجموعات المدعومة من الدولة الموارد التي تعتمد على العاكسات (IBRs) ووحدات التحكم بالشبكة الذكية بشكل منسق.

الاتجاه: المتحولون يبدون بوضوح أنهم ينقلون أهدافهم من استهداف وحدات التحكم المنطقية القابلة للبرمجة (PLCs) إلى استهداف منطق القرار الأساسي الذي يحسن من استقرار الشبكة. إذا تمكن المهاجم من خداع محسن الذكاء الاصطناعي ليخطئ في حساب توازن الحمل على سبيل المثال، فإنهم يمكن أن يتسببوا في انقطاع الكهرباء دون الحاجة لـ "اختراق" جدار الحماية.

جاهزية التهديد الداخلي

مع تزايد أعداد التهديدات الداخلية وخطرها، سيكون عام 2026 هو العام الذي تتعامل فيه مراكز عمليات أمن المرافق العامة معها بطريقة متكاملة. يشمل ذلك اكتشاف أي أوامر طوعية أو غير طوعية صادرة، أو استخراج للبيانات أو سلوكيات غير متوافقة مع امتيازاتها أو مع الأمان العام للبنية التحتية.

أهداف الامتثال: التنقل في نرك سيب وسي أو سي 2

يتحرك امتثال المرافق في عام 2026 بعيدًا عن عمليات التدقيق الدورية "الإشارية في الزمن" لتحليل المخاطر والفجوات نحو المراقبة المستمرة للامتثال المحددة بالبنية التحتية.

نرك سيب (شمال أمريكا)

المعايير الجديدة تدخل حيز التنفيذ الكامل هذا العام:

إي أو بي-012-3 (جاهزية الطقس البارد): يجب أن تتضمن مراكز العمليات الأمنية الآن بيانات الطقس القصوى مع مراقبة الأمان. ينظر الآن إلى الهجوم السيبراني خلال "دوامة قطبية" كتهديد مشترك عالي الاحتمال.

تي بيل-008-1: سارية المفعول من 1 أبريل 2026، يتطلب هذا توسيع تحليلات الاستقرار الثابتة والعابرة لسيناريوهات الطقس القصوى، والتي يجب دعمها من قبل مركز عمليات الأمن من خلال التحقق من سلامة البيانات.

سي أو سي 2 (الضوابط النظامية والمنظمة)

بالنسبة للمرافق التي تقدم خدمات لأطراف ثالثة (مثل مراكز البيانات أو مدمجي المدن الذكية)، أصبحت المصادقة من النوع الثاني لسنة 2026 أمر ضروري.

الأمان والتوافر: هذه الأمور غير قابلة للتفاوض. في عام 2026، يبحث المدققون عن دليل على جمع الأدلة الآلي. إذا لم يكن بمقدور مركز العمليات الأمنية الخاص بك سحب تقرير وصول "نظيف" عبر واجهة برمجة التطبيقات في غضون 5 دقائق، يتم اعتبارك "في خطر".

سلامة المعالجة: مع استخدامنا المتزايد للذكاء الاصطناعي لموازنة الشبكة، يمثل إثبات أن مدخلات بياناتك غير تم التلاعب بها (لمنع "تسمم البيانات") الحدود الجديدة لعمليات تدقيق سي أو سي 2.

مجالات الاستثمار الرئيسية في أمان التكنولوجيا العملية لعام 2026

لتلبية هذه الأهداف، يتم توجيه النفقات الرأسمالية (CapEx) إلى ثلاثة دلو رئيسية:

مجال الاستثمار | أهداف عام 2026 |

مستويات مركز عمليات الأمن الذاتي | أتمتة 90% من معالجة التنبيهات في المستوى الأول باستخدام الذكاء الاصطناعي الذاتي لحل النقص في المواهب. |

الكشف عن الشبكة والتجاوب المحدد لـ OT مثل شيلدووركز | الكشف عن الشبكة والاستجابة لها الذي يفهم بروتوكولات الصناعة (DNP3، Modbus) بقدر فهمه لسجلات ويندوز. |

الأمان الهوية أولا | الانتقال إلى ما وراء المحيط نحو نموذج الثقة الصفرية حيث يكون لكل مستشعر، وكيل وفني هوية يمكن التحقق منها ومؤقتة. |

التوائم الرقمية للاستجابة للحوادث (IR) | استخدام نسخ رقمية دقيقة للشبكة للعب الأدوار في الاستجابة للحوادث دون المخاطرة بالبيئة الإنتاجية الحية. يمكن أيضًا استخدام مثل هذه البنية التحتية لتحويل الهجمات السيبرانية الواردة |

الحساسية الموظفين | تدريبات الاستجابة للحوادث والتدريب لضمان جاهزية الموظفين والمؤسسة |

الامتثال الذي يكمل أهداف الحوكمة الداخلية | الأدوات والعمليات لتكملة آليات الحوكمة الداخلية بأهداف الامتثال |

قائمة مراجعة مركز عمليات الأمن للمرافق لعام 2026

استخدم هذه القائمة لضمان توافق عملياتك مع أهداف المرونة لمدة سنة و3 سنوات.

الأهداف الاستراتيجية والحوكمة

[ ] تعيين "رئيس لحوكمة الأمن السيبراني": ضمان أن جميع عملاء الذكاء الاصطناعي المستخدمين في مركز عمليات الأمن لديهم "مفتاح إيقاف" بشري ومسؤولية واضحة.

[ ] جاهزية التهديدات الداخلية: تحديد جميع السيناريوهات "العالية المخاطر" التي تشمل الموظفين والاستعداد لها

[ ] تقارير على مستوى المجلس الإداري: تنفيذ لوحة معلومات المخاطر في الوقت الفعلي للمجلس الإداري التي تترجم الثغرات التقنية إلى "مخاطر توقف الشبكة" (بالدقائق/الساعات).

[ ] حساسية الموظفين: ضمان أن يكون جميع الموظفين على دراية بالتهديدات والاستجابات

التكنولوجيا العملية (OT) والأمن

[ ] أداء البرمجيات المرتكزة على العاكسات: إنشاء القواعد الأساسية للأمان للموارد التي تعتمد على العاكسات (الشمسية/الرياح) لاكتشاف التلاعب على مستوى القرار.

[ ] التحقق من العزلة الهوائية: إجراء تدقيق فعلي لضمان أن الجسور غير المقصودة بين تكنولوجيا المعلومات والتكنولوجيا العملية (مثل نقطة اتصال LTE لفني) لم تتجاوز الأمن.

[ ] سجلات مواد البرمجيات في سلسلة التوريد: يحتاج إلى سجل مواد البرمجيات لكل جهاز OT جديد لتتبع نقاط الضعف في المكتبات الخارجية.

الامتثال والتدقيق (SOC/NERC)

[ ] أتمتة أدلة سي أو سي 2: الانتقال من لقطات الشاشة اليدوية إلى جذب أدلة مدفوعة بواجهة برمجة التطبيقات لجميع معايير خدمات الثقة الخمسة.

[ ] دمج الطقس البارد: ربط نظام SIEM/SOAR الخاص بالمركز الأمني بالتغذية الجوية لتحفيز مزيد من الكتب اللعب الحذر المرتفع خلال الطقس القاسي (وفق إي أو بي-012-3).

[ ] نسخ احتياطية غير قابلة للتحويل: ضمان أن جميع ملفات تكوين الشبكة مخزنة في بيئة "مثبتة" غير قابلة للتغيير ومنفصلة عن الشبكة الرئيسية.

الاستجابة للحوادث (IR)

[ ] التحقق من التزييف العميق: تدريب موظفي مركز العمليات الأمنية والتقنيين الميدانيين على استخدام "التأكيد بالكود السري" خارج النطاق لمنع هج.ومات الهندسة الاجتماعية المبنية على التزوير العميق.

[ ] كتب اللعب بسرعة الآلة: نشر كتب "العزلة الذاتية" للأجزاء غير الحرجة (مثل Wi-Fi المكتب) مع الإبقاء على "البشر في حلقة" للمفاتيح المهمة.

كيف يتعامل مركز العمليات الأمنية الخاص بك مع الانتقال نحو أمان الذكاء الاصطناعي الذاتي والتحديات الناشئة التي تواجهها الأعمال اليوم؟

مهتم بإحاطة مخصصة حول إجراءات الأمان المحددة لتجزئة شبكة OT الخاصة بك تحدث إلى خبيرنا.

اختبر حلاً للكشف عن الشبكة والرد عليها لأمان OT، هنا.

مهتم بإحاطة متعمقة حول مركز العمليات الأمنية للتكنولوجيا العملية، دعنا نعرف هنا.

احصل على تحديثات أسبوعية

الموارد والأخبار

قد تود أيضًا

أهم 15 تحديًا في حماية أنظمة CPS وكيف يمكن لفرق OT التعامل معها

فريق شيلدوركز

تبسيط مستويات الأمان SL1-SL4 في IEC 62443 للدفاع عن البنية التحتية الحيوية

فريق شيلدوركز

الهجوم الذي فشل: دروس مستفادة من حادثة تقنية العمليات (OT) الوشيكة في السويد

برايوكت كيه في

NERC CIP-015 و المراقبة الأمنية للشبكة الداخلية (INSM)

فريق شيلدوركز

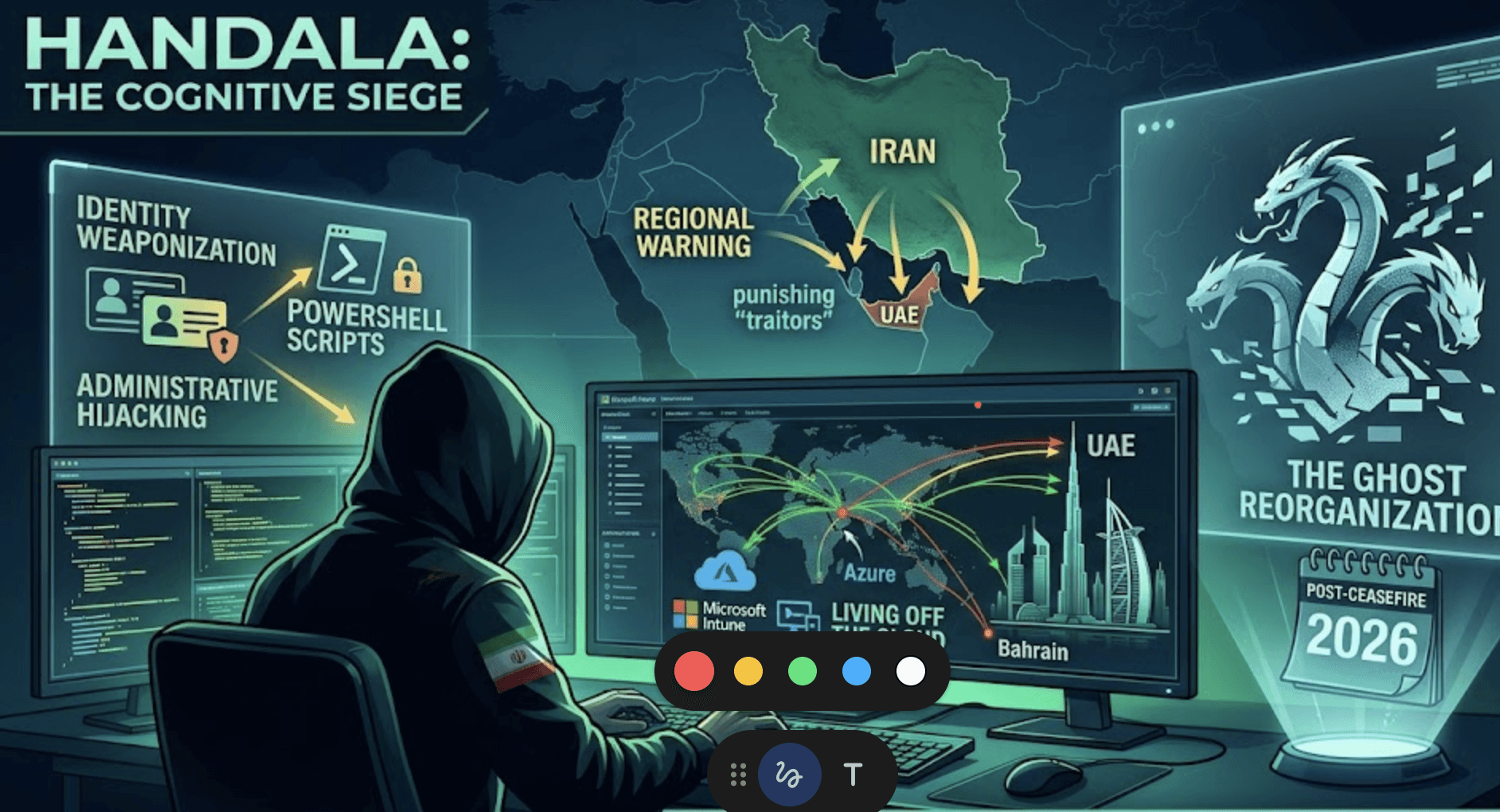

خطة حنظلة التالية: من "الاختراق والتسريب" إلى "الحصار الإدراكي"

برايوكت كيه في

ثغرات HMI في البندقية: تحليل متعمق لحادثة مضخة سان ماركو

برايوكت كيه في