مخطط الأمن التحكمي لعام 2026: الانتقال من "الرؤية" إلى "الصمود"

برايوكت كيه في

شهدت المحادثات حول أمان تقنية التشغيل (OT) تحولاً كبيراً في الأشهر الـ 24 الماضية. لم يعد من الكافي ببساطة "رؤية" الشبكة. مع التقاء التهديدات المدفوعة بالذكاء الاصطناعي وسلاسل التوريد المتزايدة التعقيد، يجب أن يركز ميزانيتك لأمان تقنية التشغيل لعام 2026 على استجابة فعالة ومعالجة مخاطر محققة. بالإضافة إلى التهديدات المعقدة، يواصل الفاعلون الذين ليس لديهم مهارات كبيرة مراقبة بيئات تقنية التشغيل للوصول وسرقة و/أو تشفير البيانات لابتزاز فدية.

تحدد منشور المدونة اليوم المجالات الرئيسية التي ينبغي على القادة الصناعيين تخصيص رؤوس أموالهم لها للانتقال إلى ما هو أبعد من الامتثال نحو الصمود التشغيلي الحقيقي.

قبل أن نتقدم، لا تنسى الاطلاع على منشور المدونة السابق حول "فك تشفير الهجمات المنسقة لتزوير مواقع GPS في المطارات الهندية" هنا.

الرؤية الآلية للأصول والحماية الفورية

كان الاحتفاظ بجرد الأصول على الورق أو جدول بيانات ممارسة جيدة منذ زمن بعيد. في عام 2026، أصبحت جرد الأصول اليدوية تمثل مسؤولية كبيرة. يجب أن تتخلى الميزانيات عن جداول البيانات الثابتة وتتجه نحو الاكتشاف الآلي والمستمر الحقيقي. بالإضافة إلى الاكتشاف، يجب أن تكون لديك الوسائل أيضًا لإجراء التحقق من بصمات الأصول وسلوكياتها. هذا مهم من منظور الأمن السيبراني وكذلك لتحسين الكفاءة التشغيلية.

الهدف: التشغيل بمخزون ديناميكي يشمل ليس فقط أجهزة التحكم المنطقية المبرمجة (PLCs) والواجهات البشرية الآلية (HMIs)، بل أيضاً المكونات المتداخلة وإصدارات البرامج الثابتة وحالة التصحيح ومسارات الاتصالات.

التغيير في الحماية: تخصيص الأموال للتصحيحات الافتراضية وحماية النقاط النهائية المصممة خصيصاً لأجهزة التحكم الصناعية القديمة التي لا يمكن إيقاف تشغيلها للتحديثات التقليدية.

ضمان نقل الحاجة للحماية أو بالأحرى مبرر الحماية عبر المؤسسة

مراقبة الشبكة والكشف والاستجابة (NDR)

تخبرك الرؤية بما هو موجود؛ بينما تخبرك المراقبة بما تفعله. عام 2026 هو عام الكشف والاستجابة المدارة (MDR) لتقنية التشغيل.

التثقيف السلبي مقابل الفعال: تظل المراقبة السلبية المعيار الذهبي للسلامة في الوقت الحالي. يجب أن تضع في الميزانية لـأداة NIDS مثل Shieldworkz التي يمكنها اكتشاف التهديدات والمساعدة أيضاً في العلاج. يجب أن يكون الأداة قادرة أيضًا على دعم المسح الفعال.

دمج الاستجابة: لا تكتف بالكشف. تأكد من أن أدوات مراقبة تقنية التشغيل الخاصة بك مدمجة مع مركز عمليات الأمان (SOC) لديك. خصص ميزانية لتطوير كتب استجابة للأساليب خاصة بتقنية التشغيل حتى يعرف فريقك تمامًا كيفية الرد عند حدوث شذوذ في فرن الصهر مقابل خادم البيانات.

تقييم المخاطر: معيار أمان تقنية التشغيل IEC 62443

يجب أن تكون تقييمات المخاطر في عام 2026 أكثر بكثير من مجرد حدث سنوي "لتحديد المهام". يلزم أن تكون محددة زمنيًا ومقيدة.

التخطيط والتخصيص: خصص ميزانية لتقييمات عميقة تعتمد على IEC 62443. يجب أن يتضمن ذلك عمليات تدقيق للتقسيم "الأوقات والمنافذ" لضمان عدم وجود شبكة لديك "مسطحة" حيث يستطيع أي اختراق الحركة جانبيًا.

المصادقة: استخدام أدوات المحاكاة والهجوم (BAS) المصممة لتقنية التشغيل للتحقق من أن ضوابط الأمان تعمل بالفعل.

إغلاق الحلقة: تخصيص "صندوق معالجة". الفشل الأكثر شيوعًا في أمان تقنية التشغيل هو تحديد الخطر دون وجود موازنة كافية لإصلاح الأجهزة أو البرمجيات التي تسببت فيه.

تأمين سلسلة التوريد "المرئية"

من المحتمل أن يحدث الانقطاع الكبير التالي بسبب بائع موثوق به.

كشف مكونات البرمجيات (SBOM): اعط الأولوية للبائعين الذين يقدمون قائمة شفافة بالمكونات البرمجية. خصص ميزانية لأدوات يمكنها التعرف وتحليل SBOMs للثغرات الأمنية.

تحكم وصول البائع: الانتقال من شبكات VPN "الدائمة" للصيانة. خصص ميزانية لحلول الوصول للشبكات بدون ثقة (ZTNA) التي تمنح البائعين الوصول فقط إلى أصول محددة لفترة زمنية محددة.

الصمود البشري: ما بعد "لا تضغط هنا أبدًا"

كما يعلم معظم كبار مسؤولي أمن المعلومات، لا يزال "العنصر البشري" الحلقة الأضعف، خاصة فيما يتعلق بالتعثرات العفوية مثل توصيل ذاكرة USB شخصية مصابة أو "تقنية التشغيل السري" (إدخال معدات غير مصرح بها).

الأولويات التدريبية: الانتقال نحو تمارين محاكاة معقدة. خصص ميزانية التدريب الخاصة بك لسيناريوهات تعتمد على الأدوار حيث يمارس العاملون الرد على هجوم عبر الفدية على واجهة الإنسان الآلي (HMI) في بيئة محاكاة.

الضمانات المادية: خصص ميزانية لمحطات تعقيم USB (أكشاك) ومنافذ USB المتينة. إذا كان يجب على الموظف استخدام ذاكرة قابلة للإزالة، فيجب أن تمر عبر محطة "تطهير" تقوم بمسحها في بيئة معزولة أولاً.

خارطة الطريق الميزانية لعام 2026

ولضمان بقاء مؤسستك في مقدمة المنحنى، ضع في اعتبارك استراتيجية التخصيص الربع سنوية للسنة المالية 2026:

الربع | منطقة التركيز | التسليم الرئيسي |

الربع الأول | الرؤية وخط الأساس | إكمال الجرد الآلي للأصول وخط الأساس لحركة المرور "العادية" عبر الشبكة. |

الربع الثاني | تقييم المخاطر | تنفيذ تدقيق IEC 62443؛ تحديد الأصول "الجوهرية" والتداخلات الفجائية. |

الربع الثالث | التصليب والاستجابة | تنفيذ ZTNA للموردين وتشغيل محاكاة لاستجابة الحوادث عبر الأقسام. |

الربع الرابع | التحقق والتصفية | إجراء محاكاة للهجوم والاختفاء (BAS) للتحقق من إصلاحات الربع الثاني/الثالث وتخطيط الميزانية لعام 2027. |

قائمة التحقق من الميزانية الأمنية لتقنية التشغيل لعام 2026.

أشارككم جدولاً لمساعدتك في التحضير لتقديم عرض تقديمي على مستوى C حول تعزيز قدرات أمان تقنية التشغيل لمؤسستك. يركز هذا التقرير على الانتقال من الرؤية السلبية إلى الصمود الفعلي.

قائمة التحقق من ميزانية أمان تقنية التشغيل لعام 2026

الفئة | عنصر الاستثمار الرئيسي | التركيز الاستراتيجي لعام 2026 | نوع الميزانية |

رؤية الأصول | إدارة الجرد الآلي لـ SBOM | تتبع مكونات البرمجيات في أجهزة PLCs/HMIs لإدارة الثغرات الأمنية "الأولية". | مصروفات رأس المال / المصروفات التشغيلية |

الدفاع عن النقاط النهائية القديمة | التصحيح الافتراضي والترسيخ للأنظمة التي لا يمكن إيقاف تشغيلها. | المصروفات التشغيلية | |

شبكة NDR | الكشف المُدار عن تقنية التشغيل (MDR) | مراقبة على مدار الساعة للبرتوكولات الصناعية (Modbus، OPC-UA، إلخ). | المصروفات التشغيلية (الخدمة) |

تكامل مركز الثقل للأمن (SOC) الموحد لـ IT/OT | دمج السجلات في لوحة عرض واحدة للاستجابة السريعة للحوادث. | مصروفات رأس المال (التكامل) | |

المخاطر والامتثال | علاج فجوات IEC 62443 | صندوق مخصص لـ "حلول العلاجات" لسد الفجوات المكتشفة أثناء التدقيق. | مصروفات رأس المال |

التحقق المستمر (BAS) | محاكاة الهجوم الآلي لاختبار مدى متانة التقسيمات. | المصروفات التشغيلية | |

سلسلة التوريد | الوصول للنظام بدون ثقة (ZTNA) | الانتقال من شبكات VPN إلى وصول مستهدف "عند الحاجة" عبر المتصفح للبائعين. | المصروفات التشغيلية |

تقييمات أمان البائع | مراقبة مستمرة لملفات المخاطر الحرجة للموردين. | المصروفات التشغيلية | |

العنصر البشري | تمارين محاكاة للحوادث في تقنية التشغيل | محاكاة تعتمد على الأدوار للعاملين (وليس فقط لتكنولوجيا المعلومات) على تجاوزات يدوية. | المصروفات التشغيلية (التدريب) |

محطات تعقيم USB "Dip" | أجهزة مادية لتعقيم الوسائط القابلة للإزالة عند مداخل المصنع. | مصروفات رأس المال | |

التقنيات الناشئة | الذكاء الصناعي المحسّن لتصنيف التنبيهات | نشر عملاء الذكاء الصناعي لتصفية "الضوضاء" من البروتوكولات الصناعية الخاصة. | المصروفات التشغيلية |

وأخيراً، الفكرة المحورية لعام 2026: في الماضي، كان يُنظر إلى أمان تقنية التشغيل كـ "مركز تكلفة". اليوم، هو "تأمين لاستمرارية العمل وسمعة العلامة التجارية". فكر في الأمر: كل دولار يتم إنفاقه على التحقق من نتائج الخطر اليوم يوفر ما لا يقل عن عشرة دولارات في الاستجابة الطارئة وفقدان الإنتاج غداً.

المزيد عن خدمات تقييم الامتثال وأمان تقنية التشغيل لدينا.

تعرف على المزيد عن خدمات الاستجابة للحوادث في Shieldworkz

تحدث إلى خبير IEC 62443 لدينا (نعم لدينا متخصص أمان مخصص يعرف كيفية تعديل تدابير الأمان الخاصة بك خلال الأوقات العجاف).

جرب منصة أمان تقنية التشغيل الخاصة بنا هنا.

احصل على تحديثات أسبوعية

الموارد والأخبار

قد تود أيضًا

أهم 15 تحديًا في حماية أنظمة CPS وكيف يمكن لفرق OT التعامل معها

فريق شيلدوركز

تبسيط مستويات الأمان SL1-SL4 في IEC 62443 للدفاع عن البنية التحتية الحيوية

فريق شيلدوركز

الهجوم الذي فشل: دروس مستفادة من حادثة تقنية العمليات (OT) الوشيكة في السويد

برايوكت كيه في

NERC CIP-015 و المراقبة الأمنية للشبكة الداخلية (INSM)

فريق شيلدوركز

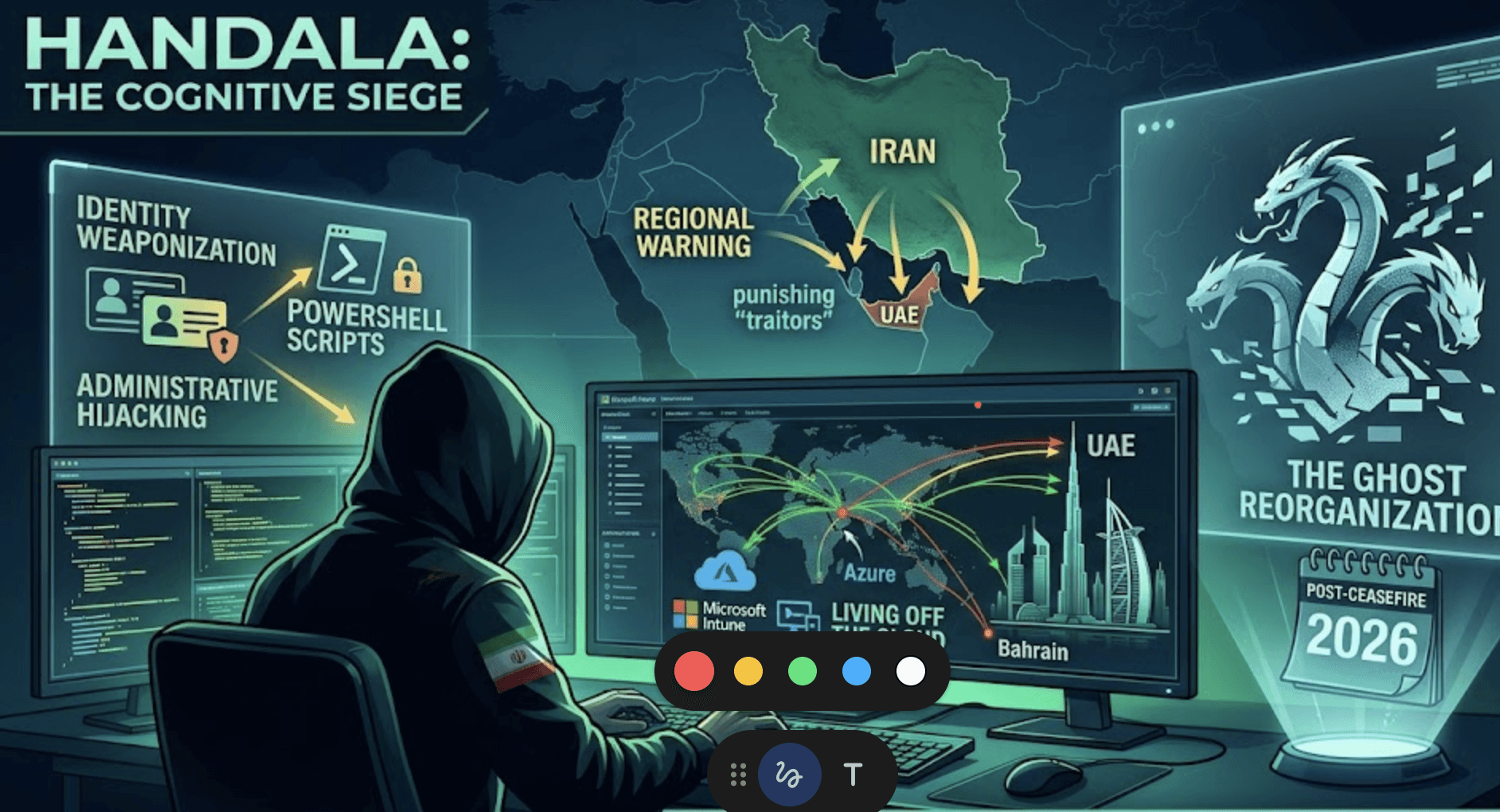

خطة حنظلة التالية: من "الاختراق والتسريب" إلى "الحصار الإدراكي"

برايوكت كيه في

ثغرات HMI في البندقية: تحليل متعمق لحادثة مضخة سان ماركو

برايوكت كيه في