داخل شيلدوركز: أنظمة كشف التسلل المدمجة (IDS) وأنظمة كشف التسلل الشبكية (NIDS) للشبكات الصناعية

فريق شيلدوركز

داخل Shieldworkz: نظام كشف التسلل ونظام كشف التسلل الشبكي المدمج للشبكات الصناعية

تعمل المصانع الصناعية اليوم على إيقاعات يمكن التنبؤ بها: يستدعي جهاز التحكم المنطقي القابل للبرمجة (PLC) جهاز استشعار كل ثانيتين، وتطلب SCADA البيانات على فترات منتظمة، وتجيب أنظمة الأمان بنفس الطريقة كل وردية. هذا التوقع هو ما يحافظ على استمرارية الإنتاج - وما يمكن للمهاجمين والأجهزة المعطوبة استغلاله. عندما يظهر أمر غير متوقع أو تدفق غير متوقع للحزم أو رسالة مشوهة، يمكن أن يؤدي ذلك إلى فقدان الإنتاج أو مخاطر السلامة أو أضرار مادية.

هنا تصبح نظام كشف التسلل ونظام كشف التسلل الشبكي المدمج للشبكات الصناعية ضرورية. تم تصميم هذه الأنظمة لفهم البروتوكولات الصناعية واحترام قيود الأمان وتقديم تنبيهات قابلة للتنفيذ وبدون تعطيل العمليات. في هذا الموضوع، سنشرح كيف يعمل الكشف المعتمد على الشبكة في بيئات عمليات التكنولوجيا (OT)، ولماذا لا تكون أدوات تكنولوجيا المعلومات كافية، وكيف يساعد نهج Shieldworkz المدمج مديري المصنع والمهندسين في مجال العمليات ومدراء أمن المعلومات (CISO) على اتخاذ قرارات أفضل وأسرع لحماية التوافر والسلامة.

ما هي نظم كشف التسلل المدمجة للشبكات الصناعية؟

نظام كشف التسلل (IDS): يراقب النشاط ويصدر تنبيهات عندما ينحرف السلوك عن السياسة أو أنماط هجوم معروفة. يراقب ويحذر - لكنه لا يحظر حركة المرور افتراضيًا.

نظام كشف التسلل المعتمد على الشبكة (NIDS): يستمع إلى سلك الشبكة باستخدام منفذ مرآة أو نقرة شبكة. يحلل تدفقات الحزم وتبادلات البروتوكول عبر القطاعات، ويكشف عن النشاط المشبوه الذي يؤثر على أجهزة متعددة.

عندما نقول مدمجة، نعني منطق الكشف وأجهزة الاستشعار التي تم دمجها في طبقة الشبكة الصناعية بطريقة آمنة للعمليات: خاملة افتراضيًا، واعية للبروتوكول ومضبوطة على سلوك تكنولوجيا العمليات.

لماذا تفشل أنظمة كشف التسلل القياسية لتكنولوجيا المعلومات/الشبكات في البيئات الصناعية:

تختلف الشبكات الصناعية عن شبكات تكنولوجيا المعلومات المكتبية بطرق تهم الكشف:

الأولوية: يضع تكنولوجيا العمليات أولوية الأمان والتوافر أولاً، ثم السرية. حظر الحزمة الخطأ يمكن أن يوقف الإنتاج أو يشير إلى التنبيهات.

أنماط حركة المرور: حركة مرور تكنولوجيا العمليات حتمية ودورية. يتصرف جهاز التحكم المنطقي القابل للبرمجة (PLC) بشكل متوقع؛ variance غالبًا ما يشير إلى مشكلة.

البروتوكولات: تستخدم تكنولوجيا العمليات بروتوكولات صناعية (Modbus، DNP3، PROFINET، IEC 61850، OPC UA، S7). أنظمة كشف التسلل لتكنولوجيا المعلومات التي تفهم فقط HTTP/DNS تفوت هدف أوامر تكنولوجيا العمليات.

تحمل زمن الانتقال: تتطلب أنظمة تكنولوجيا العمليات في كثير من الأحيان معدلات منخفضة جدًا من زمن الانتقال. الأجهزة التي تحظر الشيء بشكل مدمج قد تزيد من المخاطر بسبب التأخير.

قيود الجهاز: العديد من أجهزة التحكم المنطقي القابل للبرمجة ووحدات RTUs تعتبر أجهزة قديمة لا يمكنها استضافة عوامل الأمان أو إعادة التشغيل بدون موافقة.

نظرًا للاختلافات، تحتاج تكنولوجيا العمليات إلى كشف واع للبروتوكول، رصد سلبي يقرأ نية الرسائل ويعطي الأولوية للتنبيهات حسب تأثير الإنتاج.

كيف يعمل نظام كشف التسلل للشبكات الصناعية - نظرة مباشرة

محركان متكاملان

الكشف المعتمد على التوقيع

يبحث عن الأنماط الخبيثة المعروفة وبصمات الهجوم.

b. جيد في اكتشاف البرمجيات الضارة المعروفة أو الأدوات المستخدمة في بيئات مختلفة.

الكشف المعتمد على الشذوذ

يتعلم السلوك الطبيعي (التوقيت، أنواع الأوامر، أحجام الحمولة) ويرصد الانحرافات.

b. يكتشف التهديدات غير المعروفة أو الأخطاء التشغيلية التي لا تتم مطابقتها مع التوقيعات.

يعمل كلا المحركين معًا: التوقيعات تعطي نتائج مؤكدة عالية في المشكلات المعروفة؛ الكشف عن الشذوذ يجد النشاط الجديد أو المستهدف.

فحص الحزم العميق (DPI)

نظام كشف التسلل الشبكي الصناعي المصمم جيدًا يحلل حمولة البروتوكولات الصناعية ليرى ما يفعله الأمر، وليس فقط من أرسله. على سبيل المثال، كتابة Modbus التي تبدل لفًا حرجًا ليست ذات معنى إلا عندما يفهم نظام كشف التسلل الشبكي الجهاز المستهدف ونوع الأمر وما إذا كان هذا الفعل متوقعًا.

التوجيه السلبي - السلامة أولاً

يجب أن تتصل المستشعرات بمنافذ المرآة أو نقرات الشبكة في مناطق الشبكة الرئيسية. بهذه الطريقة يراقب المستشعر حركة المرور دون أن يكون في مسار حزم الإنتاج. إذا تعطل مستشعر، يستمر تشغيل الشبكة - مما يعد أمرًا بالغ الأهمية للسلامة.

الفوائد التي ستراها بسرعة

الكشف الأسرع عن الهجمات المستهدفة وتغيير التكوينات. يمكنك رؤية الأوامر الخبيثة أو غير العادية على السلك بدلاً من انتظار سجلات النقاط النهائية التي قد لا تكون موجودة.

اكتشاف الأصول التلقائي. البناء الرصدي السلبي يبني جردًا من الأجهزة والنماذج والبرمجيات - غالبًا ما يضيء على الأجهزة غير الموثقة.

الرؤية التشغيلية. تشير العديد من التنبيهات إلى وجود أجهزة استشعار فاشلة أو مشاكل في التكوين بقدر ما تشير إلى هجمات.

جاهزية البحث والتحليل. لقطات الحزم والجداول الزمنية تساعدك في إعادة بناء الحوادث وتسريع التعافي.

دعم الامتثال. المراقبة المستمرة تساعد في إظهار الضوابط المطلوبة من قِبَل معايير الأمان الصناعية.

التهديدات الصناعية الشائعة التي يساعد نظام كشف التسلل الشبكي في اكتشافها

أوامر الكتابة/الإجبار غير المرخصة على أجهزة تحكم PLC التي تغير النقاط المحددة أو تجري الأجهزة.

الحركة الجانبية حيث يتحرك المهاجمون من أنظمة المؤسسات أو الأنظمة الهندسية إلى مناطق التحكم.

إساءة استخدام البروتوكول والرسائل المشوهة التي تشير إلى أخطاء الأدوات أو الأجهزة العاطلة أو محاولات الاستغلال.

استخراج البيانات عبر محطات العمل الهندسية أو منصات القفز.

علامات مبكرة للبرامج الخبيثة أو الأدوات المدمرة التي تتلاعب بالمضيفين الهندسيين أو خوادم الملفات.

تكتيكات الوقاية العملية خطوة بخطوة

ابدأ باكتشاف الأصول بشكل سلبي. قم بتشغيل المستشعرات في وضع التعلم عبر دورات الإنتاج لرسم الخرائط للأجهزة وتدفقات المرور والسلوكيات الأساسية.

قم بتقسيم الشبكة باستخدام نموذج Purdue. ضع المستشعرات عند حدود المنطقة - المؤسسة/DMZ، DMZ/SCADA، SCADA/الخلايا.

اترك المستشعرات خاملة في البداية. تجنب الحظر المدمج حتى تقوم بالتحقق من السلوك وإجراءات الفشل المفتوح.

اضبط التوقيعات في سياق تكنولوجيا العمليات. قم بتعطيل قواعد تكنولوجيا المعلومات المزعجة. قم بتمكين قواعد بروتوكول تكنولوجيا العمليات ورفينها بناءً على العمليات المعروفة للمصنع.

درب النماذج الشاذة على دورات الإنتاج. استخدم نوافذ تمثيلية (ليلاً / نهارًا، تشغيل دفعي) لتجنب انحراف النموذج.

تكامل مع SIEM ونظام إصدار التذاكر لتكنولوجيا العمليات. اغني التنبيهات بالسياق الخاص بالجهاز ووجه الحوادث ذات الأولوية إلى مركز العمليات الأمنية والعمليات.

تعامل مع قواعد الكشف كنظام لتغيير السيطرة. اختبار، واعتماد، وتوثيق التغييرات على القواعد لتجنب التنبيهات المفاجئة.

ممارسة التدريبات الطاولة. استخدم التنبيهات المسجلة لتشغيل كتب التشغيل الخاصة بالحوادث مع فرق تكنولوجيا العمليات وأمن المعلومات.

تحديث القواعد والاستخبارات بانتظام. حافظ على مجموعات التوقيع والنماذج السلوكية حديثة بعد تغيير العمليات أو البرمجيات.

. قيس النتائج. تتبع تغطية الرؤية، معدلات الإيجابيات الكاذبة، متوسط الوقت للكشف، وتأثير الإنتاج المتجنب.

كيف تبني Shieldworkz نظام كشف التسلل المدمج

في Shieldworkz نصمم الكشف بما يتماشى مع حقائق تكنولوجيا العمليات. يعتمد نهجنا على ثلاثة مبادئ: السلامة أولاً، الاستخبارات التشغيلية، ووضوح العمل.

التوجيه السلبي الآمن افتراضيًا

نحن نستخدم مستشعرات خاملة متصلة بمنافذ المرآة أو نقارات الشبكة. هذا يتجنب إدخال زمن الانتقال أو نقاط الفشل الواحدة في شبكات التحكم الخاصة بك.

تحليل البروتوكولات بعمق مع سياق التصنيع

يقوم كشفنا بقراءة البروتوكولات الصناعية لفهم نية الأوامر. وهذا يعني أننا يمكننا إخبارك عندما يستهدف أمر الكتابة جهاز أمان مقارنة مع حالة القراءة الروتينية - ونعطي الأولوية وفقًا لذلك.

محركات الكشف الهجين

نجمع بين قواعد التوقيع المختارة للأنماط الهجوم المعروفة في أنظمة التحكم الصناعي مع خطوط الأساس الشاذة المصممة خصيصًا لكل مصنع. هذا يقلل من الضوضاء ويكتشف التهديدات الجديدة المستهدفة.

تنبيهات تعتمد على الأصول

كل تنبيه يضم السياق ذات الصلة بالجهاز - النموذج، البرمجيات، السلوك المتوقع - حتى يتمكن فريق تكنولوجيا العمليات من التحقق بسرعة والتصرف وفقًا لذلك.

كتب تشغيل قابلة للتنفيذ

تشمل التنبيهات خطوات الفرز المقترحة وتقييمات التأثير، مما يساعدك على اتخاذ القرار بشأن عزل جهاز ما، أو التراجع عن تغيير في التكوين، أو التصعيد للاستجابة للحوادث.

التحقيقات والتقارير

نحن نحافظ على لقطات الحزم والجداول الزمنية وسجلات الأحداث لتحقيقات الامتثال، مما يسهل إظهار ما حدث ومتى للمراجعين وأصحاب المصلحة.

أنماط النشر النموذجية

المصنع الفردي: مستشعر واحد أو اثنان في المركز، بالإضافة إلى وحدة تحكم مركزية. التركيز: جرد الأصول الشامل والكشف عن الشذوذ.

العمليات متعددة المواقع: مستشعرات محلية في كل موقع تغذي منصة تحليلات مركزية. التركيز: الترابط عبر المواقع وصيد التهديدات.

المرافق الحرجة (الطاقة، المياه): مستشعرات متعددة عبر المحطات الفرعية ومحطات التحكم، قواعد ذات أولوية لبروتوكولات المحطات الفرعية.

المواقع الهجينة: نظام كشف التسلل الشبكي بدون وكيل عبر الشبكة جنبًا إلى جنب مع رؤية المضيف الخفيفة على الخوادم الهندسية المدعومة ومحطات القفز.

المقاييس التي تهم قيادتك

تغطية الجهاز (% من أجهزة تكنولوجيا العمليات المكتشفة): الهدف هو اكتشاف ما لا يقل عن 95% من الأجهزة الموجودة في الموقع.

معدل الإيجابيات الكاذبة (تنبيهات لكل جهاز في الشهر): حافظ على الضوضاء منخفضة من خلال الضبط والمراجعة المنتظمة.

متوسط الوقت للكشف (MTTD): السعي إلى تقليل الوقت من العمل الخبيث إلى أول تنبيه قابل للتنفيذ.

تقليص الفترات الغير مخطط لها: ربط تحسينات الأمان بمؤشرات الأداء الرئيسية للإنتاج لإظهار القيمة التجارية.

الاعتراضات الشائعة والإجابات الواضحة

"هل سيعطل مصنعنا؟" لا - المستشعرات خاملة بشكل افتراضي وتحترم التصميم الفاشل المفتوح. نحن نتحقق بشكل مكثف قبل النظر في أي إجراءات مدمجة.

"سيولد هذا الكثير من التنبيهات." نحن نضبط النماذج التوقيعية والشاذة لتناسب دورات مصنعك. فترات التعلم الأولية والتعاون الوثيق بين تكنولوجيا العمليات والأمن تقلل الضوضاء بسرعة.

"لدينا أجهزة قديمة لا يمكننا تغييرها." هذا هو السبب في قيام بنشر نظام كشف التسلل الشبكي السلبي: تحصل على رؤية لتلك الأجهزة غير المعروفة دون تعديلها.

"من سيدير هذا؟" ابدأ بإيقاع مشترك بين تكنولوجيا العمليات والأمن. يمكن لـ Shieldworkz دعم عملية النشر وتقديم كتب التشغيل حتى يدير فريقك عملية الكشف بفعالية.

الخاتمة

نظام كشف التسلل ونظام كشف التسلل الشبكي للشبكات الصناعية يجلب الرؤية والأمان إلى الأماكن التي تفوتها أدوات تكنولوجيا المعلومات التقليدية. هم يقرأون بروتوكولات صناعية ويتعلمون السلوك الطبيعي ويكتشفون الأجهزة ويعرضون تنبيهات قابلة للتنفيذ - كل ذلك دون تعطيل الإنتاج. لمن مديري المصنع، والمهندسين في تكنولوجيا العمليات، ومدراء أمن المعلومات، يعني هذا اكتشاف أسرع وقرارات أوضح وتنسيق أفضل بين الأمان والعمليات.

إذا كنت ترغب في نقطة انطلاق منخفضة المخاطر وعالية القيمة، اطلب عرضًا توضيحيًا أو مراجعة للمرور الشبكي. سنقوم بتقييم أسبوع واحد من بيانات المرآة، وعرض النتائج ذات الأولوية، وتوضيح خطة نشر مرحلية تلائم عملياتك. سترى أين لديك نقاط عمياء، وأي التنبيهات هي الأهم، وكيفية ضبط الكشف حتى يمكن لفريقك التحرك بثقة. لحجز استشارة مجانية، تواصل معنا هنا.

احصل على تحديثات أسبوعية

الموارد والأخبار

قد تود أيضًا

أهم 15 تحديًا في حماية أنظمة CPS وكيف يمكن لفرق OT التعامل معها

فريق شيلدوركز

تبسيط مستويات الأمان SL1-SL4 في IEC 62443 للدفاع عن البنية التحتية الحيوية

فريق شيلدوركز

الهجوم الذي فشل: دروس مستفادة من حادثة تقنية العمليات (OT) الوشيكة في السويد

برايوكت كيه في

NERC CIP-015 و المراقبة الأمنية للشبكة الداخلية (INSM)

فريق شيلدوركز

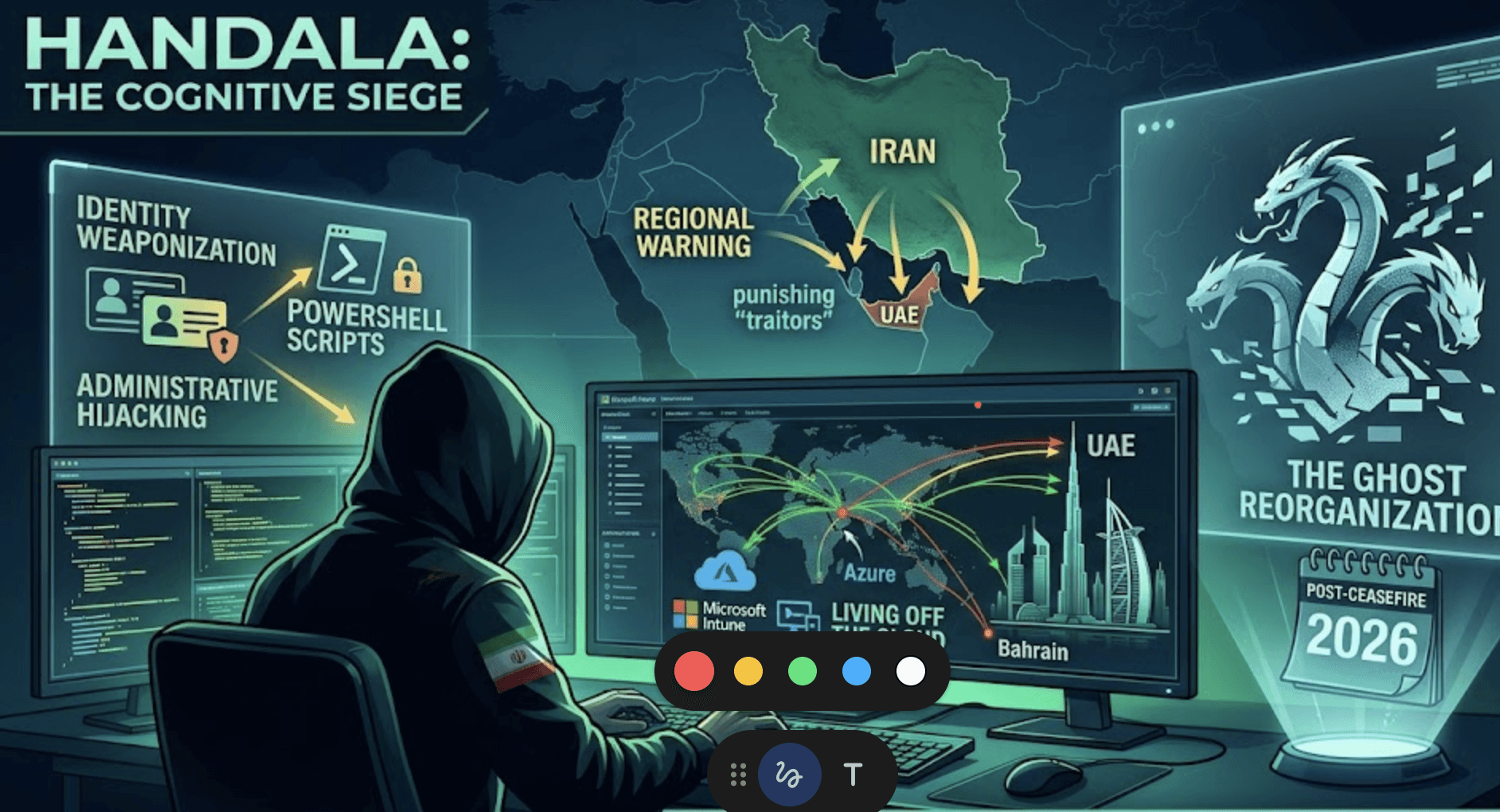

خطة حنظلة التالية: من "الاختراق والتسريب" إلى "الحصار الإدراكي"

برايوكت كيه في

ثغرات HMI في البندقية: تحليل متعمق لحادثة مضخة سان ماركو

برايوكت كيه في