ما وراء الفجوة الهوائية: تطور تقييمات مخاطر الأمان التشغيلي في عام 2026

بريوكث ك ف

تجاوز الفجوة الجوية: تطور تقييمات مخاطر أمن تكنولوجيا التشغيل في 2026

أيام الاعتماد على تقييم مخاطر سنوي ثابت ومعبأ مسبقاً تُجرى على لوحة تقريباً انتهت. تغيرت المنظومة التشغيلية من البرامج الخبيثة التي يقودها الإنسان إلى حملات التصيد المعقدة، وانتقلت الهيئات التنظيمية من "اقتراح" الإرشادات إلى فرض المحاسبة مع غرامات مالية كبيرة.

تغيرت التهديدات، وتغيرت اللوائح، وحان الوقت لنلقي نظرة جديدة على أساليب تقييم التهديدات.

إذا كنت قائد أمن تكنولوجيا التشغيل، مسؤول أمن المعلومات أو مدير موقع، إليك كيف يجب أن يتطور منهجية تقييم المخاطر لديك في 2026 للبقاء في البيئة التهديدية الجديدة.

قبل أن نتقدم، لا تنسى الاطلاع على منشور المدونة السابق لدينا حول فهم الجهات المناوئة الصينية وتقنيات التكتيكات والأساليب الأولويات التشغيلية هنا.

تقييم المخاطر أصبح الآن تمرينًا ديناميكيًا

حتى قبل عام واحد، كان العديد من الشركات يعتمد على جهد إدارة المخاطر المعبأ مسبقًا الذي يركز على تقييم المعايير المحددة مسبقًا. كان بعض هذه المعايير إما قديمة أو لم تكن ذات أهمية كبيرة من الناحية الأمنية. علاوة على ذلك، الحاجة إلى إضافة المعايير التي تجعل التقييم موثوقًا وملائمًا لتهديدات أمن تكنولوجيا التشغيل خاصة وتكوينات البيئة لم يكن محسوس من قبل، باستثناء بعض الجهات التنظيمية.

أكبر تغيير في 2026 هو زوال التقييم "اللقطة" المعبأ مسبقًا. لم يعد بإمكانك الاعتماد على ما يسمى بتقدير المخاطر الذي ينتهي بمجرد مغادرة المدقق للموقع.

الميزة | تقييم المخاطر التقليدي (قبل 2025) | التقييم الحديث (معيار 2026) |

التردد | سنوي أو نصف سنوي | أكثر تكراراً ويعتمد على الأحداث |

مصدر البيانات | المقابلات والرسوم التخطيطية الورقية | عن بُعد في الوقت الفعلي والتقاطة PCAP خفية بالإضافة إلى تحليل الرسوم التخطيطية للهندسة المعمارية |

مقياس المخاطر | نوعي (مرتفع/متوسط/منخفض) | كمي (الأثر المالي/تكاليف التوقف) |

التركيز | إدارة الثغرات | إدارة العواقب والمرونة |

الحوكمة | منفصل (تكنولوجيا المعلومات مقابل تكنولوجيا التشغيل) | موحد (تحت إشراف رئيس إدارة المخاطر) |

إدارة التهديدات | غائب أو قائم على قوائم المراجعة | يعتمد على اتخاذ خطوات محددة لمعالجة تهديدات محددة |

إدارة الحوادث | فحص بدائي وتأكيدات قائمة على استجابات الموظفين | مبنية على محاكاة الحوادث الفعلية وتصنيف الاستجابة |

مؤشرات الأداء الرئيسية | لا شيء أو أساسية | تقاس وتتماشى مع مستويات الأمن IEC 62443 |

بيئة التهديد الناشئة: الخصوم "المستدامون"

يجب أن تتناول تقييمات المخاطر في 2026 التهديدات التي تعد معقدة وتتصرف بشكل مختلف. لم نعد ندافع ضد المبتدئين في البرمجة أو المتسللين يدوياً؛ بل ندافع ضد وكلاء الذكاء الاصطناعي المدربين. بالإضافة إلى ذلك، تستهدف مجموعات مثل ScatteredSpider القطاعات والدول ككل. إن حملاتهم مستمرة وعلينا أن نضمن أن تقييم التهديدات يعكس هذا الواقع والتحدي الذي يقدمه لمشغلي التكنولوجيا التشغيلية.

إليك بعض الجوانب المرتبطة بالتهديدات الإلكترونية التي يجب أن تُنسج في أي إطار تقييم قد تفكر فيه:

الحملات الذاتية: يمكن لوكلاء الذكاء الاصطناعي الآن بشكل مستقل استكشاف وتعداد وانتقال عبر شبكات التكنولوجيا التشغيلية بتدخل بشري محدود. يجب أن يختبر تقييم المخاطر سرعة الاكتشاف (متوسط وقت الاكتشاف) والاستجابة وليس مجرد سرد قوة الحاجز (قد يعطي هذا انطباعًا خاطئًا حول الحالة الحقيقية للأمن).

الهندسة الاجتماعية فائقة الواقعية: لم تعد التصيد الاحتيالي والمكالمات الزائفة تتعلق برسائل البريد الإلكتروني السيئة الإملاء. الطلبات الصوتية والفيديو العميقة من "مديري المصنع" الذين يصرحون بصيانة الطوارئ هي المعيار الجديد. الطلبات الزائفة من الفاعلين التهديديين مدعية بأنها من الشركات المصنعة الأصلية أو حتى الجهات التنظيمية أصبحت شائعة الآن. يجب أن تتضمن التقييمات تدريبات "السلامة الإلكترونية" للإنسان، وليس فقط اختبارات اختراق الجدران النارية. يتضمن ذلك اختبارات عشوائية للتحقق مما إذا كان الموظفون يقعون في فخ المكالمات الزائفة من مقدمي الخدمة.

استخدام أدوات النظام القائمة (LotL): يستخدم المهاجمون أدوات المسؤول الشرعية (PowerShell، WMI) للاندماج في النظام. يجب على التقييمات تمييز السلوك "الطبيعي" الذي يكون فعلياً خبيثًا، ويتطلب وضع خط أساس لحالات العمليات المعروفة الجيدة.

النقاط الرئيسية في تقييم المخاطر: يجب أن يفترض نموذج المخاطر الخاص بك أن المحيط قد تم اختراقه بالفعل. السؤال في التقييم يتغير من "هل يمكنهم الدخول؟" إلى "كم من الوقت يمكننا طردهم قبل أن تتعرض نظم السلامة للخطر؟"

الحوكمة: دمج "السلامة الإلكترونية"

في 2026، لم يعد أمن تكنولوجيا التشغيل مجرد مشكلة في التكنولوجيا، بل هو مشكلة في الهندسة والسلامة.

تكامل HSE + Cyber: قامت المنظمات المبتكرة بدمج تقييمات المخاطر الصحية والسلامة والبيئة (HSE) مع تقييمات مخاطر الأمن السيبراني. يتم التعامل مع العيوب الإلكترونية في نظام السلامة المؤمّن (SIS) برسومات مع نفس الجدية مثل تسرب الغاز.

لغة غرفة المجلس: لا يمكنك إبلاغ "مخاطر عالية لـ CVE-2026-1234" إلى المجلس. يجب أن تبلغ: "خسارة محتملة قدرها 2.4 مليون دولار أمريكي في اليوم نتيجة الوصول غير المحسوم في خط التغليف." تستخدم تقييمات 2026 نماذج قياس خطر الأمن السيبراني (CRQ) لترجمة العيوب التقنية إلى التزامات في الميزانية العمومية.

الامتثال: المسؤولية، وليس مجرد مربعات اختيار

بحلول عام 2026، انتهت معظم الفترات السماح لللوائح الكبرى، وأصبح التنفيذ نشطًا.

NIS2 و CRA (أوروبا): بالنسبة للمنظمات التي تتعرض للاتحاد الأوروبي، يتم الآن تطبيق قانون المرونة السيبرانية (CRA) الذي يتطلب أن تكون المنتجات آمنة من التصميم. يجب أن تتحقق تقييمات المخاطر من قائمة المواد البرمجية (SBOM) لكل جهاز على أرض المصنع. إذا كنت لا تعرف البرامج الموجودة داخل وحدة التحكم القابلة للبرمجة لديك، فأنت غير ملتزم.

قوانين البنية التحتية الحاسمة (عالمي): بدءًا من قواعد الإفصاح الخاصة بالهيئة العامة للولايات المتحدة إلى إطار التقييم السيبراني للمملكة المتحدة (CAF) 4.0، يتركز التركيز على المسؤولية الشخصية للمديرين التنفيذيين. يجب أن تنتج التقييمات دليلاً يمكن الدفاع عنه من "الرعاية الواجبة"—يثبت أنك فعلت كل ما هو ممكن بصفة معقولة لمنع الإهمال.

التكنولوجيا: التقييمات المدفوعة بالذكاء الاصطناعي

لا يمكنك مكافحة تهديدات الذكاء الاصطناعي بجداول البيانات. التقييمات في 2026 تستفيد من التكنولوجيا للتوسع:

اختبار إجهاد النسخ الرقمية: بدلاً من الاختبار على الأنظمة الحية للإنتاج (مما يعرضها لخطر التوقف)، تستخدم المنظمات النسخ الرقمية لمحاكاة هجمات الفدية والتحقق مما إذا كان التقسيم يحافظ عليها.

اكتشاف الأصول بشكل خفي: لا يمكنك تقييم ما لا يمكنك رؤيته. الأدوات الحديثة تستمع بشكل سلبي لحركة مرور تكنولوجيا التشغيل (باستخدام الأسطح/الأغطية) لبناء جرد في الوقت الفعلي. إذا كان تقييمك يبدأ بقول "أرسل لي قائمة الأصول من خلال جدول البيانات"، فقد فشلت بالفعل.

قائمة التحقق: هل استعداد تقييم 2026 الخاص بك كاملاً؟

إذا كنت تخطط لتقييمك القادم، فتأكد من تغطيته لهذه الأمور الأساسية:

الأساس الفني أولاً: لا تعتمد على المخططات الشبكية القديمة التي لم يتم تحديثها منذ عقد من الزمان وتشمل الأصول المتقاعد. استخدم الاكتشاف الخفي لإنشاء خريطة "الحقيقة الواقعية".

الترجمة المالية: اقم كل خطر تقني على تأثير تشغيلي معين (مثل "توقف الخط 1").

تأثير التأمين: كيف يساعد التدقيق في خفض أسعار التأمين؟

التحقق من SBOM: تدقيق محدد لمكونات البرمجيات في سلسلة التوريد ضمن الأصول التشغيلية الخاصة بك.

اختبار الإجهاد للانتعاش: لا تختبر فقط آليات الدفاع؛ اختبر عملية الاستجابة والحا لأولياً. هل يمكنك إعادة بناء HMI من النسخ الاحتياطية في غضون 4 ساعات؟

التوافق مع السلامة: تأكد من استعراض التقييم من قِبَل مدير السلامة في المصنع/الموقع وليس فقط من قِبَل مسؤول أمن المعلومات.

تحدث إلى خبير تقييم أمن تكنولوجيا التشغيل من Shieldworkz.

احصل على تحديثات أسبوعية

الموارد والأخبار

قد تود أيضًا

أهم 15 تحديًا في حماية أنظمة CPS وكيف يمكن لفرق OT التعامل معها

فريق شيلدوركز

تبسيط مستويات الأمان SL1-SL4 في IEC 62443 للدفاع عن البنية التحتية الحيوية

فريق شيلدوركز

الهجوم الذي فشل: دروس مستفادة من حادثة تقنية العمليات (OT) الوشيكة في السويد

برايوكت كيه في

NERC CIP-015 و المراقبة الأمنية للشبكة الداخلية (INSM)

فريق شيلدوركز

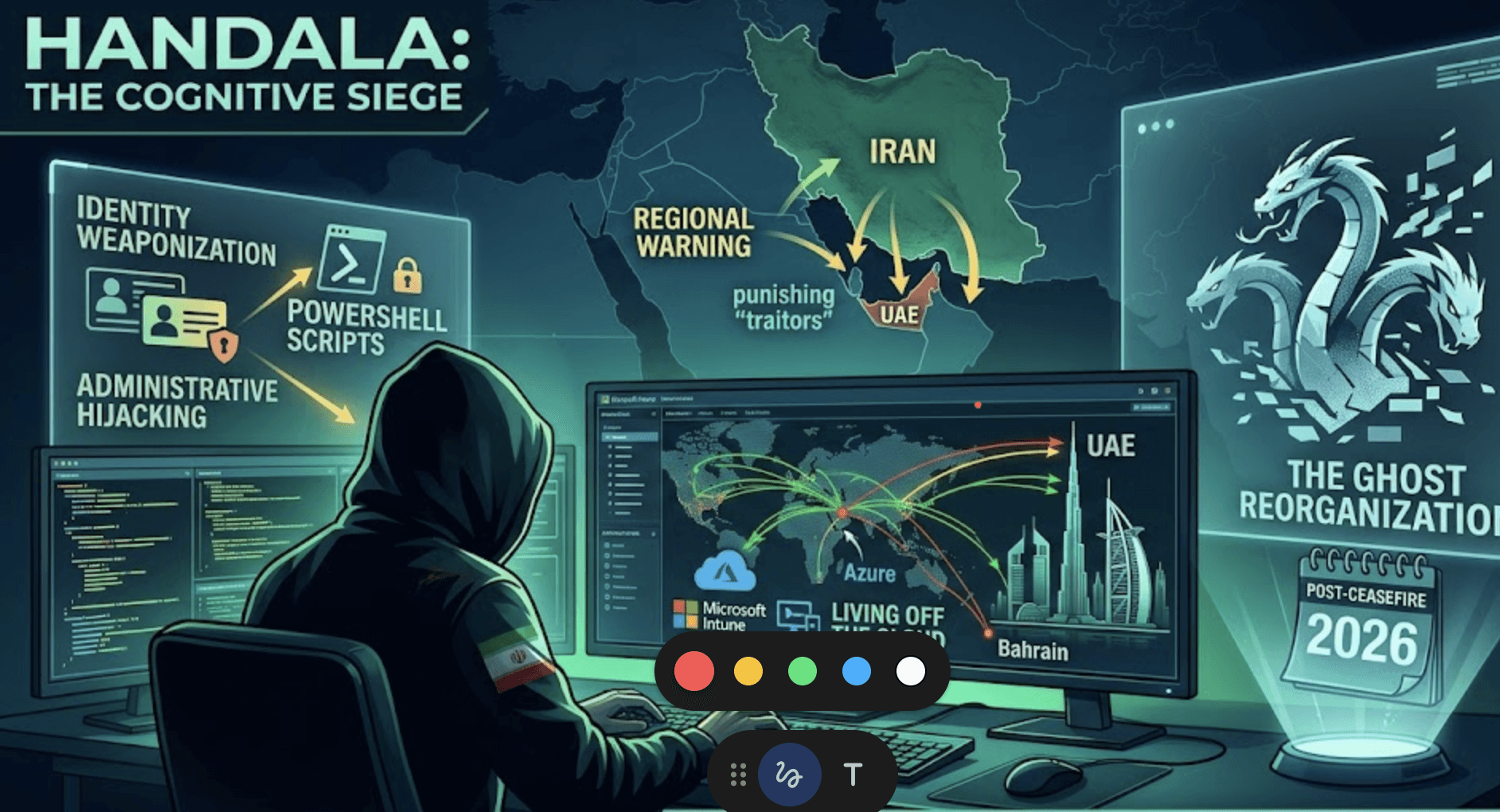

خطة حنظلة التالية: من "الاختراق والتسريب" إلى "الحصار الإدراكي"

برايوكت كيه في

ثغرات HMI في البندقية: تحليل متعمق لحادثة مضخة سان ماركو

برايوكت كيه في