ما هي الثغرات والتعرّضات الشائعة (CVEs) في أنظمة التقنية التشغيلية (OT)

فريق شيلدوركز

ما هو CVE؟

في كل أسبوع، يتم اكتشاف مئات الثغرات البرمجية الجديدة عبر أنظمة التحكم الصناعي، ومنصات SCADA، وأجهزة OT المتصلة. ومن دون لغة مشتركة لتسمية تلك الثغرات ووصفها وترتيب أولوياتها، ستتحدث فرق الأمن والقطاع الأوسع كلٌّ إلى الآخر دون فهم، وستتم معالجة مشكلات مختلفة، وستُفوت مخاطر حرجة، وسيُهدر الوقت.

قبل أن نبدأ هذه الرحلة المتعمقة، لا تنسَ الاطلاع على تدوينة المدونة السابقة بعنوان ما هو النظام السيبراني-الفيزيائي (CPS) هنا.

تلك اللغة المشتركة هي CVE (الثغرات والتعرّضات الشائعة). ومنذ عام 1999، أصبح CVE نظام المرجعية العالمي الذي يتيح للمورّدين والحكومات والباحثين وفرق الأمن في جميع أنحاء العالم الاتفاق بدقة على الثغرة المقصودة، ومدى خطورتها، ومدى إلحاح معالجتها.

في بيئات OT وICS، حيث يمكن لبرنامج PLC واحد غير مُرقّع أو خادم SCADA واحد أن يوقف مصنعًا بالكامل أو يتسبب في حادثة سلامة، فإن فهم CVE ليس خيارًا. بل هو أساس لا غنى عنه.

يجيب هذا الدليل عن كل ما قد تتساءل عنه بشأن CVE: ما هو، وكيف يعمل، ومن يديره، وأي الثغرات تستوفي المعايير، وكيف يتم تقييمها، والأهم من ذلك، كيف يحوّل Shieldworkz معلومات CVE إلى حماية عملية واقعية لبيئات OT.

لماذا يُعد CVE مهمًا لبيئات OT والأنظمة الصناعية

تخيل وجود ثغرة حرجة غير مكتشفة في نظام SCADA الخاص بمصنعك لمدة ستة أشهر. المهاجمون يعرفون بوجودها لأنها تحمل معرّف CVE ولها إدخال عام في قاعدة بيانات الثغرات الوطنية. فريقك لا يعرف ذلك، لأن أحدًا لم يربط عملية تتبع CVE ببيئة OT لديك. تلك الفجوة هي بالضبط المكان الذي تبدأ منه الحوادث الصناعية.

الثغرات والتعرّضات الشائعة (CVE) هي المعيار العالمي لتحديد الثغرات الأمنية وتسميتها. ومنذ إطلاقها عام 1999 بواسطة مؤسسة MITRE، قامت منظومة CVE بفهرسة أكثر من 200,000 ثغرة، وأصبحت العمود الفقري لإدارة الثغرات الحديثة. لكن في بيئات OT وICS وCPS، حيث قد يعني ترميم ثغرة في PLC إيقاف الإنتاج لمدة 72 ساعة، تصبح إدارة CVE تحديًا مختلفًا تمامًا.

كيف يعمل نظام CVE؟

يتبع مسار CVE دورة حياة منظمة تبدأ من الاكتشاف وتنتهي بالنشر. إليك كيف تنتقل الثغرة من الباحث إلى المعالجة:

المرحلة | الجهة المنفذة | ما الذي يحدث |

1. الاكتشاف | باحث أمني / مورّد / مكافآت اكتشاف الثغرات | يتم العثور على ثغرة جديدة في البرمجيات أو الأجهزة |

2. الإبلاغ | يتواصل الباحث مع CNA أو MITRE | تُبلّغ تفاصيل الثغرة عبر الإفصاح المسؤول |

3. التخصيص | CNA (سلطة ترقيم CVE) | يتم حجز معرّف CVE وتخصيصه للثغرة |

4. التحليل | محللو NVD (NIST) | تتم مراجعة التفاصيل الفنية؛ وحساب درجة CVSS |

5. النشر | NVD / CVE.org | يتم نشر الإدخال للعامة، ويمكن للمورّدين والأدوات والفرق التحرك |

6. المعالجة | المورّدون المتأثرون / ملاك الأصول | يتم إصدار التصحيحات؛ وتطبقها المؤسسات |

الجهات الرئيسية في هذه العملية هي سلطات ترقيم CVE (CNAs). وهي مؤسسات مخوّلة بتخصيص معرّفات CVE ضمن نطاقها. وتُعد شركات تقنية كبرى مثل Microsoft وCisco وSiemens وRockwell Automation وSchneider Electric جميعها CNAs، ما يعني أنها تستطيع إصدار معرّفات CVE للثغرات في منتجاتها الخاصة.

حول معرّفات CVE

يتبع معرّف CVE الصيغة التالية: CVE-[السنة]-[الرقم]. على سبيل المثال، CVE-2026-44228 هي الثغرة الشهيرة Log4Shell، وهي ثغرة حرجة في Apache Log4j أثرت في الأنظمة المؤسسية وأنظمة OT حول العالم.

تشريح معرّف CVE |

•الصيغة: CVE-YEAR-NUMBER (مثال: CVE-2021-44228) • CVE = برنامج الثغرات والتعرّضات الشائعة • 2026 = السنة التي تم فيها تخصيص معرّف CVE (وليس بالضرورة سنة الاكتشاف) • 44228 = رقم تسلسلي فريد • المعرّف دائم، ولا يتغير أبدًا ولا يُعاد استخدامه • تتم الإشارة إليه بشكل متسق عبر NVD، وتنبيهات المورّدين، وقواعد SIEM، وأدوات إدارة التصحيحات |

بمجرد تخصيصه، يصبح معرّف CVE نقطة المرجع الموحدة عبر كامل سلسلة أدواتك الأمنية، من موجزات معلومات التهديدات إلى قواعد الجدار الناري إلى ماسحات الثغرات.

ما الخصائص التي يجب أن تتوفر في الثغرة لتستحق CVE؟

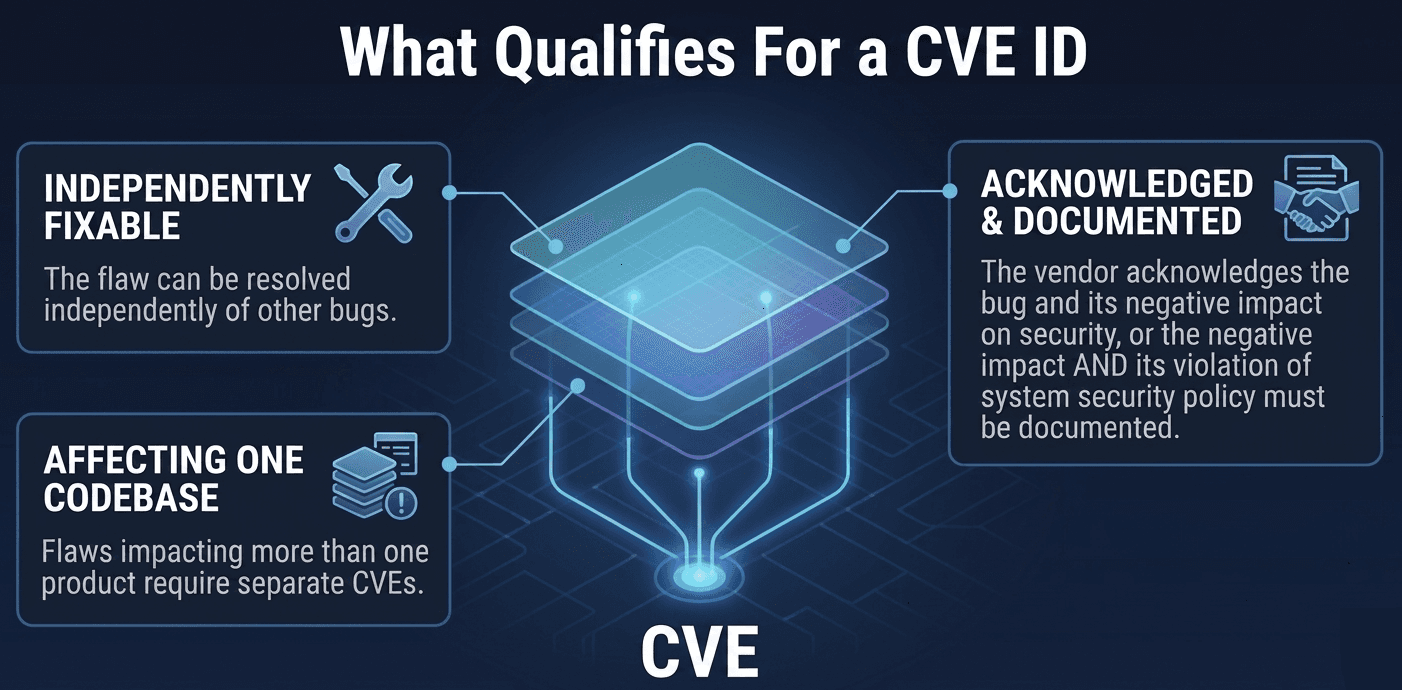

ليست كل مشكلة برمجية تستحق CVE. يطبق MITRE ثلاثة معايير صارمة. يجب أن تكون الثغرة:

قابلة للإصلاح بشكل مستقل: يمكن ترقيع الثغرة أو تخفيف أثرها من دون إصلاح شيء آخر. وإذا كانت هناك ثغرتان تتطلبان الإصلاح نفسه، فقد تشتركان في CVE واحد.

معترفًا بها من قِبل المورّد أو موثقة في المجال العام: إما أن يؤكد مطوّر البرنامج وجود الثغرة، أو توجد أدلة عامة موثوقة (مثل استغلال عامل أو ورقة بحثية).

تؤثر في قاعدة شيفرة واحدة فقط: إذا كانت الثغرة نفسها موجودة في عدة منتجات بسبب مشاركة الشيفرة المصدرية، فعادةً ما يحصل كل منتج على CVE خاص به.

عمليًا، يعني هذا أن نقاط الضعف في التهيئة، وعيوب التصميم، وقضايا السياسات لا تحصل عادةً على معرّفات CVE؛ إذ تتم معالجتها عبر أطر أخرى مثل CWE (التعداد الشائع لنقاط الضعف) أو CCE (التعداد الشائع للتهيئة)

ما هو نظام تقييم شدة الثغرات الشائع (CVSS)؟

CVSS ينتج درجة رقمية من 0.0 إلى 10.0 تقابل تصنيفًا للشدة. الإصدار الحالي هو CVSS v3.1، مع توفر v4.0 الآن. وتُبنى الدرجة عبر ثلاث مجموعات من المقاييس:

الدرجة الأساسية: الخصائص الجوهرية لمسار الهجوم، والتعقيد، والامتيازات المطلوبة، وتفاعل المستخدم، وتأثير السرية/السلامة/التوافر.

الدرجة الزمنية: تُعدّل وفق نضج الاستغلال (هل شيفرة الاستغلال متاحة للعامة؟) وتوفر المعالجة.

الدرجة البيئية: تُخصّص الدرجة لبيئتك المحددة، وهي مهمة في OT، حيث قد تتحول ثغرة IT متوسطة إلى حرجة لأنها تتحكم بعملية مادية.

قد تحصل ثغرة تؤثر في محطة عمل هندسية تعمل بنظام Windows على درجة 7.5 (عالية) في بيئة IT. وإذا كانت تلك المحطة تشغل برنامج SCADA يتحكم في محطة معالجة مياه، فقد ترفعها الدرجة البيئية إلى 9.8 (حرجة). احرص دائمًا على وضع سياق CVSS بما يتناسب مع بيئة OT لديك.

مستويات شدة CVSS وأزمنة الاستجابة الموصى بها في OT:

الشدة | نطاق CVSS | الإجراء في OT |

حرجة | 9.0–10.0 | طبّق التصحيح فورًا أو أوقف العملية |

عالية | 7.0–8.9 | طبّق التصحيح خلال 24–72 ساعة |

متوسطة | 4.0–6.9 | طبّق التصحيح خلال 30 يومًا |

منخفضة | 0.1–3.9 | نافذة الصيانة التالية |

لا شيء | 0.0 | لا يلزم اتخاذ إجراء |

من يقود جهود CVE؟

مؤسسة MITRE: الجهة الراعية والمشغلة لبرنامج CVE، بتمويل من CISA/DHS. وتدير قائمة CVE وتشغّل سلطة CNA الأساسية.

CISA: وكالة اتحادية أمريكية تدير ICS-CERT، وتنشر تنبيهات OT/ICS، وتحافظ على سجل KEV (الثغرات المستغلة المعروفة)، مع الإشارة إلى CVEs التي يجري استغلالها فعليًا في العالم.

سلطات ترقيم CVE (CNAs): أكثر من 350 مؤسسة حول العالم مخوّلة بتخصيص معرّفات CVE، بما في ذلك Microsoft وCisco وSiemens وSchneider Electric وفرق CERT الوطنية ومنصات مكافآت اكتشاف الثغرات.

فريق NVD في NIST: يثري إدخالات CVE بدرجات CVSS وتصنيفات CWE وخرائط CPE، محولًا معرّفات CVE الخام إلى معلومات قابلة للتنفيذ.

أي الثغرات تستوفي معايير CVE؟

إن فهم ما يحصل على CVE وما لا يحصل عليه أمر بالغ الأهمية لفرق OT التي تبني سجلات مخاطر الأصول.

الثغرات التي تستوفي المعايير

ثغرات تنفيذ الشيفرة عن بُعد (RCE) في البرمجيات الثابتة أو البرمجيات

ثغرات تجاوز المصادقة في بروتوكولات ICS (Modbus، DNP3، OPC-UA)

تجاوزات المخزن المؤقت وتلف الذاكرة في الأنظمة المدمجة

حقن SQL وXSS في واجهات HMI/SCADA الويب

نقاط الضعف التشفيرية في اتصالات الأجهزة الصناعية

تصعيد الامتيازات على محطات العمل الهندسية

الثغرات التي لا تستوفي المعايير

التهيئات الافتراضية غير الآمنة، فهذه أخطاء تهيئة وليست ثغرات

حجب الخدمة الناتج عن سلوك طبيعي ومتوقع

الثغرات النظرية أو غير المؤكدة من دون إثبات عملي للاستغلال

. مشكلات في منتجات OT غير المدعومة أو المنتهية العمر التشغيلي والتي يرفض المورّدون الاعتراف بها

. فجوات الأمن المادي مثل خزائن التحكم غير المقفلة

ينشر ICS-CERT تنبيهات تغطي ثغرات OT حتى عندما لا يكون هناك CVE، باعتباره مصدرًا ثانويًا مهمًا يراقبه Shieldworkz باستمرار لعملائه.

قواعد بيانات CVE المفتوحة

تشكل قواعد البيانات المفتوحة هذه نقطة البداية لأي برنامج تتبع CVE في بيئات OT:

قواعد بيانات CVE الرئيسية لفرق أمن OT |

• NVD (nvd.nist.gov) - قاعدة بيانات CVE الحكومية الأمريكية الأساسية، وتضم درجات CVSS وخرائط CPE وتصنيفات CWE • قائمة MITRE CVE (cve.mitre.org) - السجل المرجعي الرسمي لـ CVE الذي تديره جهة البرنامج • تنبيهات ICS-CERT (cisa.gov/ics-advisories) - تنبيهات الثغرات الخاصة بـ OT/ICS الصادرة عن CISA • بوابات المورّدين - Siemens ProductCERT، Schneider Electric، Rockwell Automation، ABB Cybersecurity • OpenCVE (opencve.io) - منصة مجانية ومفتوحة المصدر لمراقبة CVE مع اشتراكات تنبيه • Exploit-DB (exploit-db.com) - قاعدة بيانات مفتوحة تتضمن تفاصيل الاستغلالات العامة للإثبات العملي |

اربط كل إدخال CVE بمخزون أصول OT لديك باستخدام علامات CPE (التعداد الشائع للمنصات). سيحوّل ذلك قائمة ثغرات عامة إلى سجل مخاطر مستهدف خاص بوحدات PLC وHMI وRTU التي تعمل في مصنعك.

فوائد CVE في أمن OT السيبراني

لغة موحدة: تتيح معرّفات CVE لفريق CIRT لديك ومورّدي OEM ومتكاملي الأنظمة والجهات التنظيمية الإشارة إلى الثغرة نفسها دون أي غموض، مما يزيل سوء الفهم أثناء الاستجابة للحوادث.

ترتيب أولويات التصحيح: تسمح درجات CVSS لفرق OT بترتيب الثغرات حسب المخاطر، وهو أمر أساسي عندما يتطلب ترميم بيئة إنتاج مباشرة توقفًا مجدولًا.

الامتثال التنظيمي: تشير معايير IEC 62443 وNERC CIP وNIS2 جميعها إلى إدارة الثغرات القائمة على CVE كضبط أساسي.

اكتشاف أسرع: تُبنى قواعد SIEM وتواقيع IDS وماسحات الثغرات حول معرّفات CVE، ما يعني أن الثغرات المعروفة تُطلق التنبيهات تلقائيًا.

رؤية سلسلة التوريد: يمتد تتبع CVE إلى البرمجيات الثابتة والمكونات الخارجية في أجهزة OT، وهو أمر بالغ الأهمية لإدارة مخاطر سلسلة التوريد.

سجل تدقيقي: تنشئ سجلات CVE تاريخًا موثقًا للثغرات المعروفة وإجراءات المعالجة، وهو أمر أساسي أثناء التحليل الجنائي بعد الحادثة ومطالبات التأمين.

أثر CVE على إدارة الثغرات في بيئات OT

إن الإدارة الفعالة للثغرات في OT لا تعني فقط معرفة ما هي CVEs الموجودة؛ بل تعني التصرف بناءً عليها من دون تعطيل الإنتاج. فيما يلي سير العمل المدعوم بـ CVE الذي توصي به Shieldworkz:

الخطوة 1- جرد مستمر للأصول

لا يمكنك إدارة الثغرات في الأصول التي لا تعرف بوجودها. تستخدم Shieldworkz المراقبة السلبية لشبكات OT لبناء سجل أصول مباشر لكل PLC وHMI وhistorian ومحطة عمل هندسية، مع جمع تلقائي لإصدارات البرمجيات الثابتة والبرمجيات وتفاصيل التعرض الشبكي.

الخطوة 2- ربط CVE

يتم ربط سجل أصولك باستمرار مع NVD وتنبيهات ICS-CERT وموجزات معلومات التهديدات الخاصة بـ OT التابعة لـ Shieldworkz. وفي اللحظة التي يصدر فيها CVE جديد لبرنامج Siemens S7-1500 PLC، وعندما يكون هذا الـ PLC موجودًا في بيئتك، تصلك رسالة تنبيه تلقائيًا، خلال ساعات لا أسابيع.

الخطوة 3- تقييم المخاطر وفق سياق OT

ليست كل CVE متساوية في بيئتك. تضيف Shieldworkz طبقات أهمية العملية، وحالة تقسيم الشبكة، وقابلية الاستغلال في العالم الحقيقي، وضوابط التعويض إلى درجة CVSS الأساسية لإنتاج درجة المخاطر التشغيلية، حتى يقوم فريقك بترميم CVEs الأكثر أهمية أولًا.

الخطوة 4 - المعالجة الموجهة

لكل CVE ذي أولوية عالية، توفر Shieldworkz دليل معالجة بلغة واضحة مصممًا لقيود OT: تعليمات الترقيم، وضوابط تعويضية للأنظمة التي لا يمكن ترقيعها (مثل أجهزة PLC القديمة ذات دورات الصيانة الطويلة)، وتوصيات لتقسيم الشبكة.

الخطوة 5- تقارير الامتثال

يتم ربط نشاط إدارة الثغرات تلقائيًا بضوابط IEC 62443 وNIST CSF 2.0 وNERC CIP وNIS2، مما يمنح مسؤول الأمن المعلوماتي أدلة جاهزة للعرض على مجلس الإدارة حول وضع أمن OT لديك من دون ساعات من التوثيق اليدوي.

مستقبل CVEs

صيغة CVE 5.0 JSON: صيغة منظمة قابلة للقراءة آليًا، تتيح الاستيعاب التلقائي داخل أدوات SIEM وSOAR وإدارة التصحيحات.

CVSS v4.0: يضيف مقاييس خاصة بـ OT/ICS ويحسّن مستوى التفصيل لثغرات السحابة والأنظمة المدمجة.

توسّع منظومة CNAs الخاصة بـ OT: انضمام مزيد من مورّدي OT وفرق CERT الوطنية كـ CNAs، مما يقلل الوقت من الاكتشاف إلى نشر CVE.

VEX (تبادل قابلية استغلال الثغرات): معيار جديد يتيح للمورّدين توضيح ما إذا كانت CVE قابلة للاستغلال في إعداد منتج محدد، وهو أمر بالغ الأهمية لمشغلي OT الذين يديرون آلاف CVEs.

تحليل CVE بمساعدة الذكاء الاصطناعي: نماذج تعلم آلي تتنبأ بقابلية الاستغلال، وتربط CVEs بأساليب وأدوات وتقنيات الجهات المهاجمة، وتولّد تلقائيًا تواقيع الكشف، ما يسرّع الوقت من نشر CVE إلى الدفاع الفعّال.

الخلاصة

CVE هي اللغة العالمية لمعلومات الثغرات، وبالنسبة لفرق أمن OT فإن الإلمام بهذه اللغة أمر أساسي. لخصنا النقاط الجوهرية هنا:

CVE (الثغرات والتعرّضات الشائعة) تمنح كل ثغرة برمجية معروفة معرّفًا فريدًا ومعترفًا به عالميًا، مما يزيل الالتباس بين الفرق والمورّدين.

دورة حياة CVE تبدأ من الاكتشاف مرورًا بتخصيص CNA، ثم إثراء NVD، والنشر، والمعالجة، مع أكثر من 400 CNA تغطي النظام البيئي البرمجي العالمي.

درجات CVSS تقيم شدة الثغرة من 0 إلى 10 عبر المقاييس الأساسية والزمنية والبيئية، لكن سياق OT ضروري لترتيب الأولويات بدقة في البيئات الصناعية.

توفّر ICS-CERT وSiemens/Schneider CNAs تغطية مخصصة لـ OT ضمن CVE. يجب أن يراقب فريقك هذه التدفقات باستمرار.

إدارة الثغرات الفعالة القائمة على CVE تتبع خمس خطوات: الجرد → الربط → التقييم → المعالجة → التقرير، وتقوم Shieldworkz بأتمتة هذه الخطوات الخمس في بيئات OT.

الاتجاهات الناشئة- CVE 5.0 وVEX وتكامل SBOM والتقييم بمساعدة الذكاء الاصطناعي، ستجعل معلومات الثغرات أسرع وأكثر ثراءً وأكثر قابلية للتنفيذ بالنسبة لمدافعي OT.

لا تدع ثغرة غير مُرقّعة توقف إنتاجك. الفجوة بين اكتشاف CVE ومعالجة OT هي المكان الذي تبدأ منه الحوادث الصناعية. توقف عن مطاردة تنبيهات IT غير ذات الصلة، وابدأ بترتيب أولويات المخاطر التي تهدد مصنعك فعلًا. احجز عرضًا توضيحيًا مع Shieldworkz اليوم لتعرف كيف نحوّل بيانات CVE الخام إلى خطط عمل مؤتمتة وآمنة لبيئات OT.

موارد إضافية

دليل شامل حول الكشف والاستجابة عبر الشبكة NDR في عام 2026 هنا

تقرير قابل للتنزيل حول الحادثة السيبرانية لشركة Stryker هنا

أدلة المعالجة هنا

أفضل ممارسات أمن OT وإرشادات تقييم المخاطر هنا

قائمة تحقق لتقييم مخاطر OT/ICS المستندة إلى IEC 62443 لقطاع تصنيع الأغذية والمشروبات هنا

احصل على تحديثات أسبوعية

الموارد والأخبار

تعرف على كيفية معالجة حلولنا الرائدة في مجال أمن تكنولوجيا التشغيل (OT) للتحديات الأمنية الحيوية

قد تود أيضًا

Top 5 Removable Media Protection Strategies for Critical Infrastructure

Team Shieldworkz

Achieving NIS2 compliance through IEC 62443: A practical guide

Team Shieldworkz

Understanding the Phoenix Contact PLCnext Privilege Escalation Vulnerability

Team Shieldworkz

The Lake Risevatnet Dam Cyberattack: A Stark Reminder That Basic Hygiene Still Defeats Advanced OT Defenses

Team Shieldworkz

10 Peripheral Media Security Controls Every Organization Needs

Team Shieldworkz

USB Malware Protection Strategies for SCADA Systems

Team Shieldworkz