ما وراء الحدود النهائية: تقرير عن اختراق بيانات ESA بسعة 200 جيجابايت

برايوكت كيه في

مع نهاية عام 2025 قبل بضعة أيام، تم الكشف عن آخر اختراق سيبراني كبير لهذا العام. في 26 ديسمبر 2025، قام ممثل تهديد يعرف ببساطة بـ "888" بعرض بيانات مسروقة من وكالة الفضاء الأوروبية (ESA) في مزاد رقمي. ويدعي ممثل التهديد أنه قام بسحب أكثر من 200 جيجابايت من البيانات الداخلية.

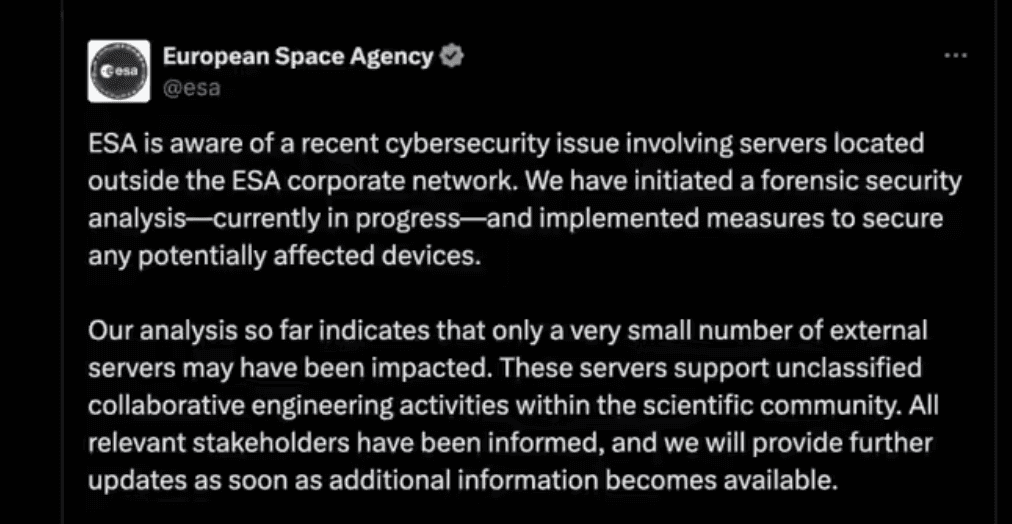

بعد أربعة أيام فقط، في 30 ديسمبر 2025، أكد ESA رسمياً الاختراق. بينما قامت الوكالة بتصنيف الأثر الفعلي على أنه "محدود" لبعض الخوادم الخارجية غير المصنفة، تشير أبحاثنا إلى أن "نطاق الانفجار" قد يكون أكثر أهمية بكثير من بعض المخططات المتسربة.

تشريح الاختراق: ما الخطأ الذي حدث؟

تشدد البيان الأولي لـ ESA على أن الأنظمة المخترقة كانت خوادم خارجية محدودة تدعم الهندسة التعاونية. ومع ذلك، عندما يتعلق الأمر بالبيانات، لوكالة الفضاء، قد يكون الخط الفاصل بين "التعاون الخارجي" ومهام "حرجة" ضبابياً بشكل متزايد خاصة عندما يتعلق الأمر بالمهام الحرجة التي تشمل مشاريع فرعية متعددة وتعاونات.

ما الذي تمت سرقته؟

وفقاً لممثل التهديد، تشمل البيانات المسروقة ملفات كود المصدر، خطوط CI/CD، رموز API والوصول، وثائق سرية، ملفات التكوين، ملفات Terraform، ملفات SQL، بيانات اعتماد مدمجة، ومستودعات خاصة على Bitbucket.

يكشف تحليلنا للعينات المسربة وتحليل ادعاءات الممثل عن فشل محتمل عند تقاطع بين إدارة الهوية وأدوات التعاون مع طرف ثالث.

نقطة الدخول: يُقال إن المُهاجم حصل على الوصول في 18 ديسمبر 2025، وكان قادرًا على الحفاظ على موطئ قدم طوال أسبوع كامل.

المنصات المستهدفة: تركز الاختراق على عناصر جناح Atlassian خاصة Jira وBitbucket. هذه هي "أنظمة الأعصاب" للهندسة الحديثة، تُستخدم لتتبع الأخطاء وإدارة المهام وتخزين كود المصدر.

بنية "الظل": تشير الأدلة المتاحة إلى احتمال تعرض خطوط CI/CD (التكامل المستمر/النشر المستمر) وملفات Terraform للخطر.

إذا كان المخترق قد حصل على وصول إلى كود Terraform، فمن الممكن أنه لم يحصل على بعض البيانات الأساسية فقط. بدلاً من ذلك، يمكن أن يحصل فعليًا على الخريطة المعمارية لبنية السحابة الخاصة بـ ESA. هذا يمكن أن يسمح للمعتدي برؤية كيفية إعداد الخوادم، وأين تكون قواعد جدار الحماية ضعيفة، وكيفية التحول إلى الشبكات الأعمق.

البروفايل الخاص بممثل التهديد: من يختبئ خلف "888"؟

ممثل التهديد الذي يختبئ خلف الاسم المستعار "888" ليس جديدًا على عالم الجريمة السيبرانية. هذا الممثل صعد بسرعة في مراتب BreachForums منذ أوائل 2024. فيما يلي بعض التفاصيل حول بعض الأحداث الإلكترونية التي ادعت المجموعة أنها ارتكبتها.

خاصية | تفاصيل |

التاريخ المعروف | مرتبط باختراقات Shopify، Decathlon، وHPE (تفاخروا بذلك في أوائل 2025). |

تكتيكات (TTPs) | يعتمد بشكل كبير على بيانات الاعتماد المسروقة (من المحتمل أن تكون مستمدة من سجلات info stealer) واستغلال رموز API التي تم تكوينها بشكل خاطئ. |

الدافع | في الأساس مالي. يتم بيع بيانات ESA مقابل Monero (XMR) لضمان عدم الكشف عن الهوية. |

التطور | متوسط إلى مرتفع. إنهم ليسوا مجرد فناني "الاقتحام والسرقة"؛ بل يعرفون كيف يتنقلون في بيئات التطوير مثل Bitbucket للعثور على الأصول الأعلى قيمة (المفاتيح والرموز). |

خلال الاختراق المتعلق بـ Shopify، زعم "888" أنه سرق مخزونًا ضخمًا من البيانات من تطبيق طرف ثالث تم اختراقه. في وقت لاحق، في 3 يوليو 2024، عرض "888" قاعدة بيانات للبيع لمرة واحدة باستخدام العملة المشفرة مونيرو (XMR) لضمان عدم تعقبهم. احتوت البيانات على حوالي 180,000 صف من معلومات المستخدم، بما في ذلك:

· معرف Shopify

· الأسماء الأولى والأخيرة

· عناوين البريد الإلكتروني

· أرقام الهواتف المحمولة

· عدد الطلبات والمبلغ الإجمالي الذي تم إنفاقه

· تفاصيل الاشتراك عبر البريد الإلكتروني والرسائل القصيرة

نفت Shopify أي خرق في أنظمتها الأساسية.

في وقت سابق من مايو 2024، ادعى "888" أنه اخترق شركة Decathlon. كان الهدف Decathlon إسبانيا وأثر الاختراق على ما يقرب من 6600 موظف.

تحديث الطب الشرعي: الاختراق في "الأساس الرمزي"

المستودعات المستهدفة

يشير التحليل الأولي لصور الشاشة وهياكل الدليل التي شاركها ممثل التهديد إلى اختراق لمكونات خاصة على Bitbucket ترتبط تحديدًا بالعلوم المفتوحة والهندسة التعاونية. على الرغم من أن أغلبها "غير مصنفة"، إلا أنها تحتوي على المنطق والتمديد لعدة مبادرات رفيعة المستوى تشمل (على سبيل المثال لا الحصر):

خطوط معالجة المراقبة الأرضية (EO): يُحتمل أن تتضمن التسريب كود المصدر بلغة Python وC++ لعمليات تحليل البيانات والمعايرة. قد يؤثر هذا على مكونات برنامج كوبرنيكوس (خاصة المعالجة المتعلقة ببيانات Sentinel) حيث يساهم شركاء الجامعة الخارجيون في الكود.

أصول البنية التحتية كرمز (IaC): الأكثر إثارة للقلق هي ملفات Terraform وAnsible. هذه ليست مجرد "مستندات". بدلاً من ذلك، هي التعليمات المستخدمة لتجميع بيئات السحابة الخاصة بـ ESA. إذا وصل أحد المتسللين إلى هذه الملفات، يمكنهم فهم الطوبولوجيا الشبكية الدقيقة (بما في ذلك تدابير الأمان الإضافية)، وعناوين IP للبوابات الداخلية وأنواع التشفير المستخدمة للبيانات المخزنة.

تكوينات خطوط CI/CD: تشير عملية سحب تكوينات Jenkins وGitHub Action/Bitbucket Pipe إلى أن "888" كان لديه بعض الرؤية حول كيفية تحقق ESA من برمجياتها. هذا يخلق خطر "الذيل الطويل" من حقن القنابل المنطقية في تحديثات برمجيات مستقبلي.

هل هناك مهام في خطر؟

على الرغم من أن ESA لم تصدر "قائمة" محددة بالمهمات، فإن المنصات المخترقة (Jira وBitbucket) هي المحاور الأساسية التنسيقية لـ:

هيرا والدفاع الكوكبي: تستخدم المهام التعاونية التي تشمل شركاء دوليين هذه الخوادم "Science-DMZ" لتتبع المهام ومشاركة الكود.

السلامة الفضائية وإزالة الحطام: مشاريع مثل ClearSpace-1 تشمل تنسيق الهندسة الخارجية الكثيف، مما يجعلها مرشحة رئيسية للخوادم "التعاون العلمي" التي ذكرها ESA.

أبحاث الفضاء في Horizon Europe: غالبًا ما تدار أي أبحاث غير مصنفة بتمويل من الاتحاد الأوروبي بواسطة ESA وتبقى في هذه الخوادم التطويرية المحددة ذات الواجهة الخارجية.

"استراتيجية "888: نهاية الوسيط للبيانات

على عكس مجموعات الفدية التي تعتمد على "الاقتحام والسرقة"، يعمل 888 أيضًا كوسيط بيانات راقي وتعطيلاً. تم بناء سمعتهم على الإنترنت المظلم بسبب الاختراقات السابقة مثل Shopify وDecathlon وHPE على صدق عيناتهم.

مونيرو (XMR) حصري: يشير الطلب على مونيرو إلى أن الممثل يبحث عن خروج نظيف وغير قابل للتتبع. لا مفاجآت هنا.

مخاطر "المشتري الصامت": هناك احتمال كبير أن 200 جيجابايت لن تُسرب علنًا ولكن سيتم بيعها بدلاً من ذلك لكيان مدعوم من الدولة (APT). بالنسبة لدولةٍ ما، تُعد تنسيقات التتبع والتوجيه الساتلية "غير المصنفة" بمثابة "فكر مبتكر".

من المحتمل أن تستخدم الدول المارقة هذه البيانات لتعزيز قدراتها حول تقديم الحمولات في الفضاء، وأنظمة مراقبة الأرض، والتعاون الداخلي في المشاريع وللمشاريع الأصغر المرتبطة بتقنيات الاستخدام المزدوج.

المخاطر والتهديدات المستقبلية

أكدت ESA أنه لم تتأثر أي أنظمة مصنفة في الحادث. لكن، في عالم الميكانيكا المدارية والدفاع عن الأقمار الصناعية، حتى البيانات غير المصنفة تقدم منجم ذهب للاستغلال الثانوي.

كنز التتبع

يدعي الخرق أنه يشمل مجموعات بيانات التتبع ونماذج المحاكاة. على الرغم من عدم كونها "سراً للغاية"، فإن هذه البيانات تقدم للخصوم بارامترات التشغيل الدقيقة للأقمار الصناعية الخاصة بـ ESA. معرفة استهلاك الوقود الدقيق أو تحمُّل الحرارة للأقمار الصناعية يسمح للمهاجم المعادي بتخطيط تدخل "غير الحركي" (مثل تشويش الإشارة أو إبهار الليز) بدقة متناهية.

التحديات المتعلقة ببيانات الاعتماد المُدمجة

ادعى المهاجم أنه استولى على بيانات اعتماد مُدمجة ورموز وصول API.

المخاطر: تعمل هذه الرموز مثل "المفاتيح الهيكلية". حتى إذا قامت ESA بتأمين الخادم الأولي، يمكن لرمزٍ واحد منسي في مستودع خاص أن يسمح لـ "888" (أو من يشتري البيانات) بإعادة الدخول إلى الشبكة بعد أشهر.

ضعف سلسلة التوريد

من خلال تسريب تكوينات خطوط CI/CD، فضح الممثل كيف تبني ESA وتنتشر برمجياتها. هذا يفتح الباب أمام هجوم سلسلة توريد تشبه SolarWinds، حيث يمكن أن يتم حقن تحديث ضار في برمجيات مهمة مستقبلية قبل أن تغادر الأرض.

اتخذت ESA العديد من الخطوات لتعزيز وضعها الأمني في الماضي وتظل ملتزمة بحماية بنيتها التحتية من المتسللين. مركز عمليات الأمن السيبراني (C-SOC) التابع للوكالة في ألمانيا، الذي تم افتتاحه حديثًا، يقود عملية التنظيف الجنائي ويمثل مثل هذا الإجراء. هناك دائمًا مجال للتحسين ويعد النهج الموحد القائم على الثقة الصفرية كافة أجزاء البنية التحتية خطوة قوية في هذا الاتجاه.

المزيد عن خدمات الامتثال لـ NIS2 الخاصة بنا.

تعرف على المزيد حول خدمات Shieldworkz للاستجابة للحوادث

تحدث إلى خبير أمن العطلات (نعم لدينا محترف أمني مخصص يعرف أكثر عن تحسين تدابير الأمان الخاصة بك خلال الأوقات البطيئة).

اختبر منصتنا الأمنية للأنظمة التقنية هنا.

ملاحظة حول الخرق الصادرة عن وكالة الأمن الإلكتروني

تشير التحليلات الأولية للصور الملتقطة وهياكل الدليل التي شاركها الفاعل المهدد إلى اختراق لحالات Bitbucket الخاصة المرتبطة تحديدًا بالعلوم المفتوحة والهندسة التعاونية.

احصل على تحديثات أسبوعية

الموارد والأخبار

تعرف على كيفية معالجة حلولنا الرائدة في مجال أمن تكنولوجيا التشغيل (OT) للتحديات الأمنية الحيوية

قد تود أيضًا

10 Essential Requirements to Include in an OT Threat Detection RFP

Team Shieldworkz

Best USB Device Control Software for OT Networks

Team Shieldworkz

The USB drive that could shut down a refinery

Team Shieldworkz

The Ultimate Guide to Zero Trust Security for Industrial Control Systems

Team Shieldworkz

SCADA Security: Why Removable Media Is One of the Biggest Attack Vectors in OT Environments

Team Shieldworkz

Navigating Removable Media Compliance: NERC CIP & IEC 62443 for OT/ICS Environments

Team Shieldworkz