الذكاء الاصطناعي و NERC CIP-015: أتمتة كشف الشذوذ في البنية التحتية الحيوية

فريق شيلدوركز

النهج التقليدي للأمن السيبراني الصناعي اعتمد على فلسفة إرشادية واحدة: بناء جدار ضخم حول أهم الأصول والحفاظ على خروج الجهات الفاعلة السيئة. لسنوات، عملت هذه الاستراتيجية المعتمدة على المحيط. لكن اليوم، شبكة الطاقة الحديثة وشبكات البنية التحتية الحيوية الأوسع تتعرض للهجوم المستمر والمتقدم. التهديدات المستمرة المتقدمة (APTs) تتجاوز الجدران النارية، وتستغل الاتصالات الموثوقة مع الموردين، وتتحرك بصمت داخل الشبكات التشغيلية.

قبل أن نتقدم، لا تنسي الاطلاع على مقالتنا السابقة "استخدام إطار العمل IEC 62443 للامتثال لـ NIST SP 800-82: دليل CISO" هنا.

إذا اخترق المهاجم محيطك اليوم، هل ستعرف حتى أنهم هناك؟

هذا العدم المرئي المثير للقلق هو بالضبط ما صُمم NERC CIP-015 لمعالجته. من خلال فرض مراقبة الأمن الشبكي الداخلي (INSM) داخل المحيط الأمن الإلكتروني (ESP)، يحول هذا المعيار التنظيمي الجديد التركيز من الدفاع الوقائي البحت إلى اليقظة الداخلية الاستباقية. ولكن بالنسبة لمديري المصانع، والمهندسين التشغيلية (OT)، وكبار مسؤولي أمن المعلومات (CISOs)، فإن مراقبة حجم ضخم من حركة السير الداخلية الأفقية في نظام التحكم الصناعي المعقد (ICS) هي مهمة مضنية.

هذا هو المكان الذي تتدخل فيه الذكاء الاصطناعي. تنفيذ الذكاء الاصطناعي في أمن التشغيل التقني لم يعد مجرد مفهوم مستقبلي؛ إنه المحرك الضروري لكشف التهديدات تلقائياً. في هذا الدليل الشامل، سنكتشف المتطلبات العاجلة للامتثال للـ NERC CIP-015، ونستكشف التحديات التشغيلية للشبكات الصناعية الحديثة، ونوضح لك بالضبط كيف تستخدم Shieldworkz اكتشاف الأنماط الغير طبيعية المدفوع بالذكاء الاصطناعي لحماية بنيتك التحتية الحيوية، والامتثال، والتشغيل المستمر.

تطور التهديدات الصناعية: لماذا لم يعد المحيط كافياً

لقد تغيرت بيئة الأمن السيبراني الصناعية بشكل كبير خلال العقد الماضي. تقليديًا، كانت بيئات التكنولوجيا التشغيلية (OT) معزولة فعليًا عن شبكات تكنولوجيا المعلومات والإنترنت. اليوم، الطلب على المراقبة عن بعد، والصيانة التنبؤية، والكفاءة التشغيلية أجبر على انصهار تكنولوجيا المعلومات والتكنولوجيا التشغيلية. هذه الاتصالية تجلب قيمة تجارية هائلة، لكنها تخلق أيضًا نقاط ضعف جديدة للهجوم.

يدرك المهاجمون الحديثون أن اختراق جدار ناري محصن لتكنولوجيا المعلومات يعد صعبًا. بدلاً من ذلك، يبحثون عن مسارات بديلة:

اعتراض بيانات دخول الموردين الخارجيين: يسرق المهاجمون تفاصيل تسجيل الدخول للمقاول الذي لديه وصول عن بعد شرعي إلى بيئة التشغيل التقنية (OT).

ثغرات سلسلة التوريد: يتم حقن الشيفرة الخبيثة في تحديث البرامج الثابتة الروتينية لمفتاح أو وحدة تحكم صناعية.

التصيد والتحرك الجانبي: يقوم موظف تكنولوجيا المعلومات بالنقر على رابط خبيث، ويتحرك البرمجيات الخبيثة ببطء عبر الشبكات المفصولة بشكل سيء إلى مساحة تكنولوجيا التشغيل.

نقطة العمى داخل المحيط الأمن الإلكتروني (ESP)

لسنوات، ركزت المعايير لحماية البنية التحتية الحيوية الخاصة بشركة North American Electric Reliability Corporation (NERC CIP) على تعزيز المحيط الأمن الإلكتروني (ESP). يقوم ESP بدور السور الرقمي الذي يحيط أنظمة Bulk Electric System (BES) Cyber Systems.

المشكلة؟ بمجرد أن يتمكن المهاجم من اجتياز هذا المحيط بنجاح، غالبًا ما يجد انعدامًا تامًا للمقاومة الداخلية. يكونون أحرارًا في تكوين خريطة للشبكة، وتحديد وحدات التحكم المنطقية القابلة للبرمجة الحيوية (PLCs)، والتلاعب بالعمليات الصناعية دون تشغيل إنذار واحد.

مدركين لهذا الضعف الحرج، أصدرت لجنة تنظيم الطاقة الفيدرالية (FERC) الأمر 887. نادى هذا الأمر صراحةً على نقص الرؤية الداخلية ووجّه بإنشاء معيار جديد. والنتيجة هي NERC CIP-015، حيث يتم فرض على مشغلي الخدمات العامة تشغيل الأنوار داخل شبكاتهم الأكثر حيوية.

فهم CIP-015: ما تحتاج لمعرفته

NERC CIP-015 يمثل تحولًا جوهريًا في كيفية تعامل جهات توليد الطاقة، والنقل، والتوزيع مع الأمن السيبراني. إنه ينقل الصناعة بعيدًا عن دفاعات المحيط "إعدادها ونسيانها" ويطالب بالرؤية العميقة والفورية في ما تفعله الأجهزة بالضبط على الشبكة.

إذا كانت منظمتك تدير أنظمة BES Cyber Systems عالية التأثير، أو أنظمة متوسطة التأثير مع اتصالات قابلة للتوجيه الخارجي (ERC)، فإن هذا المعيار ينطبق عليك مباشرةً.

المتطلبات الأساسية لـ CIP-015-1

المعيار قائم على الأهداف، مما يعني أنه يخبرك بما يجب تحقيقه دون وصف التكنولوجيا الدقيقة التي يجب عليك شراؤها. ومع ذلك، فإن المتطلبات صارمة. تنقسم إلى ثلاثة أعمدة رئيسية:

R1: تنفيذ مراقبة الأمن الشبكي الداخلي (INSM): يجب عليك إنشاء تدفقات بيانات الشبكة لمراقبة النشاط الداخلي، بما في ذلك الاتصالات الجهازية وحركة السير الأفقية. يُطلب منك تنفيذ طرق للكشف عن نشاط الشبكة غير المعتاد وتقييم تلك الشذوذ لتحديد الإجراءات اللازمة.

R2: الاحتفاظ بالدليل الحيوي: يجب عليك الحفاظ على البيانات الناتجة عن حلول INSM الخاصة بك. إذا حدثت حادثة، ستحتاج فرق الاستجابة للحوادث والمدققين إلى بيانات تاريخية لإعادة بناء الجدول الزمني للهجوم، وتحديد السبب الجذري، وإثبات الامتثال.

R3: حماية بيانات المراقبة من التلاعب: غالبًا ما يحاول المهاجمون تغطية آثارهم من خلال حذف أو تعديل ملفات السجل. يملي الامتثال لـ NERC CIP-015 أنه يجب حماية جميع بيانات المراقبة والكشف والتحليل بصرامة ضد الوصول الغير مصرح به والتلاعب.

التطلع للأمام: النطاق الموسع لـ CIP-015-2

بينما لا تزال الفرق تعمل على الامتثال لعملية الطرح الأولي، فإن الجهات التنظيمية تدفع بالفعل للأمام. يهدف تعديل CIP-015-2 إلى توسيع نطاق INSM لتتجاوز المحيط الأمن الإلكتروني التقليدي. سيتطلب المراقبة لأنظمة مراقبة التحكم الإلكتروني أو أنظمة التحكم في الوصول المادي (EACMS وPACS).

هذه الأنظمة - مثل الخوادم المعتمدة، وقارئات البطاقات المادية، والمضيفين البعيدين - تعتبر أهدافا مغرية للغاية للمهاجمين لأنها تحمل "مفاتيح المملكة". ستتطلب مراقبتها مزيدًا من القابلية للتوسع والمحركات الذكية للكشف.

تعقيد البنية التحتية الحيوية: لماذا تفشل المراقبة التقليدية

فهم التفويض شيء؛ وتنفيذه ضمن بيئة قديمة وهشة لـ OT شيء آخر تمامًا. تحاول العديد من المنظمات تحقيق الامتثال لـ NERC CIP-015 عن طريق إعادة تركيب أدوات أمان تكنولوجيا المعلومات التقليدية في شبكاتها الصناعية. هذا النهج يفشل تقريبا دائمًا، وغالبًا ما يتسبب في أضرار أكثر مما يفيد.

ضعف أصول OT القديمة

نظام التحكم الصناعي مبني على الموثوقية والاستمرار، وليس للأمن السيبراني الحديث. تعتمد محطة الطاقة النموذجية أو منشأة التصنيع على وحدات التحكم والمستشعرات التي قد تكون قد تم تركيبها قبل عشرين عامًا.

غير مسموح بالمسح النشط: لا يمكنك استخدام أدوات ماسح الثغرات الأمنية الخاصة بتكنولوجيا المعلومات التقليدية (مثل عمليات تحليل الشبكة النشطة أو استفسارات النشط) على وحدات التحكم المنطقية القابلة للبرمجة القديمة أو الوحدات الطرفية البعيدة (RTUs). هذه الأجهزة لديها أنظمة شبكية هشة. يمكن أن يتسبب المسح النشط البسيط في إجهاد معالجاتها بسهولة، مما يتسبب في تعطيل جهازها وتشغيل إيقاف تشغيل غير مُدار.

بروتوكولات الملكية: لا تتحدث شبكات التشغيل التقني فقط لغات تكنولوجيا المعلومات القياسية مثل HTTP أو TCP/IP. بل تعتمد على بروتوكولات معقدة ومتخصصة مثل Modbus وDNP3 وCIP وIEC 61850. لا يمكن لأدوات جدران الحماية التقليدية الخاصة بتكنولوجيا المعلومات وأدوات المراقبة فك تشفير هذه البروتوكولات، مما يعني أنها عمياء تمامًا عن الأوامر التشغيلية الفعلية التي تُرسل عبر الأسلاك.

التفرقة بين تكنولوجيا المعلومات والتكنولوجيا التشغيلية وإرهاق التحذير

تعتمد أنظمة اكتشاف التطفل التقليدية (IDS) على القواعد القائمة على التوقيعات. يبحثون عن الشيفرات السيئة المعروفة أو السلوكيات الصارمة المحددة. في شبكة التشغيل التقني الضخمة التي تولد جيغابايتات من الحركة يوميًا، تصبح الأنظمة القائمة على التوقيعات مرهقة بسرعة.

عندما تطبق قواعد تكنولوجيا المعلومات الصارمة على بيئات التشغيل التقني الديناميكية، فإنك تولد الآلاف من التحذيرات الإيجابية الكاذبة. يتم غمر مركز عمليات الأمان (SOC) ومهندسو التشغيل التقني (OT) فجأة بتحذيرات بلا معنى. هذه الظاهرة، المعروفة بإرهاق التحذير، خطيرة للغاية. عندما تبدو كل تحذير كمثل حالة الطوارئ الخطيرة، يبدأ الفريق في تجاهل لوحة المعلومات بالكامل. تتسلل التهديدات الحقيقية من خلال الشقوق بينما يضيع المهندسون الوقت في مطاردة الأشباح.

لهذا السبب يتطلب تحقيق المعيار نهجًا أذكى. لا يمكنك فقط تسجيل البيانات؛ يجب عليك فهمها.

الذكاء الاصطناعي في أمن التشغيل التقني: المحرك وراء كشف التهديدات التلقائية

لتحقيق الرؤية الداخلية الحقيقية دون إرهاق قوتك العاملة، تحتاج إلى تكنولوجيا يمكنها التفكير والتكيف وربط كميات هائلة من البيانات في الوقت الفعلي. هذا هو الدور الدقيق للذكاء الاصطناعي في أمن التشغيل التقني. من خلال استغلال خوارزميات التعلم الآلي المتقدمة، تحول الذكاء الاصطناعي حركة الشبكة الخام إلى استخبارات عالية الدقة وقابلة للتنفيذ.

إليك كيف يغير الذكاء الاصطناعي الاكتشاف الشذوذ الخاص بالتكنولوجيا التشغيلية وجعل الامتثال ممكنًا.

تأسيس "نمط الحياة" باستخدام التعلم الآلي

قبل أن تتمكن من تحديد الشذوذ، يجب عليك أولاً تحديد ما هو "عادي". في الشبكة الصناعية، العادي هو معقد للغاية ولكن يمكن التنبؤ به بشكل أساسي. تتواصل وحدة التحكم الرقمية مع واجهات المستخدم البشرية المحددة في فترات زمنية محددة. ترسل المستشعرات البيانات باستخدام بروتوكولات متسقة.

تنتشر حلول INSM المدفوعة بالذكاء الاصطناعي بشكل سلبي عبر شبكتك. يستمعون إلى نسخة من المرور عبر منفذ SPAN أو TAP الشبكة، مما يعني عدم وجود تأثير على العمليات التشغيلية. خلال مرحلة الاستماع الأولي هذه، تقوم الخوارزميات التعلم الآلي بتعيين البيئة بأكملها. يتعلمون "نمط الحياة" لكل أصل واحد، وتحديد:

أي الأجهزة تتواصل مع بعضها.

ما هو الوقت من اليوم تحدث الاتصالات عادةً.

ما هي البروتوكولات الوظيفية الخاصة بالتكنولوجيا التشغيلية المستخدمة بشكل شائع (على سبيل المثال، تأسيس أن محطة العمل الهندسية المحددة هي الجهاز الوحيد المسموح له بإرسال أمر "تحديث البرامج الثابتة" إلى وحدة التحكم المنطقي المحددة).

الاكتشاف السلوكي للشذوذ مقابل القواعد المستندة إلى التوقيعات

بمجرد تحديد الخط الأساس، يبدأ كشف التهديدات التلقائية. على عكس الأنظمة التقليدية التي تبحث فقط عن توقيعات البرمجيات الخبيثة المعروفة، يبحث الذكاء الاصطناعي عن الانحرافات السلوكية.

إذا قام الناشر بخرق VPN موثوق به واستخدم بيانات الاعتماد الصحيحة للوصول إلى الشبكة، فإن نظام الكشف عن التطفل المستند إلى التوقيع لن يرى أي خطأ. بيانات الاعتماد صالحة. البرنامج مشروع.

ومع ذلك، فإن محرك الذكاء الاصطناعي سيرفع النشاط فوراً. سيكتشف أن هناك حساب مستخدم معين لم يحاول الوصول إلى وحدة التحكم المنطقية الغير معروفة في الساعة 2:00 صباحًا يوم الأحد. سيتم التعرف على أن محطة العمل الهندسية تقوم فجأة بتشغيل أمر قراءة/كتابة لم يتم تنفيذه منذ ثلاث سنوات. هذه هي قوة التعرف على الشذوذ الخاصة بالتكنولوجيا التشغيلية - تكتشف التكتيكات المتخفية الدقيقة التي يستخدمها المهاجمون الحديثون للاختباء بوضوح في العلن.

ربط التهديد في الوقت الفعلي

لا يقتصر الذكاء الاصطناعي فقط على توليد التنبيهات؛ بل يقوم برعايتها. عندما يحدث انحراف، يقوم محرك الذكاء الاصطناعي بربط الحدث فورًا بالنشاطات الأخرى للشبكة، وتغذية استخبارات التهديد، والبيانات التاريخية.

بدلاً من إرسال عشرة تنبيهات منفصلة ومربكة حول استخدام النطاق الترددي غير المتوقع، فحص المنافذ غير المصرح به، وتسجيل الدخول الفاشل، يقوم الذكاء الاصطناعي بتوليف هذه البيانات في سرد واحد شامل. يخبر المهندسين لديك: "رأينا محاولة حركة جانبية ذات احتمالية عالية تنبعث من الأصل X، تستهدف وحدة التحكم المنطقية Y، باستخدام بيانات الاعتماد المخترقة."

هذا المستوى من السياق يقلل بشكل كبير من متوسط الوقت للاستجابة (MTTR) ويمكن فرق العمل الخاصة بك من التصرف حاسمًا.

خطوة بخطوة: تنفيذ الحلول المدفوعة بالذكاء الاصطناعي للامتثال لـ NERC CIP-015

تحقيق الامتثال لـ NERC CIP-015 هو رحلة. يتطلب تخطيطًا دقيقًا، وهيكلة استراتيجية، والشراكة التكنولوجية الصحيحة. نقوم في شركة Shieldworkz بتوجيه مشغلي البنية التحتية الحيوية من خلال منهجية مثبتة خطوة بخطوة لنشر المراقبة الأمنية الداخلية المدفوعة بالذكاء الاصطناعي.

الخطوة 1: اكتشاف الأصول الشامل والجرد

لا يمكنك حماية ما لا يمكنك رؤيته. الخطوة الأساسية لأي برنامج INSM هي إنشاء جرد حقيقي وفوري ودقيق لكل جهاز على شبكتك.

تحلل حلول الذكاء الاصطناعي الخاصة بنا حركة المرور الشبكي بشكل سلبي لاكتشاف جميع أصول تكنولوجيا المعلومات والتكنولوجيا التشغيلية وإنترنت الأشياء تلقائيًا. نستخرج تفاصيل دقيقة دون أبدًا فحص الجهاز بطريقة نشطة. توفر رؤية فورية لـ:

أنواع الأجهزة وأدوارها (HMI، PLC، RTU، المؤرخ).

عناوين IP وMAC.

الشركات المصنعة للأجهزة وأرقام السلاسل.

إصدارات البرامج الثابتة الحالية والثغرات المعروفة (CVEs).

يُزيل هذا الجرد الآلي تتبع الجداول اليدوية ويوفر البيانات الأساسية المطلوبة للمراجعات التنظيمية.

الخطوة 2: تقسيم الشبكة الاستراتيجي ووضع المستشعرات

لجمع حركة السير الأفقية بفعالية، يجب وضع المستشعرات بشكل استراتيجي داخل بنية شبكتك. يتطلب ذلك فهمًا عميقًا لنموذج بورديول لأمان ICS.

نحن نساعدك على تحديد مناطق الثقة وتحديد نقاط الاختناق الحرجة داخل المحيط الأمن الإلكتروني. من خلال توصيل المستشعرات السلبية بالمفاتيح الأساسية على المستويات 1 و2 و3 من شبكتك التشغيلية، نضمن رؤية 100% للاتصالات التي تهم بدون إحداث تأخير في الشبكة أو نقاط فشل.

الخطوة 3: الخط الأساس المدفوع بالذكاء الاصطناعي

بمجرد نشر المستشعرات، تبدأ نماذج التعلم الآلي في العمل. على مدار أسابيع متعددة، يتعلم النظام بهدوء سلوكيات شبكتك. نعمل عن كثب مع مهندسي التشغيل التقني (OT) الخاصين بك خلال هذه المرحلة للتحقق من النتائج.

هذه عملية تعاونية. إذا قام الذكاء الاصطناعي بوضع علامة على عملية صيانة نادرة ك"معتمدة"، يمكن لمهندسيك تعليمها، مزيدًا من تدريب النموذج على فهم إيقاعاتك التشغيلية الفريدة.

الخطوة 4: الاكتشاف المستمر للشذوذ في التكنولوجيا التشغيلية

مع تأسيس الخط الأساس بقوة، ينتقل النظام إلى المراقبة النشطة. تستخدم منصة Shieldworkz فحص حزم بيانات عميق ومخصصة للبروتوكولات الصناعية.

نحن نراقب:

الشذوذات التشغيلية: تغييرات غير متوقعة في العملية، أو أوامر بدء/إيقاف غير مصرح بها، أو تنزيلات منطقية إلى وحدات التحكم.

التهديدات السيبرانية: انتشر الفيروسات، التحرك الجانبي، الوصول عن بعد غير المصرح به، والإشارة إلى خوادم القيادة والتحكم الخارجية.

تغييرات التكوين: تعديلات على جداول التوجيه، قواعد جدران الحماية، أو الامتيازات الخاصة بوصول المستخدم.

يتم تقييم كل شذوذ من قبل الذكاء الاصطناعي من حيث المخاطر، مما يضمن أن فريقك يركز فقط على الأحداث ذات الأولوية القصوى.

الخطوة 5: دمج الأدلة الجنائية والاستجابة للحوادث

يتطلب الامتثال لـ R2 وR3 من CIP-015 الاحتفاظ القوي وحماية للبيانات. عندما يتم الكشف عن شذوذ، تلتقط منصتنا تلقائيًا مجموعة كاملة من حزم البيانات (PCAP) للحدث. يتم تخزين هذه الأدلة الجنائية بأمان في مستودعات مركزية لا يمكن العبث بها.

علاوة على ذلك، ندمج هذه الأفكار المستندة إلى الذكاء الاصطناعي مباشرة في أنظمة إدارة أحداث وأمن المعلومات الخاصة بك (SIEM) وكتيبات الاستجابة للحوادث. نحن نضمن أن محللي الأمن السيبراني لتقنية المعلومات ومشغلي المحطة التشغيلية يشاركون في لوحة قيادة واحدة، مما يمكن استجابة سريعة ومنسقة ضد أي تهديد.

السيناريوهات الواقعية: كيف يوقف الذكاء الاصطناعي الهجمات داخل المحيط الأمن الإلكتروني

لإدراك القيمة الحقيقية للذكاء الاصطناعي في أمن التشغيل التقني، من المفيد النظر إلى السيناريوهات العملية والواقعية. إليك كيف يحبط كشف التهديدات التلقائية الهجمات المعقدة التي كانت ستمر دون أن يلاحظها الدفاع التقليدي.

السيناريو 1: VPN المورد المخترق

التهديد: يحتفظ مورد خارجي موثوق به بالوصول عن بعد إلى محطتك للصيانة الطارئة. يقوم مهاجم بسرقة تصديق المورد، ويدخل شبكتك عبر نفق VPN المعتمد.

فشل الدفاع التقليدي: يرى الجدار الناري المحيطي تسجيل دخول صحيح من عنوان IP معتمد يستخدم بيانات الاعتماد الصحيحة. لا يتم تشغيل إنذارات. المهاجم حر في التحرك داخل الشبكة.

ميزة الذكاء الاصطناعي: تراقب محرك الذكاء الاصطناعي سلوك المورد بعد تسجيل الدخول. يلاحظ على الفور أن المورد قد قام بالوصول إلى الشبكة من موقع جديد، خلال نافذة زمنية غير معتادة. علاوة على ذلك، يبدأ حساب المستخدم في تنفيذ أوامر استقصاء الشبكة (مثل فحوصات Nmap) التي لم يستخدمها المورد من قبل. يقوم النظام بتمييز هذا كشذوذ سلوكي حرج، مما يؤدي إلى تنبيه آلي يمكّن SOC من فصل اتصال VPN قبل حدوث أي ضرر.

السيناريو 2: تكتيكات الاستفادة من البنية (LotL)

التهديد: يتجاوز المهاجم شبكة تكنولوجيا المعلومات ويخترق محطة عمل هندسية داخل المحيط الأمن الإلكتروني. بدلاً من نشر برمجيات ضارة صاخبة، يستخدمون برنامج الهندسة الأصلي والمشروع لمحطة العمل لدفع تغيير منطقي إلى وحدة تحكم منطقية حرجة، وتعديل الحد الأقصى لدرجة حرارة نظام التبريد.

فشل الدفاع التقليدي: لا ترى أدوات مكافحة التجسس المستندة إلى التوقيعات على محطة العمل أي مشكلة لأن المهاجم يستخدم برمجيات معتمدة ومشروعة. يسمح الجدار الناري للشبكة بالحركة لأن محطة العمل مصرح لها بالتواصل مع وحدة التحكم المنطقية.

ميزة الذكاء الاصطناعي: يقوم الذكاء الاصطناعي بفحص حزم البيانات الصناعية بعمق. يفك ترميز الأمر الدقيق الذي يتم إرساله عبر الخط. يكتشف الذكاء الاصطناعي أنه بينما يُسمح لمحطة العمل بالتواصل مع وحدة التحكم المنطقية، لم يتم إصدار أمر تنزيل المنطق خارج نافذة صيانة مجدولة منذ عامين. يقوم محرك كشف الشذوذ الخاص بالتكنولوجيا التشغيلية على الفور بتنبيه مشغلي المحطة للتغيير المنطقي غير المصرح به، مما يمنع التلف المادي لنظام التبريد.

السيناريو 3: اختراق سلسلة التوريد

التهديد: يُصدر صانع الأجهزة تحديثًا للبرامج الثابتة لسلسلة من المفاتيح الصناعية. غير معروفة للجهة المصنعة، قام فاعل من دولة مختلسة بحقن بوابة خلفية في التحديث. عند تطبيق المهندسين للتصحيح، يتم تثبيت البوابة الخلفية بعمق داخل شبكتك.

فشل الدفاع التقليدي: تأتي البرامج الثابتة من بائع موثوق ولديها شهادة رقمية صالحة. تسمح عناصر تحكم الوقاية بالتثبيت دون تردد.

ميزة الذكاء الاصطناعي: بمجرد تشغيل المفتاح المخترق، تحاول البوابة الخلفية إنشاء اتصال بخادم القيادة والتحكم الخارجي، أو تبدأ بفحص الشبكات الفرعية الداخلية. يعرف الخط الأساسي للتعلم الآلي أن هذا المفتاح المحدد تواصل تاريخياً فقط مع خادم إدارة محلي. تسفر مسارات الاتصال الجديدة وغير المصرح بها فوراً عن تنبيه انحراف. يمكن لفريقك عزل المفتاح قبل أن يتمكن الخصم من استغلال البوابة الخلفية.

التغلب على تحديات نشر الذكاء الاصطناعي في البنية التحتية الحيوية

اعتماد التكنولوجيا الجديدة في البيئات المنظمة بشدة والخطيرة بدنيًا دائماً يتلقى شكاً صحياً. في Shieldworkz، نفهم التردد الذي يشعر به مدراء المحطات والمهندسون عندما يتعلق الأمر بالذكاء الاصطناعي. إليك كيف نواجه العقبات الشائعة.

معالجة مشكلة "الصندوق الأسود"

العديد من حلول الذكاء الاصطناعي هي "صناديق سوداء" - تقدم لك إجابة، ولكنها لا تستطيع شرح كيفية الوصول إليها. في البيئات الصناعية، يحتاج المهندسون إلى فهم السبب قبل اتخاذ الإجراءات.

تحظى منصات الذكاء الاصطناعي لدينا بالأولوية لـ "الذكاء الاصطناعي القابل للتوضيح". عندما يتم توليد تنبيه، يقدم النظام ملخصًا بلغة بسيطة يوضح بالضبط أي مقاييس أساسية تم انتهاكها، وأي بروتوكولات كانت متورطة، وما هو التأثير التشغيلي المحتمل. لا نعطيك درجة مخاطر فقط؛ نقدم لك الأدلة.

ضمان عدم حدوث اضطرابات تشغيلية

القانون الأول في التشغيل التقني هو "لا تؤذِ". نؤكد أن حلول المراقبة الشبكية الخاصة بنا تعمل بالكامل ضمن النطاق الآخر. باستخدام المستمعات السلبية عبر شبكات TAP أو انعكاسات التبديل، يكون البنية التحتية للمراقبة غير قادرة تقنيًا على حقن البيانات، أو التسبب في تأخير، أو تعطيل حلقات الاتصال الدقيقة للمتحكمات الصناعية الخاصة بك.

جسر الفجوة بين تكنولوجيا المعلومات والتكنولوجيا التشغيلية

الامتثال لـ NERC CIP-015 لا يمكن تحقيقه في عزلة. تفهم فرق تكنولوجيا المعلومات التهديدات السيبرانية، لكنها غالباً ما تفتقر إلى السياق بشأن العمليات الصناعية. يدرك مهندسو التشغيل التقني الفيزياء الخاصة بالمصنع، لكنهم قد لا يكونون مدرَّبين في الجنائيات السيبرانية.

يعمل الذكاء الاصطناعي كجسر بين هذين المجالين. بترجمة بيانات الحزم المعقدة إلى قصص مخاطر تشغيلية واضحة، تمنح التكنولوجيا الفرصة لكلا فرق تكنولوجيا المعلومات والتكنولوجيا التشغيلية لغة مشتركة. تضمن لوحات القيادة الموحدة أنه عندما يحدث الحادث، ينظر كلا الجانبين في المعلومات نفسها، مما يمكنهم من اتخاذ قرارات أسرع وأكثر تنسيقاً.

الخاتمة

انتهى عصر الاعتماد فقط على الدفاعات المحيطية لحماية نظم الطاقة الكهربائية. أثبت الخصوم قدرتهم على اختراق الشبكات الموثوقة، والتحرك بشكل جانبي، والتلاعب بالعمليات الفيزيائية من الداخل إلى الخارج. NERC CIP-015 هو الرد التنظيمي على هذا الواقع، حيث يفرض مراقبة الأمن الشبكي الداخلي العميق والمستمرة ضمن المحيط الأمن الإلكتروني.

استخدام أدوات أمان تكنولوجيا المعلومات التقليدية لتحقيق هذه المتطلبات هو وصفة للاضطراب التشغيلي، نقاط العمى، وإرهاق التحذير الحاد. يطلب حجم وتعقيد البروتوكولات الصناعية القديمة نهجًا أكثر ذكاءً.

من خلال استغلال الذكاء الاصطناعي في أمن التشغيل التقني، يمكن للمنظمات تحويل الامتثال من قائمة شاقة إلى ميزة تشغيلية استراتيجية. يوفر كشف التهديدات التلقائية المدفوع بالذكاء الاصطناعي الرؤية العميقة المطلوبة لرسم خريطة الأصول، وإقامة خطوط الأساس السلوكية، وتحديد النشاط الضار في الوقت الفعلي. يُمَكِّن الفرق لديك من التمييز بين الضوضاء، والدفاع ضد الخصوم المعقدين، وضمان التشغيل المستمر والآمن للبنية التحتية الحيوية.

المواعيد النهائية التنظيمية لـ INSM تقترب بسرعة. الوقت لبناء استراتيجية رؤيتك الداخلية هو الآن.

جاهز لتأمين بنيتك التحتية؟

نحن في Shieldworkz متخصصون في مساعدة مشغلي البنية التحتية الحيوية على التنقل في أوضاع تنظيمية معقدة بحلول أمان متقدمة تعتمد على الذكاء الاصطناعي. احجز استشارة مجانية مع خبرائنا: هنا

قم بتحميل قائمة التحقق وتتبع مؤشرات الأداء الرئيسية لـ Shieldworkz NERC CIP-015-1: هنا

قم بتحميل قائمة التحقق من تنفيذ Shieldworkz NERC CIP 2026: هنا

قم بالوصول إلى دفاتر التشغيل التنظيمية الخاصة بنا هنا

احصل على تحديثات أسبوعية

الموارد والأخبار

قد تود أيضًا

أهم 15 تحديًا في حماية أنظمة CPS وكيف يمكن لفرق OT التعامل معها

فريق شيلدوركز

تبسيط مستويات الأمان SL1-SL4 في IEC 62443 للدفاع عن البنية التحتية الحيوية

فريق شيلدوركز

الهجوم الذي فشل: دروس مستفادة من حادثة تقنية العمليات (OT) الوشيكة في السويد

برايوكت كيه في

NERC CIP-015 و المراقبة الأمنية للشبكة الداخلية (INSM)

فريق شيلدوركز

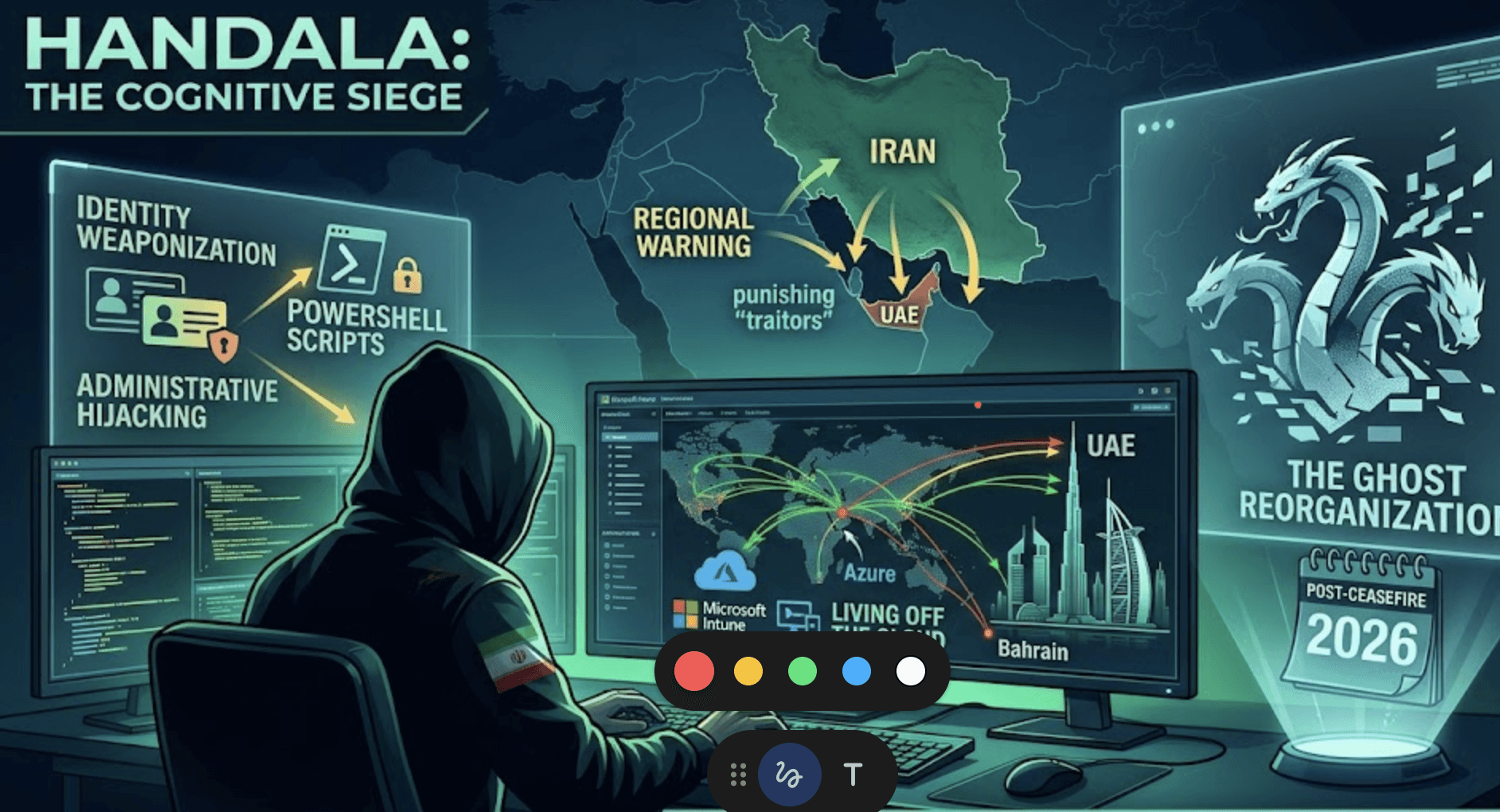

خطة حنظلة التالية: من "الاختراق والتسريب" إلى "الحصار الإدراكي"

برايوكت كيه في

ثغرات HMI في البندقية: تحليل متعمق لحادثة مضخة سان ماركو

برايوكت كيه في