مراكز البيانات (بيئات OT الصناعية) - أمن OT، ICS و IIoT بواسطة Shieldworkz

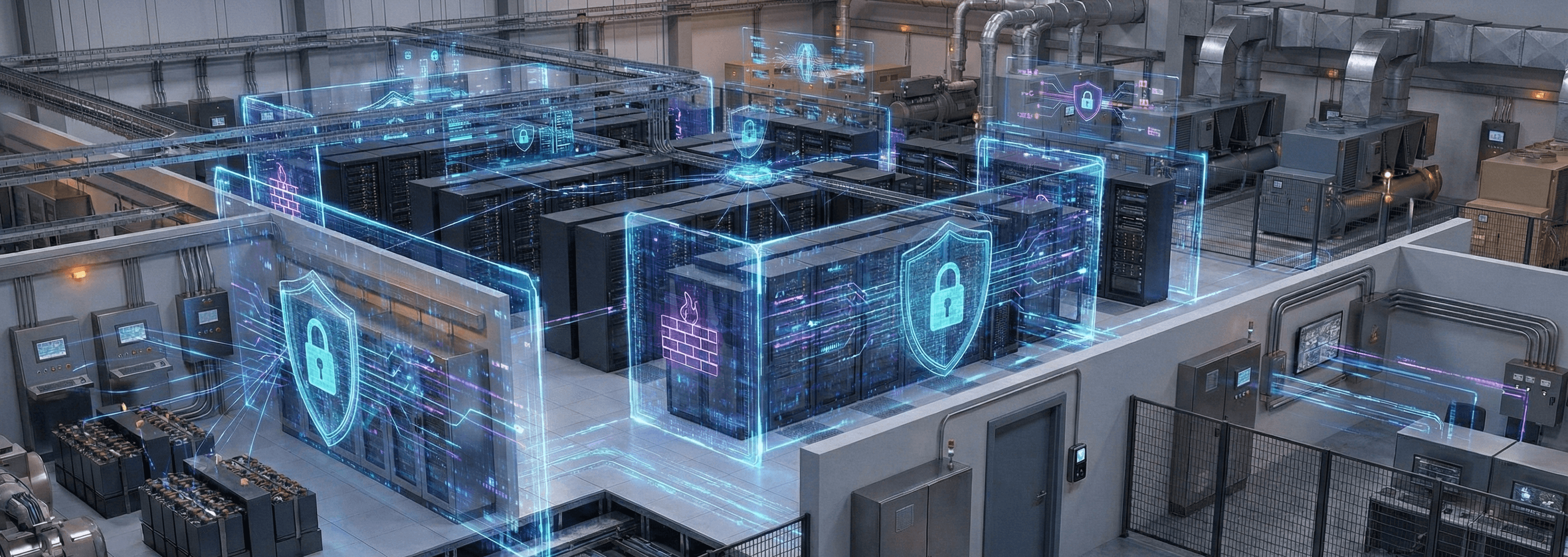

كيف Shieldworkz تؤمن بيئات تشغيل مراكز البيانات

Shieldworkz تطبق برنامجًا متعدد الطبقات يركز على الهندسة لحماية استمرارية العمل مع تقليل سطح الهجوم:

1. اكتشاف آمن في الإنتاج وجرد شامل

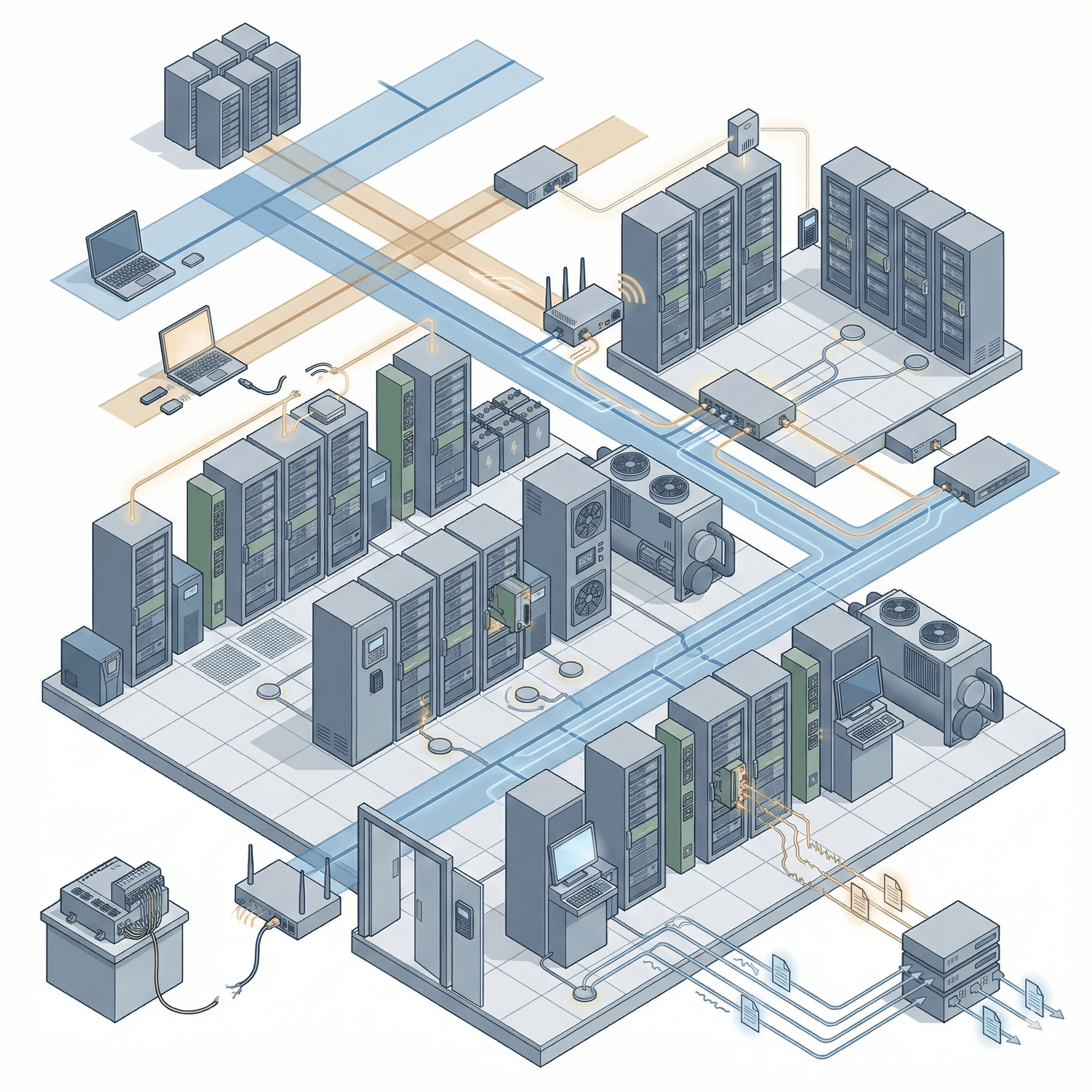

نقوم باكتشاف وتحديد PDUs، وأنظمة UPS، وإدارة البطاريات، ووحدات التكييف الدقيق CRACs، والمبردات، وأنظمة إدارة المباني BMS، ووحدات التحكم في إخماد الحرائق، والمولدات، وأجهزة استشعار الأرفف، ووحدات التحكم الخاصة بالموردين باستخدام التقاط الحركة المرورية السلبي والتقنيات النشطة المُعايرة التي تتجنب إزعاج الدورات التحكمية. يتم رسم كل جهاز على الأرفف، والمناطق، ومجالات التكرار، وأصحاب الخدمة.

٢. إخفاء الأصول والتغطية المنطقية

حيثما كان ذلك مناسبًا، تطبق Shieldworkz ضوابط إخفاء الأصول واللامرئية التي تجعل أنظمة التكنولوجيا التشغيلية الحرجة غير مرئية للعمليات غير المصرح بها من المسح والاستطلاع، مما يقلل من سطح الهجوم المتاح دون تغيير الطوبولوجيا التشغيلية.

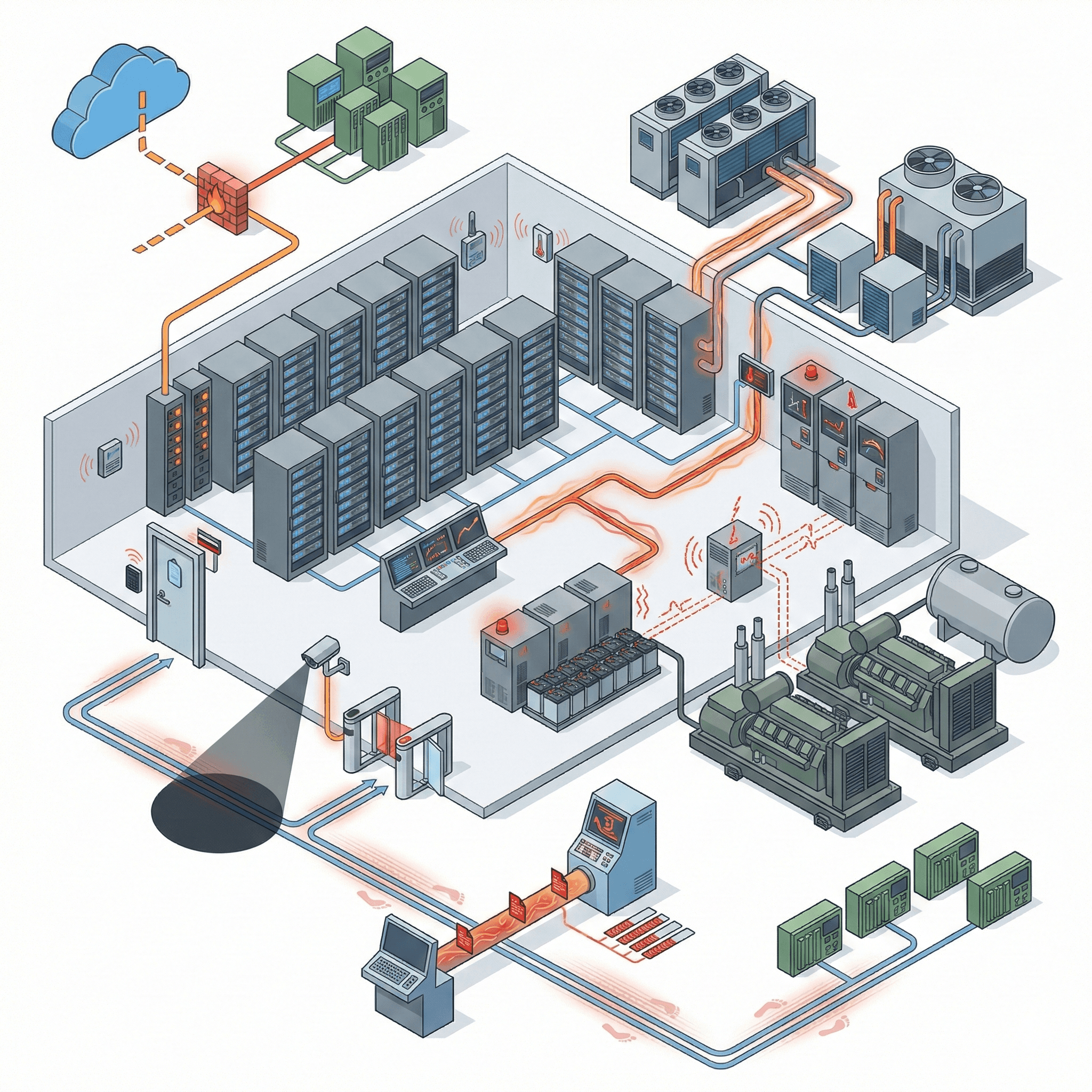

3. إنشاء خط أساسي سلوكي مدرك للبروتوكول

نقوم ببناء خطوط أساس دلالية لأوامر التحكم، إيقاع القياس عن بعد، وأنماط الصيانة. يتيح ذلك للفرق اكتشاف الانحرافات المهمة - عمليات القاطع غير المصرح بها، دورات CRAC الخارجة عن الملف، أو التبديل غير العادي في UPS - مع الحفاظ على انخفاض الإيجابيات الكاذبة.

٤. التقسيم الجزئي والتنفيذ الآمن

تصمم Shieldworkz حلول تقسيم فرعي متوافقة مع مناطق التكرار ومسارات التحويل الاحتياطي. يتم التحقق من صحة قواعد التقسيم الفرعي ضد توقيت مستوى التحكم ويتم اختبارها في بيئة التطوير لضمان عدم انقطاع التكرار أو سلوك N+1.

٥. الوصول الآمن عن بُعد وحوكمة الموردين

تتم جميع الجلسات مع الأطراف الثالثة بتفويضات ذات أقل امتيازات ومحددة بوقت، مع مصادقة متعددة العوامل وتسجيل الجلسات. توفر Shieldworkz وصولاً حسب الحاجة، وإلغاء فوري، ومسارات تدقيق لكل جلسة صيانة.

6. الكشف الواعي لـ OT و OT-MDR

محركات الكشف لدينا مصممة للعمل مع بروتوكولات Modbus و SNMP و BACnet و OPC UA بالإضافة إلى مجموعات الموردين المستخدمة في بنية تحتية مراكز البيانات. تقدم Shieldworkz خدمة OT-MDR على مدار الساعة طوال أيام الأسبوع: حيث أن المحللين ذوي الخبرة في أنظمة الطاقة والتحكم بـ HVAC يوفرون فرزًا سياقيًا، واحتواء آمن للإنتاج، وتحليل صناعي جنائي.

٧. السجلّات غير القابلة للتغيير والأدلة الجنائية

يتم حفظ الأحداث بتنسيقات قابلة للتدقيق ومقاومة للتلاعب لدعم التفاعل مع الجهات التنظيمية، حل نزاعات اتفاقية مستوى الخدمة، والمطالبات التأمينية. تتضمن صادرات التحليل الجنائي بيانات القياسات المتزامنة مع الزمن، سجلات الأوامر، وجلسات الصيانة المسجلة.

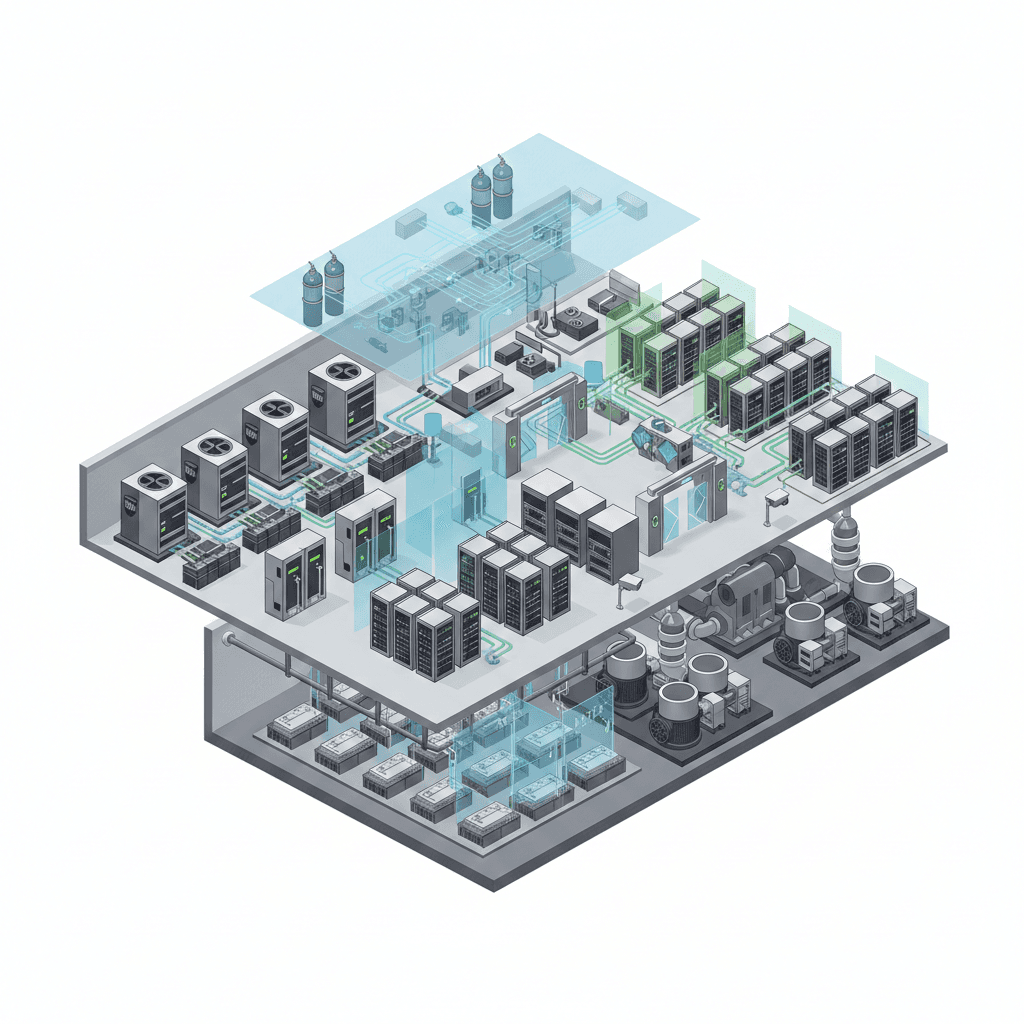

قدرات المنصة - مصممة من أجل منشآت مقاومة

ميزات منصة Shieldworkz المصممة لعمليات مركز البيانات:

اكتشاف الأصول السلبي وغير التخريبي عبر الروابط الإدارية المجزأة والمتقطعة

تحليل وفك تشفير البروتوكول العميق (مودباس، SNMP، BACnet، OPC UA، واجهات برمجة التطبيقات الخاصة بالموردين) مع تحليل التحكم الدلالي

الارتباط الزمني للسلسلة الذي يربط بيانات القياس عن بعد، أحداث الشبكة وجلسات الصيانة

إخفاء الأصول (التخفي المنطقي) للنقاط النهائية الحيوية لتكنولوجيا العمليات لمنع الاستطلاع

تصميم تقسيم آلي والتحقق من صحة التنفيذ يتوافق مع مجالات التكرار والانتقال الفشل

الوصول الآمن عن بُعد بالوساطة باستخدام مصادقة متعددة العوامل (MFA)، واعتمادات الوصول في الوقت المناسب (JIT)، وتسجيل الجلسات

مراقبة البرامج الثابتة وتكوين وحدات توزيع الطاقة (PDUs)، وحدات الطاقة غير المنقطعة (UPS)، أنظمة إدارة المباني (BMS)، ووحدات التحكم في أنظمة التكييف المكيف الهواء (CRAC)

سجلات تدقيق غير قابلة للتغيير وصادرات الطب الشرعي للامتثال والمطالبات

التكامل مع أنظمة إدارة البنية التحتية للمراكز (DCIM)، وأنظمة إدارة الشبكات (NMS)، ومراكز عمليات الأمان وأنظمة إدارة معلومات الأمن (SOC/SIEM)، وقاعدة بيانات إدارة التشكيلات (CMDB)، وأنظمة إدارة خدمات تكنولوجيا المعلومات (ITSM) لدمج سير العمل التشغيلي بشكل موحد

احجز استشارة مجانية مع خبرائنا اليوم!

فوائد الأعمال

ما الذي يقيسه المشغلون والعملاء

تحول Shieldworkz أمان OT إلى نتائج أعمال قابلة للقياس:

حالات الاستخدام ذات الصلة

أمن أجهزة IIoT لمراكز البيانات الذكية

مراكز البيانات هي محركات العالم الحديث، لكن موثوقيتها لم تعد تعتمد فقط على فترة تشغيل الخوادم وتصحيحات البرمجيات.

تعرف على المزيد

رؤية أصول التكنولوجيا التشغيلية للبنية التحتية لمراكز البيانات

تعتبر مراكز البيانات الحديثة العمود الفقري الذي لا يُنازع للتجارة العالمية. بينما تُخصص الشركات موارد هائلة لتأمين بياناتها وشبكات تكنولوجيا المعلومات الخاصة بها.

تعرف على المزيد

تقسيم شبكات أنظمة التحكم الصناعية للبنية التحتية للطاقة

تُعد البنية التحتية للطاقة شريان الحياة للصناعة الحديثة، حيث تعمل كأساس حيوي لمراكز البيانات ذات النطاق الفائق، ومرافق التصنيع المستمرة، والمدن الذكية.

تعرف على المزيد