نطاق الانفجار الممتد: ما نعرفه عن اختراق نيسان-ريد هات

بريوكث ك ف

نطاق التفجير الموسع: ما نعرفه عن اختراق نيسان-ريد هات

لم يعد يقوم الفاعلون المهددون وسارقو البيانات الحديثون بمشاهدة المؤسسة ككل. بدلاً من ذلك، يطبقون تصنيفًا سريريًا على أهدافهم، متأكدين من توزيع الأصول في أربعة مجالات رئيسية أولية للاهتمام. يشمل ذلك الثقة بالعملاء (البيانات الشخصية)، الاستقرار الداخلي (بيانات الموظفين)، رأس المال الفكري (بيانات المؤسسة)، والأهم من ذلك كله، السيادة الوظيفية (التحكم في العمليات)." يسهل ذلك تحديد مسارات الهجوم وجمع قطع البيانات ذات الصلة بمزيد من التركيز والاهتمام وبتكتيكات محددة.

في عالم السيارات المليء بالتكنولوجيا الحساسة، نتحدث غالبًا عن الأمن السيبراني ضمن "الحدود" الخاصة بأعمالنا ونعاملها كما لو كانت جدرانًا صلبة. تستثمر الشركات أيضًا ملايين في جدران الحماية، وEDR، وSOCs لتأمين بواباتها الداخلية. ومع ذلك، كما يوضح الاختراق الأخير الذي انطوى على نيسان وريد هات، فإن المؤسسات الحديثة ليس لديها جدران. بل لديها نظام دوراني جيد الترابط يمتد إلى الاستشاريين الخارجيين الذين من المفترض أن يكونوا حراسًا مؤقتين للبيانات. وعندما يتم إصابة شريان رئيسي كشريك استشاري عالمي، يمكن أن يشعر بتأثير التسرب (بغض النظر عن صغره) في جميع أنحاء العالم.

توقيت الهجوم

في صباح يوم 26 سبتمبر، الذي كان يوم جمعة، تم اكتشاف الهجوم في شكل وصول غير مصرح به لأول مرة من قبل ريد هات. تحركت ريد هات فورًا، وحجبت الوصول إلى البيانات وعزلت الخادم لمنع أي وصول آخر حتى من المصادر الموثوقة.

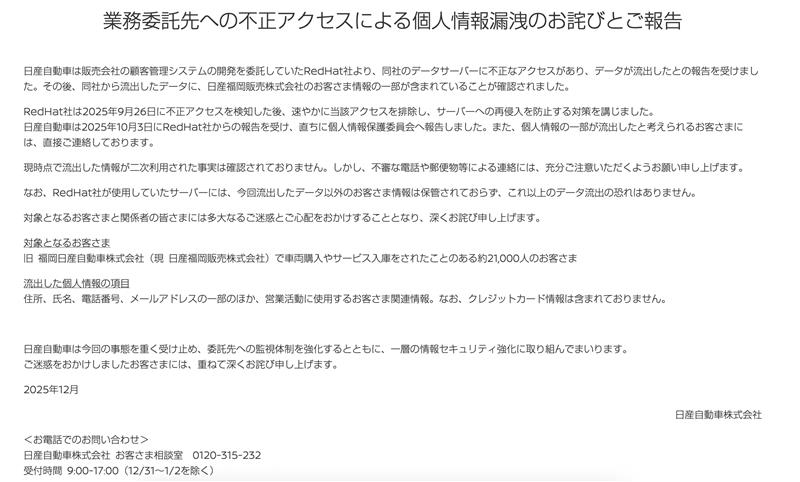

بعد أسبوع، وبعد جولة من التأكيدات الداخلية، قامت ريد هات بإبلاغ نيسان بمعلومات الاختراق في 3 أكتوبر (الجمعة التالية) التي أبلغت بدورها اللجنة المعنية بحماية المعلومات الشخصية. بالإضافة إلى ذلك، وحسب نيسان، قامت أيضًا بالاتصال بالعملاء الذين يعتقد أنهم قد تأثروا بالاختراق بشكل ما أو الذين تم اختراق بياناتهم. كما أصدرت الشركة اعتذارًا على موقعها الإلكتروني.

لم يكن معروفًا عن الخادم الذي تعرض للضرر احتواؤه على أي معلومات أخرى غير البيانات المخترقة وفقًا لنيسان.

تشريح هجوم نيسان وما يرتب عليه من صدمة

عند النظر من مستوى عالي، تبدو الأخبار عنوانًا اعتياديًا لاختراق البيانات: تم تعرض تفاصيل 21,000 عميل لنيسان في اليابان للاختراق، بما في ذلك العملاء الذين قاموا بشراء سيارات أو الخدمات من شركة نيسان موتور كو.، المحدودة (حاليًا نيسان فوكوكا سيلز كو.، المحدودة).

لكن مصدر التسرب لم يكن خادمًا غير مؤمن أو منسي من نيسان. الحادثة انطوت على ضربة غير مباشرة لنيسان قد نشأت من خلال اختراق محتمل لحالة GitLab استخدمها ريد هات للاستشارات. مستويات حماية البيانات الممنوحة للخادم غير معروفة في هذه المرحلة.

ما يسمى بـ"التجمع القرمزي" لم يقم المعتدي بسرقة السجلات فقط. بل سرقوا 570 جيجابايت من "تقارير ارتباط العملاء" (CERs) التي يبلغ عددها حوالي 800.

حسب ماذكر الرائد في صناعة السيارات، فإن استراتيجية ارتباط العملاء الخاصة بنيسان تركز بشدة على الرسائل الشخصية عبر الهاتف المحمول، وتجربة سلسة من الرقمية إلى المتجر، واستخدام تحليلات البيانات لتقديم محتوى وخدمات ذات صلة. تهدف الشركة إلى بناء ولاء طويل الأمد وتحقيق معدلات تحويل عالية ومن المحتمل أن هذه البيانات تم جمعها وتخزينها كجزء من هذه العملية وسُلمت إلى ريد هات كجزء من مشروع.

تحتوي التقارير المسروقة على تفاصيل مثل:

· الأسماء الكاملة الموثقة

· العناوين الفعلية

· أرقام الهواتف

· عناوين البريد الإلكتروني

· بيانات الزبائن المستخدمة في عمليات البيع والتأمين ذات الصلة

أعلنت الشركة أن تفاصيل بطاقات الائتمان لم تكن جزءًا من الاختراق. كما أصدرت نيسان إرشادات للعملاء المتضررين لتوخي الحذر عند الرد على المكالمات المشبوهة بخصوص سياراتهم.

عند دمجها مع معلومات أخرى يمكن الحصول عليها من قواعد البيانات المسروقة، يمكن لذلك أن يقرب العملاء خطوة من التعرض للاختراق في هجوم تصيد. يمكن استخدام هذه البيانات أيضًا لبناء ملف تعريف للمشتري الخاص بالعميل ومن هناك تتدهور الأمور بشكل سريع.

نقطة العمى الاستشارية

كان لنيسان عدة مشاريع تعاونية مع ريد هات.

وفقًا للمعلومات المتاحة، فقد توظفت نيسان مع ريد هات بفرصة استشارية لتحويل شركة السيارات الرائدة إلى لاعب رئيسي في مجال المركبات المعرفية بالبرمجيات. كان ذلك تعاونًا يركز على البيانات بشكل كبير. أعلنت نيسان أنها ستقوم باستخدام نظام التشغيل الداخلي للسيارات من ريد هات لتشغيل منصتها الجيل الجديد من المركبات المعرفة بالبرمجيات. وفقًا لريد هات، يمكن لنظام التشغيل الجديد دعم أنظمة مساعدة السائق المتقدمة، المقصورات الرقمية، الاتصالات عن بُعد، الترفيه الرقمي، ونماذج الذكاء الاصطناعي المتقدمة.

بالإضافة إلى ذلك، قامت نيسان أيضًا بإشراك ريد هات لبناء نظام إدارة العملاء. تفاصيل هذا المشروع ليست واضحة جدًا. من المعلومات المتاحة التي وصلت إلينا وتم تحليلها من قبل فريق الأبحاث لدينا، يبدو أن هذا المشروع كان المتأثر بالاختراق.

البيانات المسربة كانت معلومات قدمت إلى استشاريي ريد هات من قبل نيسان لأغراض العمل على مشروع نظام إدارة العملاء. قام قسم الاستشارات لدى ريد هات بتخزين المعلومات على خادم GitLab الداخلي الخاص بالشركة مع قطع المشروع الأخرى. لسوء الحظ، كان هذا هو الخادم الذي تم اختراقه. لذا من الناحية الفنية، ليس هذا اختراقًا لنيسان.

لعدة سنوات، كنت أجادل بأن شركات الاستشارات تتحول إلى نقاط تجميع الاعتمادات النهائية. نحن نوظف الخبراء لمساعدتنا على التوسع، ولكن أثناء القيام بذلك، غالبًا ما نعطيهم مستوى من الثقة يتجاوز بروتوكولات الثقة الصفرية لدينا. مثل هذا التناقض في الضوابط الأمنية يمكن بسهولة أن يستغله فاعل تهديد. في الواقع، يراقب فاعلو التهديدات الاستشاريين الذين يتولون معالجة مثل هذه البيانات. هذا ليس لإلقاء اللوم على أحد هنا بأي شكل من الأشكال. لكن هذه ممارسة عادية عبر الصناعات التي تعمل بناءً على مستوى الثقة الذي يوجد بين العميل والمستشار (في بعض الحالات يمكن أن يكون المستشار فردًا واحدًا).

عندما يقوم مستشار بإنشاء "مستودع ظل" أو بيئة اختبار لبناء نظام إدارة ارتباط العملاء التالي، قد تكون تلك البيئة بعيدة عن الرقابة الصارمة لمكتب المعلومات أو الفريق الأمني المعني الداخلي الخاص بك. في بعض الحالات، قد لا تكون حتى خاضعة لتقييمات المخاطر ذاتها التي تخضع لها قطع أخرى من بنيتك التحتية. كانت هناك أيضًا حالات في الماضي عندما ينعقد التعاون، ولكن يحتفظ المستشار ببيانات العميل لفترة. أحيانًا يتم نسيان البيانات حتى.

يمكن أن يذهب وجود طبقة أمان إضافية لهذه البيانات والتعاون بعيدًا في المساعدة على منع مثل هذه الحوادث.

ثلاثة دروس للقائد الاستراتيجي للأمن السيبراني

إذا كنت جالسًا في غرفة اجتماعات اليوم، فيجب أن يشكل حدث نيسان-ريد هات ثلاث تحولات فورية في تفكيرك:

ابدأ بمراجعة الارتباطات: نقضي أشهرًا في التحقق من منتج شركة البرمجيات ولكن فقط بضع دقائق للتوقيع على اتفاقية لفرق الاستشارات الخاصة بهم. يجب أن نعتبر فرق الاستشارات كمستخدمين مميزين يحتاجون إلى مراقبة مستمرة وآلية. يجب على المستشار أن يوفر تقارير الامتثال على أساس مستمر لتلبية احتياجات التعرض للمخاطر الخاصة بالعميل.

موت الأسرار الثابتة: كانت الأسرار المكتوبة في تقارير ارتباط العملاء (CERs) هي الوقود الرئيسي لهذا الاختراق. في عصر البحث عن التهديدات باستخدام الذكاء الصناعي، تعتبر الرموز الثابتة مسؤولية. إذا أمكن كتابة سر، يمكن سرقته.

تحديد "نطاق التفجير" الموسع: تأثر نيسان بهذا الاختراق، ولكن البيانات المسروقة شملت تقارير لأكثر من 800 منظمة، بما فيها الوكالات الحكومية والعمالقة المالية. يجب أن نرسم خريطة "نطاق التفجير" لدينا ونعرف الإجابة على السؤال "إذا تم اختراق استشاريينا الرئيسيين الليلة، ما هي المفاتيح المحددة لملكوتنا التي هم حاليا يحتفظون بها؟"

الصورة الكبيرة. النظر خارج جدار الحماية

في شيلدووركز، نناقش غالبًا التقارب بين الرقمي والفعل. في قطاع السيارات، لا يتعلق الأمر فقط بـ"أسماء العملاء". بدلاً من ذلك، يتعلق ببيانات العميل الشخصية والبنية التحتية التي تدير دورة حياة السيارة. مع انتقالنا نحو مدن أكثر ذكاءً وارتباطًا، يمكن أن يكون اختراق "نظام إدارة العملاء" حتى على مستوى المشاريع التجريبية هو الخطوة الأولى نحو اختراق أكثر خطورة إلى الطبقة OT (التكنولوجيا التشغيلية) من حياتنا.

لم تعد الأمن قضية تقنية فقط؛ إنها تحدي متواصل في الوعي الذهني. يتطلب الخيال لرؤية الروابط التي بنيناها والشجاعة لتأمينها حتى عندما تكون خارج نطاق رؤيتنا المباشرة.

هل تُشرف على طبقة الاستشارات في مؤسستك بشكل جيد أم هي مجرد جسر في انتظار أن يتحول إلى خرق؟

وأخيرًا، قاعدة جديدة (بصوت بيل ماهر): تعامل مع المستشارين الخارجيين كجزء أساسي من سطح الهجوم الذي يتطلب نفس الحزم المتعلق بعدم الثقة من فرق العمل الداخلية الخاصة بك.

ملاحظة حول الاختراق الذي أصدرت نيسان بياناً بشأنه في وقت سابق اليوم

احصل على تحديثات أسبوعية

الموارد والأخبار

قد تود أيضًا

The Gentlemen RaaS breach: What the leak reveals about modern cybercriminal operations

Shieldworkz Threat Research Team

OT Network Segmentation That Actually Works in Industrial Environments

Team Shieldworkz

Shadow warfare threatens India's energy sovereignty

Prayukth K V

How to Secure an OT Network Without Breaking Operations

Team Shieldworkz

The year the plant manager started talking about ransomware

Prayukth K V

How a Vulnerability Management System Secures OT, ICS & IoT Networks Against Modern Cyber Threats

Team Shieldworkz