تزايد أوقات التعافي الممتدة يؤدي إلى ارتفاع التكلفة الإجمالية للهجمات الإلكترونية.

بريوكث ك ف

المدد الموسعة للتعافي تزيد من التكلفة الإجمالية للهجمات الإلكترونية.

في كل حادثة إلكترونية تقريبًا سمعنا عنها (أو لم نسمع عنها) في عام 2025، كان هناك خيط مشترك. استغرق الوقت اللازم للتعافي من الهجوم الإلكتروني قفزة كبيرة هذا العام. قد يكون السبب في ذلك هو تفاعل التحديات الأمنية معًا لتقليل كل من السرعة والدقة في الاستجابة.

في منشور اليوم، نستعرض بعمق كيف يمكن أن يصبح الوقت الموسع للتعافي عاملاً مؤثراً في تنفيذ إجراءات أمنية أفضل وما يمكن فعله لتحسين مبادرات استعادة الحوادث.

قبل أن نبدأ، لا تنسى الاطلاع على منشورنا السابق حول 5 دروس صعبة في الأمن السيبراني لعام 2025 علمتنا (وماذا يمكن القيام به بشأنها) هنا.

فهم السعر الحقيقي للهجوم الإلكتروني على التكنولوجيا التشغيلية (OT)

عندما يفكر معظم الناس في هجوم إلكتروني، يفكرون غالبًا في البيانات المسروقة، قوائم العملاء المسربة، الصحافة السيئة، وطلب الفدية. في عالم التكنولوجيا المعلوماتية (IT)، يكون هذا غالبًا هو الحال. الضرر، رغم أنه خطير، يقع في الغالب في المجال الرقمي وحده.

ومع ذلك، في عالم التكنولوجيا التشغيلية (OT) أو أنظمة التحكم الصناعية، والتي يتخللها شبكات القوى، مصانع الإنتاج، مرافق معالجة المياه، والمصافي، تكون تعريف الهجوم شيئًا مختلفًا تمامًا. الهجوم الإلكتروني على التكنولوجيا التشغيلية لا يتعلق فقط بالبيانات، بل يتعلق بالفيزياء.

عندما يتعطل نظام التشغيل بصفة غير مخطط لها، فإن التكلفة الأساسية ليست فقط طلب الفدية. التكلفة الحقيقية، الكارثية هي فترة الخمول والعواقب الحركية التي تنشأ. وفي العالم المعقد لأنظمة التحكم الصناعية المتنوعة، لا تقتصر فترة الخمول على بضع ساعات فقط؛ بل يمكن أن تعني أيامًا، أو أسابيع، أو حتى أشهر. هذه الفترة الطويلة للتعافي هي القاتل الصامت المدهر الذي يدفع التكلفة الإجمالية للهجوم الإلكتروني على التكنولوجيا التشغيلية إلى عشرات أو حتى مئات الملايين.

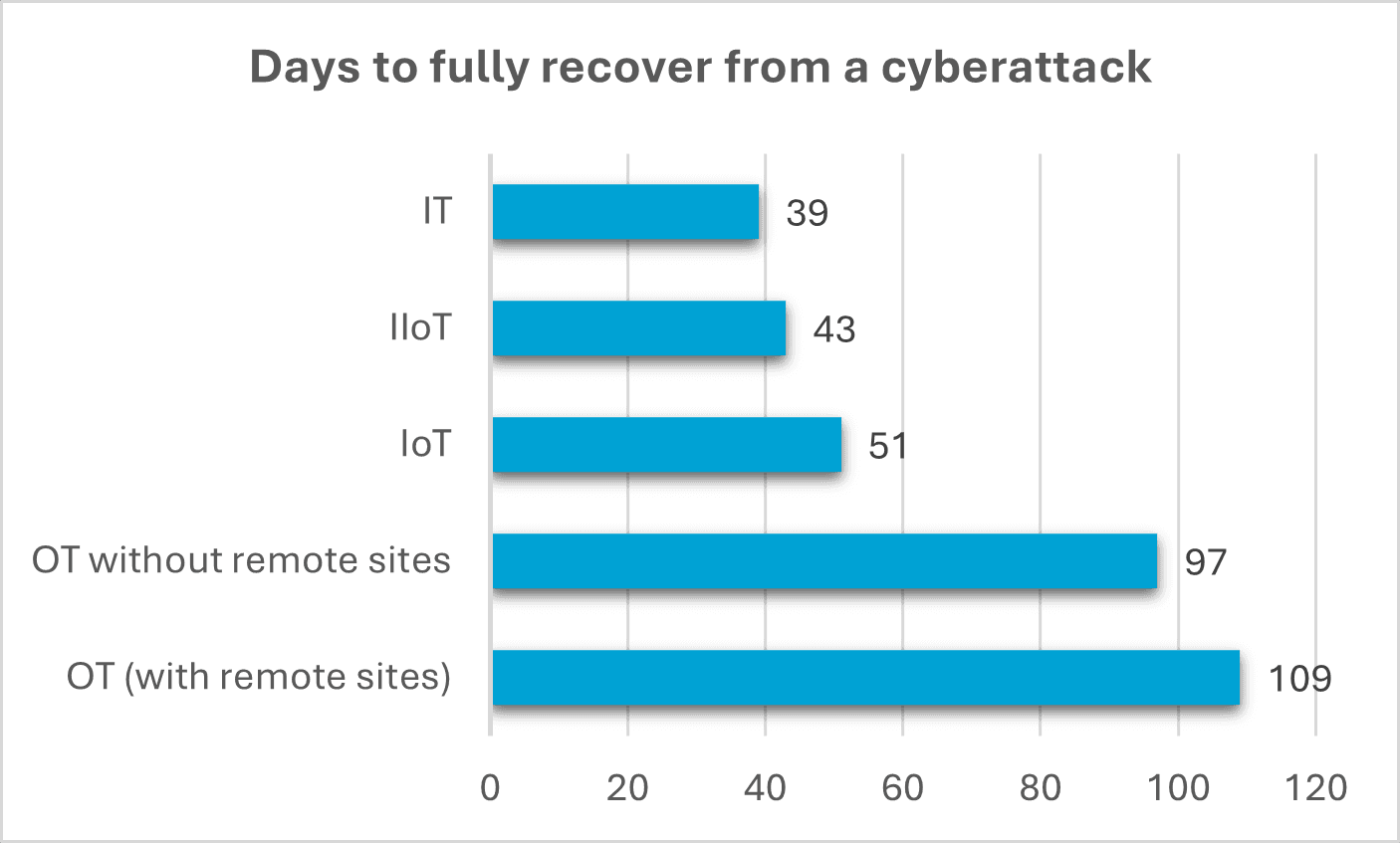

انظر إلى المخطط أدناه من بحثنا في 79 حادثة إلكترونية هذا العام.

في المتوسط، فإن الوقت المستغرق للتعافي من هجوم يشمل مواقع تشغيل عن بُعد حوالي 109 أيام. هذا هو عدد كبير من الأيام. والآن فكر في مصفاة النفط والغاز أو محطة الطاقة أو حتى خط التجميع واضرب 109 في الإيرادات المفقودة لكل يوم وتظهر صورة مقلقة. هل يمكننا تحمل هذه الفترات الطويلة من التوقف؟

لماذا يُعتبر استرداد التكنولوجيا التشغيلية (OT) شيئًا مختلفًا تمامًا

هل يمكن ببساطة "إعادة تصوير" فرن صهر أو "إعادة تشغيل" مصنع كيميائي؟ الجواب لا. على خلاف شبكة IT، حيث يمكن مسح الأنظمة واستعادتها من النسخ الاحتياطية في غضون دقائق، فإن استرداد OT بطيء، ومنهجي، وفعلي لعدة أسباب رئيسية:

• التكنولوجيا القديمة والمتخصصة: تعمل معظم المصانع على أنظمة "الصندوق الأسود" الملكية وبرمجيات قديمة مثل Windows XP) التي تعود لعقود مضت. هذه الأنظمة لم تُصمم أبداً للأمن السيبراني الحديث أو التعافي السريع. قد يكون من المستحيل نشر نسخة احتياطية "نظيفة".

• فقدان الرؤية: المهاجمون لا يقومون فقط بتشفير البيانات؛ بل يستهدفون واجهات الإنسان-الآلة (HMIs) طوال الوقت. هذا يعادل فقدان الطيار لجميع أدوات القيادة أثناء وجوده في الهواء. حتى إذا كان المصنع قابلًا للتشغيل تقنيًا بدون HMIs، فإن المشغلين يعملون "في الظلام" ويجب عليهم بدء إيقاف طارئ، مما يعني أن الانقطاع سيطول إلى أجل غير مسمى.

• السلامة الجسدية تأتي في المقام الأول: لا يمكنك إعادة تشغيل النظام حتى يتم إثبات سلامته جسديًا أو زوال خطر حدوث حادث حركي. هذا يعني إرسال مهندسين لفحص يدوياً آلاف الصمامات، والمستشعرات، والتوربينات للتأكد من أن الهجوم الإلكتروني لم يترك خلفه أضرارًا جسدية مخفية يمكن أن تؤدي إلى انفجار أو تسرب كيميائي أو كارثة أخرى.

• الطب الشرعي المعقد: قبل أن تتمكن من إعادة البناء، يجب أن تفهم كيف حصل المهاجم وكيفية تغيير الأمور في المقام الأول. في شبكة OT معقدة ومجزأة، يمكن أن تستغرق مثل هذه التحقيقات الجنائية المفصلة أسابيع، بينما يبقى خط الإنتاج متوقفًا. بعض الأنظمة قد لا تصلح أصلاً لمثل هذا التحقيق.

التكاليف المتزايدة باستمرار للتوقف

عندما يتوقف مصنع يحقق إيرادات بقيمة 100,000 دولار في الساعة لمدة أسبوعين فقط، تسوء الأمور حقًا والحسابات تكون قاسية. يمكن أن يجلب هذا التوقف فاتورة بقيمة 33.6 مليون دولار في الإنتاج المفقود، وهذا مجرد البداية. يعمل الوقت الطويل للاستعادة كـ "عامل مضاعف للتكلفة"، مما يسمح لهذه الجروح المالية بالنزف.

النزيف الفوري: التكاليف المباشرة

• فقدان الإنتاج الضخم: هذا هو المحرك الأكثر وضوحًا. كل دقيقة يتعطل فيها الخط هي خسارة مباشرة لا يمكن استعادتها في الإيرادات.

• التجاوزات اليدوية والعمل الإضافي: تُجبر الشركات على دفع جيش من المهندسين والمشغلين وموظفي IT للعمل اليدوي على مدار الساعة (إذا كان ممكنًا)، وتحقيق الخرق، ومحاولة الاستعادة.

• الاستجابة الطارئة والطب الشرعي: الطيران بفرق الاستجابة للحوادث (IR) الخارجية المتخصصة في OT مكلف للغاية.

• استبدال الأصول المادية: إذا قام هجوم بالتلاعب بنظام، مثل زيادة سرعة توربين أو ارتفاع حرارة مزيج، يمكن أن يتسبب ذلك في أضرار جسدية دائمة. يُحول هذا المشكلة البرمجية إلى استبدال عتاد بملايين الدولارات، بمهل زمنية طويلة خاصة به.

• تكلفة الحادث الحركي: إذا كان هناك تأثير مادي بذلك، فإن التكاليف تزيد أكثر

التكلفة طويلة الأمد: التكاليف غير المباشرة والخفية

هذا هو المكان الذي يلتهم فيه الاستعادة المستمرة الحد الأدنى. تتراكم هذه التكاليف خلال فترة الاستعادة الطويلة وتستمر لسنوات بعد ذلك.

• انهيار سلسلة الإمداد: أنت لست فقط معطلاً؛ بل أوقفت سلاسل الإمداد لعملائك. كلف هجوم عام 2023 على مورد أجزاء ما أكثر من 200 مليون دولار. لكنه أجبر أيضًا أحد عملائهم على الإبلاغ عن خسارة بقيمة 250 مليون دولار في الربع التالي لأنهم لم يتمكنوا من الحصول على أجزائهم. أصبحت فترة استعادة شركتك أيضًا أزمة لعميلك.

• العقوبات التعاقدية والقانونية: أنت الآن لا تفي بمواعيد التسليم لجميع عملائك، مما يؤدي إلى فرض غرامات ضخمة ودعاوى قضائية.

• الضرر السمعة والسوق: يفقد العملاء والمستثمرون الثقة. قد يستغرق الأمر سنوات لإعادة بناء الثقة بأنك شريك موثوق به.

• الغرامات التنظيمية: في البنيالتحتية الحيوية، لا يتحلى المنظمون بالصبر. يمكن أن تواجه المنظمات غرامات هائلة من هيئات مثل NERC، أو بموجب لوائح مثل NIS2، بسبب الخرق والفشل في استعادة الخدمات على الفور.

• زيادة أقساط التأمين: بعد تقديمك لمطالبة بهذا الحجم، سترتفع أقساط تأمين الإنترنت بشكل كبير في الأفضل، وفي الأسوأ، قد تعتبر غير قابلة للتأمين.

• "التكلفة البشرية": الإجهاد الشديد، وساعات العمل الطويلة، والضغط على فرق IT وOT والهندسة أثناء استعادة تستغرق شهورًا يؤدي إلى الإنهاك ودوران الموظفين، مما يستنزف الشركة من أهم المعرفة المؤسسية.

الحل: يجب أن تسير الوقاية والمرونة معًا

الحقيقة الصعبة هي أن الوقاية التامة قد لا تكون ممكنة. المهاجمون يعثرون باستمرار على طرق جديدة للدخول، وغالبًا ما ينتقلون بشكل جانبي من شبكة IT المؤسسية إلى بيئة OT.

الحل ليس بناء جدران أعلى (الوقاية) فحسب بل الاستثمار في استعادة أسرع (المرونة). يجب أن يكون الهدف هو تقليص فترة الاستعادة من الشهور إلى الأيام.

اكتساب الرؤية: لا يمكنك حماية أو استعادة ما لا يمكنك رؤيته. جرد شامل ومحدث لجميع أصول OT هو الخطوة الأولى التي لا يمكن التفاوض بشأنها.

تطوير خطة استجابة للحوادث خاصة بـ OT: خطة استجابة للحوادث مركزة على IT لا فائدة منها هنا. يجب أن تشمل الخطة مهندسي المصنع، ومسؤولي السلامة، ومديري العمليات. يجب أن تُجرى بالتمارين وتُختبر بانتظام.

الاستثمار في نسخ احتياطية آمنة وغير متصلة بالشبكة: يجب أن تكون نسخًا احتياطية مختبرة ومصدقة وغير متصلة "للإقلاع من الصفر" لجميع الأنظمة الحرجة (PLCs وHMIs والمؤرخين) يمكن استعادتها بثقة.

فرض تقسيم الشبكة: الدفاع الأقوى هو تمايز صارم بين شبكات IT وOT. يمنع هذا المهاجم الذي يخترق حسابًا من البريد الإلكتروني من "القفز" إلى أرضية المصنع، مما يحتوي عملية الخرق قبل أن تبدأ.

في النهاية، التكلفة الحقيقية للهجوم الإلكتروني على OT ليست رقمًا واحدًا. إنها حساب: (تكلفة التوقف بالساعة) مضروبًا في (ساعات الاستعادة).

بينما لا يمكنك التحكم في كل تهديد، يمكنك التحكم في متغير الاستعادة. بالاستثمار في المرونة، لا تشتري أداة أمان فحسب؛ بل تشتري الوقت. وفي عالم OT، الوقت كل شيء.

تعرف على المزيد حول كيف يمكن لاستجابة حوادث OT المركزة أن تحدث فرقًا كبيرًا لأعمالك.

اتصل الآن للحصول على إيجاز مجاني ومخصص لاستجابة الحوادث للقيادة الخاصة بك.

احصل على تحديثات أسبوعية

الموارد والأخبار

قد تود أيضًا

The Gentlemen RaaS breach: What the leak reveals about modern cybercriminal operations

Shieldworkz Threat Research Team

OT Network Segmentation That Actually Works in Industrial Environments

Team Shieldworkz

Shadow warfare threatens India's energy sovereignty

Prayukth K V

How to Secure an OT Network Without Breaking Operations

Team Shieldworkz

The year the plant manager started talking about ransomware

Prayukth K V

How a Vulnerability Management System Secures OT, ICS & IoT Networks Against Modern Cyber Threats

Team Shieldworkz