تخطيط مخاطر NIS2 وPLC: كيف يجب على مرافق الاتحاد الأوروبي حصر PLCs القائمة على Modbus وIEC

فريق شيلدوركز

إذا كنت مسؤول أمن المعلومات أو مدير المصنع في إحدى المرافق الأوروبية اليوم، فمن المحتمل أنك تعمل تحت نوع جديد من الضغط. لقد تحول توجيه الشبكة وأمن المعلومات (NIS2) من "أفضل الممارسات المقترحة" إلى "متطلبات قانونية إلزامية"، مع وضع المسؤولية الشخصية للإدارة الآن على الطاولة.

بالنسبة للعديد من المرافق، يكون أكبر عقبة في الامتثال ليست شبكة تكنولوجيا المعلومات - بل هو ظل التكنولوجيا التشغيلية (OT). تحديداً، المئات من أجهزة التحكم المنطقي القابلة للبرمجة (PLCs) ووحدات الطرفية البعيدة (RTUs) المتواجدة في المحطات الفرعية ومصانع الإنتاج. الكثير من هذه الأجهزة تتحدث لغات قديمة مثل Modbus أو IEC 104، وهي بروتوكولات تم تصميمها قبل أن تكون "الحرب الإلكترونية" كلمة متداولة.

لا يمكنك حماية ما لا يمكنك رؤيته، ولوقت طويل، اعتمدت جرد الأصول للتكنولوجيا التشغيلية على جداول بيانات إكسل الثابتة التي تصبح غير محدثة في اللحظة التي يتم حفظها فيها. لتلبية متطلبات إدارة الأصول وتحليل المخاطر الصارمة لتوجيه NIS2 (المادة 21)، يجب على المرافق الانتقال إلى الجرد الديناميكي والمؤتمت. ولكن كيف يمكنك رسم خريطة لهذه الأجهزة الهشة "الصندوق الأسود" دون التسبب في تقطع الشبكة؟

يوضح هذا الدليل إطارًا آمنًا، خطوة بخطوة ل توجيه NIS2 ورسم خريطة مخاطر أجهزة التحكم المنطقي القابلة للبرمجة (PLC)، مما يساعدك في جرد أصولك الأكثر أهمية دون تعطيل العمليات.

قبل المضي قدمًا، لا تنسى الاطلاع على منشور المدونة السابق لدينا "توصية CISA لمشغلي البنية التحتية الحرجة لتعزيز التواصل الآمن"، هنا.

توجيه NIS2: لماذا غابت "الجيد بما يكفي"

وفقًا لتوجيه NIS2، تُصنف الكيانات في قطاع الطاقة على أنها "أساسية". يأتي هذا التصنيف مع التزامات صارمة. لم يعد يكفي وجود جدار ناري على حدود تكنولوجيا المعلومات / التكنولوجيا التشغيلية. أنت الآن مطالب بإظهار:

رؤية عميقة للأصول: جرد شامل وحديث لجميع الأجهزة والبرامج.

تحليل المخاطر: فهم موثق للثغرات داخل هذه الأصول.

أمن سلسلة التوريد: تقييم وضع الأمان للموردين الذين صنعوا الأجهزة التحكم المنطقي القابلة للبرمجة الخاصة بك.

عدم الامتثال لا يعتبر مجرد غرامة (تصل إلى 10 ملايين يورو أو 2٪ من الإيرادات العالمية)؛ بل يمكن أن يؤدي إلى حظر مؤقت على التنفيذيين الذين يحتفظون بمناصب إدارية. أيام التذرع بالجهل حول بوابة Modbus المارقة في محطة فرعية نائية انتهت.

التحدي: مفارقة "الصندوق الأسود"

لماذا يصعب جرد أجهزة التحكم المنطقي القابلة للبرمجة (PLCs)؟ يعود الأمر إلى هشاشة البروتوكولات الصناعية القديمة.

في عالم تكنولوجيا المعلومات، يمكنك "مسح" الشبكة بقوة. تقوم بإرسال طلب إلى الخادم، ويرسل هو الآخر ردًا. تستعلم عن منفذ، فيخبرك بإصداره. افعل ذلك لجهاز تحكم منطقي قابل للبرمجة (PLC) عمره 15 عامًا يتحكم في قاطع جهد عالي، وتخاطر بزيادة وحدة المعالجة المركزية الخاصة به. نسمي هذا "خطر المسح النشط".

Modbus TCP/RTU: بروتوكول رئيسي-تابع بدون أمان مدمج. يثق في أي أمر يتم إعطاؤه له. يمكن لعملية مسح عدوانية أن تملأ قائمة الأوامر، مما يتسبب في تجميد أو إعادة ضبط جهاز التحكم المنطقي القابل للبرمجة (PLC).

IEC 61850 / IEC 60870-5-104: على الرغم من أنها أكثر حداثة، إلا أن هذه البروتوكولات المعقدة غالبًا ما تعمل على أجهزة قديمة ذات قدرة معالجة محدودة.

يخلق هذا مفارقة: تحتاج إلى معرفة الأجهزة التي لديك لحمايتها (NIS2)، ولكن محاولة العثور عليها بشكل فعال قد يعطل الخدمة التي تحاول حمايتها. يكمن الحل في الاكتشاف السلبي والتحليل المدرك للبروتوكول.

خطوة بخطوة: إطار عمل آمن لجرد أجهزة التحكم المنطقي القابلة للبرمجة (PLCs)

لسد الفجوة بين الأجهزة الهشة والتنظيم الصارم، توصي Shieldworkz باتباع نهج من أربع مراحل يتوافق مع معايير IEC 62443.

المرحلة 1: تحديد الأصول بشكل سلبي

بدلاً من "السؤال" عن الأجهزة التي هم عليها (المسح النشط)، نستمع إلى المحادثة التي يقومون بها بالفعل. من خلال وضع نقطة مراقبة سلبية أو تكوين منفذ SPAN على مفاتيح الصناعية الخاصة بك، يمكنك امتصاص نسخ من حركة مرور الشبكة بدون لمس أجهزة التحكم المنطقي القابلة للبرمجة (PLCs).

ما نلتقطه: عناوين MAC، عناوين IP، معرفات OUI (المعرف الفريد التنظيمي) للمورد.

النتيجة: خريطة أساسية لكل جهاز يتواصل على الشبكة، بما في ذلك الأجهزة تشغيلية مثل أجهزة الكمبيوتر المحمولة غير المصرح بها لصيانة أو نقاط وصول الواي فاي المارقة.

المرحلة 2: التحليل البروتوكولي العميق (DPI)

بمجرد أن نرى الأجهزة، نحتاج إلى فهم لغتهم. يتيح لنا الفحص العميق للطرود (DPI) تشريح الحمولة البروتوكولات الصناعية.

بالنسبة لـ Modbus: نحلل رموز الوظائف. هل يقوم هذا الجهاز فقط بقراءة البيانات (رمز الوظيفة 03/04)، أم يقوم بكتابة اللفات (رمز الوظيفة 05/15)؟ جهاز التحكم المنطقي القابل للبرمجة (PLC) الذي يتلقى أوامر كتابة من عنوان IP غير معروف يعد خطرًا بالغ الأهمية.

بالنسبة لـ IEC 61850: نقوم بفحص رسائل GOOSE (حدث محطة فرعية ذات الأغراض العامة الموجهة) لفهم الأوامر التحكم الفوري المرسلة بين المرحلات.

اكتشاف البرامج الثابتة: غالبًا ما تقوم الأجهزة ببث إصدار برامجها الثابتة في رأس طرود الإعداد. يمكن أن تلتقط التحليل السلبي هذا وتطابقه مع قواعد بيانات الثغرات والمخاطر العامة (CVE).

المرحلة 3: رسم الهيكل الشبكي والتجزئة

تؤكد توجيه NIS2 وIEC 62443-3-2 على "المناطق والممرات". يجب عليك إثبات أن أجهزة التحكم الحرجة مفصولة عن الشبكات التجارية.

يجب أن يظهر جردك المسار المنطقي لحركة المرور.

هل الأجهزة الأمنية تتحدث مباشرة إلى خادم الفواتير؟ (يجب ألا تكون كذلك).

هل حركة مرور Modbus تعبر جدار الحماية إلى منطقة تكنولوجيا المعلومات للشركة؟

المرحلة 4: تقييم الأهمية والمخاطر

ليست كل أجهزة التحكم المنطقي القابلة للبرمجة (PLCs) متساوية. جهاز تحكم منطقي قابل للبرمجة (PLC) يراقب درجة حرارة مكيف الهواء في غرفة الاستراحة أقل أهمية من جهاز تحكم منطقي قابل للبرمجة (PLC) يتحكم في سرعة توربين.

صيغة رسم خريطة المخاطر:

$$\text{تقييم الخطر} = (\text{أهمية الأصول} \times \text{شدة الثغرات}) \times \text{مستوى التعرض}$$

أهمية الأصول: هل لهذا الجهاز تأثير على السلامة أو قدرة الإنتاج أو الامتثال البيئي؟

شدة الثغرات: هل لديه برامج ثابتة غير محدثة مع استغلالات معروفة (مثل أهداف برمجية "Incontroller" أو "Pipedream")؟

التعرض: هل يمكن الوصول إليها عبر الإنترنت أو بوابات القدرات الخلوية؟

قوم بالدخول الطقني العميق: رسم خريطة سجلات Modbus للأمان

بالنسبة لقادة التقنية والمهندسين، يتضمن رسم خريطة المخاطر أكثر من مجرد عناوين IP. تحتاج إلى رسم خريطة الذاكرة لجهاز التحكم المنطقي القابل للبرمجة (PLC) لفهم التأثير المادي لالهجوم الإلكتروني.

لا يقوم المتسللون "بالتسلل إلى جهاز تحكم منطقي قابل للبرمجة (PLC)" فقط؛ بل يغيرون سجلات الذاكرة المحددة لخداع العملية.

متجه الهجوم: قد يقوم المهاجم بإعادة كتابة نقطة إعداد "إنذار درجة الحرارة العالية" (مثل سجل Modbus 40001) من 100 درجة مئوية إلى 1000 درجة مئوية. يعتقد النظام بأنه آمن بينما ترتفع درجة حرارة المعدات.

الدفاع: يجب أن يحدد نظام الجرد السجلات التي تتوافق مع المعلمات الحاسمة. من خلال إنشاء خط أساسي للقيم "العادية" لهذه السجلات المحددة، يمكنك تحديد التنبيهات لـ الشذوذ في العملية.

مثال: "اخطرني إذا تغيرت القيمة في سجل 40001 بأكثر من 10٪ في دقيقة واحدة."

هذا المستوى من التفاصيل هو ما يحول "قائمة بالأجهزة" البسيطة إلى تقييم المخاطر الإلكترونية والفعلية.

الانسجام مع ENISA والمعايير التنظيمية

يدعم مشروع الجرد مباشرة وضع الامتثال الخاص بك. إليك كيفية تطابق هذه البيانات مع اللوائح:

التنظيم / المعيار | المتطلب | كيف يحل رسم خريطة المخاطر |

المادة 21 من NIS2 | إدارة الأصول | يوفر قائمة ديناميكية مؤتمتة لجميع الأجهزة / البرامج. |

المادة 21 من NIS2 | التعامل مع الحوادث | تسمح سجلات حركة المرور التاريخية لك بالرجوع ومعرفة ما حدث بالضبط خلال هجوم (مطلوب للإبلاغ خلال 24 ساعة). |

IEC 62443-2-1 | تقييم المخاطر | يسمح التقييم بالأهمية بتحديد الأولويات للتصحيح بناءً على الخطر الفعلي، وليس فقط تسجيلات CVSS. |

IEC 62443-3-3 | سلامة النظام | الخطوط الأساسية تضمن الكشف الفوري عن التغييرات غير المصرح بها في منطق أجهزة التحكم المنطقي القابلة للبرمجة أو البرامج الثابتة. |

الفخاخ الشائعة في مشاريع جرد أجهزة التحكم المنطقي القابلة للبرمجة (PLCs)

الثقة في مسار الأوراق: قمنا مؤخرًا بمراجعة مرافق تدعي وجود 50 جهاز تحكم منطقي قابل للبرمجة. وجد المسح السلبي لدينا 85. كانت الـ 35 "الإضافية" وحدات اختبار وأبواب صيانة المورد التي لم يتم توثيقها قط - بوابات خلفية مثالية للمتسللين.

تجاهل الأجهزة التسلسلية: تتصل العديد من أجهزة التحكم المنطقي القابلة للبرمجة الحيوي عبر التسلسل (RS-485) إلى بوابة. إذا قمت بمسح الجانب الإيثيرنت فقط، تفوت الأجهزة خلف البوابة. الحل: استخدم حلًا يمكنه تحليل البروتوكولات المتداخلة.

"ضبط وانسى": الجرد عبارة عن لقطة. يتطلب NIS2 مراقبة مستمرة. يمكن أن يكون عامل يضع الكمبيوتر المحمول الأسبوع المقبل يلغي جردك اليوم.

كيف يمكن لـ Shieldworkz المساعدة

في Shieldworkz، نفهم أنه في قطاع المرافق، تعد التوافر الأهم. لا يمكنك تحمل التوقف من أجل الأمان.

تم تصميم منصتنا البنية التحتية المدعومة بالذكاء الاصطناعي وكيل-التهديد بشكل خاص لقيود البيئات التقنية التشغيلية (OT):

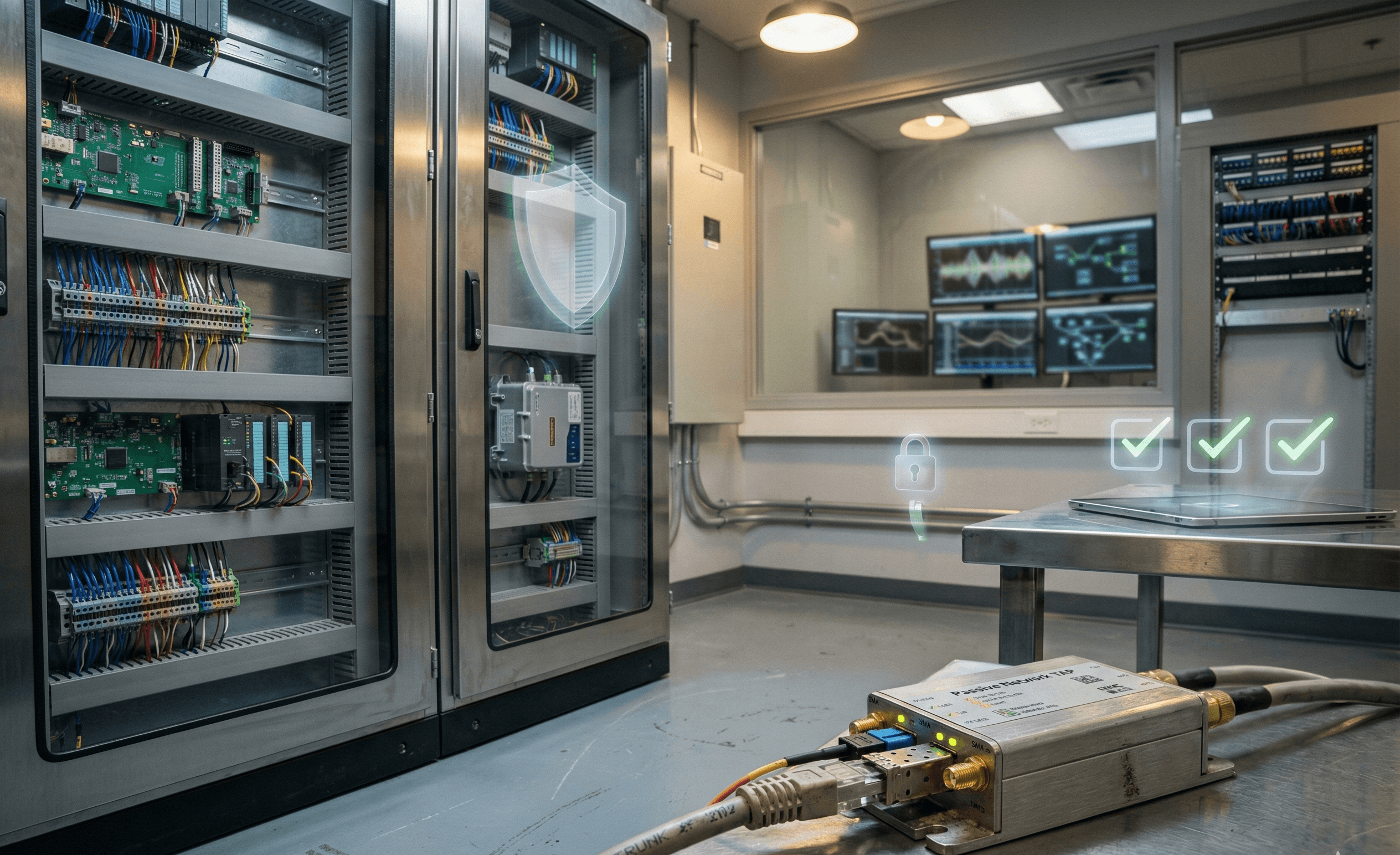

رؤية سلبية بنسبة 100٪: نستخدم مآخذ الشبكة المتقدمة وتخولات تناول منفذ SPAN لرسم خريطة أصول Modbus وIEC دون إرسال حزمة واحدة يمكن أن تعطل العمليات.

رسم خريطة المخاطر المؤتمتة: يقوم الذكاء الاصطناعي الخاص بنا بمقارنة الأهمية الحاسمة للأصول مع معلومات التهديدات الحقيقية لتزويدك "بقائمة إصلاح" مفضلة، وليس مجرد سيل من التنبيهات.

الامتثال المستمر: نقوم تلقائيًا برسم خريطة وضع الأمان الخاص بك إلى متطلبات NIS2 وIEC 62443، وتوليد التقارير التي يحتاجها المدققون الخاصون بك بنقرة واحدة فقط.

لا تنتظر المراجعة. احصل على رؤية في البنية التحتية الحيوية لديك اليوم.

الختام

يرفع توجيه NIS2 معيار الأمن الإلكتروني الصناعي، لكنه أيضًا فرصة لاستعادة السيطرة على شبكات التقنية التشغيلية (OT) لديك. من خلال الانتقال من جداول البيانات الثابتة إلى رسم خريطة مخاطر أجهزة التحكم المنطقي القابلة للبرمجة (PLC) الديناميكية، لا تحقق الامتثال فحسب-تقوم ببناء مرفق أكثر موثوقية وأمانًا.

جاهز لبدء رحلة رسم خريطة المخاطر الخاصة بك؟

قم بتنزيل "قائمة التحقق الأساسية لتوجيه NIS2 للاستعداد التنظيمي" هنا

الوصول إلى كتب اللعب التنظيمية الخاصة بنا هنا

أو، اتخاذ الخطوة التالية وحجز استشارة مجانية مع خبراءنا: هنا لرؤية شبكتك بوضوح لأول مرة.

احصل على تحديثات أسبوعية

الموارد والأخبار

تعرف على كيفية معالجة حلولنا الرائدة في مجال أمن تكنولوجيا التشغيل (OT) للتحديات الأمنية الحيوية

قد تود أيضًا

USB Security in Industrial Control Systems: 15 Controls That Actually Reduce Risk

Team Shieldworkz

What a mysterious New York sewer intrusion reveals about hybrid warfare

Prayukth K V

Top 5 Removable Media Protection Strategies for Critical Infrastructure

Team Shieldworkz

Achieving NIS2 compliance through IEC 62443: A practical guide

Team Shieldworkz

Understanding the Phoenix Contact PLCnext Privilege Escalation Vulnerability

Team Shieldworkz

The Lake Risevatnet Dam Cyberattack: A Stark Reminder That Basic Hygiene Still Defeats Advanced OT Defenses

Team Shieldworkz